نيكول بيرلروث

منذ استحداث أجهزة المساعدة الصوتية الرقمية ذات التحكم الصوتي عن بُعد منذ بضع سنوات، ساور خبراء الأمن القلق من أن أنظمة مثل «سيري» لشركة «أبل» أو «أليكسا» لشركة «أمازون» كانت تعد تهديداً لخصوصية المستخدمين، فضلاً عن إمكانية إن لم يكن سهولة اختراقها. غير أن المخاطر التي تشكلها مثل هذه الأجهزة لم تلفت انتباه أي أحد حتى وقت قريب. وقال الباحثون في اليابان ومن جامعة ميشيغان أمس (الاثنين)، إنهم توصلوا إلى طريقة للسيطرة على جهاز «غوغل هوم»، أو جهاز «أمازون أليكسا»، أو جهاز «أبل سيري» من على مسافة مئات الأقدام من خلال توجيه مؤشرات الليزر، وربما حتى المصابيح الكهربائية، على الميكروفونات الملحقة بأجهزة ا

على امتداد نحو ثلاثة أسابيع، رزحت بالتيمور تحت وطأة هجوم سيبراني من جانب مبتزين جمدوا آلاف الكومبيوترات وأغلقوا عناوين بريد إلكتروني وأوقفوا مبيعات عقارات وسداد فواتير مياه وخدمات الإخطارات الصحية والكثير من الخدمات الأخرى. إلا أن أكثر ما أصاب موظفي المدينة بالإحباط، ولا يعلمه سكان المدينة بعد، هو أن عنصراً محورياً في البرنامج الخبيث الذي استغله المجرمون السيبرانيون في الهجوم جرى تطويره بأموال دافعي الضرائب على مسافة قصيرة من «بالتيمور - واشنطن باركواي» في وكالة الأمن القومي، وفقاً لما ذكره خبراء أمنيون مطلعون على القضية. منذ عام 2017.

تمكن عملاء الاستخبارات الصينية من الحصول على أدوات القرصنة الخاصة بوكالة الأمن القومي الأميركية وأعادوا توظيفها في شن الهجوم على حلفاء الولايات المتحدة والشركات الخاصة في أوروبا وآسيا عام 2016، وفق ما اكتشفت إحدى الشركات الرائدة في مجال الأمن السيبراني مؤخراً.

استيقظ جيك ويليامز في يوم من أيام شهر أبريل (نيسان) الماضي في غرفته بذلك الفندق في أورلاندو بولاية فلوريدا، حيث كان يدير دورة تدريبية هناك. وبمراجعته صفحته على موقع «تويتر» شعر السيد ويليامز الخبير في شؤون الأمن السيبراني بالهلع عند علمه بأنه وقع في خضم واحدة من أسوأ الكوارث الأمنية التي أصابت عالم الاستخبارات الأميركية. وكان السيد جيك قد كتب مقالاً على مدونة شركته حول «سماسرة الظل»، وهي مجموعة غامضة تمكنت بطريقة أو بأخرى من الحصول على الكثير من أدوات الاختراق التي تستخدمها الولايات المتحدة في التجسس على البلدان الأخرى. والآن ردت تلك المجموعة برسالة غاضبة عبر «تويتر».

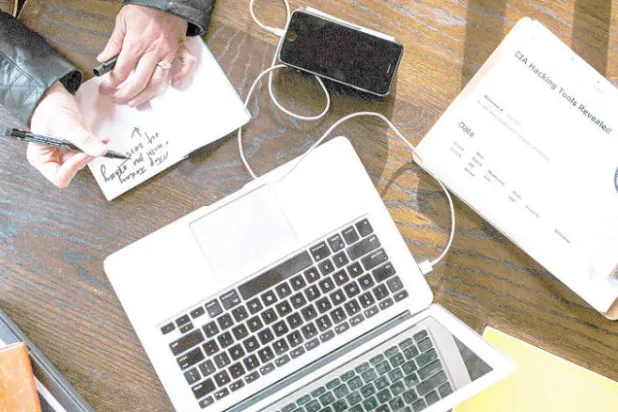

كيف يستخدم صحافيو «نيويورك تايمز» التكنولوجيا في عملهم وحياتهم الخاصة؟ فيما يلي، تطلعنا نيكول بيرلروث، المراسلة المختصة بالأمن الإلكتروني ومقر عملها في بولدر، على التقنيات التي تستخدمها. تحصين الأجهزة س: كمراسلة مختصة بشؤون الأمن الإلكتروني، ما هي الخطوات التي تتخذينها لتحصني أجهزتك الإلكترونية؟ ج: أمضيت السنوات الثلاث الماضية، وأنا أحاول أن أعتمد «عمليات أمنية» لكل التقنيات من حولي. استخدمت برنامجاً لإدارة كلمات المرور، وخصصت كومبيوتراً احتياطياً لتصفح المواقع الإلكترونية، لا أستخدمه في العمل على بريدي الإلكتروني أو الأموال المصرفية، ولا حتى وسائل التواصل الاجتماعي.

هل تريد التجسس بخفاء على مستخدمي 10 هواتف «آيفون» من دون علمهم؟ وجمع كل نقرة مفتاح، وكل صوت، وكل رسالة، وكل مكان يذهبون إليه؟ سوف يكلفك ذلك 650 ألف دولار، بالإضافة إلى 500 ألف دولار أخرى من رسوم الضبط والإعداد لدى شركة إسرائيلية تسمى مجموعة «إن إس أو». ويمكنك التجسس على مزيد من الناس إذا راق لك الأمر، وكل ما عليك فعله هو مراجعة قائمة الأسعار على موقع الشركة المذكورة. ومجموعة «إن إس أو» هي واحدة من عدد من الشركات التي تبيع أدوات التتبع والمراقبة التي يمكنها التقاط جميع الأنشطة المسجلة على الهواتف الذكية، مثل موقع المستخدم والبيانات وقوائم الهواتف الشخصية.

تحرك بسيارتك عبر مزارع الألبان، وحقول الذرة، ومراعي الخيول، وسوف تصل في نهاية المطاف إلى شركة كايت للماكينات واللحام، وهي شركة صغيرة في بلدة صغيرة تديرها جين ولوري كايت وأبناؤهما. وعبر 46 عاما، عملت عائلة كايت على لحام الكثير من الأشياء، مثل صهاريج الأسمدة، وأجزاء من الطائرات النفاثة، وقوالب الجبن، وحتى النظارات المكسورة لأحد المزارعين. وعلى غرار الكثير من الشركات الصغيرة، لديهم جهاز كومبيوتر قديم يعلوه الغبار ويستقر على طاولة قديمة في المكتب الخلفي من الشركة.

ذكر وزير الخزانة البريطاني «جورج أوزبورن»، في خطاب ألقاه الشهر الماضي، أن مسلحي تنظيم داعش كانوا يحاولون تطوير قدراتهم لتنفيذ هجمات إلكترونية على أنظمة حيوية، مثل المستشفيات، وأنظمة التحكم في حركة النقل الجوي، ومحطات الطاقة. وخلال هذا الشهر في الولايات المتحدة، توقع «كليفتون تريبليت»، مستشار الأمن الإلكتروني، الذي تعاقد مكتب إدارة شؤون الموظفين معه لمساعدته في العودة إلى مساره السليم بعدما تعرض لسلسلة هجمات إلكترونية من جانب الصين، أن يتمكن «داعش» في نهاية المطاف من اختراق أنظمة المكتب الفيدرالي أيضا.

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة