تتغيّر خريطة الأمن السيبراني في البنية الصناعية السعودية بوتيرة أسرع من أي وقت مضى. فمع تقدّم المملكة في مشاريعها العملاقة وشبكاتها المترابطة ومدنها الذكية الناشئة، تتوسع معها بيئات التقنيات التشغيلية وأنظمة التحكم الصناعي، ويتسع معها سطح الهجوم بصورة غير مسبوقة.

لكن التهديد لم يعد مجرد زيادة في عدد الهجمات، بل بات أكثر تداخلاً وأكثر تلقائية، وأكثر امتزاجاً بين عالمَي تقنية المعلومات والتقنيات التشغيلية. وهذا التداخل أصبح التحدّي الحاسم الذي يرسم ملامح المرحلة المقبلة من حماية البنية التحتية الحيوية في السعودية.

كانت هذه الرسالة المحورية في حديث حسام صيداني، نائب رئيس شركة «أوبسوات» (OPSWAT) لمنطقة الشرق الأوسط وشمال أفريقيا، على هامش مؤتمر «بلاك هات» الشرق الأوسط 2025 المنعقد في الرياض.

وحسب صيداني، تدخل المملكة مرحلة تتغير فيها طبيعة التهديدات بقدر ما يزداد حجمها، مدفوعةً بالبنية التحتية المترابطة، واعتماد آلاف المتعاقدين، والوتيرة المتسارعة لاعتماد الذكاء الاصطناعي من جانب المهاجمين كما المدافعين.

الهجوم يبدأ من مناطق الثقة

يشير صيداني خلال حديثه لـ«الشرق الأوسط» إلى أن وتيرة التحوّل الرقمي في السعودية تُنتج كفاءة كبيرة، لكنها تُنتج أيضاً نقاط ضعف جديدة. وأسرع التهديدات نمواً اليوم ينبع من التقارب المتزايد بين بيئات تقنية المعلومات والتقنيات التشغيلية، وهو ما يتقنه المهاجمون جيداً. وأول مظهر لهذا الاتجاه هو زيادة المسارات التي تبدأ في بيئات تقنية المعلومات قبل أن تتسلل إلى أنظمة التقنيات التشغيلية، خصوصاً عبر البريد الإلكتروني والملفات الملوّثة والوصول عن بُعد.

ويضيف أن «أجهزة أنظمة التحكم الصناعي في الشرق الأوسط، بما في ذلك السعودية، تواجه تهديدات عبر البريد الإلكتروني بمعدل يفوق المتوسط العالمي بـ1.8 مرة». يعكس هذا الرقم الحجم الكبير لعمليات التصيّد التي تستهدف المنطقة.

الاتجاه الثاني يتمثل في تطور هجمات الفدية إلى هجمات متعددة المراحل تبدأ في شبكات تقنية المعلومات، ثم تتحرك بوعي نحو التقنيات التشغيلية لتعظيم الأثر التشغيلي. أما الاتجاه الثالث، فهو اتساع سطح المخاطر عبر سلسلة الإمداد، حيث تربط المشاريع العملاقة عشرات المقاولين والجهات التقنية بأنظمة حساسة؛ ما يخلق مسارات ثقة يمكن استغلالها بسهولة.

ويفيد صيداني بأن ما يجمع هذه الاتجاهات هو حقيقة أن «الخصوم يستغلون المسارات الموثوقة لتجاوز الدفاعات التقليدية»؛ ما يفرض على المؤسسات إعادة التفكير في الرؤية والحوكمة داخل شبكاتها الصناعية.

ملامح الهجوم الحديث

تبدو الهجمات على البنية التحتية اليوم مختلفة جذرياً عمّا كانت عليه قبل سنوات. فالمهاجمون يمزجون بين تقنيات عالم تقنية المعلومات وعالم التقنيات التشغيلية بسلاسة. يبدأ المهاجمون ببرمجيات خبيثة تقليدية للدخول إلى الشبكة، ثم ينتقلون إلى أدوات مخصصة للتحكم الصناعي للاقتراب من محطات الهندسة ووحدات التحكم.

وبعد دخولهم بيئة التقنيات التشغيلية، لا يتصرفون فوراً، بل يراقبون المشغلين ويدرسون منطق وحدات التحكم القابلة للبرمجة (PLC)، ويتتبعون أنماط الأمان لاختيار اللحظة الأكثر تأثيراً. ويقلّدون حركة المرور العادية لتجاوز أنظمة الكشف؛ ما يجعل أدوات التوقيعات التقليدية غير فعّالة.

وتتعقد الصورة أكثر مع دخول الذكاء الاصطناعي في ساحة الهجوم. ويحذّر صيداني من أنه «مع تسارع تطوير البرمجيات الخبيثة عبر الذكاء الاصطناعي، تصبح الهجمات الهجينة أكثر تلقائية ودقة، وأصعب بكثير في اكتشافها مبكراً».

الذكاء الاصطناعي والخبرة البشرية

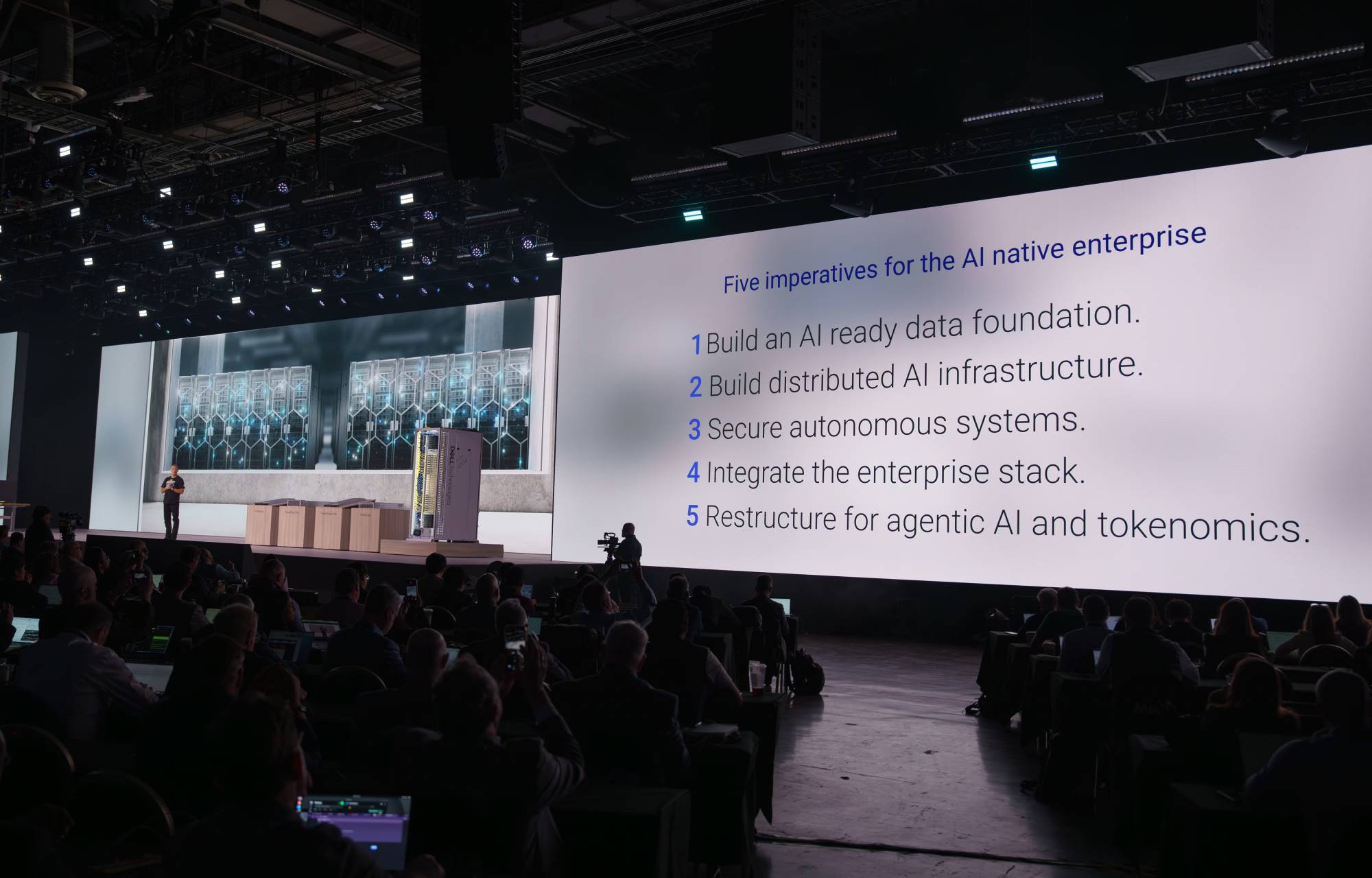

تتعامل السعودية مع الذكاء الاصطناعي بصفته ركيزة وطنية للأمن السيبراني. ويقرّ صيداني بأن الذكاء الاصطناعي قادر على تغيير قواعد اللعبة عبر أتمتة مهام ضخمة الحجم، مثل تحليل تدفق الشبكات، واكتشاف المخاطر في الوقت الحقيقي وربط السجلات، وبناء خطوط سلوك قياسية للأصول الصناعية.

لكن ما لا يستطيع الذكاء الاصطناعي القيام به هو فهم السياق الفيزيائي - حسب صيداني - الذي يشرح بأن «مشغلي التقنيات التشغيلية يفهمون العواقب الفيزيائية وحدود السلامة وهوامش التشغيل، وهي تفاصيل لا يمكن للخوارزميات تفسيرها بالكامل».

أما الخطر الأكبر، فهو الاعتماد المفرط على الذكاء الاصطناعي في بيئات لا تحتمل الأخطاء. ولهذا؛ يؤكد صيداني «ضرورة ألا يمتلك الذكاء الاصطناعي سلطة مباشرة لإحداث تغييرات تشغيلية»، مشدداً على أن أنظمة التحكم التقليدية وأنظمة السلامة يجب أن تبقى صمامات الأمان النهائية.

ويتطلب ذلك قابلية تفسير عالية؛ إذ لا يمكن للمشغلين اتخاذ قرار دون فهم سبب إشعار الذكاء الاصطناعي. وتساعد التوائم الرقمية في اختبار النماذج قبل تركيبها فعلياً.

عودة التقسيم الفيزيائي

رغم حداثة التهديدات، يعود الاعتماد على أدوات كلاسيكية مثل «صمامات البيانات» (Data Diodes) إلى المشهد بقوة. فمع انتقال البيانات من بيئات التقنيات التشغيلية إلى السحابة للتحليلات، تحتاج المؤسسات إلى ضمان عدم عودة أي إشارة تحكم إلى الأنظمة الحساسة. وهنا توفّر صمامات البيانات طبقة حماية لا يمكن للبرمجيات وحدها توفيرها.

ويرى صيداني أن ذلك أصبح أكثر أهمية اليوم؛ لأن الهجمات المدعومة بالذكاء الاصطناعي تبحث عن أدق الثغرات. لذلك؛ يشكل العزل الفيزيائي مرساة أمان تمنع المخاطر التي قد تُدخلها التحولات الرقمية ذاتها.

أهمية المشاريع العملاقة

تشهد السعودية بيئات صناعية تُبنى من الصفر في مشاريع مثل «نيوم» و«البحر الأحمر» و«قديّة». ويصف صيداني هذه المشاريع بأنها تحمل إمكانيات هائلة لأمن «مُدمج من التصميم»، ولكنها في الوقت ذاته تُدخل مستويات عالية من التعقيد. أكبر ثغرة يلاحظها هي تعدد المقاولين والموردين، حيث يأتي كل طرف بممارساته وأجهزته وإجراءاته الخاصة؛ ما يخلق تفاوتاً في مستوى الحماية.

كما يحذر صيداني من الاعتقاد بأن الأنظمة الحديثة أكثر أماناً بطبيعتها، حيث تُنشأ الأنظمة المترابطة مثل التوائم الرقمية وأجهزة إنترنت الأشياء والمراقبة السحابية قبل اكتمال وضع معايير الأمن.

الدفاع التنبؤي

تستثمر السعودية بكثافة في الأمن التنبؤي، وهي خطوة تغيّر طريقة تعامل القطاعات الحيوية مع المخاطر. فالذكاء الاصطناعي قادر على رصد تغيّرات طفيفة تمثل بدايات هجوم. ويعدّ صيداني أن «الأمن التنبؤي لا يمنع كل الهجمات، لكنه يمنح المؤسسات وقتاً حيوياً لعزل التهديد والحد من أثره قبل أن يصل إلى التشغيل».

وينوّه أن المشاريع السعودية تتميز بثلاث سمات، هي الجرأة في التجربة، والتخطيط بعيد المدى والتركيز على بناء قدرات وطنية. وقد أسهم ذلك في وصول المملكة إلى المرتبة الأولى عالمياً في مؤشر الأمن السيبراني لعام 2025.

تقدم واضح... وثغرات مستمرة

شهدت السعودية تقدماً كبيراً في مجال رؤية الأصول وتجزئة الشبكات. لكن الأخطاء المتكررة تشمل عدم توحيد الضوابط الأساسية، مثل إدارة وسائط «USB» وتحديث الأجهزة المرتبطة بالتشغيل.

كما يظل الاعتماد على الثقة الداخلية مشكلة مستمرة؛ ما يتطلب تطبيق مبدأ انعدام الثقة بشكل صارم. ويؤكد صيداني على أهمية «تطبيق انعدام الثقة على كل من يدخل إلى شبكة التقنيات التشغيلية، مهما كان مصدره».

ويعتقد أن دمج التوأم الرقمي بالذكاء الاصطناعي سيكون التطور الأكثر تأثيراً في الأمن الصناعي. فهو يتيح محاكاة الهجمات وتوقّع تأثيراتها وصقل معايير السلوك دون المساس بالبيئة الحقيقية. ويعدّ أن «التوأمة الرقمية تتيح للذكاء الاصطناعي اختبار سيناريوهات التهديد والتنبؤ بآثارها دون تعريض البيئة الحقيقية لأي انقطاع».