يكمن السر خلف توليد صور بالذكاء الاصطناعي تتسم بالواقعية الفائقة، والجودة الاحترافية، على منصات مثل «جيميناي» و«تشات جي بي تي»، في صياغة أوامر نصية (Prompts) دقيقة ومفصلة.

والأوامر الفعالة ليست مجرد كلمات عابرة؛ بل هي بمنزلة مخطط تفصيلي يوجه الذكاء الاصطناعي بوضوح تام حول الرؤية الإبداعية للمستخدم.

ونذكر في هذا الموضوع مجموعة من النصائح لصياغة أوامر احترافية، لصُنع الصور، وتطوير تجربة التعلم بالفهم العميق.

أوامر مبتكرة لتوليد صور احترافية

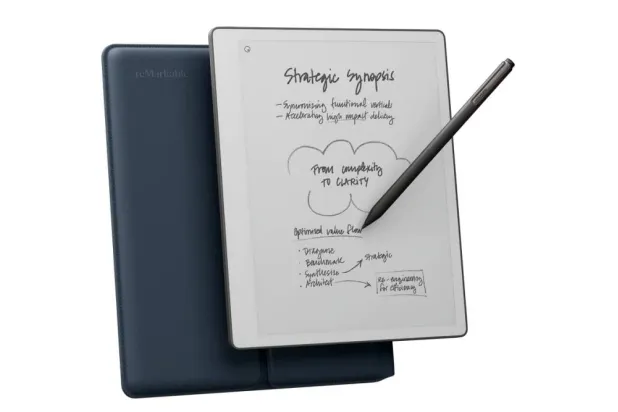

• نموذج «نانو بانانا» وقدراته التحويلية:

أحدثَ نموذج الذكاء الاصطناعي الجديد من «غوغل» المعروف باسم «نانو بانانا» (Nano Banana) (إصدار «جيميناي فلاش 2.5» مع استخدام نموذج الصور «Image Model») ثورة في تحرير الصور داخل خدمة «جيميناي» (Gemini).

ويتميز هذا النموذج بقدرته الفائقة على تحويل الصور العادية إلى إبداعات رقمية مذهلة، مثل مجسمات ثلاثية الأبعاد واقعية، أو شخصيات ألعاب إلكترونية، أو خرائط خيالية مفصلة (مثل: «حوِّل هذه الصورة إلى خريطة عالم ثلاثي الأبعاد، مصمم بأسلوب فني للعبة خيالية. أضف القرية والميناء»).

وتحول «نانو بانانا» إلى توجُّه عالمي؛ حيث يوفر للمستخدمين مرونة إبداعية غير مسبوقة للدمج والتحويل والتخصيص، مع الحفاظ على تفاصيل الصورة الأصلية ونسيجها الواقعي، ما يفتح آفاقاً لا نهائية للفنانين ومصممي الألعاب.

• العناصر الأساسية لصياغة أوامر احترافية:

وبعكس الأوامر الغامضة التي تنتج صوراً عامة وباهتة، فإن الأوامر المصمَّمة بعناية تحدد العناصر الخمسة الأساسية: الموضوع، والبيئة، والتكوين، والأسلوب، والتفاصيل التقنية؛ ما يحول المخرجات القياسية إلى مرئيات مذهلة ومقنعة بصرياً:

- أولاً: يجب تحديد الموضوع بدقة («شاب مغامر ذو لحية كثيفة يرتدي سترة خضراء»).

- ثانياً: يجب وصف البيئة بوضوح، يشمل: الموقع، والوقت، والطقس، والمزاج العام («في ممر غابة ضبابية عند شروق الشمس»).

- ثالثاً: تحديد التكوين البصري وزاوية التصوير («لقطة منخفضة الزاوية»، أو «قاعدة الأثلاث»).

- رابعاً: اختيار الأسلوب الجمالي («إضاءة سينمائية»، أو «اتبع أسلوب تصوير مصور ما»).

وأخيراً، إضافة تفاصيل تقنية تحاكي إعدادات الكاميرا الاحترافية («عدسة 35 ملِّيمتراً»، و«دقة 8K» و«إضاءة HDR»).

تقنيات متقدمة لتحقيق الواقعية والتحكم في الإخراجولضمان تحقيق أقصى درجات الواقعية، يوصَى بتطبيق تقنيات متقدمة محددة: لتحقيق الواقعية الفائقة، يجب تضمين كلمات وصفية،

مثل: Hyper-realistic، وPhotorealistic، و8K UHD، وCinematic lighting، في الأمر. كما أن استخدام مراجع فنية حقيقية -مثل أسماء مصورين مشهورين أو أنماط تصوير محددة- يساعد الذكاء الاصطناعي على محاكاة جودة الألوان والنسيج والإضاءة الأصلية.

هذا، ويجب تجنب الإفراط في التفاصيل غير الضرورية، وكذلك يجب استخدام الجمل البليغة التي تحدد سياق ومزاج الصورة، بدلاً من الكلمات الوصفية الكثيرة.

• التحكم بالتكوين والأسلوب لنتائج فنية: ويُعد التحكم في تكوين الصورة (Composition) عاملاً حاسماً يميز لقطات الهواة من لقطات المحترفين؛ لذا يجب تحديد المنظور وعمق المجال بوضوح (مثل «لقطة بزاوية منخفضة»، أو «عمق مجال ضحل»). وبالإضافة إلى ذلك، تتيح الأوامر إمكانية تحديد الاتجاه الفني والأسلوبي، سواء كان الهدف هو مشهد خيالي ملحمي (Epic cinematic composition) أو صورة تحاكي الأفلام القديمة (Grainy film effect)، وصورة بكاميرا كلاسيكية محددة (Kodak Portra 400 simulation).

ويساهم هذا المستوى من التفصيل في تمكين المستخدم من إضفاء لمسة شخصية وفنية على صوره، مما يضمن أن تكون النتائج ليست دقيقة فحسب؛ بل جذابة فنياً وتروي قصة مقنعة.

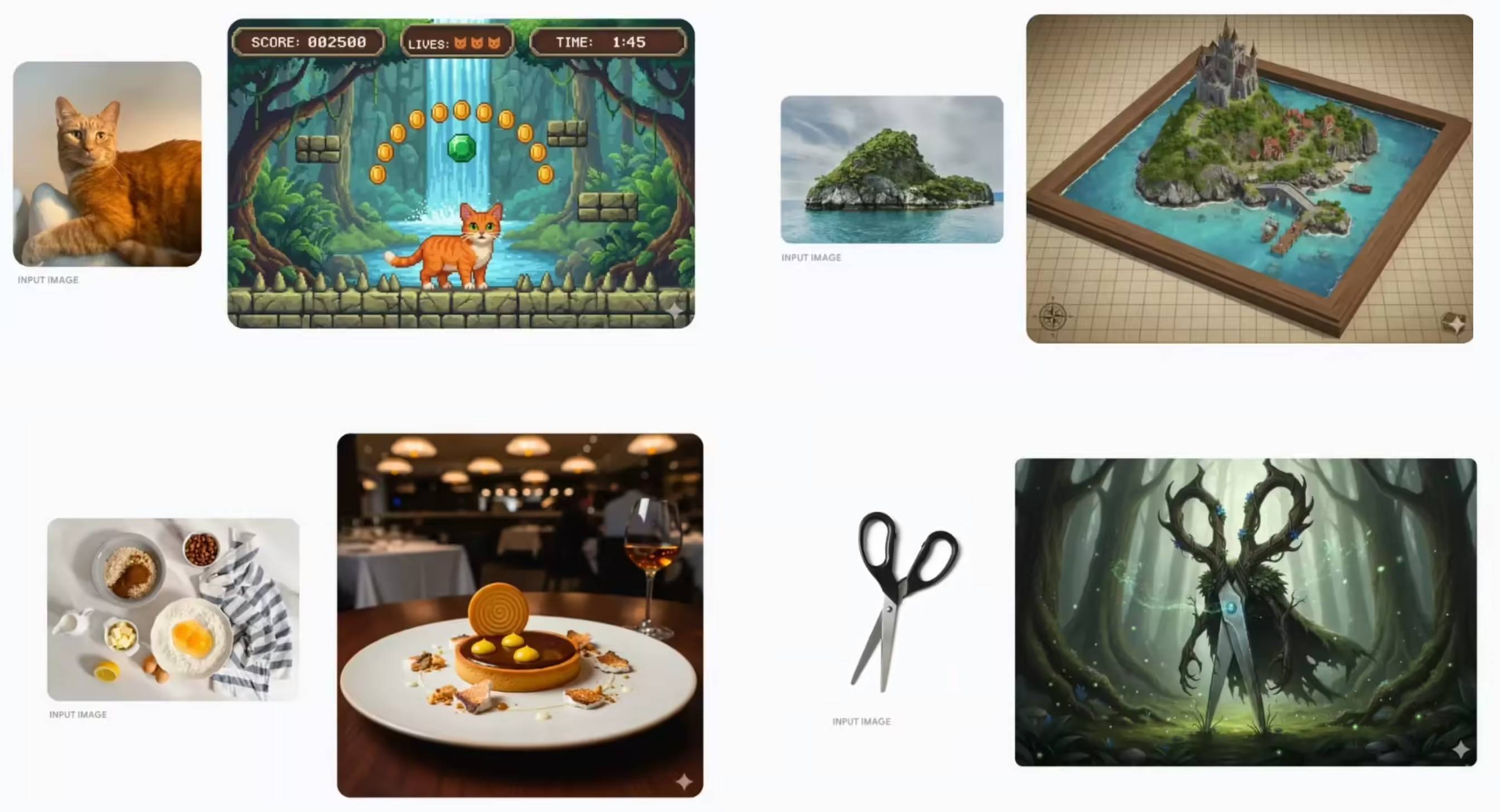

• أمثلة إبداعية لتوليد صور خيالية وواقعية:

ولإلهام المستخدمين، نذكر مجموعة من الأوامر الإبداعية التي توضح القدرات الواسعة لنموذج «نانو بانانا».

وتتنوع هذه الأمثلة بين تحويل حيوان أليف إلى شخصية لعبة إلكترونية ثنائية الأبعاد: («أعد إنشاء صورة هذا القط كشخصية لعبة إلكتروني بنمط 16-بت، وأضف الشخصية في جزء من مرحلة في لعبة منصات ثنائية الأبعاد بنمط 16-بت»). وإنشاء صورة مؤثرة تُظهر المستخدم يجلس مع نفسه كطفل في مشهد مليء بألعاب الطفولة: («هذه صورة لي كشخص بالغ. أنشئ صورة لي كشخص بالغ أجلس فيها مع نفسي كطفل في غرفة ألعاب، ونحن نتناول الشاي معاً في حفلة شاي»).

وكذلك يمكن للمستخدم تحويل صورة منزل إلى تصميم جزيرة استوائية نابضة بالحياة، بأرضيات من القش وعناصر من الخيزران («حوِّل هذا المنزل إلى تصميم جزيرة استوائية نابضة بالحياة. حوِّل الأرضيات إلى قش، وأضف عناصر هيكلية من الخيزران. أحط به نباتات استوائية مورقة وملونة وأشجار النخيل).

أو تحويل مقص عادي إلى شخصية خيالية واقعية المظهر، مستوحاة من الأفلام السينمائية: («حوِّل هذا المقص إلى شخصية خيالية واقعية المظهر في فيلم عن الأقزام والجنيات»)، مما يدل على قدرة الذكاء الاصطناعي على مزج الواقع بالخيال.

• تقنية السرد القصصي عبر الصور والتحويل الفني: أحد أبرز الأوامر هو استخدام الذكاء الاصطناعي في السرد القصصي؛ حيث يمكن للمستخدم طلب إنشاء قصة ملحمية مثيرة («أَنشئ قصة ملحمية آسرة من 9 أجزاء، لبطلين خارقين سريين ومغامراتهما. القصة مثيرة طوال الوقت، مع تقلبات تؤثر في مشاعر المشاهدين، وتنتهي بلمسة مفاجئة ورائعة وخاتمة قوية. لا تقم بإضافة أي كلمات أو نصوص إلى الصور؛ بل اروِ القصة بالكامل من خلال الصور نفسها فقط»).

كما يدعم «نانو بانانا» التحويل الفني البسيط، مثل تحويل صورة فوتوغرافية إلى رسم بالقلم الرصاص: («حوِّل هذه الصورة إلى رسمة بالقلم الرصاص»)، أو تحويل مكونات طعام إلى طبق حلوى فاخر بأسلوب مطعم من فئة 5 نجوم («حوِّل هذه المكونات إلى حلوى راقية وشهية المظهر، مستوحاة من هذه المكونات. قم بتقديمها على طبق وكأنها في مطعم فاخر من فئة 5 نجوم ومحترف في الطهي»).

نصائح وحيل أساسية لإتقان توجيه «نانو بنانا»> بهدف تحقيق أقصى استفادة من هذه الخدمة: يُنصح بدمج طبقات مزدوجة من الأنماط في أمر واحد (مثل مزج «الرسم بالقلم الرصاص مع الألوان المائية») لإنشاء تصميمات هجينة فريدة. كما يجب تحديد ظروف الإضاءة والزوايا بوضوح (مثل: «إضاءة ذهبية بمنظور عين السمكة») لجعل الصور أكثر ديناميكية.

وبالإضافة إلى ذلك، يُنصح بدمج العناصر الواقعية مع الخيالية (مثل: «حوِّل الدراجة إلى تنين»)، واستخدام أوامر متتابعة لخلق قصص مصورة قصيرة، مما يضمن أن تكون المخرجات عالية الدقة وحيوية، وتلبي الرؤية الإبداعية للمستخدم. وكذلك يمكن طلب إضافة الطبقة الخارجية للعناصر (Texture) في الصورة النهائية («استخدم الفرو أو الحراشف في التنين مع استخدام قماش ناعم وفضفاض على جسد البطل الذي يركب التنين»).

> كشف الزيف... علامات لا يستطيع الذكاء الاصطناعي إخفاءها: وفي حين أن هذا التوجه يمثل طفرة ثقافية هائلة ويوفر إمكانات غير محدودة للتعبير عن الذات، فإن الانتشار الواسع لهذه المرئيات شديدة الإتقان قد أثار نقاشات جادة ومحورية حول قضايا الأصالة الرقمية والمخاطر المتعلقة بالخصوصية، ما يجعل الحاجة إلى آليات كشف موثوقة أمراً بالغ الأهمية.

ولتحديد الصور التي تم إنشاؤها بواسطة الذكاء الاصطناعي، يجب على المستخدم الانتباه إلى مجموعة من التفاصيل غير الطبيعية التي غالباً ما تفشل فيها الخوارزميات. وتشمل هذه العيوب البحث عن الأصابع الزائدة، أو التشوهات في الأشكال، أو عدم تناسق ملامح الوجه، أو انعكاسات العين غير المتطابقة، أو الخلفيات التي تبدو مشوَّهة أو مكررة.

كما أن الذكاء الاصطناعي لا يزال يواجه صعوبة في إعادة إنتاج النصوص والشعارات بدقة، لذا فإن الكلمات غير المفهومة أو الحروف المشوَّهة تُعد دليلاً شائعاً على التزييف.

وتجب أيضاً ملاحظة أي تضارب في الإضاءة والظلال التي لا تتناسب مع مصدر الضوء المفترض في المشهد.