مع اقتراب نهاية العام، يمكنك الحصول على كمبيوترات محمولة ومكتبية متقدمة للدراسة والعمل واللعب بأسعار مناسبة.

ونقدم في هذا الموضوع التقنيات المفيدة التي يمكن الحصول عليها في مجموعة من تلك الكمبيوترات لزيادة الإنتاجية والترفيه، إذ إنها تستخدم تقنيات سلسلة وحدات معالجة الرسومات المتقدمة «آر تي إكس 50» GeForce RTX 50 لتقديم مستويات أداء الرسومات المرتفع بفضل معمارية «بلاكويل» Blackwell المتقدمة.

كما يمكن استخدام هذه الكمبيوترات للدراسة، وخصوصاً في التخصصات التي تتطلب رسومات مجسمة، مثل الهندسة والعلوم والطب.

إنتاجية متفوقة: ذكاء اصطناعي لبيئة عمل مثالية

إن كنت تبحث عن زيادة مستويات الإنتاجية في بيئة العمل، فيمكنك استخدام كمبيوترات متخصصة بإيجاد توازن بين مستويات الأداء وعمر البطارية الممتدة وخفض الحرارة الناجمة عن الاستخدامات المطولة، من خلال تقنيات الذكاء الاصطناعي، مع خفض الصوت الناجم عن دوران المراوح.

وتدعم هذه الكمبيوترات كاميرات عالية الجودة وتستخدم تقنيات «برودكاست» Broadcast لتحسين جودة الصورة بشكل آلي، مع إزالة الخلفية واستبدالها بخلفيات احترافية بسهولة بالغة، إلى جانب قدرتها على تركيز الصورة على وجه المستخدم في حال تحركه. يضاف إلى ذلك القدرة على تحسين جودة الصوت خلال المكالمات المرئية وإزالة أي صوت مزعج من الخلفية.

وتقدم هذه الأجهزة أداة مهمة هي دعم تقنية «آر تي إكس فيديو» RTX Video، وهي أداة للذكاء الاصطناعي تُحسن جودة عروض الفيديو القديمة وتُحوّل العروض منخفضة الدقة إلى عروض أكثر وضوحاً وحِدَّة تصل إلى الدقة الفائقة 4K، وبشكل آلي، مما يجعلها تبدو أقرب بكثير إلى المعايير الحديثة.

* كمبيوتر «بي سي ليجند» PC Legend المكتبي من PC Doctor بسعر 3599 ريالاً سعودياً (نحو 957 دولاراً أميركياً)، وبالمواصفات التقنية التالية التي يمكن تخصيصها حسب الرغبة:

- المعالج: «إنتل كور آي5 14400 إف» بسرعة 4.7 غيغاهرتز و20 ميغابايت من الذاكرة الداخلية فائقة السرعة.

- بطاقة الرسومات: «إم إس آي جيفورس آر تي إكس 5080» بـ8 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 16 غيغابايت بسرعة 5200 ميغاهرتز.

- السعة التخزينية: 1 تيرابايت بسرعة 5000 ميغابايت في الثانية للقراءة و4200 ميغابايت في الثانية للكتابة.

- اللوحة الرئيسية: «إم إس آي برو بي 7650 إم-إيه».

-وحدة القدرة الكهربائية: 650 واط.

* كمبيوتر «لينوفو يوغا برو 9 إصدار أورا» Lenovo YOGA Pro 9 Aura Edition المحمول من إكسترا بسعر 8549 ريالاً سعودياً (نحو 2279 دولاراً أميركيا)، وبالمواصفات التقنية التالية:

- المعالج: «إنتل كور ألترا 9 285 إتش» بدعم لتقنيات الذكاء الاصطناعي محلياً بسرعة قصوى تصل إلى 5.4 غيغاهرتز و24 ميغابايت من الذاكرة الداخلية فائقة السرعة.

- وحدة معالجة الرسومات: «جيفورس آر تي إكس 5060» بـ8 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 32 غيغابايت.

- السعة التخزينية: 1 تيرابايت.

- الشاشة: 16 بوصة بدعم لتقنية LED ومعدل تحديث 120 هرتز.

- المنافذ: «يو إس بي 3.2» و«يو إس بي تايب-سي» و«ثاندربولت 4» و«إتش دي إم آي 2.1» ومنفذ للسماعات الرأسية القياسية بقطر 3.5 مليمتر وقارئ لبطاقات الذاكرة المحمولة.

- الشبكات اللاسلكية: «واي فاي 7» و«بلوتوث 5.4».

- تجسيم الصوتيات: نعم.

إبداع بلا حدود وتسريع مهام التصميم والتحرير

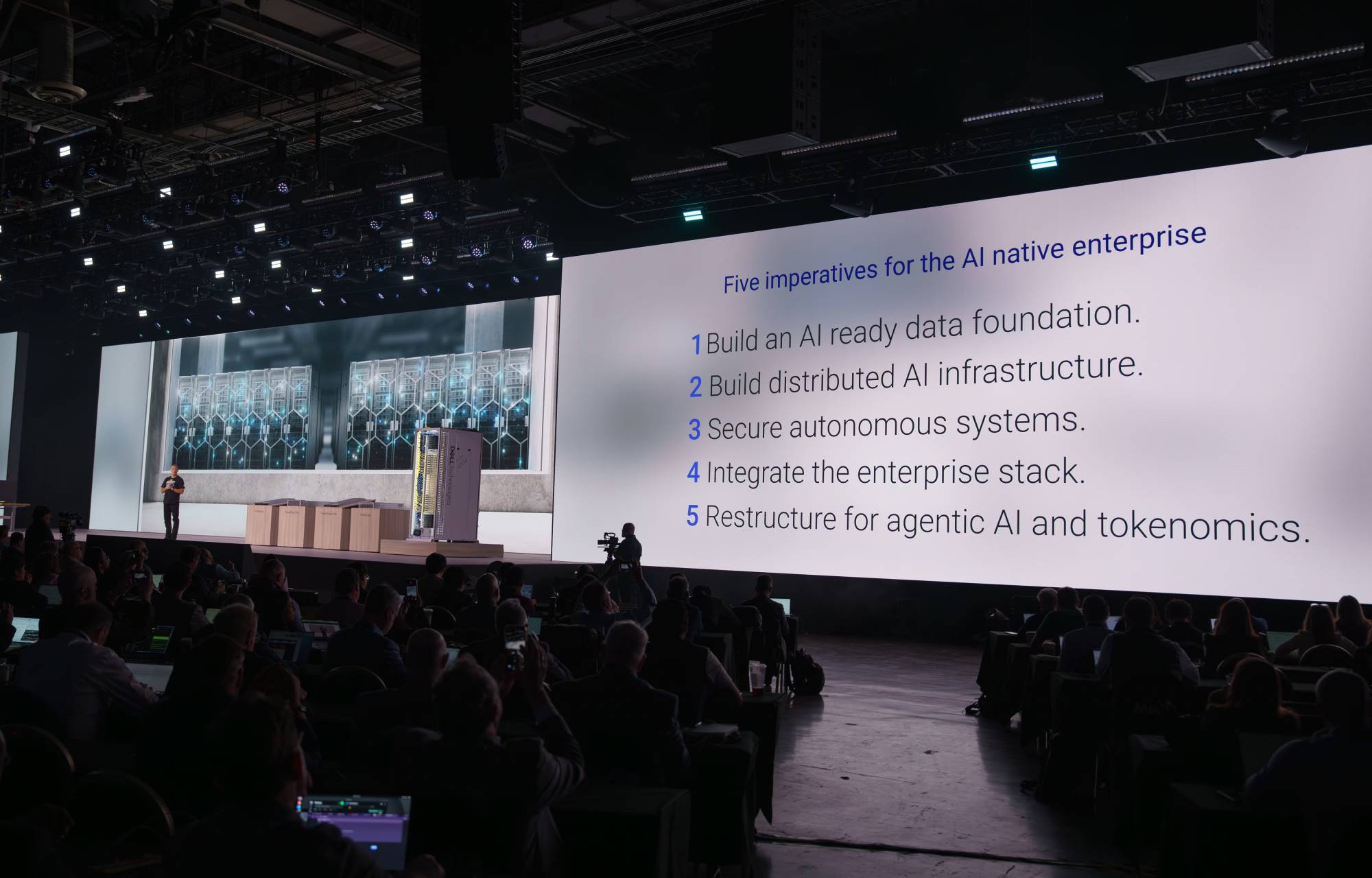

ويبحث مصممو محررو الرسومات وعروض الفيديو عن أجهزة تسهل وتسرع أعمالهم بشكل كبير. وتقدم الكمبيوترات المذكورة أدناه دعماً ممتداً لبرمجيات أكثر من 130 برنامجاً احترافياً بأداء فائق يستخدم تقنيات الذكاء الاصطناعي التي تعمل مباشرة على الجهاز دون الحاجة إلى اشتراكات إضافية، مثل Adobe Premiere Pro وMaya Autodesk وCapCut، وغيرها. ويمكن تحديث برمجيات وحدة معالجة الرسومات من خلال «تعاريف الاستوديو» Studio Driver للتركيز على الابتكار.

ويمكن للمبدعين الحصول على أداء مضاعف في مختلف المجالات، بما في ذلك تحرير وعرض لقطات فائقة الدقة 4K والتصميم ثلاثي الأبعاد وعروض الفيديو، دون تأخير أو أوقات انتظار طويلة. كما سيحصل المستخدمون على دعم ممتد لتقنيات الذكاء الاصطناعي من خلال الأدوات المدمجة، مثل Blueprints وNIM Microservice التي تستخدم قوة الكمبيوتر للمساعدة على تطوير الرسومات والمخططات الهندسية بأعلى مستويات الأداء، كل ذلك محلياً على الكمبيوتر دون الحاجة للاتصال بالإنترنت أو الخدمات السحابية، مما يحافظ على أمان العمل وسرعته وحماية الأفكار الإبداعية من التسريب.

* كمبيوتر «أوميغا غايمنغ بي سي» Omega Gaming PC المكتبي من PC Doctor الذي يمكن تخصيص مواصفاته حسب الرغبة، بسعر 6666 ريالاً سعودياً (نحو 1777 دولاراً أميركياً) وبالمواصفات التالية:

- المعالج: «إنتل كور آي7 14700 كيه إف» بسرعة 5.8 غيغاهرتز و33 ميغابايت من الذاكرة الداخلية فائقة السرعة.

- بطاقة الرسومات: «غالاكس جيفورس آر تي إكس 5070» بـ12 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 32 غيغابايت بسرعة 5200 ميغاهرتز.

- السعة التخزينية: 1 تيرابايت بسرعة 5000 ميغابايت في الثانية للقراءة و4200 ميغابايت في الثانية للكتابة.

- اللوحة الرئيسية: «إم إس آي برو بي 7650 إم-إيه» بدعم لشبكات «واي فاي» اللاسلكية.

- وحدة القدرة الكهربائية: 800 واط.

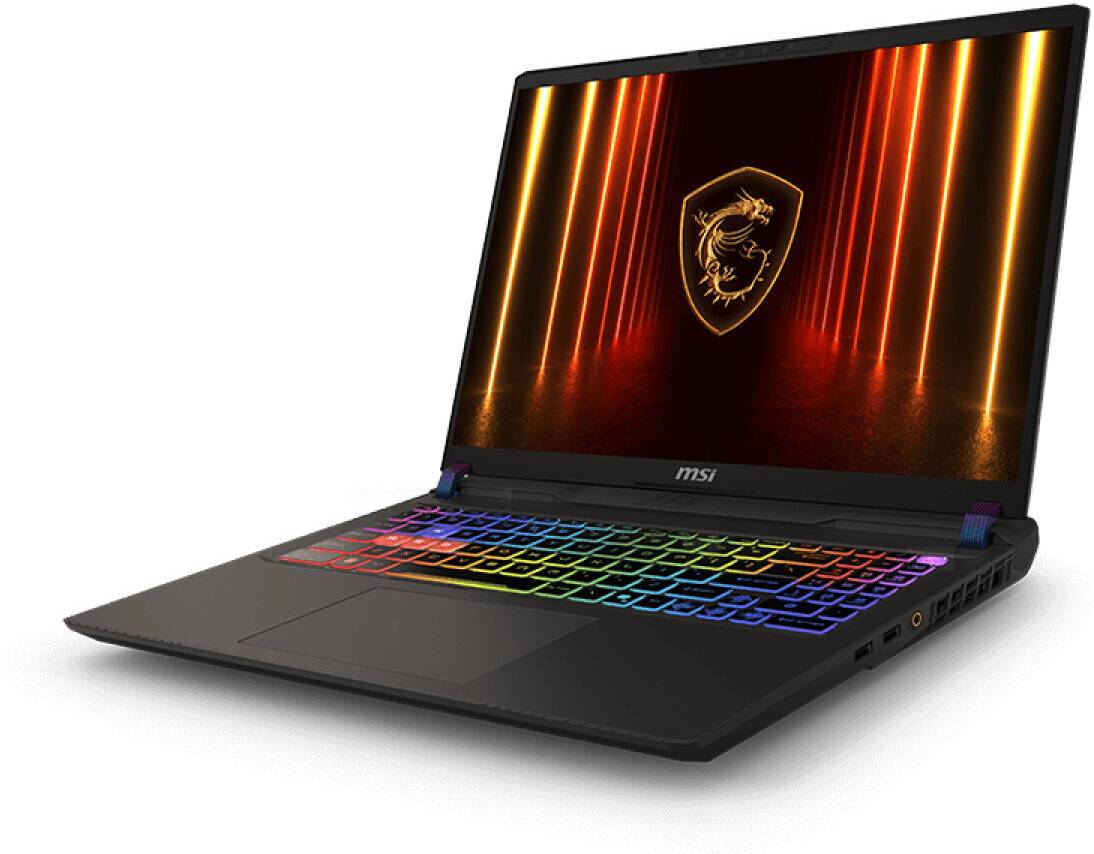

* كمبيوتر «إم إس آي تيتان 18 إتش إكس إيه آي» MSI TITAN 18 HX AI المحمول من مكتبة جرير بسعر 21999 ريالاً سعودياً (نحو 5866 دولاراً أميركياً) بالمواصفات التقنية التالية:

- المعالج: «إنتل كور ألترا 9 285 إتش إكس» بدعم لتقنيات الذكاء الاصطناعي محلياً بسرعة قصوى تصل إلى 5.5 غيغاهرتز.

- وحدة معالجة الرسومات: «جيفورس آر تي إكس 5090» بـ24 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 64 غيغابايت.

- السعة التخزينية: 6 تيرابايت.

- الشاشة: 18 بوصة بتقنية LED ومعدل تحديث 120 هرتز وبدقة 2400x3840 بكسل.

- المنافذ: «يو إس بي 3.2» و«يو إس بي تايب-سي» و«ثاندربولت 5» و«إتش دي إم آي 2.1».

- السماعات المدمجة: 6 سماعات.

- الوزن: 3.6 كيلوغرام.

* كمبيوتر «إيسر بريديتر هيليوس 16 إيه آي» ACER Predator Helios 16 AI المحمول من إكسترا» بسعر 7999 ريالاً سعودياً (نحو 2133 دولاراً أميركيا)، وبالمواصفات التقنية التالية:

- المعالج: «إنتل كور ألترا 9 275 إتش إكس» بدعم لتقنيات الذكاء الاصطناعي محلياً بسرعة قصوى تصل إلى 5.4 غيغاهرتز و36 ميغابايت من الذاكرة الداخلية فائقة السرعة.

- وحدة معالجة الرسومات: «جيفورس آر تي إكس 5070» بـ8 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 32 غيغابايت.

- السعة التخزينية: 1 تيرابايت.

- الشاشة: 16 بوصة ومعدل تحديث 240 هرتز.

- المنافذ: «يو إس بي 3.2» و«يو إس بي تايب-سي» و«إتش دي إم آي» ومنفذ للشبكات السلكية.

- تجسيم الصوتيات: نعم.

-عمر البطارية: لغاية 5 ساعات بشحنة واحدة.

تشغيل كل لعبة كما ينبغي

ويمكن للاعبين تطوير تجربتهم في اللعب باستخدام هذه الكمبيوترات التي تستخدم تقنيات الذكاء الاصطناعي لزيادة معدل الرسومات في الثانية Frames-per Second FPS بفضل تقنية «دي إل إس إس 4» DLSS 4 التي تعمل على توليد المزيد من الصور في الثانية في الألعاب المتقدمة (مثل Cyberpunk 2077 وKingdom Come : Deliverance II، وغيرها)، مما يوفر أداء أسرع من الكمبيوترات الأخرى في نفس الفئة السعرية، مع الحفاظ على وضوح الرسومات بأعلى الإعدادات.

وتعمل تقنية Reflex على خفض الاستجابة للأوامر وعرض الصورة بنسبة تصل إلى 59 في المائة، مما يجعل وقت الاستجابة أقل من عشرة أجزاء من الثانية، وبالتالي يمكن المحافظة على صدارة المنافسة في أحدث الألعاب، مثل Battlefield 6 وArc Raider وCounter Strike، وغيرها.

* كمبيوتر PCD Mega Gaming Desktop المكتبي من PC Doctor يقدم مستويات الأداء المتقدمة التي يبحث عنها اللاعبون بسعر 4999 ريالاً سعودياً (نحو 1333 دولاراً أميركياً)، مع إمكانية تخصيص مواصفاته حسب الرغبة. المواصفات التقنية للكمبيوتر هي:

- المعالج: «إنتل كور آي5 14600 كيه إف» بسرعة 5.3 غيغاهرتز و24 ميغابايت من الذاكرة الداخلية فائقة السرعة.

- بطاقة الرسومات: «غالاكس جيفورس آر تي إكس 5060 تيتانيوم» بـ16 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 16 غيغابايت بسرعة 5200 ميغاهرتز.

السعة التخزينية: 1 تيرابايت بسرعة 5000 ميغابايت في الثانية للقراءة و4200 ميغابايت في الثانية للكتابة.

اللوحة الرئيسية: «إم إس آي برو بي 7650 إم-إيه» بدعم لشبكات «واي فاي» اللاسلكية.

- وحدة الطاقة الكهربائية: 650 واط.

* كمبيوتر «إم إس آي فيكتور 16 إتش إكس إيه آي إيه 2 إكس دبليو إتش جي» MSI Vector 16 HX AI A2XWHG المحمول بسعر 9999 ريالاً سعودياً (نحو 2666 دولاراً أميركياً) من مكتبة «جرير». المواصفات التقنية للكمبيوتر هي:

- المعالج: «إنتل كور ألترا 9 275 إتش إكس» بدعم لتقنيات الذكاء الاصطناعي محلياً بسرعة قصوى تصل إلى 5.4 غيغاهرتز.

- وحدة معالجة الرسومات: «جيفورس آر تي إكس 5070 تيتانيوم» بـ12 غيغابايت من ذاكرة الرسومات.

- الذاكرة: 32 غيغابايت.

- السعة التخزينية: 1 تيرابايت.

- الشاشة: 16 بوصة بمعدل تحديث 240 هرتز وبدقة 2560x1600 بكسل.

- المنافذ: «يو إس بي 3.2» و«يو إس بي تايب-سي» و«ثاندربولت 4» وقارئ بطاقات الذاكرة المحمولة.

- السماعات المدمجة: 4 سماعات.

- دعم الشبكات اللاسلكية: «واي فاي 7» و«بلوتوث 5.4».

- الوزن: 2.7 كيلوغرام.