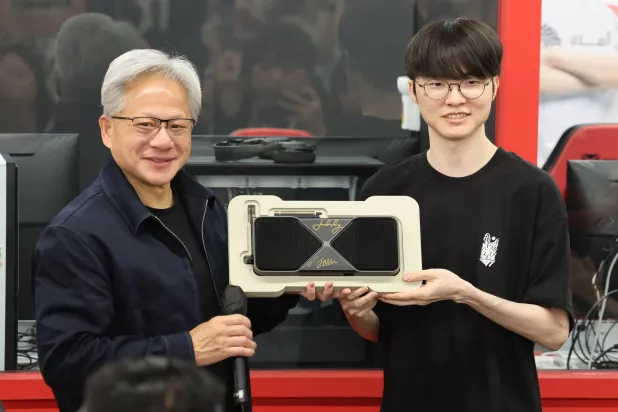

كشفت شركة «إنفيديا»، أمس الثلاثاء، عن أحدث سلسلة من وحدات معالجة الرسومات من الجيل الخامس «جيفورس آر تي إكس 50 (GeForce RTX 50-Series)» للكومبيوترات المكتبية والمحمولة، والتي تقدم قفزات ثورية في عالم الرسومات من حيث الجودة والأداء، ودعم تقنيات الذكاء الاصطناعي، ووحدات التظليل العصبية (Neural Shaders)، وتقنيات الإنسان الرقمي، والهندسة، والإضاءة.

آلاف التريليونات من عمليات الذكاء الاصطناعي في الثانية

وأطلقت الشركة اسم «بلاكويل (Blackwell)» على معمارية هذا الجيل الخامس ونوى تتبع الأشعة الضوئية من مصدرها «Ray Tracing» من الجيل الرابع، التي تعمل بأكثر من 92 مليار ترانزستور توفر أكثر من 3352 تريليون عملية ذكاء اصطناعي في الثانية «AI Trillion Operations Per Second TOPS»، بجانب تقديم تقنية «رفع دقة الصورة بالتعلم العميق (Deep Learning Super Sampling DLSS4)» لمضاعفة عدد الرسومات في الثانية أضعافاً عدة مقارنة بالجيل السابق. كما تستطيع هذه الوحدات الرسومية إطالة مدة استخدام بطارية الكومبيوتر المحمول بنحو 40 في المائة دون أي زيادة في سُمك الجهاز أو وزنه أو استهلاك مزيد من الطاقة أو خفض مستويات الأداء.

تعزيز الأداء إلى 8 أضعاف

وتقدم تقنية «رفع دقة الصورة بالتعلم العميق (4 DLSS)» الجديدة ميزة «توليد صور عدة (Multi Frame Generation)» لزيادة «عدد الصور في الثانية (Frames Per Second FPS)» باستخدام الذكاء الاصطناعي لتوليد 3 صور جديدة لكل صورة تُعرض على الشاشة بالتناغم مع تقنية «DLSS4» لمضاعفة مستويات الأداء بنحو 8 أضعاف مقارنة بالأسلوب التقليدي مع المحافظة على سرعة الاستجابة باستخدام تقنية «إنفيديا ريفليكس2 (NVIDIA Reflex2)» التي تقدم تقنية جديدة مبتكرة تُدعى «فريم ووارب (Frame Warp)». وتخفض هذه التقنية من زمن الاستجابة في الألعاب عن طريق تحديث الصورة المعالَجة بناء على أحدث إدخال من الفأرة، مثلاً، قبل إرساله إلى الشاشة مباشرة.

وتستطيع هذه التقنية خفض زمن الاستجابة بنسبة تصل إلى 75 في المائة، مما يمنح اللاعبين الأفضلية في الألعاب التنافسية ويجعل الألعاب الفردية أكبر استجابة.

هذا؛ وتقدم التقنية أول تطبيق بالوقت الفعلي لتقنية «نموذج التحويل (Transformer Model)» في صناعة الرسومات لزيادة جودة الصورة، إضافة إلى قدرتها على «إزالة الظلال الوهمية (Ghosting)» و«الرفع الفائق للدقة (Super Resolution)». وستكون تقنية «DLSS4» مدعومة في أكثر من 75 لعبة لدى إطلاقها.

الذكاء الاصطناعي والشبكات العصبية

وتجلب وحدات الرسومات الجديدة تقنية «المُظَلِّلات القابلة للبرمجة باستخدام الشبكات العصبية (RTX Neural Shaders)» التي تقدم مستوى جديداً من المؤثرات البصرية على الصورة بأكملها، الأمر الذي يحقق مواد وإضاءة بجودة الأفلام دون التضحية بمستويات الأداء.

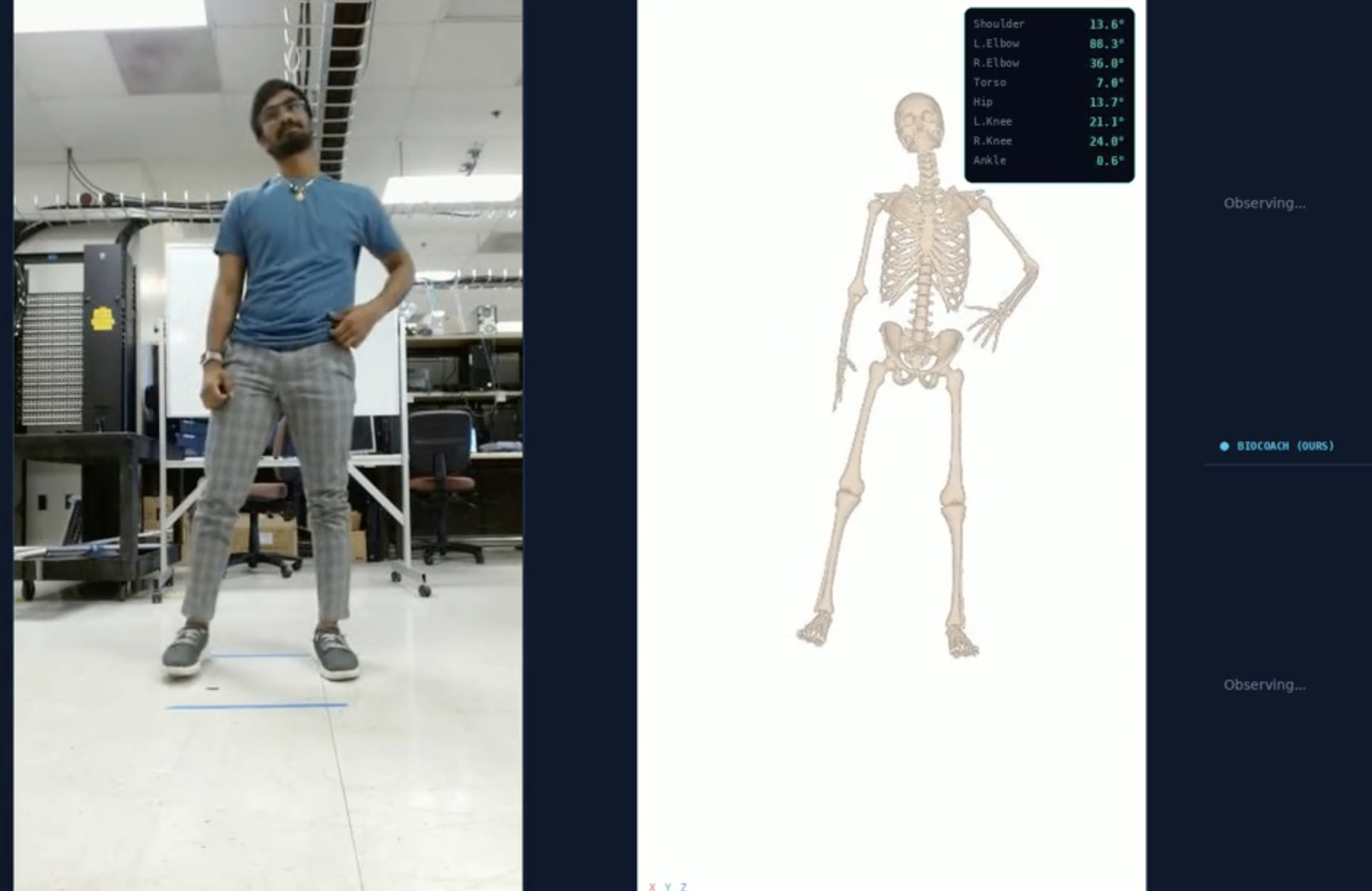

وتستطيع الوحدات الجديدة تطوير بيانات الوجه المرسومة للشخصيات الرقمية بشكل متقدم، فتقنية «أوجه الشبكات العصبية (RTX Neural Faces)» تستخدم الذكاء الاصطناعي التوليدي لإنشاء وجه رقمي عالي الجودة يتفاعل بدقة مع البيئة من حوله والمحادثات بمجرد رسمه بشكل بسيط. كما تعزز هذه التقنية جودة الشعر والبشرة وانعكاس الإضاءة عليهما لمزيد من الواقعية.

ونذكر كذلك تقنية «الهندسة الرسومية الضخمة (RTX Mega Geometry)» التي تسمح بعرض 100 ضعف من المضلعات التي يمكن تتبعها بالأشعة الضوئية من مصدرها في كل صورة، وذلك لزيادة واقعية الرسومات وبيئة اللعب مع رفع مستويات الأداء في الوقت نفسه.

تطوير الشخصيات الذاتية في الألعاب

وتستطيع تقنية «إنفيديا إيس (NVIDIA ACE)» إضافة الوعي والإدراك والتخطيط والتصرف إلى الشخصيات المختلفة التي لا يتحكم فيها اللاعب، مثل الشخصيات العامة والأعداء وأعداء نهايات المراحل، وغيرها، بالتوازي مع معالجة الرسومات، لتصبح كأن لاعباً بشرياً يتحكم فيها خلال مجريات اللعب. مثال على ذلك؛ استعراض لعبة «مير5 (MIR5)» التي يحلل فيها عدو كبير في نهاية مرحلة مجموعة من اللاعبين الذين يقررون مهاجمته، ويكتشف آلية لعبهم ومَن منهم مقاتل شرس ومَن منهم يقدم قدرات طبية لمعالجة المصابين، ليقرر مهاجمة الطبيب الحربي أولاً. ويستطيع هذا العدو التعرف على تكتيكات اللاعب واستنباط آلية جديدة لمهاجمة اللاعب في كل مواجهة بدلاً من اتباع سلوك محدد من المبرمجين يستطيع اللاعبون التعرف عليه بعد مواجهة ذلك العدو بضع دقائق، وذلك بهدف إيجاد مواجهات أكثر ديناميكية وتحدياً.

وستُدمَج هذه الآلية في لعبة القتال الجماعي عبر الإنترنت «بابجي: باتلغراوندز (PUBG: Battlegrounds)» لتقديم شخصيات آلية مساندة كأنها صديق ذكي يلعب مع اللاعب عبر الإنترنت وينفذ إجراءات استراتيجية ويتفاعل ديناميكياً مع مجريات اللعب. كما ستقدَّم هذه التقنية في لعبة «إنزوي (InZoi)» المقبلة لمحاكاة مشاعر الشخصيات المختلفة والتصرف معها وفقاً لاحتياجاتها بسلوكيات تتكيف ذاتياً بناء على أهداف الشخصية ومجريات اللعبة.

نماذج الذكاء الاصطناعي الأساسية

ولا تقتصر هذه التقنيات الجديدة على قطاع الألعاب فقط؛ بل يمكن استخدام قدراتها في «نماذج اللغة الكبيرة (Large Language Models LLM)» ونماذج لغة الرؤية، وتوليد الصور والصوت، والنماذج المدمجة للاسترجاع المعززة بالتوليد، واستخراج ملفات «PDF» ورؤية الكومبيوتر... وغيرها. هذا؛ وتتضمن وحدات الرسومات جميع المكونات اللازمة لتشغيل تقنيات الذكاء الاصطناعي المتقدمة على جهاز المستخدم.

ويمكن جمع هذه التقنيات فيما تعرف بـ«الخدمات المصغرة الاستدلالية (NVDIA Inference Microservices NIM)» لبناء «عملاء» ذكاء اصطناعي، ويمكن مشاركتها مع كثير من الجهات والمبرمجين والمطورين بهدف تسريع عملية بناء النماذج الهندسية ومعالجة الصور وتحليل الفيديوهات والصوتيات وتلخيص الوثائق، وغيرها، مباشرة من كومبيوتر المستخدم بكل أمان وموثوقية. وستطلق «إنفيديا» سلسلة من هذه الخدمات لبناء وكلاء ومساعدي ذكاء اصطناعي وقوالب ذكاء اصطناعي بالتعاون مع كبرى الشركات المطورة، مثل «ميتا» و«Mistral» و«Stability.AI» و«Black Forest Labs».

وتعزز وحدات الرسومات الجديدة آلية تطوير الرسومات الإبداعية بشكل كبير، فهي أول وحدات معالجة رسومات تدعم ضغط الصور وفق آلية «FP4» فائقة الأداء والجودة؛ مما يضاعف أداء توليد الصور بالذكاء الاصطناعي للنماذج، وتشغيل نماذج الذكاء الاصطناعي التوليدية محلياً، واستخدام ذاكرة أقل مقارنة بالأجيال السابقة (تصل إلى 50 في المائة أقل، مع تقديم ضعف مستويات الأداء).

كما سيحصل تطبيق «إنفيديا برودكاست (NVIDIA Broadcast)» لصناع المحتوى والموظفين على ميزتين مدعومتين بالذكاء الاصطناعي، هما: «صوت الاستوديو (Studio Voice)» التي تُحسن صوت الميكروفون، و«الإضاءة الرئيسية الافتراضية (Virtual Key Light)» التي تُعيد إضاءة وجه المستخدم آلياً لتقديم بث بجودة احترافية. من جهتها، ستقدم منصة «ستريملابز (Streamlabs)» ميزة «مساعد البث الذكي (Intelligent Streaming Assistant)» المدعومة من «NVIDIA ACE» و«Inworld AI»، والتي تعمل مضيفاً مساعداً ومنتجاً ومساعداً تقنياً لتحسين تجربة البث المباشر عبر الإنترنت.

مواصفات تقنية

تقدم بطاقة «GeForce RTX 5090» ذاكرة تصل إلى 32 غيغابايت بتقنية «GDDR7» وتستطيع نقل البيانات بسرعات تصل إلى 1792 غيغابايت في الثانية، مع قدرتها على معالجة أكثر من 3352 تريليون عملية ذكاء اصطناعي في الثانية «AI TOPS». أما بالنسبة إلى بطاقة «GeForce RTX 5080»، فتستخدم 16 غيغابايت من الذاكرة بتقنية «GDDR7» وتنقل البيانات بسرعات تصل إلى 960 غيغابايت في الثانية، مع قدرتها على معالجة أكثر من 1801 تريليون عملية ذكاء اصطناعي في الثانية «AI TOPS».

وننتقل إلى بطاقة «GeForce RTX 5070 Ti» التي تستخدم 16 غيغابايت من الذاكرة بتقنية «GDDR7» وتنقل البيانات بسرعات تصل إلى 896 غيغابايت في الثانية، مع قدرتها على معالجة أكثر من 1406 تريليونات من عمليات الذكاء الاصطناعي في الثانية «AI TOPS». وتبقى بطاقة «GeForce RTX 5070» التي تستخدم 12 غيغابايت من الذاكرة بتقنية «GDDR7» وتنقل البيانات بسرعات تصل إلى 672 غيغابايت في الثانية، مع قدرتها على معالجة أكثر من 988 تريليون عملية ذكاء اصطناعي في الثانية «AI TOPS».

التوافر

ستتوافر بطاقتي الرسومات «GeForce RTX 5090» و«GeForce RTX 5080» للكومبيوترات المكتبية بسعر 1999 و999 دولاراً أميركياً بدءاً من 30 يناير (كانون الثاني) الحالي، مع إطلاق بطاقتي «GeForce RTX 5070 Ti» و«GeForce RTX 5070» بسعر 749 و549 دولاراً بدءاً من فبراير (شباط) المقبل. وستطلَق هذه البطاقات من «إنفيديا» بإصدار المؤسسين «Founders Edition» بجانب بطاقات من شركات أخرى مثل «ASUS» و«GIGABYTE» و«MSI» و«PNY» و«ZOTAC» و«Colorful» و«Gainward» و«GALAX» و«INNO3D» و«2KFA» و«Palit» مع إطلاق الشركات المصممة للكومبيوترات المكتبية إصدارات تتضمن تلك البطاقات، مثل «Falcon Northwest» و«Infiniarc» و«MAINGEAR» و«Mifcom» و«ORIGIN PC» و«PC Specialist» و«Scan Computers».

وبالنسبة إلى الكومبيوترات المحمولة، فستطلَق أجهزة تتضمن وحدات «GeForce RTX 5090» و«GeForce RTX 5070 Ti» بدءاً من شهر مارس (آذار) المقبل، مع إطلاق كومبيوترات محمولة مزودة بوحدات «GeForce RTX 5070» بدءاً من أبريل (نيسان) المقبل. وستقدم شركات «Acer» و«ASUS» و«Dell» و«GIGABYTE» و«HP» و«Lenovo» و«MECHREVO» و«MSI» و«Razer» هذه الوحدات في كومبيوتراتها المحمولة المقبلة.