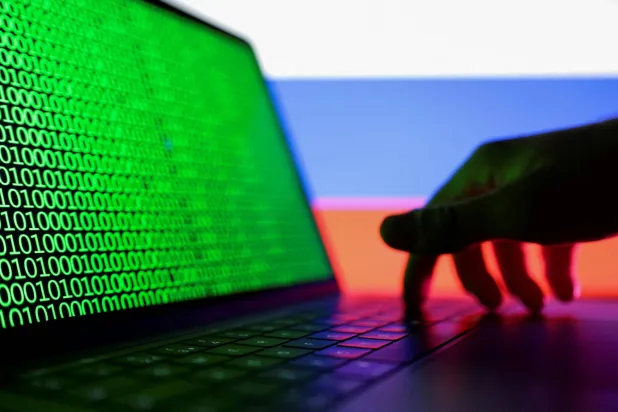

سمح المسؤولون الأمنيون في ألمانيا لمتسللين بدخول «محكوم» على شبكات حكومية من أجل تعقب جناة محتملين وفهم أساليبهم في حين شكا أعضاء بالبرلمان من عدم اطلاعهم على الأمر.

وقال أولي شرودر نائب وزير الداخلية لصحيفة «آر إن دي» إن المسؤولين الأمنيين تمكنوا من «عزل الهجوم والسيطرة عليه». وردت وزيرة الاقتصاد الألمانية برغيته زيبريس على تقارير إعلامية ألقت اللوم في بادئ الأمر على مجموعة التسلل الروسية (إيه بي تي 28) التي يقول خبراء إنها تربطها صلات واضحة بموسكو، حسب «رويترز». وقالت زيبريس للصحافيين إنها ستكون «مشكلة» إذا اتضح أن موسكو شنت الهجوم كما أشارت وسائل إعلام ألمانية.

لكنها أضافت: «في الوقت الراهن لا يناقش هذا الأمر. لا يمكننا قول أي شيء في هذه المرحلة». وقالت الحكومة الألمانية إن مسؤولين أمنيين يحققون في هجوم جرى إحباطه على شبكات كومبيوتر خاصة بالحكومة. ولم تؤكد تقارير إعلامية تضرر وزارتي الخارجية والدفاع جراء الهجوم، حسب «رويترز».

وقال شرودر دون الخوض في تفاصيل إن الإجراءات الأمنية ما زالت مطبقة. وقال مسؤولون أمنيون إنهم علموا بالتسلل منذ فترة. وأفادت تقارير صحافية بأنه اكتشف في ديسمبر (كانون الأول) لكن ربما يكون استمر لمدة تصل إلى عام.

وأطلعت الحكومة اللجنة البرلمانية التي تشرف على أجهزة المخابرات الألمانية على الواقعة لأول مرة ظهر أمس وشكا مشرعون معارضون من عدم اطلاعهم على الأمر من قبل. ومن المقرر أن يجتمع مسؤولون حكوميون كذلك مع لجنة برلمانية أخرى مختصة بالقضايا الرقمية.

وقال باتريك زينسبورغ عضو اللجنة البرلمانية التي تشرف على أجهزة المخابرات الألمانية للقناة الثانية بالتلفزيون الألماني (زد دي إف) إن هجوما إلكترونيا تعرضت له شبكات الحكومة الألمانية استخدم برنامجا خبيثا واستهدف بيانات أشد حساسية من هجوم عام 2015 على البرلمان الألماني الذي قال مسؤولون حكوميون في وقت لاحق إن المجموعة الروسية نفذته. وأضاف أنه لم يتضح بعد إن كانت أي بيانات سرقت نتيجة للتسلل وإن كان فأي نوع من البيانات.

8:3 دقيقه

ألمانيا تسمح لمتسللين بالدخول على شبكات إلكترونية لتعقبهم

https://aawsat.com/home/article/1191191/%D8%A3%D9%84%D9%85%D8%A7%D9%86%D9%8A%D8%A7-%D8%AA%D8%B3%D9%85%D8%AD-%D9%84%D9%85%D8%AA%D8%B3%D9%84%D9%84%D9%8A%D9%86-%D8%A8%D8%A7%D9%84%D8%AF%D8%AE%D9%88%D9%84-%D8%B9%D9%84%D9%89-%D8%B4%D8%A8%D9%83%D8%A7%D8%AA-%D8%A5%D9%84%D9%83%D8%AA%D8%B1%D9%88%D9%86%D9%8A%D8%A9-%D9%84%D8%AA%D8%B9%D9%82%D8%A8%D9%87%D9%85

ألمانيا تسمح لمتسللين بالدخول على شبكات إلكترونية لتعقبهم

تربطهم صلات واضحة بموسكو

ألمانيا تسمح لمتسللين بالدخول على شبكات إلكترونية لتعقبهم

مواضيع

مقالات ذات صلة

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة