لم يعد مفهوم المرونة الرقمية مرتبطاً بضوابط الأمن السيبراني فقط، بل باتت الجهات التنظيمية تنظر إليه اليوم بصورة أوسع ليشمل ضمان استمرارية أنظمة البرمجيات الحيوية التي تقوم عليها الاقتصادات الحديثة.

يظهر هذا التحول بوضوح في المملكة العربية السعودية، حيث يشير إصدار إرشادات تنظيمية جديدة حول «الحساب الضامن للبرمجيات» إلى إدراك متزايد بأن المرونة الرقمية يجب أن تعالج أيضاً مخاطر الاعتماد التشغيلي على مزودي البرمجيات من الأطراف الثالثة.

كما أن المخاطر لم تعد تقتصر على الاختراقات أو تسرب البيانات مع اعتماد المؤسسات على منظومات برمجية أكثر تعقيداً.

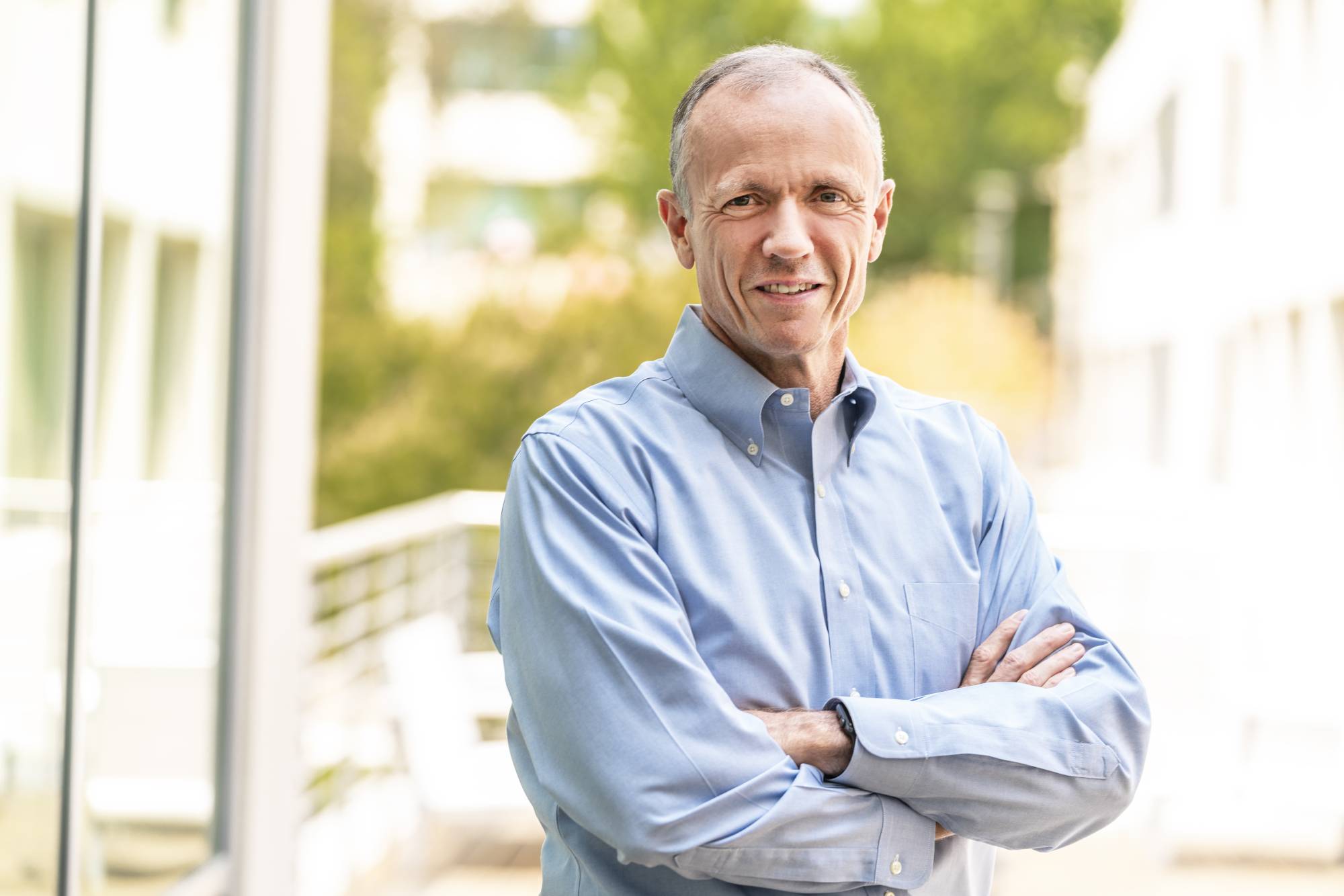

يقول أليكس ماكولوك، مدير تطوير الأسواق في منطقة الشرق الأوسط لدى شركة «إيسكود» (Escode)، إن الجهات التنظيمية توسّع نطاق تركيزها لأن الاقتصاد الرقمي بات يعتمد بدرجة كبيرة على البرمجيات التي تطورها وتديرها شركات خارجية. ويشرح خلال لقاء خاص مع «الشرق الأوسط» أن المرونة التشغيلية لم تعد تقتصر على ضوابط الأمن السيبراني فقط، بل يجب أن تشمل أيضاً ضمان استمرارية البرمجيات الحيوية للأعمال. ويضيف: «مع تزايد اعتماد المؤسسات على مزودي البرمجيات من الأطراف الثالثة، تتجاوز المخاطر التهديدات السيبرانية لتشمل تعثر المورد أو عمليات الاندماج والاستحواذ أو توقف الخدمة أو الإخفاقات التشغيلية».

تحول تنظيمي نحو الاستمرارية التشغيلية

يرى الخبراء أن إصدار هيئة الاتصالات والفضاء والتقنية في السعودية الدليل الإرشادي للحساب الضامن للبرمجيات خطوة تمثل انتقالاً نحو إطار أكثر شمولاً لما يُعرف بـالاستمرارية التشغيلية المنظمة. وبعبارة عملية، يعني ذلك أن الجهات التنظيمية لم تعد تسأل المؤسسات فقط عن كيفية حماية أنظمتها من الهجمات، بل أيضاً عن كيفية استمرار تقديم خدماتها إذا اختفى أحد مزودي التكنولوجيا الرئيسيين فجأة.

ويصرح ماكولوك بأن هذا الدليل «يعكس تحولاً تنظيمياً أوسع من نموذج يركز على الأمن السيبراني فقط إلى نموذج أكثر شمولاً يقوم على مفهوم الاستمرارية التشغيلية المنظمة؛ إذ يتعامل مع مخاطر الاعتماد الرقمي ويضمن استمرارية أنظمة البرمجيات الحيوية».

يأتي هذا التحول في وقت تستثمر فيه المملكة بكثافة في البنية التحتية الرقمية ضمن استراتيجية التحول الاقتصادي «رؤية 2030». فقد أصبحت المنصات السحابية وأنظمة البرمجيات المؤسسية والخدمات الحكومية الرقمية تشكل العمود الفقري للاقتصاد الرقمي في البلاد. لكن مع تزايد الاعتماد على هذه الأنظمة، تتزايد أيضاً أشكال جديدة من المخاطر.

المخاطر الخفية للاعتماد على البرمجيات

في الكثير من القطاعات اليوم، يعمل مزودو البرمجيات من الأطراف الثالثة خلف الكواليس بوصفهم جزءاً أساسياً من البنية التحتية الرقمية. فالأنظمة المصرفية ومنصات الرعاية الصحية والخدمات الحكومية والعمليات المؤسسية تعتمد كثيراً على موردين خارجيين لإدارة عملياتها الرقمية الأساسية. لكن برأي الخبراء، قد يخلق هذا الاعتماد نقاط ضعف نظامية.

يلفت ماكولوك إلى أن «المخاطر النظامية كبيرة؛ لأن البرمجيات المقدمة من أطراف ثالثة تشكل العمود الفقري لقطاعات حيوية مثل الخدمات المالية والبنية التحتية العامة والأنظمة الصحية ومنصات الأعمال المؤسسية».

ورغم أن الأمن السيبراني لا يزال مصدر قلق رئيسياً، فإن الخطر الأكثر إلحاحاً في كثير من الأحيان قد يأتي من اضطرابات غير متوقعة داخل سلسلة توريد البرمجيات نفسها. فقد يؤدي إفلاس المورد أو استحواذ شركة أخرى عليه أو تغيير استراتيجي في أعماله أو حتى فشل تقني مفاجئ إلى تعطّل خدمات تعتمد عليها المؤسسات والحكومات. وهذه السيناريوهات لم تعد افتراضية خاصة في اقتصاد رقمي قائم على منصات مترابطة؛ إذ يمكن أن ينتقل تأثير تعطل مورد واحد إلى قطاعات متعددة.

الاستعداد لتعثر الموردين

مع إدراك الجهات التنظيمية هذه المخاطر، يتزايد الاهتمام بكيفية استعداد المؤسسات لسيناريوهات تعثر الموردين. ويعدّ الحساب الضامن للبرمجيات من الآليات التي بدأت تحظى باهتمام متزايد، وهو ترتيب يتم بموجبه إيداع نسخة من الشفرة المصدرية للبرنامج والوثائق التقنية المرتبطة به لدى طرف ثالث محايد. وإذا أصبح المورد غير قادر على مواصلة دعم النظام، يمكن للمؤسسة استخدام هذا الإيداع للحفاظ على تشغيل البرنامج أو إعادة بنائه بشكل مستقل. يعدّ ماكولوك أن المؤسسات قد تواجه مخاطر مثل تعثر المورد أو الاستحواذ عليه أو توقف الخدمة أو الإخفاق التشغيلي. ويزيد أن الاستعداد لهذه السيناريوهات يتطلب إجراءات منهجية لتعزيز المرونة مثل الحساب الضامن للبرمجيات واختبار سيناريوهات تعثر المورد لضمان الجاهزية التشغيلية.

تحديد الأنظمة الحيوية

ليس كل تطبيق داخل المؤسسة في حاجة إلى هذا النوع من الحماية. فالخطوة الأولى لبناء مرونة البرمجيات هي تحديد الأنظمة التي تُعدّ بالفعل حيوية للأعمال. يقول ماكولوك إنه «ينبغي على المؤسسات إجراء تقييم داخلي لتحديد التطبيقات التي تُعدّ فعلاً حيوية للأعمال. فالأنظمة التي تدعم الخدمات المنظمة أو ترتبط مباشرة بالإيرادات أو تشكل جزءاً من البنية التحتية الوطنية أو تعتمد عليها العمليات الأساسية للعملاء تعدّ مرشحة واضحة للحماية عبر الحساب الضامن». ويساعد دمج هذه العملية ضمن أطر إدارة المخاطر المؤسسية المؤسسات على إعطاء الأولوية لأهم أصولها الرقمية وضمان تطبيق إجراءات المرونة حيث تكون الحاجة أكبر.

من التخزين إلى التحقق التقني

من المفاهيم الخاطئة الشائعة أن مجرد إيداع الشفرة المصدرية يكفي لضمان الاستمرارية. في الواقع، قد يوفر تخزين الشفرة حماية محدودة إذا لم يكن بالإمكان إعادة بناء البرنامج أو صيانته بشكل مستقل.

ينوّه ماكولوك بأن مجرد تخزين الشفرة المصدرية لا يضمن الاستمرارية. فإذا كانت الشفرة المودعة قديمة أو غير مكتملة أو لا تمكن إعادة بنائها في بيئة نظيفة، فإنها تمنح إحساساً زائفاً بالحماية.

لهذا السبب أصبح التحقق التقني جزءاً مهماً من ترتيبات الحساب الضامن الحديثة. وتشمل هذه العمليات مراجعة الشفرة المصدرية، واختبار تجميعها في بيئات خاضعة للرقابة، والتأكد من إمكانية إعادة بناء النظام فعلياً عند الحاجة.

وتحول هذه الإجراءات الحساب الضامن من ضمانة قانونية سلبية إلى آلية فعلية لتعزيز الاستمرارية التشغيلية.

دمج الحساب الضامن في الحوكمة المؤسسية

يتعلق تحول مهم آخر بدمج إجراءات مرونة البرمجيات مباشرة في سياسات المشتريات وأطر الحوكمة المؤسسية. فبدلاً من إدراج ترتيبات الحساب الضامن في مراحل متأخرة من التعاقد مع الموردين، بدأت المؤسسات بدمج هذه المتطلبات في سياسات المشتريات ووثائق طلبات العروض وإجراءات اعتماد الموردين. يركز ماكولوك على أهمية «دمج متطلبات الحساب الضامن في سياسات المشتريات ووثائق طلبات العروض وإجراءات اعتماد الموردين ونماذج العقود القياسية. فهذا يضمن أن يصبح الحساب الضامن آلية منهجية للحد من المخاطر بدلاً من كونه إجراءً تعاقدياً في اللحظة الأخيرة». ففي القطاعات المنظمة مثل الخدمات المالية أو البنية التحتية الحكومية، بدأت هذه الممارسات تتحول تدريجياً إلى معيار أساسي وليس خياراً إضافياً.

التكيف مع عصر السحابة و«SaaS»

يضيف التحول نحو البرمجيات السحابية ونماذج «SaaS»، أي تقديم البرمجيات عبر الإنترنت بدلاً من تثبيتها على أجهزة المستخدم أو خوادم الشركة، تعقيدات جديدة إلى تخطيط المرونة الرقمية. فقد صُممت ترتيبات الحساب الضامن التقليدية في الأصل للأنظمة المحلية، حيث كان يمكن إعادة بناء النظام باستخدام الشفرة المصدرية وحدها.

لكن تشغيل البرمجيات في البيئات السحابية يعتمد على عناصر إضافية تتجاوز الشفرة البرمجية.

ينبّه ماكولوك خلال حديثه مع «الشرق الأوسط» إلى ضرورة أن تتجاوز استراتيجيات الحساب الضامن الحديثة مجرد مستودعات الشفرة المصدرية، لتشمل أيضاً البنى السحابية وسيناريوهات النشر وبيئات التهيئة التشغيلية والوثائق التقنية اللازمة لتشغيل الأنظمة الحديثة القائمة على «SaaS» والبنى السحابية. وتجاهل هذه العناصر قد يترك فجوات كبيرة في خطط المرونة التشغيلية.

مستقبل تنظيم مرونة البرمجيات

مع النظر إلى المستقبل، من المرجح أن تستمر المتطلبات التنظيمية المتعلقة بالمرونة الرقمية في التطور. فمع تحول الأنظمة الرقمية إلى عنصر أساسي في الخدمات الاقتصادية والعامة، أصبح يُنظر إلى البرمجيات بوصفها في الوقت نفسه محركاً أساسياً للابتكار ونقطة تركّز محتملة للمخاطر. يكشف ماكولوك عن أن المتطلبات التنظيمية تتجه نحو أطر أوسع للاستمرارية التشغيلية، تعترف بأن البرمجيات تمثل في الوقت نفسه محركاً رئيسياً للتحول الرقمي ونقطة تركّز للمخاطر.

وبالنسبة للسعودية، يمثل الدليل الجديد للحساب الضامن للبرمجيات خطوة مبكرة في هذا الاتجاه، تتماشى مع جهود المملكة لبناء اقتصاد رقمي أكثر مرونة ضمن رؤية 2030.

قد يعكس هذا التحول فهماً أعمق لطبيعة المخاطر الرقمية. فحماية البنية التحتية لم تعد تعني فقط الدفاع ضد الهجمات السيبرانية، بل تعني أيضاً ضمان استمرار عمل أنظمة البرمجيات التي تدير الاقتصادات الحديثة حتى في حال تعثر الجهات التي تطورها أو تديرها.

وبهذا المعنى، تصبح مرونة البرمجيات أحد الأعمدة الأساسية للثقة الرقمية.