عام 2010، حمّل جون بيترز، نجار محترف، مقطع فيديو بسيطاً على موقع «يوتيوب»، يشرح فيه كيف صنع طاولة طعام من أرجل سبق استخدامها. ولدهشته، أعجب الناس بأسلوبه البسيط. ومع مرور الوقت، اتسعت عضوية قناته لتضم أكثر من مليون مشترك. والملاحظ أن الكثير من متابعيه من النجارين الذين يتبعون إرشاداته في ورشهم الخاصة.

ومع ذلك، فإن بيترز، إلى جانب عدد لا يُحصى من المبدعين، قد يجد نفسه الآن أمام تحدٍ جديد: الذكاء الاصطناعي.

تدريب الذكاء الاصطناعي على فيديوهات «يوتيوب»

تكشف تحقيقات أجريت حديثاً أن شركات التكنولوجيا قد نزّلت ملايين مقاطع الفيديو من «يوتيوب» -دون إذن أصحابها- لتدريب أدوات توليد الفيديو بالذكاء الاصطناعي. وفي سبيل ذلك، جرى جمع أكثر من 15.8 مليون مقطع فيديو من أكثر من مليوني قناة، ووضعها في مجموعات بيانات موزعة بين مطوري الذكاء الاصطناعي، والجامعات، ومجموعات بحثية.

والملاحظ أن ما يقرب من مليون من هذه المقاطع عبارة عن دروس تعليمية «إرشادية»، تماماً مثل الدروس التي يقدمها بيترز. وتُعد مجموعات البيانات هذه المتوفرة على منصات مثل «هغينغ فيس» (Hugging Face) المادة الخام لبناء منتجات ذكاء اصطناعي توليدية.

وفي الغالب، يجري إخفاء هوية أصحاب مقاطع الفيديو الموجودة في مجموعات البيانات هذه –مع حذف عناوينها وأسماء مُنشئيها-، لكن مُعرّفاتها الفريدة تسمح بتتبعها إلى «يوتيوب». تُشبه هذه العملية ما كُشف عنه سابقاً لمجموعات بيانات نصية أخرى مُستخدمة في تدريب الذكاء الاصطناعي.

وفي حين يسمح «يوتيوب» للمشتركين بتنزيل المحتوى للاستخدام الشخصي دون اتصال بالإنترنت، يعتبر النسخ الجماعي لمقاطع الفيديو لتدريب الذكاء الاصطناعي أمراً مختلفاً تماماً: فهو يُخالف شروط خدمة المنصة. ورغم ذلك، يبدو أن القائمين على «يوتيوب» لم يبذلوا جهداً يُذكر لوقف هذا الأمر.

من المنظور القانوني، لا تزال المسألة غامضة. فمن ناحية، يحظر قانون حقوق النشر النسخ والتوزيع غير المُصرّح به. ومع ذلك نجد أنه من ناحية أخرى لا يزال الجدال قائماً داخل أروقة المحاكم حول ما إذا كان ذلك ينطبق على تدريب الذكاء الاصطناعي أم لا.

من جهتها، تُجادل شركات التكنولوجيا بأنه «استخدام عادل»، بينما رفض بعض القضاة هذا التفسير. وقد تُحدد نتائج الدعاوى القضائية الجارية ما إذا كان صناع المحتوى يتمتعون بأي حماية، أو ما إذا كان عملهم سيستمر في تغذية نماذج الذكاء الاصطناعي التي تُنافسهم.

منافسة الذكاء الاصطناعي لصناع المحتوى

• محتوى فيديو اصطناعي. بالفعل، يُنتج الذكاء الاصطناعي المُولّد محتوى يُنافس صناع المحتوى من البشر. فمثلاً على «يوتيوب» تجذب مقاطع الفيديو التاريخية المُولّدة بواسطة الذكاء الاصطناعي، والتي تحتوي على أخطاء في الوقائع التي تسردها، جمهوراً عريضاً، لتنافس بذلك المحتوى المُدروس بعناية.

كما أن «المقطوعات الموسيقية الخليطة» المُنتجة بواسطة الذكاء الاصطناعي غالباً ما تتفوق على النسخ المُعدّة بشرياً. وهنا، يبدو الخطر الذي يتهدد المُبدعين واضحاً: فكما أحدثت أدوات الذكاء الاصطناعي النصية ثورةً في النشر الإلكتروني، فإن أدوات الفيديو المُولّدة بواسطة الذكاء الاصطناعي تُهدد بتقويض سُبل عيش مُبدعي «يوتيوب».

وقريباً، قد يتمكن المستخدمون من طلب فيديو تعليمي مُخصّص من روبوتات الدردشة، مثل «جيميناي» أو «تشات جي بي تي»، مثل تعليمات صنع طاولة من أرجل طاولة قديمة. وربما لا يُضاهي فيديو الذكاء الاصطناعي براعة النجار بيترز، لكنه سيكون فورياً، ومعدّاً خصيصاً ليتناسب مع احتياجات شخص معين، ناهيك عن أنه مجاني. وفيما يخص المبدعين، الذين يعتمدون على عائدات الإعلانات والرعاية والاشتراكات، فإن هذا قد يعني انحساراً لأهميتهم، ودخولهم.

•ما الشركات التي تستخدم مقاطع الفيديو؟ تشير أبحاث إلى أن شركات التكنولوجيا الكبرى -بما في ذلك «مايكروسوفت»، و«ميتا»، و«أمازون»، و«إنفيديا»، و«رانواي»، و«بايت دانس»، و«سناب»، و«تينسنت»- قد درّبت الذكاء الاصطناعي باستخدام مجموعات البيانات هذه.

وعند طلب التعليق، لم تستجب سوى «ميتا»، و«أمازون»، و«إنفيديا». وأكدت جميعاً على «احترام» المبدعين، وإيمانها بقانونية استخدامها للمحتوى. كما أشارت «أمازون» إلى تركيزها على إنتاج إعلانات مدعومة بالذكاء الاصطناعي.

تجدر الإشارة هنا إلى أنه ليست كل جهود التدريب تجارية؛ فبعضها تجريبي. ومع ذلك، من الواضح أن الكثير من الشركات تهدف إلى بناء منتجات موجهة للمستهلكين. من ناحيتها، تُطوّر «ميتا» أداة «موفي جين «Movie Gen»، التي تُنشئ مقاطع فيديو من خلال رسائل نصية. ولدى «سناب» «فيديو لنسيز» «Video Lenses» المدعوم بالذكاء الاصطناعي. ويُمكن لأداة «جيميناي»، من «غوغل»، إنشاء مقاطع متحركة من الصور. ولكي تتوفر هذه الأدوات، تحتاج الشركات إلى كميات هائلة من بيانات التدريب، والتي وجدتها بالفعل على منصات مثل «يوتيوب».

من جهتها، هناك تقدير خاص تجاه المصادر المؤسسية الكبيرة. على سبيل المثال، تحتوي مجموعات البيانات على ما لا يقل عن 33000 مقطع فيديو من «بي بي سي»، وما يقرب من 50000 مقطع من «ريد توكس». إلا أن هذا لا يمنع أن المبدعين الأفراد، مثل بيترز، منخرطون كذلك في هذه العملية.

قيمة الفيديو الاصطناعي واستخداماته

• ما الذي يريده مطورو الذكاء الاصطناعي؟ يوضح جدول بيانات مُسرّب من «رنواي» Runway كيفية تقييم المطورين لقيمة الفيديو: فهم يبحثون عن حركات كاميرا عالية، ومناظر طبيعية سينمائية، وأفلام خيال علمي قصيرة. حتى أن بعض القنوات تُصنّف باعتبارها «مُفضّلة» لجودتها. ويقوم مُنظّمو مجموعات البيانات الآخرون بتصفية الفيديوهات حسب عدد المشاهدات، أو الجودة الجمالية، وغالباً ما يستعينون بالذكاء الاصطناعي لتحديد الفيديوهات جيدة المظهر.

ويُفضّل المطورون كذلك الفيديوهات الخالية من العلامات المائية، أو الترجمات، أو الشعارات، لأن هذه العلامات المرئية قد تظهر من جديد في المحتوى المُولّد. وعليه، فإن إضافة علامة مائية قد تُساعد في حماية عمل صانع المحتوى بجعله أقل جاذبية للتدريب.

قبل التدريب، تُقسّم الفيديوهات إلى مقاطع قصيرة، غالباً عند نقاط تغيير المشهد، وتُضاف إليها أوصاف. وتسمح هذه التسميات التوضيحية -التي يكتبها أحياناً موظفون بأجر، وفي الغالب ما يُولّدها الذكاء الاصطناعي- للنماذج بربط النص بالفيديو. ومن خلال هذا التدريب يُمكن للذكاء الاصطناعي إنشاء فيديوهات جديدة من خلال المحفزات.

• ما استخدامات الذكاء الاصطناعي الحالية بمجال الفيديو؟ لا تزال أدوات فيديو الذكاء الاصطناعي غير منتشرة مثل روبوتات الدردشة، أو مُولّدات الصور، لكنها تتطور بسرعة. شاهد الكثيرون مقاطع فيديو مُعدّلة بالذكاء الاصطناعي دون أن يُدركوا ذلك. على سبيل المثال، يستخدم مؤتمر «تيد» TED الذكاء الاصطناعي لدبلجة المحادثات إلى لغات جديدة، مع تعديل حركات شفاه المتحدثين لتتوافق مع الكلام المُترجم.

وتكثر المنتجات المُوجهة للمستهلكين بكثرة. وتُغيّر تطبيقات -مثل «فيس تون» Facetune و«فيس واو» Facewow- الوجوه، أو تُبدّل الهويات. ويُغيّر تطبيق «ألف» (Aleph) من «رنواي» تفاصيل الفيديو، كما لو كان يُحوّل ضوء الشمس إلى ثلج.

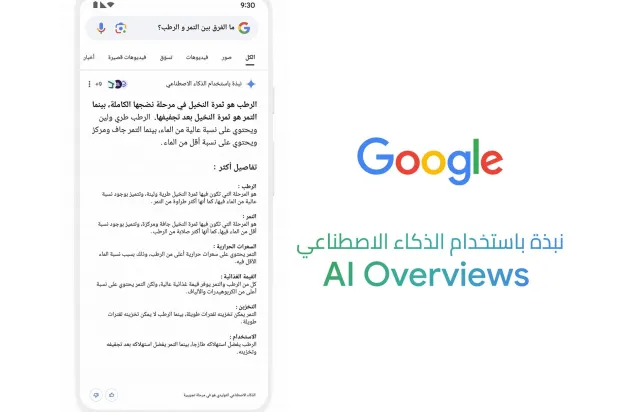

من ناحيتها، تُشجّع «غوغل» مستخدمي «جيميناي» على تحريك الصور في مقاطع قصيرة، كثيراً ما تكون مُذهلة في واقعيتها. وتُقدّم شركات مثل «Vidnoz AI» و«Arcads» أدوات لإنشاء مقاطع فيديو تدريبية، أو إعلانات باستخدام مُمثّلين مُصطنعين. وتُسوّق «ByteDance»، الشركة الأم لـ«تيك توك»، «سيمفوني كرييتيف ستوديو Symphony Creative Studio» لإنشاء الإعلانات.

وتتضمن التطبيقات الأخرى أدوات تجربة افتراضية، وألعاب فيديو مُولّدة بالذكاء الاصطناعي، وشخصيات مُتحركة. ويشهد هذا المجال في الوقت الحاضر مرحلة ما يمكن وصفه بـ«الغرب المتوحش»، مع استغلال بعض الشركات الذكاء الاصطناعي لتحقيق الربح، بينما تُكافح في الوقت نفسه لحماية محتواها الخاص من السرقة.

إشكالات قانونية وإنسانية

• معارك قانونية وأخلاقية. يتجلى هذا التوتر في النزاعات الأخيرة. فقد شهد «تيد»، صاحب الحضور القوي في قواعد البيانات، تزييفاً عميقاً لبعض محاضراته في حملة إعلانية دون إذن. ومنح مهرجان «كان ليونز» الإعلان جائزة قبل إلغائها، ورفعت المتحدثة -عضو مجلس الشيوخ عن ولاية كارولينا الشمالية، دي أندريا سلفادور- دعوى قضائية ضد وكالة إعلان وعملائها، لإساءة استخدام صورة شبيهة لها.

من ناحيتها، تقاوم استوديوهات هوليوود هي الأخرى. وبالفعل، تقدمت «ديزني» و«يونيفرسال» و«وارنر براذرز» دعاوى قضائية ضد شركة «ميدجورني»، لاستخدامها شخصيات محمية بحقوق الطبع والنشر في صور مُولّدة، واصفةً الشركة بأنها «بؤرة انتحال لا نهاية لها». كما رفعت شركتان لأفلام البالغين دعوى قضائية ضد شركة «ميتا» لتنزيلها وإعادة توزيع أكثر من 2000 مقطع فيديو خاص بها. كما تقدم اليوتيوبر ديفيد ميليت بدعوى قضائية ضد شركة «إنفيديا» بخصوص جهودها بمجال تدريب الذكاء الاصطناعي، لكنه سحب القضية بوقت لاحق.

في مجملها، تُسلط هذه القضايا الضوء على مخاطر إساءة استخدام الذكاء الاصطناعي، بدءاً من الانتحال، ووصولاً إلى الإضرار بالسمعة. ومع الاستثمار الضخم في تطوير الذكاء الاصطناعي، تتضاعف مقاطع الفيديو المُصنّعة، حتى أن بعض الشركات تُحفّز المبدعين على نشر مقاطع فيديو مُولّدة بالذكاء الاصطناعي، مثلاً، تدفع شركة «ديب برين إيه آي» مبلغ 500 دولار أميركي مقابل مقطع فيديو يحصل على 10000 مشاهدة. وتُشجّع منصات مثل «غوغل» و«ميتا»، اللتين تُدرّبان بالفعل ذكاءهما الاصطناعي على ملايين مقاطع الفيديو الخاصة بهما، على نشر محتوى مُركّب في إطار برامج تقاسم الإيرادات.

وقد تكون النتيجة إغراق المنصات بمحتوى الذكاء الاصطناعي، ما يُتيح للمبدعين البشريين مُنافسة الآلات المُصمّمة على أعمالهم الخاصة. كما تُواجه وسائل التواصل الاجتماعي، التي كانت في السابق مساحةً للتعبير والتواصل الشخصي، خطر هيمنة الإنتاج الآلي.

• الجانب الإنساني. عندما علم بيترز أن مقاطع الفيديو الخاصة به استُخدمت لتدريب الذكاء الاصطناعي، فإنه لم يُفاجأ. وقال: «أعتقد أن كل شيء سيُسرق»، لكنه شعر كذلك بصراع داخلي. هل يجب عليه التوقف عن الإبداع، أم الاستمرار على أمل أن يُقدّر الناس الوجود الإنساني الحقيقي؟

تُجسّد هذه المعضلة التساؤل الأوسع: في الوقت الذي تتعلم فيه أدوات الذكاء الاصطناعي من الإبداع البشري وتُقلّده، هل سيظل الجمهور وفياً لبحثه عن أصالة المبدعين الحقيقيين، أم ستنتصر الرغبة في الحصول السهل على منتج جديد؟

• «ذي أتلانتيك» خدمات «تريبيون ميديا»