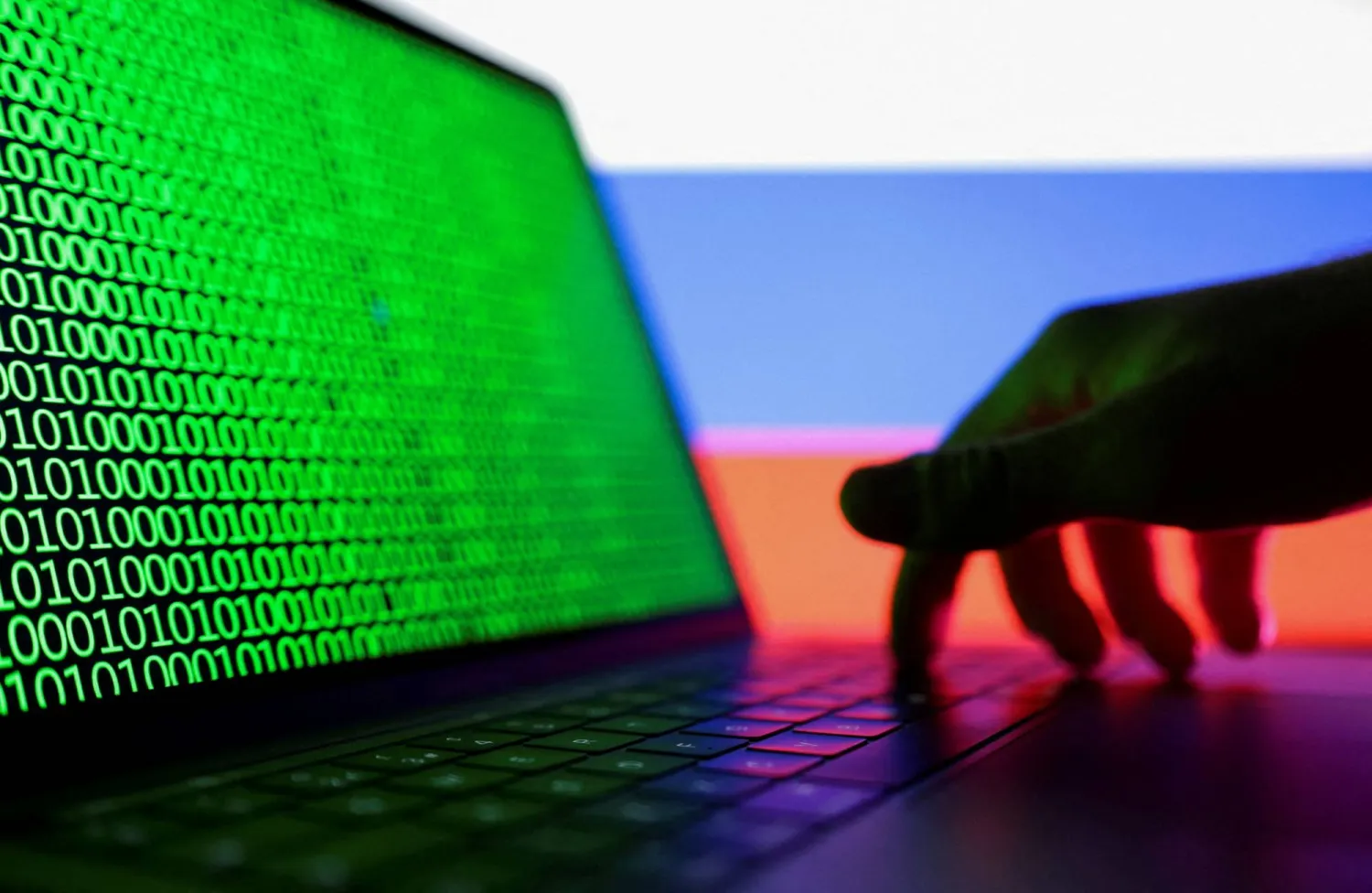

عندما منع حرس الحدود الأميركي عالماً فرنسياً من الدخول في مارس (آذار) الماضي بعد تفتيش هاتفه، احتجت السلطات الفرنسية بشدة، مُلقيةً باللوم على رسائل تُعلق على سياسات الرئيس دونالد ترمب، كما كتب غاب كاسترو - روت (*).

حق التفتيش... قانوني

نفى المسؤولون الأميركيون أن يكون للسياسة أي دور في ذلك، لكن الحادثة تركت بعض المسافرين بتساؤل مُلح: هل عمليات التفتيش هذه قانونية أصلاً؟

الإجابة المختصرة هي نعم. يتمتع ضباط الجمارك وحماية الحدود الأميركية بصلاحيات واسعة لتفتيش هواتف المسافرين وأجهزة الكمبيوتر المحمولة وغيرها من الأجهزة الإلكترونية بموجب استثناء من التعديل الرابع للدستور الذي يحمي من عمليات التفتيش من دون إذن قضائي.

0.01 % من المسافرين خضعوا للتفتيش

أجرت إدارة الجمارك وحماية الحدود 55318 عملية تفتيش للأجهزة الإلكترونية في منافذ الدخول خلال السنة المالية 2025، وفقاً للوكالة. هذا الرقم أعلى من العامين السابقين، مع أنه لا يمثل سوى 0.01 في المائة تقريباً من إجمالي 420 مليون مسافر دخلوا أو غادروا البلاد جواً وبراً وبحراً خلال السنة المالية 2025، وفقاً للوكالة.

وقالت جيسيكا تيرنر، المتحدثة باسم إدارة الجمارك وحماية الحدود الأميركية، في بيان: «تُجرى عمليات التفتيش هذه للكشف عن المواد الرقمية المهربة، والمحتوى المتعلق بالإرهاب، والمعلومات ذات الصلة بقبول الزوار، وكلها تلعب دوراً حاسماً في الأمن القومي».

قد يكون هذا صحيحاً، لكن عدداً متزايداً من المسافرين يُبلّغون عن حالات استجوابهم بشأن المحتوى المنشور على الإنترنت والمحمي قانوناً عند عبور الحدود.

وتُحدد عوامل عدة، منها الجنسية ومكان الدخول، حقوقك في الخصوصية الرقمية عند نقاط التفتيش الحدودية. وقد امتلك غير المواطنين غالبية الأجهزة التي فتشتها إدارة الجمارك وحماية الحدود الأميركية في السنوات الثلاث الماضية، مع أن نسبة الأجهزة التي تم تفتيشها والتي تعود لمواطنين أميركيين ارتفعت إلى نحو 25 في المائة من 21 في المائة خلال تلك الفترة.

نظرة على صلاحية رجال الجمارك

إليكم نظرة على صلاحيات موظفي الجمارك وحماية الحدود الأميركية (CBP) وحدودها فيما يتعلق بأجهزتكم، والخطوات التي يمكنكم اتخاذها لحماية بياناتكم الشخصية.

هل يجب عليّ فتح قفل جهازي؟ يحق للموظفين طلب الوصول إلى الأجهزة الإلكترونية لأي مسافر عند أي منفذ دخول لأي سبب كان.

* المواطن والمقيم. إذا كنت مواطناً أميركياً أو مقيماً دائماً بشكل قانوني، كحامل البطاقة الخضراء مثلاً، فإن الموظفين ملزمون بالسماح لك بدخول البلاد حتى لو رفضت فتح قفل جهازك. لكن لا يزال بإمكان الموظفين مصادرة جهازك والاحتفاظ به لمدة خمسة أيام، أو لفترة أطول وفقاً لتقدير المشرف، كما أوضح كاباس أزهر، زميل مؤسسة «إيكوال جستس ووركس» في مركز معلومات الخصوصية الإلكترونية، وهي منظمة بحثية ودعوية غير ربحية.

* قرار شخصي. يُعدّ قرار فتح قفل جهازك «قراراً شخصياً للغاية» قد يعتمد على نوع المعلومات التي تحملها، كما قال نيت ويسلر، نائب مدير مشروع حرية التعبير والخصوصية والتكنولوجيا في الاتحاد الأميركي للحريات المدنية. إذا كنت طبيباً، على سبيل المثال، ويحتوي هاتفك على معلومات خاصة بمرضاك، أو صحافياً لديك مصادر سرية، فقد تتردد في إدخال رمز المرور الخاص بك لموظف الجمارك وحماية الحدود.

قال ويسلر: «على الناس أن يوازنوا بين التداعيات العملية. هل يفضلون حماية خصوصيتهم مع فقدان استخدام هواتفهم لأسابيع أو شهور، أم إعطاء كلمة المرور وتسهيل عملية البحث للحكومة»؟

* التفتيش. خلال التفتيش العادي، يفحص الموظف الجهاز يدوياً. ولكن في حالات نادرة، يمكن للموظفين إجراء تفتيش متقدم، أو تفتيش جنائي، حيث ينسخون محتويات الجهاز إلى حاسوب حكومي لمزيد من التحليل. وأضاف ويسلر أن التفتيش الجنائي قد يكشف حتى عن بعض الملفات التي حذفها صاحب الجهاز.

تختلف حسابات رمز المرور بالنسبة للسياح الأجانب وغيرهم ممن لا يحملون إقامة دائمة في الولايات المتحدة؛ إذ لا يحق لهم قانوناً دخول البلاد. قال أزهر: «في هذه الحالة، من الأفضل عادةً تقديم المعلومات، وإلا سيُعادونك فوراً».

وأوضح جيك لابيروك، نائب مدير مشروع الأمن والمراقبة في مركز الديمقراطية والتكنولوجيا، وهي منظمة غير ربحية تدعم حرية التعبير الرقم، أن الضباط الذين يُفتّشون الجهاز غالباً ما يتحققون من وجود أدلة قد تُشير إلى نشاط إجرامي، بما في ذلك الصور أو الرسائل المتعلقة بالمخدرات أو المواد الإباحية للأطفال. لكنهم قد يعثرون أيضاً على محتوى يُثير تساؤلات حول أنشطة قانونية، مثل حضور احتجاج سياسي، أو أنشطة تقع في منطقة رمادية، مثل التواصل مع أطباء يُقدّمون خدمات محظورة في بعض الولايات.

إذا كنت مسافراً داخل البلاد، فلن تخضع أجهزتك للتدقيق نفسه. لا يمكن لإدارة أمن النقل فحص المحتويات الرقمية للجهاز.

حماية البيانات الشخصية

عليك اتخاذ خطوة أو أكثر من هذه الخطوات سيساعدك على حماية خصوصيتك أينما مررت بنقطة تفتيش الهجرة.

* أنشئ رموز مرور قوية لأجهزتك باستخدام سلسلة معقدة من الأرقام والحروف والرموز الخاصة. إذا كنت تفضّل رمزاً رقمياً، فاختر عدداً أكبر من الأرقام.

* حدّث نظام التشغيل الخاص بك. استخدام أحدث نظام تشغيل سيقلل من احتمال وصول موظفي الجمارك وحماية الحدود إلى جهازك إذا رفضت فتحه.

* اشترِ هاتفاً ثانياً واترك رسائلك الإلكترونية وصورك ومعلوماتك الحساسة الأخرى على أجهزتك في المنزل. وقد أوصى كاتب قسم التكنولوجيا الاستهلاكية الرئيسي في صحيفة «نيويورك تايمز» بهذا الخيار.

* أطفئ جهازك قبل المرور عبر الجمارك. يقول خبراء الخصوصية إن إيقاف تشغيله يشفر البيانات بشكل كامل، ويعطل التعرف على الوجه أو بصمة الإصبع عند تشغيل الجهاز لأول مرة. يمكنك أيضاً إيقاف تشغيل القياسات الحيوية من إعدادات جهازك.

* أبقِ جهازك في وضع الطيران. تُفيد إدارة الجمارك وحماية الحدود الأميركية (CBP) بأنها ستفتش فقط «المعلومات الموجودة على الجهاز وقت تقديمه للتفتيش»، ولن يقوم الضباط بتفتيش المعلومات المخزنة حصراً في السحابة.

* احفظ نسخة احتياطية من بيانات جهازك على السحابة وامسحها قبل المرور عبر الجمارك. يمكنك إعادة تنزيل بياناتك لاحقاً.

تذكر أنه في حال إيقاف تشغيل جهازك أو فصله عن الإنترنت، قد لا تتمكن من الوصول إلى بطاقات الصعود الرقمية إلى الطائرة أو خطط السفر. احمل نسخاً ورقية من جميع المستندات التي قد تحتاج إلى تقديمها للتفتيش.

إذا صادر أحد الموظفين جهازك، فاطلب إيصالاً. تُفيد إدارة الجمارك وحماية الحدود الأميركية بأنها تُزوّد المسافرين الذين تُصادر أجهزتهم بوثيقة تُفصّل جهة الاتصال في الوكالة وكيفية الوصول إليها.

وبعد استعادة جهازك، ولضمان سلامة بياناتك، غيّر رمز المرور الخاص به.

* خدمة «نيويورك تايمز»