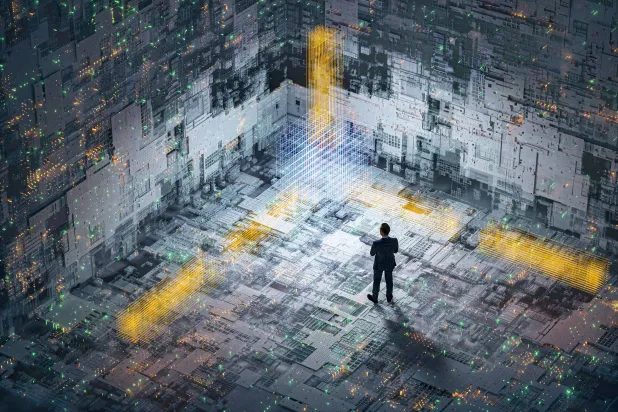

تعدّدت توصيفات «الميتافيرس» منذ ظهوره، وأبرزها وصفه بأنه الثورة المقبلة في عالم التواصل الاجتماعي، وبأنه التصميم الذي سيكون خطيراً، وأنه يمثل مستقبل الإنترنت، إضافةً إلى اعتباره فرصة تجارية غير مسبوقة. لا شكّ في أنّ هذه التوصيفات ستتغيّر باستمرار، ولكنّ الشيء الوحيد الأكيد في الميتافيرس، سواء كان المستقبل فعلاً أم مجرّد موضة عابرة، هو أنّ الصين لن تفوّت فرصة تشكيل هذه البيئة الجديدة.

{ميتافيرس صيني}

وها نحن نشهد اليوم على ولادة ميتافيرس بمواصفات صينية قد يتحوّل في نهاية المطاف إلى سوق بقيمة 8 تريليونات دولار.

يستثمر اللاعبون الصينيون أموالهم اليوم في عوالم افتراضية بسرعة توازي تلك التي يتمتّع بها وادي السيليكون. فقد جمعت هذه العوالم 16 ألف طلب لعلامات تجارية مرتبطة بالميتافيرس، بالإضافة إلى استثمارات عمالقة التقنية في البرامج والأجهزة والبنى التحتية الأساسية المطلوبة لبناء الميتافيرس. وقد أعلنت شركة «تينسنت» مثلاً عن مشروع استثماري مشترك مع منصّة «روبلوكس» عام 2019، وهي تعمل منذ ذلك الوقت على تأسيس محفظة قوية عن الميتافيرس تغطي كلّ شيء من التواصل الاجتماعي إلى ألعاب الفيديو والحوسبة السحابية. بدورها، عمدت شركة «علي بابا» إلى الاستثمار في الواقعين المعزز والافتراضي منذ عام 2016، بينما أطلقت «بيدو» عالم «تشي رانغ» الافتراضي، وعزّزت «بايت دانس» قدراتها في تطوير وصناعة الأجهزة والأدوات الخاصة بالميتافيرس بالإضافة إلى استحواذها على «بيكو»، صانعة إكسسوارات الرأس المعزز بتقنية الواقع الافتراضي. وهذا ليس إلّا بعض أمثلة صينية كثيرة تستكشف الفرص التي يخبّئها هذا العالم الجديد.

ولكنّ موقف بكين من فكرة الميتافيرس لا يزال غامضاً؛ فعلى الرغم من وجود إشارات متوجسة ولجان تابعة للحكومة تحذّر من مخاطره على الأمن القومي، يرى القادة الصينيون في الميتافيرس تقنية مبتكرة تستحق الدّعم. وكما هو الحال غالباً في الصين، تحصل التجارب المهمّة في البلاد على المستوى الحكومي. ففي أواخر 2021، وليس بعد مضيّ وقتٍ طويل على تغيير اسم فيسبوك إلى «ميتا»، أعلنت حكومة شانغهاي أنّ الميتافيرس سيكون جزءاً من «خطة السنوات الخمس» الرابعة عشرة لتطوير صناعة المعلومات الإلكترونية، وواحداً من أربعة مجالات جديدة للاستكشاف. بعدها، سارعت أربع حكومات محلية أخرى منها مقاطعتا ووهان وخبي إلى الالتحاق بشانغهاي، وتعكف بلديات كثيرة أيضاً على تنظيم ندوات ومناقشات تتمحور حول تطوير الميتافيرس.

يُجمع الخبراء على أنّ المكاسب التي سيعود بها دعم فكرة الميتافيرس الصيني ستكون أكبر بكثير من المخاطر على اختلافها، خصوصاً أنّ تطوير البنى التحتية الضرورية للميتافيرس، كتكتّلات التطوير ومراكز الحوسبة الخارقة، سيكون له تأثيرات توسعية تطال صناعات محلية أخرى، بالإضافة إلى دعم النمو الاقتصادي وجذب المواهب –وكلّ هذا سيحصل في ميتافيرس ستبنيه الصين وفقاً لشروطها بدل السماح للآخرين بالسيطرة عليه.

جيل افتراضي جديد

تسير الأمور في هذا المجال بسرعة كبيرة لأنّ الميتافيرس طوّر علاقة وطيدة مع المستهلكين الشباب في الصين. ولكنّ هذا الأمر ليس جديداً لأنّ جميع مكوّنات هذا العالم الافتراضي كانت حاضرة في البلاد قبل ظهور تطبيقاته الرسمية، فضلاً عن أنّ مبادئ العالم الرقمي والاتصالات تحظى بقبول واسع هناك لأنّ معظم النشاطات اليومية باتت مدعومة بالتقنية.

حقّقت تطبيقات مثل«كيو كيو شو QQ Show» المصمّم لصناعة الشخصيات الافتراضية من تطوير شركة «تنسينت»، نجاحاً هائلاً في بداية الألفية. استمتع الجيل الجديد حينذاك بفكرة تبديل ملابس الشخصيات الافتراضية، ولكنّه نبذ هذه المنصة وأسلوبها بعد ظهور شبكات اجتماعية أخرى ذات تصاميم بسيطة و«ملفات شخصية حقيقية» بعد عام 2010. أمّا اليوم، فقد تكيّفت تطبيقات تصميم الشخصيات الافتراضية الثلاثية الأبعاد كـ«زيبيتو Zepeto» و«تاو باو لايف Taobao Life» مع هذا الأمر ومنحت المستهلكين فرصة للتعبير عن أنفسهم بطريقة مبتكرة، وللانضمام إلى مجموعة أكبر تتفق مع اهتماماتهم وعاداتهم. يدلُّ هذا الأمر على أنّ الحياة والهوية الافتراضيتين بالنسبة للكثير من المستهلكين الصينيين في الميتافيرس هي مرحلة تطورية طبيعية للاتصال بأقرانهم.

يشكّل تطبيق «زيلي Zheli» حالة مثيرة للاهتمام أيضاً بعد أن تفوّق أخيراً على تطبيق التواصل الاجتماعي «وي تشات» كأكثر التطبيقات تحميلاً في متجر التطبيقات الصينية. يقدّم الأوّل تجربة اجتماعية حميمة تتيح للمستخدم الاتصال بخمسين صديقاً فقط، وتقدّم له تصميمات عصرية للشخصيات نجحت في أَسْر قلوب المستخدمين الشباب.

يعد تطبيق «سول Soul» الاجتماعي المرتبط بالميتافيرس أيضاً مثالاً أخر، إذ يستخدم هذا التطبيق خوارزمية للاتصال بمستخدميه عن طريق اهتماماتهم وهواياتهم المشتركة. يحقّق «سول» توازناً حذراً بين حرية الهوية الافتراضية والإثارة التي تولّدها العلاقات الحقيقية من خلال مزايا عدّة كمحادثات الفيديو المدعومة بالواقع المعزز والاتصالات الصوتية المدعومة بوظائف مشابهة.

احترم تطبيق «سول» حقيقة أنّ الجيل الصيني الجديد منفتح ومحب للاطلاع ومبدع، وعزّز منصته بثقافات فرعية تتنوّع بين الـ«غوفينغ» (الجماليات الصينية التقليدية) والموجة اليابانية الجديدة في السينما، خصوصاً أنّ الشباب يُبدون حماسة كبيرة لبناء علاقات أعمق من خلال مواضيع مثيرة وإبداعية في العوالم الافتراضية اللانهائية.

مواصفات صينية

يختلف الميتافيرس الصيني عن غيره بعامل جوهري هو السيطرة الحكومية والرقابة السياسية وفق استراتيجية تنظيمية لم تُحدّد بعد –ما يضع الشركات الصينية في حالة من الحذر بعد عامٍ من الضوابط التنظيمية التي تستهدف التقنيات التعليمية، وألعاب الأطفال الإلكترونية، وحماية البيانات الشخصية، والعملات المشفّرة، والاحتكارات التقنية في إطار تحوّل الحكومة إلى ما يُسمّى «الازدهار العام». تُمنع في الصين مثلاً تجارة الرموز غير القابلة للاستبدال (يُسمح بجمعها فقط) واستخدام العملات المشفّرة. ففي ديسمبر (كانون الأول) من العام الماضي، اضطرّت منصة «روبلوكس» إلى إيقاف عملها في الصين وسط توقعات بأنّها تحتاج إلى المزيد من الوقت للحصول على الضوء الأخضر التنظيمي.

توجد أيضاً عوامل أخرى يختلف فيها الميتافيرس الصيني. فبينما يركّز معظم الاستكشافات داخل الميتافيرس على البصريات، تقدّم الصوتيات فرصة مهمّة لتطوير الاختلاط الاجتماعي. تلعب مزايا التدفّق الحي والمحتوى الصوتي الذي يصنعه المستخدمون والذي يسهم في تعزيز الصداقات وبناء المجموعات، الدور الأكبر في عودة المستخدمين إلى الميتافيرس الصيني، وأبرزها تطبيق الغناء «وي سينغ»، وعملاق المدونات الصوتية والكتب الصوتية «هيمالايا إف إم». ويركّز معظم التطبيقات الغربية على الوظائف التي تهمّ المستخدمين، بينما تستثمر التطبيقات الصينية رغبة المستهلك في التواصل البشري؛ فحتّى عندما يتواصل النّاس باستخدام شخصيات افتراضية أو شاشات، يضفي الصوت البشري نوعاً من الأنسنة أو الأصالة لأنّه يعطي لمحة عن شخصية الفرد ويشعل مخيلة المستخدم، ما يؤدّي إلى نشأة علاقات أعمق. وفي دولة يشيع فيها الهوس بالتدفّق الحي والصداقة، يستطيع الميتافيرس المدعوم بالصوتيات أن يحقّق توازناً مؤثراً بين مجهولية الهوية والابتكار والأصالة.

مع الإقبال على المزيد من الاندماج بين العالمين الافتراضي والحقيقي، يمكنكم أن تتخيّلوا مثلاً زوجين يستمتعان بجولة تبضّع في منزلهما في الميتافيرس، حيث يستطيعان التبضّع بناءً على تجربتهما المفضّلة في نزهة هادئة في ممرات سوبرماركت حيوي التصميم أو في متجر ذي طابع سيبراني غير مألوف لبيع المنتجات الرقمية المحدودة الإصدار. ولكنّ الفكرة الأساسية هي أنّ المستهلكين ليسوا مهتمين بنسخة ميتافيرس لإعلان منتج ما، بل يتدفّقون إلى الميتافيرس للتواصل مع البشر، لذا على العلامات التجارية ابتكار قيمة حقيقية تحسّن حياة المستهلكين –مع التركيز على الثقافات الفرعية الكثيرة والصيحات والاختلافات بين الريف والمدينة، والتجارب الفريدة.

يشهد الميتافيرس نمواً سريعاً في الصين ويبدو أنّ الشباب الصيني يحبّ هذه العوالم ويضعها في خانة التطوّر الطبيعي، ما يمنحه حريات جديدة ووسائل للتعبير عن نفسه ببناء علاقات اجتماعية حميمة.

* «ذا ديبلومات»

- خدمات «تريبيون ميديا»