يعجّ عالم التشفير بالمصطلحات والتعابير الطنانة، التي إن استطعتم نزع الغطاء التسويقي عنها، قد تجدون فيها القليل من الابتكار. ولكن لا بدّ من تذكيركم بأنّ هذه التقنية، أي تقنية «بلوك تشين» لا تزال في بداياتها. أمّا الموضوع الأبرز اليوم في هذا المجال فهو «هاتف البلوك تشين».

- وظيفة التشفير

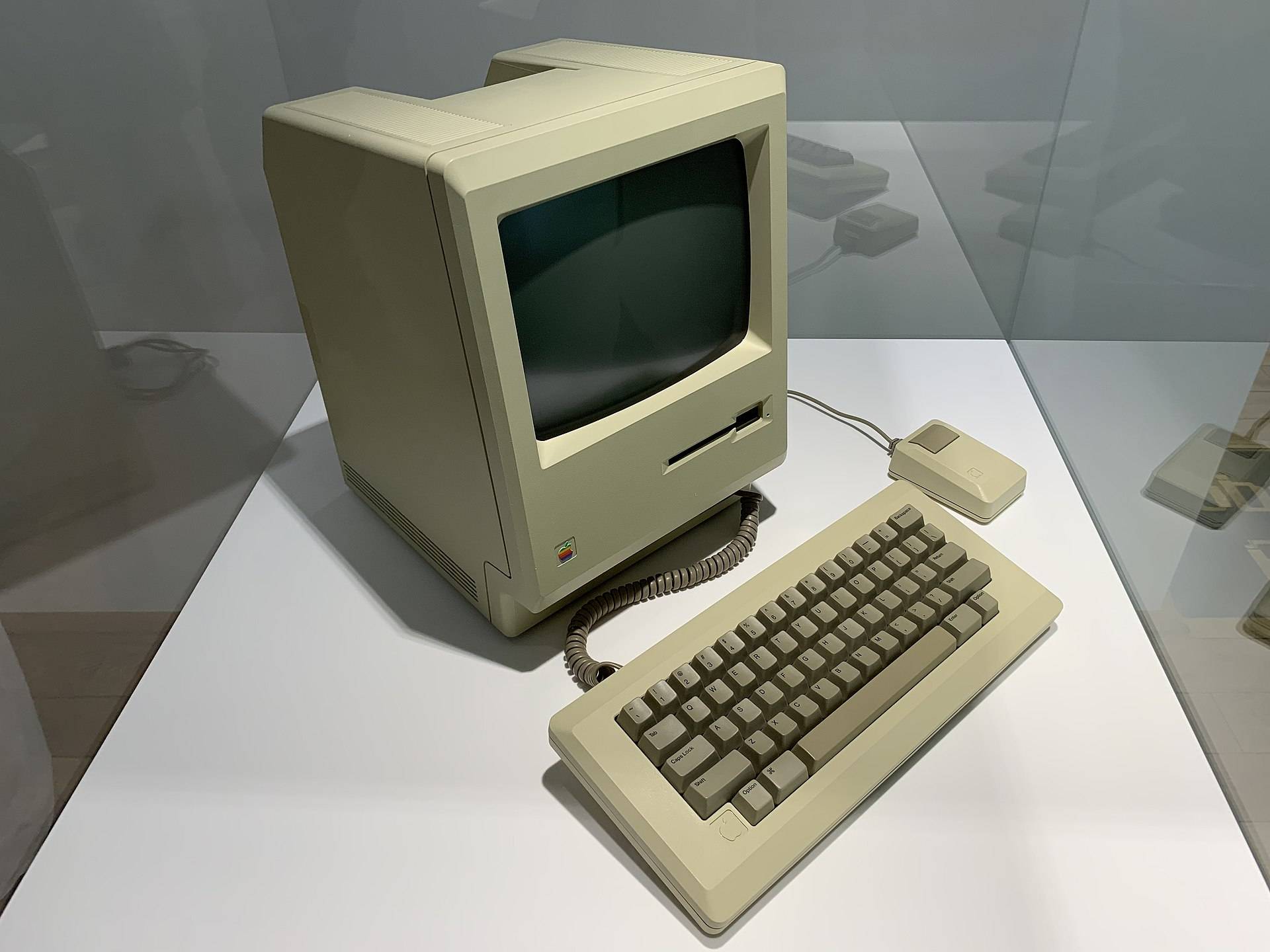

فجأة، أصبحنا نرى أو ننتظر العديد من الهواتف التي تركّز على وظيفة التشفير في الأسواق. تعتبر شركة «سامسونغ» اللاعب الأهمّ في هذا المجال الجديد، بعد أن أكّدت في مارس (آذار) الجاري أنّ هاتف «غالاكسي إس 10 «Galaxy S10 سيتضمّن نظاماً آمناً لتخزين مفاتيح العملة المشفرة الخاصة. وبذلك، تنضمّ «سامسونغ» لشركة «إتش تي سي». التي روّجت لهاتف «إكسودوس 1» Exodus 1 لأشهر، و«مختبرات سيرين» التي استخدمت مبالغ كبيرة جمعتها من العروض الأولى للعملات لتطوير جهاز «فينّي» Finney، وشركة «إلكترونيوم» Electroneum التي بدأت منتصف هذا الشهر ببيع هاتف أندرويد، يتيح لمستخدميه تعدين العملة المشفرة بسعر 80 دولاراً. ولكن ما هو الهدف من هذه الأجهزة؟ في أحلام المتحمّسين والداعمين لها، تشكّل هذه الأجهزة منافذ لما يعرف بالشبكة اللامركزية أو «ويب 3.0».

وفي الإصدار المستقبلي لهذا النوع من الإنترنت، ستدعم تقنية البلوك تشين وغيرها من التقنيات ما يسمى «التطبيقات اللامركزية decentralized applications» أو اختصارا «دابس»، «dapps» التي تبدو، كما تعطي انطباعاً شبيهاً بذلك الذي تعطيه التطبيقات التي نستخدمها اليوم، ولكن مع اختلاف بسيط، هو أنّها تعمل على شبكات عامّة، بدل الخوادم الخاصة التابعة لشركات التقنية الكبرى.

يعتقد الكثيرون أنّ عائقاً كبيراً يقف في طريق اعتماد العملة المشفرة والتطبيقات اللامركزية، وهو أنّ هذه التقنيات صعبة للاستخدام بالنسبة للأشخاص غير المتخصصين بالتكنولوجيا. إلّا أنّ تحسين تجارب المستخدم، بدءاً من إدارة المفتاح التشفيري، سيغيّر هذا الواقع. ولكنّ تطبيق هذا الحلّ ليس سهلاً على اعتبار أنّ مفتاح الأمن عامل أساسي، ما يعني أنّ خسارة المفاتيح تؤدّي إلى خسارة الأموال.

يقدّم هذا الأمر أيضاً شرحاً لسبب حماسة فيتاليك بوتيرين، مبتكر العملة الرقمية «إيثريوم» تجاه ميزة واحدة في هاتف «إكسودوس 1» من «إتش تي سي»، التي تعرف بـ«المفتاح الاجتماعي للتعافي».

تتيح هذه الميزة للمستخدمين اختيار مجموعة صغيرة من جهات الاتصال لتزويدهم بأجزاء من مفاتيحهم، ففي حال خسر هؤلاء مفاتيحهم، يمكنهم استعادة كلّ مفتاح على حدة من جهات الاتصال. وكالمعتاد، ينظر بوتيرين بعيداً في المستقبل، وفي هذه الحالة، ينظر إلى مستقبل يستخدم فيه الناس عملات تقنية البلوك تشين للحفاظ على سيطرة أكبر على هوياتهم الرقمية وبياناتهم الشخصية، من تلك التقنيات المتاحة اليوم. وكتب بوتيرين عبر «تويتر»: «المفتاح الاجتماعي للتعافي هو خطوة أولى نحو هويات رسمية غير مدعومة».

- أمور أساسية

لكنّ الأمور الأساسية تأتي أولاً. فبهدف جذب المستخدمين من خارج بيئة المتحمسين والداعمين لها، على هذه الهواتف أن تقدّم لهم وظائف أهمّ من مجرّد الحفاظ على سلامة مفاتيحهم.

وفي منتصف هذا الشهر، تحدّثت شركتا سامسونغ و«إتش تي سي». عن بعض الجوانب التي تأملان أن تفي بهذا الغرض. فقد بدت «سامسونغ» وكأنها تحضّر للكشف عن شراكات مع عدّة مشاريع «بلوك تشين» ومن ضمنها خدمات التجميل «داب كوزمي» ومنصّة الألعاب الإلكترونية التي تعتمد على البلوك تشين «إنجين». بدورها، أعلنت «إتش تي سي». عن شراكة بدأتها مع «أوبرا»، الشركة الصانعة لمحرك البحث هذا، لتسهيل استخدام التشفير، سواء لتسديد المدفوعات الصغيرة على المواقع الإلكترونية أو لاستخدام التطبيقات اللامركزية.

وفي تصريح له حول الشركة التي تجمع بين شركته و«إتش تي سي»، قال تشارلز هانل، رئيس قسم التشفير في «أوبرا» لمجلة «تكنولوجي ريفيو»: «نحن نشهد ولادة جيل جديد من الشبكات الإلكترونية... شبكة ستتحدّى فيها الخدمات اللامركزية الجديدة الوضع السائد».

- اقتناء الهواتف

ولكن هل يجب أن تقتنوا واحداً من هذه الأجهزة؟ في حال كنتم مهتمين بتقنية التشفير وتستطيعون تحمّل تكلفة شراء أحد هذه الأجهزة، إذن لا بأس من الاطلاع على هذه التقنية.

وفي حال كنتم قد دخلتم عالم التشفير، وأصبحتم تملكون محفظة موثوقة، لا شكّ في أنّ هذا الجيل من الهواتف سيقدّم لكم خدمات إضافية كثيرة. وفي مقال نشر على موقع «وايرد»، وصف المراقبون هاتف «إكسودوس» «بالهاتف الذكي الذي يغطّي جانباً مهمّاً خاصاً بالعملات الرقمية»، إلّا أنّ هذا الأمر يرتبط طبعاً بعدد «هواتف البلوك تشين» التي سنراها في هذه المرحلة. ولكنّ الحقيقة هي أنّه حتى ولو سلكت هذه الهواتف الطريق المرسوم لها، ستبقى الشبكة اللأمركزية حلماً، لأنّ تطوير بنيتها التحتية الأساسية لا يزال في مراحله الأولى. ولعلّ تدفّق المستخدمين الجدد يمكن أن يطلق العنان لإنتاج تطبيقات جديدة جاذبة تشكّل بدورها مصدر وحي لتطوير بنية تحتية جديدة. ولكنّ أفضل ما قد تقدّمه الجولة الأولى من هواتف البلوك تشين هو تزويدنا بلمحة عن مستقبل محتمل لا يزال بعيداً جداً عنّا.

- اليوم، يمكنكم شراء هاتف «إكسودوس 1» بـ699 دولاراً عبر الإنترنت فقط. ولكنّ فيل تشن، مدير قسم اللامركزية في «إتش تي سي». صرّح لموقع «كوين ديسك» بأنّ الشركة تعمل على طرح الجهاز في متاجر مزوّدي الخدمات.

- أمّا هاتف غالاكسي 10 من سامسونغ، فسيصل إلى الأسواق قبل «إكسودوس» بكثير، ولكنّ بسعر أعلى يبدأ من 900 دولار.

- بدورها، تبيع مختبرات «سيرين» هاتفها بـ999 دولاراً.

- بينما تعتمد «إلكترونيوم»، مقاربة مختلفة عبر استهداف الأسواق بجهاز زهيد جداً.

9:56 دقيقه

ما هي «هواتف البلوك تشين» وهل نحتاج إلى واحد منها؟

https://aawsat.com/home/article/1650506/%D9%85%D8%A7-%D9%87%D9%8A-%C2%AB%D9%87%D9%88%D8%A7%D8%AA%D9%81-%D8%A7%D9%84%D8%A8%D9%84%D9%88%D9%83-%D8%AA%D8%B4%D9%8A%D9%86%C2%BB-%D9%88%D9%87%D9%84-%D9%86%D8%AD%D8%AA%D8%A7%D8%AC-%D8%A5%D9%84%D9%89-%D9%88%D8%A7%D8%AD%D8%AF-%D9%85%D9%86%D9%87%D8%A7%D8%9F

ما هي «هواتف البلوك تشين» وهل نحتاج إلى واحد منها؟

وظيفة التشفير في الأجهزة الجوالة الحديثة تؤهلها لعصر «ويب 3.0» المقبل

هاتف «أكسودوس 1» - «غالاكسي إس 10» بتقنيات التشفير

ما هي «هواتف البلوك تشين» وهل نحتاج إلى واحد منها؟

هاتف «أكسودوس 1» - «غالاكسي إس 10» بتقنيات التشفير

مواضيع

مقالات ذات صلة

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة