يؤدي تطور تقنيات الذكاء الاصطناعي وانتقالها من مرحلة التجارب التقنية إلى الاستخدامات التشغيلية الفعلية إلى بروز «وكلاء الذكاء الاصطناعي» كمفهوم جديد داخل المؤسسات الكبرى. وعلى خلاف موجات الأتمتة السابقة التي ركزت على تنفيذ مهام محددة مسبقاً، فإن هذه الأنظمة مصممة للعمل داخل سير العمل المؤسسي واتخاذ قرارات بشكل مستمر والتفاعل مع الأنظمة الرقمية في الزمن الحقيقي.

في السعودية، حيث تسارعت وتيرة التحول الرقمي في إطار «رؤية 2030»، بدأت المؤسسات تتجاوز مرحلة التجارب الأولية. لكن الانتقال من المشاريع التجريبية إلى تحقيق قيمة تشغيلية قابلة للقياس لا يزال متفاوتاً بين القطاعات المختلفة.

يقول يوسف برقاوي، الشريك في مجال الذكاء الاصطناعي والبيانات لدى «ديلويت الشرق الأوسط»، إن تبني المؤسسات لهذه الأنظمة يتقدم بسرعة، لكن مستوى النضج لا يزال غير متساوٍ. ويشرح خلال لقاء خاص مع «الشرق الأوسط» أن تبني وكلاء الذكاء الاصطناعي في المؤسسات يتقدم داخل السعودية بسرعة، لكن مستوى النضج لا يزال متفاوتاً. ورغم انتشار المبادرات، فإن عدداً محدوداً منها يرتبط حالياً بمؤشرات أداء واضحة. ويضيف برقاوي: «تشير خبرتنا في السوق، المتسقة مع نتائج استطلاع (ديلويت) حول حالة الذكاء الاصطناعي في الشرق الأوسط، إلى أن أقلية فقط من عمليات النشر اليوم وأن نحو ربع إلى ثلث المشاريع يرتبطان مباشرة بمؤشرات إنتاجية أو مؤشرات مالية واضحة».

الانتقال إلى مرحلة القيمة التشغيلية

بدأ التحول الفعلي يتشكل داخل المؤسسات الرائدة في المملكة العربية السعودية. فبدلاً من استخدام الذكاء الاصطناعي كأداة استكشافية أو عرض تقني، بدأت المؤسسات تربط هذه الأنظمة بنتائج تشغيلية ملموسة.

ويفيد برقاوي بأن «المؤسسات المتقدمة تتحرك اليوم إلى ما بعد مرحلة التجارب، وتربط وكلاء الذكاء الاصطناعي بنتائج إنتاجية قابلة للقياس مثل تقليص زمن العمليات، وتجنب التكاليف، وتحسين جودة الخدمات، وزيادة القدرة الإنتاجية للقوى العاملة». ويعكس ذلك تحولاً في طريقة التفكير المؤسسي تجاه الذكاء الاصطناعي. فبدلاً من اعتباره مبادرة ابتكار منفصلة، بدأت المؤسسات تتعامل معه كأداة لتحسين الأداء التشغيلي. ويرى برقاوي أن «التحول الحقيقي الجاري حالياً هو الانتقال من التجريب مع وكلاء الذكاء الاصطناعي إلى التعامل معهم باعتبارهم مساهمين قابلين للقياس في الأداء التشغيلي، وليس مجرد عروض للابتكار».

شكل جديد من الأتمتة

يختلف دور وكلاء الذكاء الاصطناعي أيضاً عن الموجات السابقة من الأتمتة. ففي حين كانت أنظمة الأتمتة التقليدية تنفذ خطوات محددة وفق قواعد ثابتة، فإن الوكلاء الذكيين يعملون داخل العمليات التشغيلية ويتخذون قرارات بشكل مستمر استناداً إلى البيانات المتاحة. ويشرح برقاوي أن وكلاء الذكاء الاصطناعي يُدخلون مفهوم اتخاذ القرار المستمر داخل سير العمل الحي. وهذا التطور يفتح المجال لتحسينات كبيرة في الكفاءة، لكنه يفرض أيضاً متطلبات تنظيمية جديدة. فهذه الأنظمة تحتاج إلى حوكمة قوية، ومراقبة آنية، وتكامل وثيق مع الأنظمة المؤسسية. ويتابع أنه على خلاف الأتمتة السابقة، تتطلب هذه الأنظمة حوكمة قوية ومراقبة في الوقت الحقيقي وتكاملاً مع الأنظمة المؤسسية، إضافة إلى وضوح في المساءلة. ويعني ذلك أن المؤسسات تحتاج إلى إعادة التفكير في نماذجها التشغيلية؛ إذ إن التحدي الحقيقي لا يكمن في التكنولوجيا نفسها بقدر ما يكمن في قدرة المؤسسات على تكييف عملياتها معها.

أين تظهر القيمة الأكبر؟

رغم اختلاف مستويات النضج بين المؤسسات، فإن بعض المجالات بدأت بالفعل في تحقيق فوائد تشغيلية واضحة من استخدام وكلاء الذكاء الاصطناعي. ويلفت برقاوي إلى أن أكبر قيمة ظهرت حتى الآن في العمليات التي تتسم بحجم كبير من المعاملات وقواعد واضحة. ويقول إن «أكبر قيمة جاءت من عمليات خدمة العملاء والموظفين، وإدارة خدمات تقنية المعلومات، والعمليات المالية، والعمليات المرتبطة بالامتثال». تتميز هذه المجالات بكونها كثيفة المعاملات وتعتمد على قواعد محددة وترتبط ارتباطاً وثيقاً بالأنظمة المؤسسية، وهو ما يجعلها بيئة مناسبة لاستخدام الأتمتة المتقدمة.

التوقف عند مرحلة التجارب

رغم التقدم في بعض المجالات، فإن كثيراً من مبادرات الذكاء الاصطناعي تتوقف عند مرحلة التجارب الأولية. وغالباً ما يعود السبب إلى أن هذه المشاريع تثبت الإمكانات التقنية لكنها لا تثبت القيمة التشغيلية الكاملة.

ويعزو برقاوي ذلك التوقف إلى أن معظم المشاريع «تثبت المفهوم التقني، لكنها لا تثبت القيمة التجارية الشاملة». ومن بين أبرز العوائق ضعف التكامل مع الأنظمة الأساسية داخل المؤسسات، إضافة إلى مشكلات جودة البيانات. كما تمثل مسألة الصلاحيات واتخاذ القرار تحدياً مهماً.

الحوكمة شرط أساسي للنجاح

يلعب نمط القيادة والحوكمة المؤسسية دوراً حاسماً في نجاح هذه المبادرات. فالمؤسسات التي تتعامل مع وكلاء الذكاء الاصطناعي كمشاريع جانبية غالباً ما تواجه صعوبة في توسيع نطاق استخدامها.

ويؤكد برقاوي أن «النجاح يعتمد على التعامل مع وكلاء الذكاء الاصطناعي باعتبارهم قدرة مؤسسية أساسية وليس مشروعاً جانبياً». وينوه بأن نجاح التوسع يتطلب تعاوناً بين مختلف وحدات المؤسسة، بما في ذلك الأعمال وتقنية المعلومات والأمن السيبراني وإدارة المخاطر والشؤون القانونية.

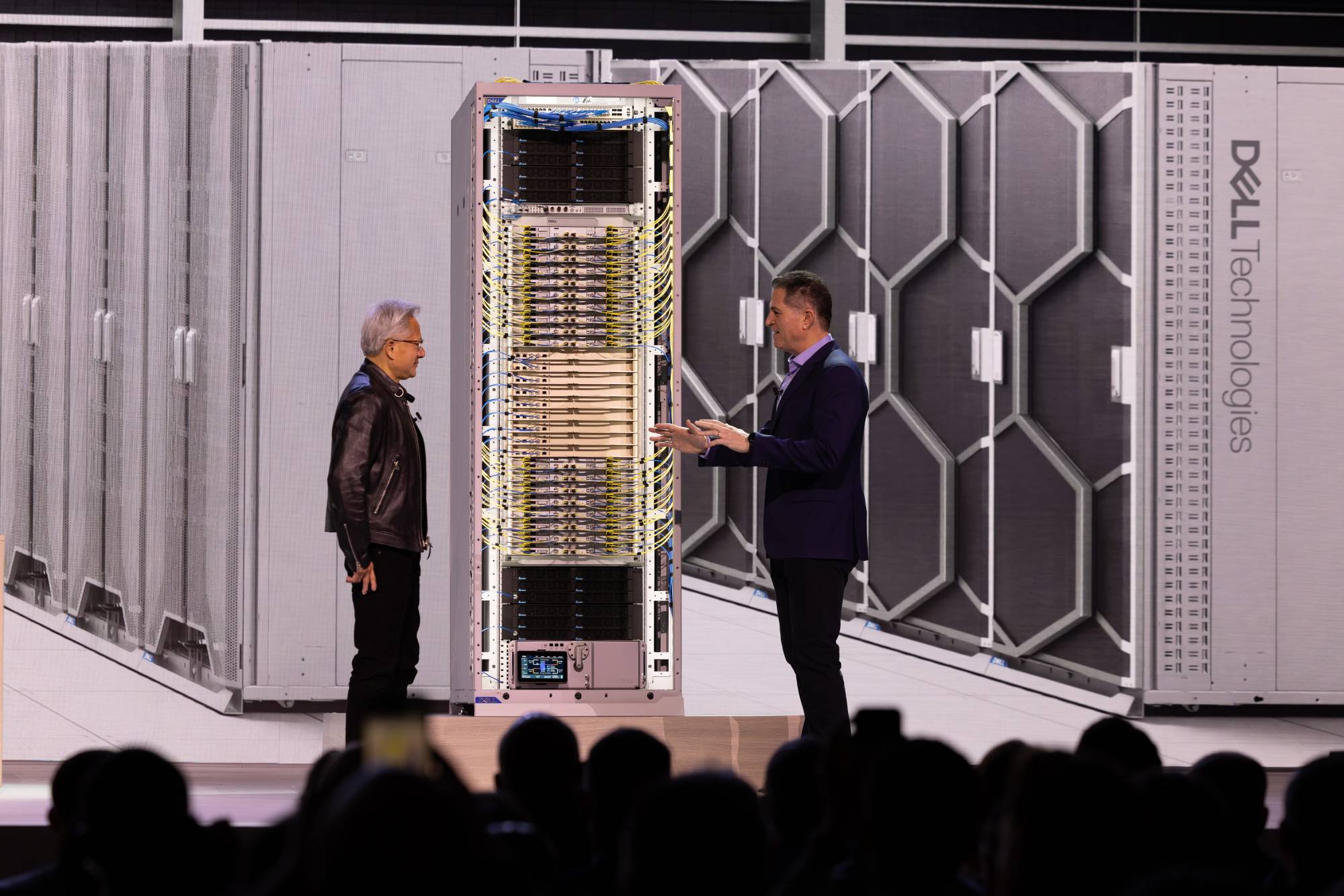

البنية التحتية الرقمية في المملكة

شهدت السعودية خلال السنوات الماضية استثمارات كبيرة في البنية التحتية الرقمية، بما في ذلك الحوسبة السحابية ومراكز البيانات. ويرى برقاوي أن هذه البنية أصبحت قادرة بشكل متزايد على دعم أنظمة الذكاء الاصطناعي المتقدمة. لكنه يضيف أن تشغيل وكلاء الذكاء الاصطناعي بدرجات عالية من الاستقلالية يتطلب ضوابط مؤسسية إضافية.

ويشرح أن «البنية التحتية السحابية والرقمية في المملكة أصبحت أكثر جاهزية، لكن مستويات الاستقلالية الأعلى تتطلب ضوابط مؤسسية مثل إدارة الهوية، وواجهات البرمجة، وأدوات المراقبة، وحوكمة التكاليف».

ويختصر برقاوي التحدي بقوله إن «البنية التحتية لم تعد هي العائق الرئيسي؛ بل الجاهزية التشغيلية».

البيانات... التحدي الأكبر

رغم تطور البنية التحتية، لا تزال جودة البيانات وتكاملها تشكلان تحدياً رئيسياً أمام توسع الذكاء الاصطناعي داخل المؤسسات.

ويفيد برقاوي بأن «جودة البيانات وقابلية التشغيل البيني والحوكمة غالباً ما تكون العوامل الرئيسية التي تحد من تأثير وكلاء الذكاء الاصطناعي». وبينما تعتمد أنظمة الذكاء الاصطناعي على بيانات دقيقة ومحدثة لكي تقدم نتائج ذات قيمة، تحد الأنظمة المؤسسية المجزأة وضعف التكامل بين الأنظمة من قدرتها على العمل بكفاءة. في المقابل، يمكن أن تصبح مشاريع الذكاء الاصطناعي نفسها محفزاً لتحسين إدارة البيانات. ويضيف برقاوي أن مبادرات الذكاء الاصطناعي غالباً ما تعمل كمحفز لتحسين حوكمة البيانات وكسر الجزر المعلوماتية داخل المؤسسات.

إعادة تشكيل طبيعة العمل

إلى جانب التحولات التقنية، تؤثر هذه الأنظمة أيضاً في طبيعة العمل داخل المؤسسات. فمع انتشار وكلاء الذكاء الاصطناعي، ينتقل دور الموظفين من تنفيذ المهام إلى الإشراف على النتائج ومعالجة الحالات الاستثنائية.

ويقول برقاوي إن «وكلاء الذكاء الاصطناعي يغيرون طريقة إنجاز العمل». ويشير إلى أن المؤسسات الناجحة تستثمر في إدارة التغيير، بما يشمل إعادة تصميم الأدوار وبناء الثقة في الأنظمة الجديدة وتدريب الموظفين على العمل معها. ويتابع: «يجب التعامل مع نشر وكيل ذكاء اصطناعي جديد كما لو كان توظيف موظف جديد، حيث يجب تدريبه على معايير المؤسسة وعملياتها وفهم سياق العمل قبل إطلاقه لتحقيق أقصى قيمة».

أهمية بناء الكفاءات المحلية

يُعد تطوير الكفاءات المحلية في مجال الذكاء الاصطناعي أحد العوامل الأساسية لضمان استدامة التحول الرقمي في المملكة. ويؤكد برقاوي أن وجود خبرات محلية أصبح ضرورة حتمية وأن التوسع المستدام يتطلب وجود كوادر محلية تفهم التنظيمات السعودية والسياق اللغوي العربي وخصوصيات القطاعات المختلفة. ومع استمرار تسارع التحول الرقمي في المملكة، يتوقع أن يلعب وكلاء الذكاء الاصطناعي دوراً مهماً في تحقيق أهداف «رؤية 2030». ويرى برقاوي أن يكون لوكلاء الذكاء الاصطناعي دور مهم في تسريع تحقيق «رؤية السعودية 2030» من خلال تحسين جودة الخدمات وزيادة الإنتاجية وتسريع العمليات التشغيلية. ومن المرجح أن يظهر التأثير الأكبر خلال السنوات الثلاث إلى الخمس المقبلة، مع دمج هذه الأنظمة بشكل أعمق داخل العمليات المؤسسية في القطاعين الحكومي والخاص.