استضافت جزيرة بالي الإندونيسية، أمس، مؤتمر «قمة محلّلي الأمن (SAS 2024)»، وهو حدث سنوي يجمع كبار باحثي أمن تكنولوجيا المعلومات والجهات القانونية العالمية والأكاديميين والمسؤولين الحكوميين. وقد سلط الحدث الذي حضرته «الشرق الأوسط» ونظمته شركة «كاسبرسكي» الضوء على التطورات الحاسمة في مشهد التهديدات السيبرانية العالمية، مركزاً على جوانب مختلفة من الدفاع السيبراني، بما في ذلك البرمجيات الخبيثة، والثغرات الأمنية في الأجهزة، والهجمات المتطورة التي تشنها الهجمات المتقدمة المستمرة (APTs). كانت لهذه النتائج تداعيات كبيرة على مناطق مثل الشرق الأوسط، وخاصةً المملكة العربية السعودية، التي تشهد تحولاً رقمياً سريعاً.

تطور «حصان طروادة» (بايب ماجيك)

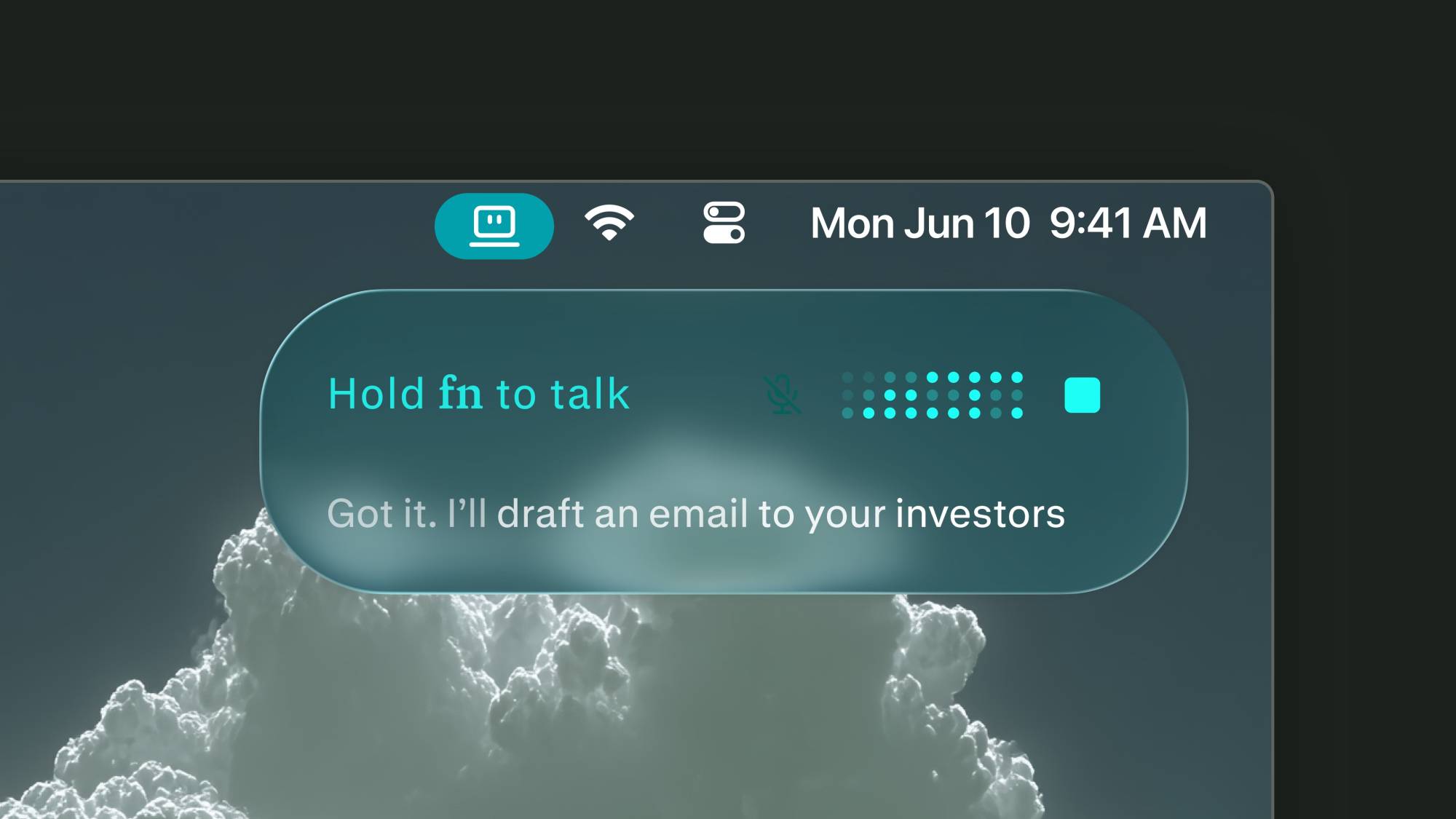

ناقشت القمة ظهور «حصان طروادة» (بايب ماجيك/ PipeMagic) الذي تم اكتشافه في الأصل في آسيا في عام 2022. وقد أصبح هذا البرنامج الخبيث مصدر قلق كبير في عام 2024، بعد أن توسع نطاقه لمهاجمة مؤسسات داخل المملكة العربية السعودية بحسب باحثي «كاسبرسكي». يستغل هذا البرنامج الاعتماد المتزايد على التطبيقات المعتمدة على الذكاء الاصطناعي، وخاصة الأدوات الشهيرة مثل «شات جي بي تي» ChatGPT. ويوضح الخبراء أن «حصان طروادة» (بايب ماجيك) يتم تمويهه بشكل تطبيق «ChatGPT» شرعي، مما يخدع المستخدمين لتثبيت برامج خبيثة تمكّن المهاجمين من الوصول غير المصرح به وسرقة بيانات الاعتماد واختراق الشبكات.

يمثل اتجاه «بايب ماجيك» PipeMagic نحو المملكة العربية السعودية أهمية كبيرة، كما صرح لـ«الشرق الأوسط» سيرغي لوزكين، الباحث الأمني الرئيسي في «كاسبرسكي»، نظراً لتركيز المملكة على التحول الرقمي في إطار «رؤية 2030».

ويشرح لوزكين أن «بايب ماجيك» يستغل التطبيقات المعتمدة على الذكاء الاصطناعي ويبرز بالتالي تقدم مجرمي الإنترنت في استغلالهم لهذه التقنيات الحديثة. ويوضح تأثير البرنامج الخبيث، قائلاً: «استخدام أدوات الذكاء الاصطناعي كطُعم للبرمجيات الخبيثة يشير إلى فهم أعمق لسلوك المستخدمين وقدرة على استغلال البيئات الرقمية الناشئة».ويضيف: «يجعل هذا البرنامج الخبيث خطيراً بشكل خاص على المؤسسات في الشرق الأوسط التي تدمج الذكاء الاصطناعي والخدمات الرقمية بشكل متزايد في عملياتها».

أظهر تحليل «كاسبرسكي» أن «بايب ماجيك» يعمل من خلال «هيكل معياري»، مما يجعله قابلاً للتكيف مع سيناريوهات الهجوم المختلفة. ويقول لوزكين إن هذه المعيارية تُمكّن المهاجمين من تفعيل قدرات محددة مثل تسجيل النقرات على لوحة المفاتيح، وسرقة بيانات الاعتماد، والتحكم عن بعد بالأجهزة، حسب الهدف. ويعد لوزكين أنه مع اكتشاف أكثر من 3 ملايين تهديد ويب في السعودية بين يوليو (تموز) وسبتمبر (أيلول) 2024 مما أثر على 15 في المائة من المستخدمين، يتضح أن المنطقة تظل هدفاً رئيسياً للحملات السيبرانية المتقدمة. وينصح لوزكين المؤسسات في السعودية بإعطاء الأولوية لحلول استخبارات التهديد المعتمدة على الذكاء الاصطناعي للكشف عن التهديدات مثل «بايب ماجيك»والتصدي لها في مراحلها المبكرة.

ثغرات رقائق «يونيسوك»... المخاطر والتداعيات

تم أيضاً في مؤتمر SAS 2024 اكتشاف ثغرات في رقائق «يونيسوك» ( Unisoc system-on-chip) وهي ثغرات لها تداعيات كبيرة على الأجهزة المحمولة وشبكات الاتصالات. تسمح هذه الثغرات للمهاجمين باستغلال قنوات الاتصال داخل الأجهزة، مما يؤدي إلى اختراق أمن الجهاز أو تنفيذ تعليمات برمجية ضارة. يتم استخدام رقائق «يونيسوك» في مجموعة واسعة من الأجهزة، بدءاً من الهواتف الذكية إلى البنية التحتية للاتصالات في الأسواق الناشئة، بما في ذلك الشرق الأوسط.

وأوضح إيفغيني جونشاروف، رئيس فريق الاستجابة للهجمات في أنظمة البنى التحتية في «كاسبرسكي»، أن التحديات المتعلقة بأمان رقائق «يونيسوك» تتطلب نهجاً مزدوجاً، أي معالجة كل من تصميم الأجهزة وبنية البرمجيات. وأضاف: «بينما تعد التحديثات البرمجية ضرورية، فإنها وحدها لا يمكنها معالجة المخاطر المتعلقة بالأجهزة، خاصة في المناطق التي تتمتع باختراق عالٍ للأجهزة المحمولة مثل الشرق الأوسط».

ينصح جونشاروف بإجراء تقييمات أمنية منتظمة، وتعزيز التعاون بين القطاعين العام والخاص لتعزيز المرونة السيبرانية. وتقول «كاسبرسكي» إن هذه الثغرات تسلط الضوء على الحاجة إلى إجراءات استباقية، في الدول الخليجية، وخاصة في السعودية، حيث من المتوقع أن تنمو الخدمات الرقمية بشكل كبير في إطار «رؤية 2030».

استهداف قطاع العملات الرقمية عالمياً

اكتسبت مجموعة «لازاروس» ( Lazarus) سمعة سيئة بسبب هجماتها البارزة على القطاعات المالية، مع الحملة الأخيرة التي تستهدف المستثمرين في العملات الرقمية على مستوى العالم. وخلال مؤتمر SAS 2024، قدم باحثو «كاسبرسكي» تفاصيل عن كيفية استغلال «لازاروس» لـ«ثغرة يوم الصفر» (zero - day) في متصفح «غوغل كروم» لاختراق أجهزة المستخدمين وسرقة بيانات محافظ العملات الرقمية. كانت هذه الهجمة جزءاً من حملة أوسع، حيث استخدمت موقعاً زائفاً للعبة عملات رقمية لخداع المستخدمين لتنزيل برامج تجسس.

تم استخدام برمجية «Manuscrypt malware»، وهي أداة تستخدمها «لازاروس» منذ فترة طويلة، في هذه الحملة. تمتاز هذه البرمجية بتنوعها، حيث استخدمت في أكثر من 50 هجمة كبيرة منذ عام 2013. في الهجمة الأخيرة، اعتمدت «لازاروس» على الذكاء الاصطناعي التوليدي لإنشاء عناصر موقع واقعية، بما في ذلك الصور والمواد الترويجية، لزيادة مصداقية الموقع الزائف. وعلق بوريس لارين، الخبير الأمني الرئيسي في «كاسبرسكي»، في حديث خاص لـ«الشرق الأوسط»، قائلاً: «يظهر استخدام الذكاء الاصطناعي التوليدي في حملة (لازاروس) قدرة المهاجمين على الابتكار والتكيف، مما يجعل آلية تسليم البرامج الضارة أكثر إقناعاً وصعوبة في الكشف».

ويحذر خبراء «كاسبرسكي» من خطورة وصول هذه البرمجة الخبيثة لتطول المستثمرين في منطقة الشرق الأوسط التي تشهد انتشاراً في استثمارات العملات الرقمية، ناصحين هؤلاء بتنزيل التطبيقات من المتاجر الرسمية وعدم استخدام روابط غير موثوقة.

كما يشدد لارين على الحاجة إلى تحسين توعية المستخدمين، وتعزيز التوثيق المتعدد العوامل، والتحديثات المنتظمة للبرمجيات والأجهزة لتقليل المخاطر.

مشهد التهديدات السيبرانية في السعودية

أظهرت بيانات «كاسبرسكي» من الربع الثالث لعام 2024 أن السعودية احتلت المرتبة 127 عالمياً من حيث انتشار تهديدات الويب. تشمل تهديدات الويب المواقع الضارة التي تستغل ثغرات المتصفح أو تستخدم تقنيات الهندسة الاجتماعية لخداع المستخدمين لتنزيل البرامج الضارة.

أما بالنسبة للتهديدات المحلية فقد تم الإبلاغ عن أكثر من 4.6 مليون إصابة محلية خلال الفترة نفسها، مما أثر على 17 في المائة من المستخدمين وجعل السعودية تحتل المرتبة 118 عالمياً. تنتشر التهديدات المحلية أساساً عبر الوسائط القابلة للإزالة، والملفات المصابة، والمثبتات المعقدة. تبرز هذه التهديدات الحاجة إلى تدابير أمان أقوى، مثل التعامل الآمن مع محركات USB وغيرها من الوسائط القابلة للإزالة.

توضح هذه المعدلات المرتفعة للتهديدات عبر الإنترنت والمحلية المخاطر السيبرانية المتزايدة التي يواجهها المستخدمون في السعودية، مما يؤكد أهمية اتباع نهج قوي متعدد الجوانب للأمن السيبراني.

تعزيز المرونة السيبرانية في السعودية وخارجها

شددت المناقشات في SAS 2024 على الحاجة الملحة لتعزيز تدابير الأمن السيبراني في جميع أنحاء الشرق الأوسط، مع التركيز على السعودية بعدّها منطقة رئيسية، نظراً لتحولها الرقمي السريع في إطار «رؤية 2030». وأوصت «كاسبرسكي» بعدة استراتيجيات لتعزيز دفاعات الأمن السيبراني:

- اعتماد حلول استخبارات التهديدات المعتمدة على الذكاء الاصطناعي للكشف عن التهديدات المعقدة والتصدي لها بشكل أكثر فاعلية.

- تعزيز التعاون بين القطاعين العام والخاص لمشاركة المعرفة، وتطوير الدفاعات، وتحسين قدرات الاستجابة.

- تنفيذ تدابير أمان متعددة الطبقات، بما في ذلك التحديثات المنتظمة، والحماية القوية ضد الهجمات غير المتصلة، والمراقبة المستمرة للبنية التحتية الرقمية.

ومع استمرار التحول الرقمي في عدة دول خليجية، سيكون من الضروري تعزيز الأمن السيبراني من خلال التقنيات المتقدمة، والاستثمارات الاستراتيجية، والشراكات عبر القطاعات لبناء نظام رقمي مرن قادر على مواجهة التهديدات المستقبلية.