في العصر الرقمي الذي نعيشه اليوم، لا يمكن الاستهانة بقوة العناصر المرئية في تشكيل وسرد القصص والأخبار. ومنذ بدء عملية «طوفان الأقصى» التي تشهد تصعيداً كبيراً، يستمر طوفان الصور ومقاطع الفيديو على منصات التواصل الاجتماعي، التي توثقها كاميرات المراسلين في الغالب، وأخرى يوثقها المدنيون بكاميرات هواتفهم الشخصية.

لكن ليس كل ما يتدفق من مواد هو حقيقي؛ بل قد تظهر صور ومقاطع فيديو مزيفة تؤدي إلى تضليل المشاهد، حتى وسائل الإعلام أحياناً.

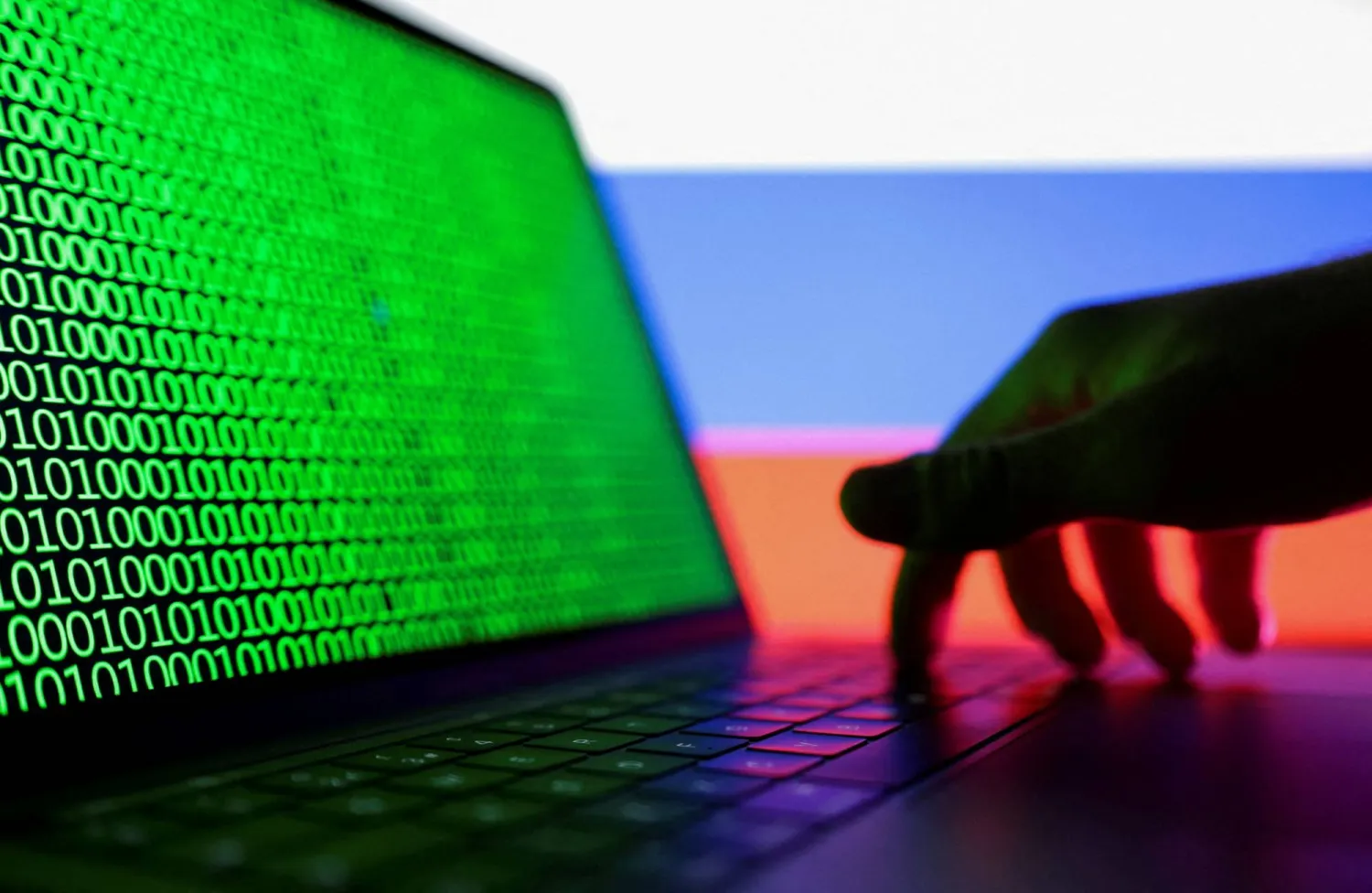

من حسابات زائفة قد تنتحل شخصية صحافيين، إلى مشاهد من ألعاب فيديو حربية تُنشر على أنها حقيقية، كلها تضع منصات التواصل الاجتماعي أمام صعوبات لاحتواء موجة من المعلومات المضللة حول الحرب الدائرة بين إسرائيل وغزة.

سيل من الخداع

يقول باحثون في مجال التحقق من المعلومات المضللة: إن مستخدمي وسائل التواصل الاجتماعي يشاهدون كماً كبيراً من صور الحرب الزائفة، ومقاطع فيديو قديمة من سوريا أعيد نشرها لتبدو كأنها مصورة في غزة، ولقطات من ألعاب فيديو يتم تمريرها على أنها مشاهد من هجوم حركة «حماس».

على سبيل المثال، انتشرت صورة على الإنترنت يُزعم أنها تظهر جنوداً إسرائيليين أَسَرتهم حركة «حماس»، إلا أن صحافيي خدمة تقصّي صحّة الأخبار في وكالة «الصحافة الفرنسية» وجدوا أن الصورة التُقطت عام 2022 خلال تدريب عسكري في غزة.

وفي مثال آخر، انتشر مقطع فيديو على نطاق واسع، ولأكثر من مليون مرة على وسائل التواصل الاجتماعي، يظهر فيه رجل فلسطيني ملثم يطلق النار على طائرة مروحية إسرائيلية، والتي تسقط بعد ذلك. تم الكشف عن أن الفيديو مزيف، وقد تم إنشاؤه باستخدام تقنية «التلاعب» بعد أن دمجت لقطات من لعبة الفيديو «أرما 3» مع لقطات من الحرب في غزة، بعد ملاحظة وجود عدد من العلامات تشمل أشياء غير منطقية فيه، مثل عدم حدوث تفاعل بين الطيار وإطلاق النار، واختلافات في جودة الفيديو.

This video, viewed 230,000 times, is not footage of a Hamas militant shooting down an Israeli helicopter. It's from the video game Arma 3. pic.twitter.com/bj8h7zbGKb

— Shayan Sardarizadeh (@Shayan86) October 7, 2023

فيديو مزيف آخر تم اكتشافه من قبل موقع «FactCheck.org» يزعم أن مجموعة من الناس يهاجمون امرأة إسرائيلية، وأن تصويره تم في غزة. لكن تبيَّن من خلال التحقيق أن التصوير حصل في غواتيمالا لحملة إعلانية عام 2015. وبعد تداوله على نطاق واسع على وسائل التواصل الاجتماعي، لاحظ موقع «FactCheck.org» وجود عدد من العلامات التي تشير إلى إنشائه باستخدام تقنية التلاعب بالفيديو، وعدم وجود رد فعل من المرأة التي تعرضت للهجوم، واختلافات في جودة الفيديو أيضاً.

وسائل التواصل والمعلومات الحقيقية

يلجأ الناس في أوقات الأزمات والحروب والكوارث الطبيعية إلى منصات التواصل الاجتماعي؛ للحصول على المعلومات؛ حيث يعد الحصول عليها أمراً سهلاً وسريعاً ومجانياً. قد يفتح ذلك شهية المخادعين الذين ينشرون الأكاذيب والكراهية بحثاً عن التفاعل والمتابعين، إضافة إلى الخوارزميات التي تنشر هذا المحتوى المثير للقلق، ما يطرح سؤالاً عن كون وسائل التواصل الاجتماعي مكاناً موثوقاً للحصول على المعلومات.

يقول أحمد الشيخ، خبير الدور السياسي لمنصات التواصل الاجتماعي، في حديث لـ«الشرق الأوسط» من لندن: «إنه لا يمكن اعتبار وسائل التواصل الاجتماعي مصدراً للأخبار؛ بل هي وسيلة لنشر المصادر» التي قد تكون موثوقة أو غير موثوقة. ويعتبر أن دور المستخدم يكمن في اختيار المصادر الموثوق بها. أما بالنسبة لنقل الأحداث المباشرة عبر وسائل التواصل الاجتماعي، يقول أحمد الشيخ: إن ذلك قد يجعل المصدر موثوقاً «للمدة التي يتم فيها نقل الحدث»، لكن لا يجعله مصدراً للحدث بشكل عام. وهنا يظهر جانب آخر من مشاكل التواصل الاجتماعي؛ حيث إنها تركز على جزء من الحدث وليس على الحدث كله، بحكم توجهات الناقل السياسية أو الاجتماعية، أو إمكاناته المادية واللوجستية، ما يعني عدم اعتداده مصدراً لنقل الأخبار.

التحقق من المعلومات

ما يزيد الطين بلة، هو أن منصات التواصل الاجتماعي تبدو كأنها تتخلى عن جهودها الرامية إلى إبراز المعلومات الجيّدة أو الحقيقية، وخصوصاً مع عمليات تسريح موظفين، وخفض التكاليف التي طالت فرق الأمن والسلامة، ما يعيق قدرتها على التعامل مع هذه الفوضى، وخصوصاً وقت الأزمات. وما يفاقم المشكلة -حسب مراقبين- أنه مثلاً في منصة «إكس» المملوكة لإيلون ماسك، يوجد عدد كبير من الإجراءات المثيرة للجدل، كإعادة تفعيل حسابات تروج لمؤامرات زائفة، ووضع برنامج لمشاركة عائدات الإعلانات مع صانعي المحتوى، ما يحفّز البحث عن التفاعل بدلاً من توخي الدقة.

يعتبر أحمد الشيخ، خبير الدور السياسي لمنصات التواصل الاجتماعي، في حديثه لـ«الشرق الأوسط»، أن «إكس» كغيرها من وسائل التواصل الاجتماعي تعيش فوضى توثيق الحسابات بالعلامة الزرقاء؛ حيث كانت في السابق تعتبر الحسابات الموثقة -نوعاً ما- مصدراً للخبر. لكن الآن يمكن لأي شخص توثيق حسابه مقابل مبلغ مالي قليل (8 دولارات) ما أدى إلى سيل من الأخبار الزائفة التي تؤثر على المستخدمين الذين لا يمكن أن يثقوا غالباً في تلك العلامات الزرقاء، واعتبارها تمثل جهات رسمية أو شخصيات حقيقية.

آثار التزييف والتضليل

في الوقت الذي يكون من الصعب فيه إحصاء الآثار السلبية الناجمة عن المعلومات المضللة في أثناء الحروب والكوارث، يمكن أن تؤدي إلى تضخيم الأحداث على الأرض أو تحريفها تماماً. كما قد ينتج عنها تحريف الرأي العام، وصعوبة فهم الأطراف المحايدة للوضع الفعلي، واستنتاج تحليلات أو تدخلات خاطئة. ويعتبر البعض أنه من خلال الأدوات الرقمية المتاحة لها، يمكن للأحزاب استخدام المحتوى المزيف سلاحاً للدعاية، وتعميق الانقسامات، وإعاقة عمليات السلام. والأخطر من ذلك هو ما قد يتحمله المدنيون الذين غالباً ما يقعون في مرمى النيران.

هذا بالإضافة إلى أن وطأة ردود الفعل على التقارير الكاذبة، وما قد تثيره الصور ومقاطع الفيديو من مشاعر، يمكن أن يدفعا الأفراد نحو آراء أو أفعال متطرفة. وغالباً ما يقع هؤلاء ضحية للتحيز؛ حيث يعتقدون بالمعلومات التي تتوافق مع وجهات نظرهم. ويمكن للمحتوى المزيف أن يعزز هذه التحيزات، ما يزيد من ترسيخ الانقسامات.

ما الحل؟

ليس هناك جواب واضح لذلك، أو عملية حسابية متوفرة تساعد مستخدمي وسائل التواصل الاجتماعي. لكن خبير الدور السياسي لمنصات التواصل الاجتماعي، أحمد الشيخ، يقول لـ«الشرق الأوسط»: إن أبسط ما يمكن أن يقوم به المستخدم هو «اللجوء إلى المصادر الموثوقة، مثل حسابات تمثل وزارات الصحة، أو منظمات رسمية، أو وزارات الخارجية، وبالطبع وسائل الإعلام الكبرى ووكالات الأنباء».

كما يمكن تطوير أدوات للتحقق من صحة المعلومات، تمكّن الذكاء الاصطناعي من التعرف على المضللة منها، وتحديد مقاطع الفيديو المزيفة، أو استخدام خاصية البحث العكسي التي توفرها «غوغل»؛ لإيجاد مصدر صورة أو فيديو ما. كما يساعد إنشاء وحدات متخصصة في التحقق من صحة المعلومات على وسائل التواصل الاجتماعي، أو المؤسسات الإخبارية التي تستطيع العمل على إزالة المعلومات المضللة ونشر تلك الصحيحة.

إضافة إلى ذلك، يعدّ تثقيف المستخدمين حول كيفية التحقق من صحة المعلومات على وسائل التواصل الاجتماعي أمراً لا يقل أهمية، عبر نشر مقاطع الفيديو التعليمية والمقالات التعريفية. والأهم أيضاً أن يكون المستخدمون أنفسهم على دراية بالمخاطر المرتبطة بمشاركتهم للمعلومات المضللة؛ حيث يمكن أن يؤدي ذلك إلى تفاقم التوترات ونشر الكراهيَة.