تخيّلوا السيناريو التالي: يرنّ الهاتف، فيجيب الموظف ويسمع صوت مديرته في العمل وهي تبلغه بقلقٍ شديد بأنّها نسيت أن تحوّل المال للمتعاقد الجديد قبل مغادرتها، وتريده أن يقوم بالتحويل، فتزوّده بالمعلومات اللازمة... لتبدأ الأزمة الحقيقية بعد إتمام العملية.

بعدها، يجلس الموظف في كرسيّه ويأخذ نفساً عميقاً ثمّ يرى مديرته تدخل من الباب لأنّ الصوت الذي سمعه على الهاتف لم يكن صوتها، حتّى أنّه لم يكن بشرياً، بل إنه تسجيل صوتي مزيّف باحترافية شديدة بواسطة تقنية «ديب فيك»، وهو عبارة عن نموذج صوتي صممته آلات ليبدو تماماً كصوت المديرة.

تزييف متقن

هذه ليست المرّة الأولى التي تحصل فيها اعتداءات باستخدام تسجيلات صوتية، حتّى أنّ المحادثات الصوتية المصنوعة بتقنية «ديب فيك» deepfake قد لا تكون بعيدة جداً عنّا.

وُلدت مواد «ديب فيك»، سواء التسجيلات الصوتية أو الفيديوهات، بفضل تطوّر تقنيات التعلّم الآلي المعقّدة، ولكنّها ولّدت معها مستوى جديداً من الشكّ بالوسائط الرقمية. ولرصد التزييف الاحترافي أو الـ«ديب فيك»، لجأ الباحثون إلى تحليل الآثار البصرية – كالأخطاء الدقيقة والتناقضات – الموجودة في الفيديوهات المصنوعة بتقنية التزييف».

أما التسجيلات الصوتية المزيّفة باحترافية (مقاطع «ديب فيك» الصوتية) فتشكل تهديداً أكبر لأنّ النّاس غالباً يتواصلون شفهياً دون تصوير – مثلاً، عبر الاتصالات الهاتفية والراديو والتسجيلات الصوتية. وهكذا، توسّع وسائل التواصل المحصورة بالصوت احتمالات استخدام المعتدين لمواد «ديب فيك».

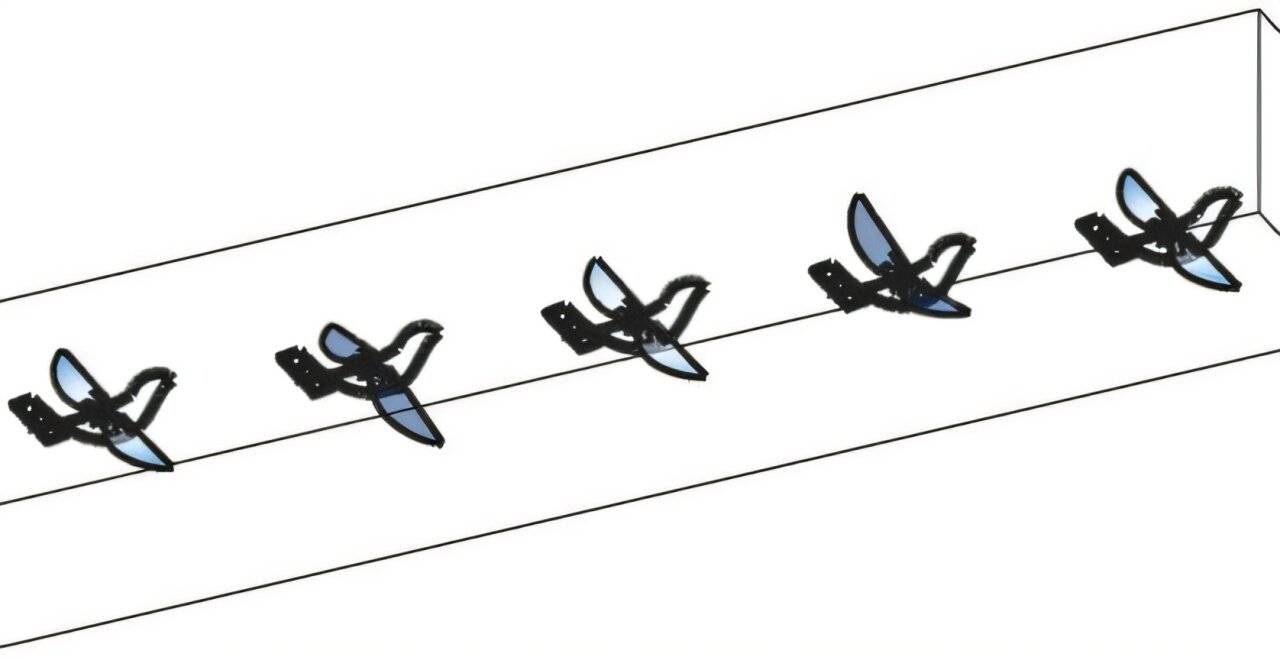

ولرصد هذه المواد، عمدنا مع زملائنا الباحثين في جامعة فلوريدا، إلى تطوير تقنية تقيس الاختلافات الصوتية وسيلان الموائع بين نماذج صوتية عضوية لمتحدّثين بشر وأخرى صناعية فبركتها أجهزة كومبيوتر.

صوت طبيعي وصناعي

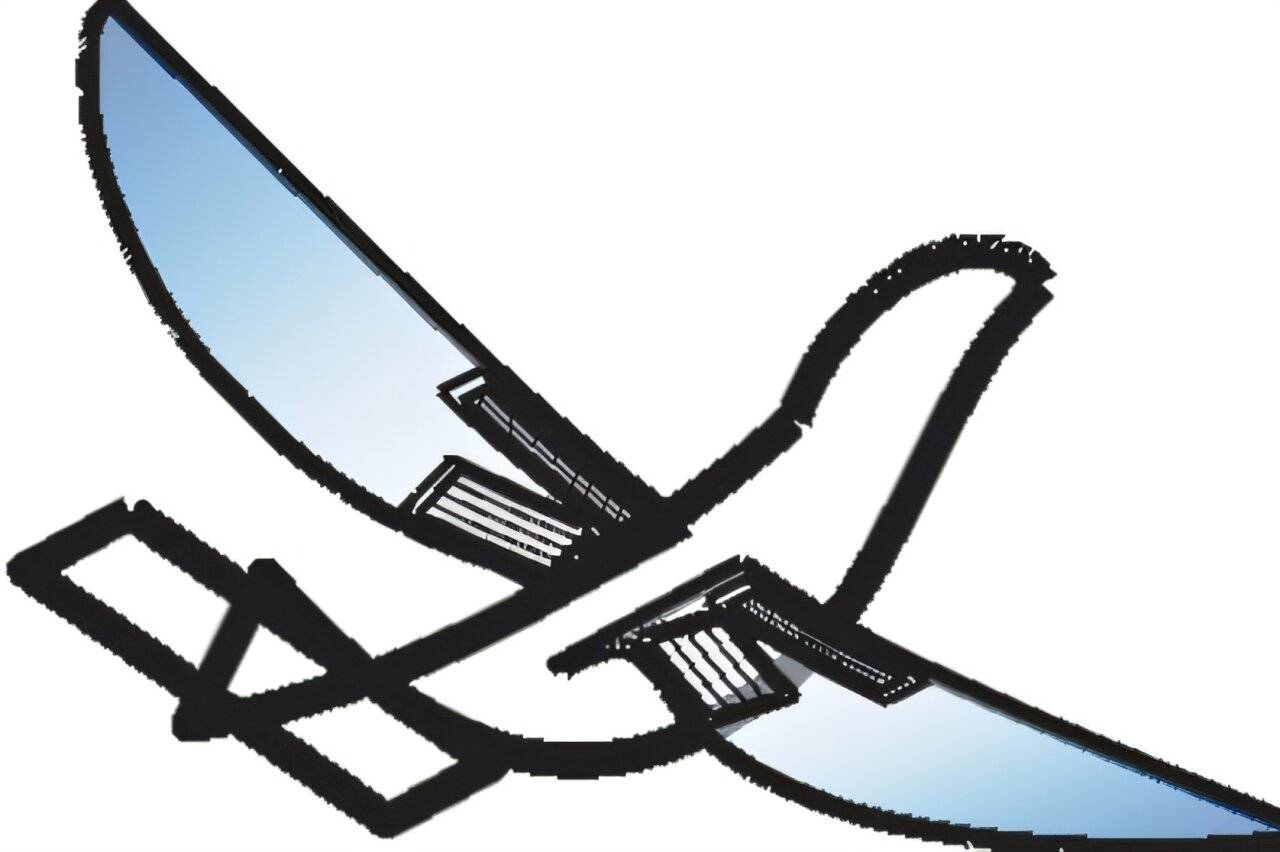

ينطق البشر من خلال دفع الهواء فوق مختلف تشكيلات المسالك الصوتية التي تضمّ الأحبال الصوتية واللسان والشفتين. وبتعديل ترتيب هذه التشكيلات، يغيّر الإنسان الخصائص الصوتية للمسالك الصوتية ما يتيح له ابتكار 200 صوت مختلف أو ما يُعرف بالصوت اللغوي. ولكنّ التركيب البنيوي البشري يحدّد السلوك الصوتي لهذه الأصوات اللغوية المختلفة؛ ما ينتج مجموعة صغيرة نسبياً من الأصوات الصحيحة لكلّ واحدٍ منها.

في المقابل، تُصمم المواد الصوتية المزيّفة باحترافية من خلال السماح للكومبيوتر بالاستماع إلى تسجيلات صوتية للمتكلّم الضحية. قد يحتاج الكومبيوتر إلى الاستماع لعشر أو عشرين ثانية من المقطع بحسب التقنية المستخدمة، ويُستخدم المقطع الصوتي لاستخراج معلومات أساسية عن الأنماط الفريدة في صوت الضحية.

يختار المعتدي جملة لتقنية «ديب فيك» ومن ثمّ يستخدم خوارزمية تحوّل النص إلى كلام لإنتاج نموذج صوتي يشبه صوت الضحية وهو يقول الجملة المختارة. تتمّ عملية صناعة نموذج التسجيل الصوتي المزيّف بهذه التقنية في ثوانٍ؛ ما يمنح المتعقّب المرونة الكافية لاستخدام صوت مزيّف في أي محادثة.

كشف التسجيلات المزيفة

إنّ الخطوة الأولى للتمييز بين كلام البشر والكلام المفبرك بتقنية «ديب فيك» هو فهم كيفية صناعة نموذج للمسالك الصوتية لدى الإنسان. لحسن الحظ، يملك العلماء تقنيات لتقدير ما قد يبدو عليه صوت أحدهم – أو أي مخلوق حي من ماضٍ ساحق، كالديناصور مثلاً – بناءً على قياسات تشريحية للمجرى الصوتي.

ولكننا قمنا بالعكس، فقد عمدنا إلى عكس الكثير من هذه التقنيات وتمكّنا من استخراج تقدير تقريبي للمسالك الصوتية للمتحدّث خلال مقطع كلامي له. ويتيح لنا هذا الأمر التدقيق بفاعلية بالتركيب البنيوي للمتحدّث الذي صنع النموذج الصوتي. ومن هنا، افترضنا أنّ النماذج الصوتية المزيفة باحترافية ستفشل أمام قيود الضوابط البنيوية التي يملكها البشر. بمعنى آخر، ساهم تحليل النماذج الصوتية المزيفة في محاكاة أشكال المسالك الصوتية غير الموجودة لدى الأشخاص الحقيقيين.

وجاءت نتائج اختبارنا ليس لتؤكّد نظريتنا فحسب، بل لتكشف أيضاً أمراً مثيراً للاهتمام. إذ وعند استخراج تقديرات المسالك الصوتية من التسجيلات الصوتية المزيفة، وجدنا أنّها كانت غالباً غير صحيحة. على سبيل المثال، وجدنا أنّ التسجيلات الصوتية المزيفة أنتجتها مسالك صوتية بنفس قطر وتركيبة انبوبة شفط المشروبات، في حين أنّ المسالك الصوتية البشرية تتميّز بالاتساع والمزيد من التنوّع في الشكل.

تثبت هذه الحقيقة أنّ التسجيلات المزيفة باحترافية، حتّى عندما تقنع المستمعين البشر، لا تتمتع بأي مصداقية؛ لأنها تظل متميزة عن الكلام البشري. ويمكننا، من خلال تقدير التركيب البنيوي المسؤول عن ابتكار أي حديث، أن نحدّد ما إذا كان التسجيل الصوتي بشرياً أو من صنع الكومبيوتر.

*باحثان في علوم الكومبيوتر بجامعة فلوريدا «فاست كومباني»

- خدمات «تريبيون ميديا»