تقدم أجهزة الألعاب المتخصصة Consoles متعة اللعب السلس. ولكن اللعب من خلال الكومبيوترات الشخصية، وخصوصاً الكومبيوترات الحديثة التي تستخدم تقنيات الرسومات المتقدمة، يقدم تجربة أفضل بكثير لعوامل عدة تشمل: القدرة على تحديث مواصفات الجهاز على المدى البعيد، ورفع الأداء، ووجود مكتبة كبيرة جدا من الألعاب، والقدرة على تخصيص الكثير من الألعاب، ورفع جودة الصورة، وتوفير المال، وغيرها.

ومن العوامل التقنية بالغة الأهمية وحدة معالجة الرسومات التي تؤثر بشكل مباشر على جودة الصورة، ومن أهمهما وحدات الرسومات NVidia RTX التي تقدم تقنيات من شأنها رفع دقة الصورة وسرعة استجابة النظام للأوامر وتتبع الأشعة الضوئية من مصدرها والكثير غيرها، وهي تقنيات تستطيع تحويل تجربة اللعب وتقديم رسومات سينمائية أكثر واقعية وأقل زمن استجابة أو كمون Latency وأعلى معدل للصور في الثانية Frames per second fps.

مرونة التطوير والأداء

• مرونة تطوير المواصفات. أول فائدة لاستخدام كومبيوتر مكتبي متقدم للعب هي القدرة على اختيار الدارات الإلكترونية التي ترغب تطويرها للحصول على تجربة لعب أفضل، عوضاً عن الانتظار للحصول على إصدار مطور من جهاز الألعاب بهدف رفع جودة الصورة أو سرعة مجريات اللعب. ويعتبر عامل القدرة على تطوير مواصفات الكومبيوتر مهما جدا لدى اختيار كومبيوتر متخصص للعب عوضاً عن جهاز ألعاب.

وتعتبر أجهزة الألعاب محدودة بالمواصفات القياسية التي تضعها الشركات لدى تصنيع الجهاز وتحديد مواصفاته، بينما توجد الكثير من الخيارات لمواصفات كومبيوترات الألعاب المتقدمة، بدءا من المعالجات ووحدات الطاقة والذاكرة، وصولا إلى بطاقات الرسومات. وبإمكانك تخصيص كومبيوترك الشخصي حسب احتياجاتك ورفع مستوى الأداء وخفض زمن الاستجابة أو الكمون والحصول على مستويات رسومات أفضل.

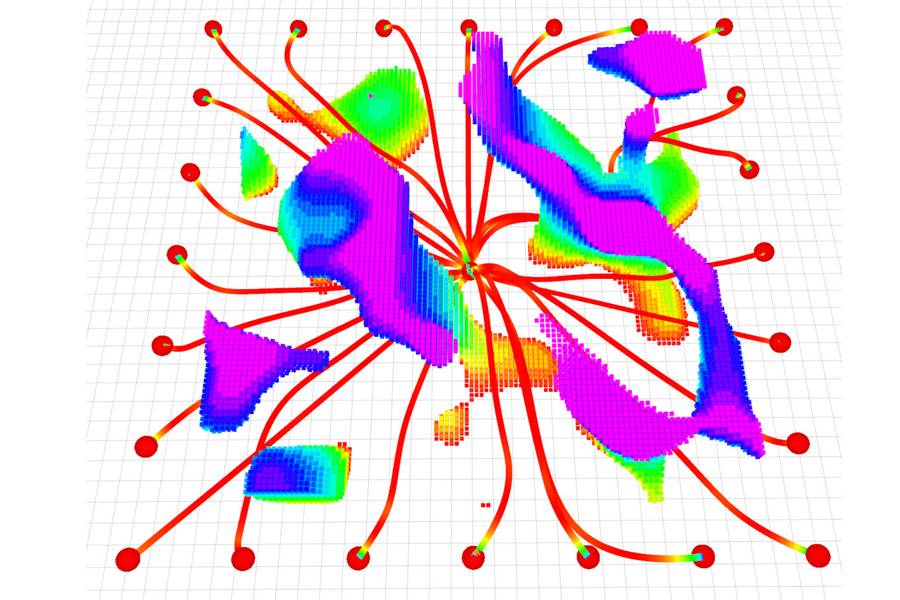

لعبة GTA V: إصدار «إكس بوكس وان» إلى اليسار وتعديل NaturalVision Evolved على الكومبيوتر الشخصي إلى اليمين

ميزة أخرى حصرية للعب على الكومبيوترات المتقدمة مقارنة بأجهزة الألعاب هي حرية اختيار أداة التحكم. وبإمكان اللاعبين استخدام لوحة المفاتيح والفأرة المناسبة لألعاب التصويب First - person shooters للحصول على دقة أعلى مقارنة باستخدام أداة التحكم في أجهزة الألعاب، حيث لا يكون التصويب دقيقا من خلال تلك الأدوات. ويمكنك أيضاً اختيار اللعب بأي أداة تحكم تناسب احتياجاتك، عوضاً عن تلك التي تفرضها عليك الشركة المصنعة لجهاز الألعاب.

• أداء أفضل. ويعتبر عامل رفع مستويات الأداء الأكثر أهمية لدى اختيار اللعب على كومبيوتر متقدم عوضاً عن جهاز ألعاب، ذلك أن كومبيوترات الألعاب تقدم مستويات رسومات واقعية وعدد إطارات في الثانية fps أعلى وزمن استجابة أو كمون منخفض. وكثيرا ما لا تستطيع أجهزة الألعاب تقديم تجربة لعب بمعدل صور يتجاوز 60 صورة في الثانية، بل إنها لا تستطيع الوصول إلى هذا المعدل في العديد من الألعاب، بينما تصل كومبيوترات الألعاب المتقدمة إلى أكثر من 140 إطاراً في الثانية وبدقة الرسومات الفائقة 4K. ولدى النظر إلى المزايا والتقنيات المتقدمة لوحدات الرسومات الحديثة، فمن الواضح أن أجهزة الألعاب هي ذات مواصفات أقل مقارنة بكومبيوترات الألعاب.

وبمساعدة تقنية رفع الدقة Deep Learning Super Sampling (DLSS) الثورية (تقنية ترفع دقة الصورة باستخدام التعلم العميق والذكاء الصناعي، دون الحاجة لمعالجة كل بكسل في الصورة، وبالتالي رفع مستويات الدقة والأداء)، تستطيع كومبيوترات الألعاب المتقدمة رفع معدل الصورة في الثانية وإيجاد صورة جميلة وعالية الدقة في أكثر من 150 لعبة، تشمل God of War وDying Light 2 Stay Human وRainbow Six Extraction وCall of Duty: Black Ops Cold War، وغيرها.

تسريع الاستجابة وتعديل الألعاب

• حساسية زمن كمون منخفضة. وتقدم تقنية Reflex أفضل ميزة تنافسية للاعبين من خلال تقديم أقل زمن استجابة أو كمون (مدة الاستجابة منذ لحظة إرسال أمر الحركة في عالم اللعبة) وأفضل استجابة، ولكن لا يمكن خفض زمن الاستجابة للأوامر أو رفع سرعة معالجة الأوامر في أجهزة الألعاب. ويمكن للاعبي الكومبيوترات المتقدمة استخدام شاشات تقنية G - Sync التي تسمح للاعبين التركيز على التصويب نحو أهدافهم بسرعة ودقة أعلى، والتفاعل مع عالم اللعبة بشكل أفضل. ومثل تقنية رفع الدقة DLSS، تدعم الكثير من الألعاب تقنية Reflex، مثل God of War وReady or Not وRainbow Six Extraction وiRacing وGRIT وOverwatch وApex Legends، وغيرها.

• حرية تعديل الألعاب. ميزة أخرى حصرية للكومبيوترات هي حرية تعديل الألعاب وإضافة عناصر جديدة لها لتطويرها ورفع مستويات رسوماتها بشكل لم يتخيله مطوروها (اسم هذه الميزة بين اللاعبين هو «مودينغ» Modding)، مثل لعبتي GTA وSkyrim. وتسمح بعض الألعاب مشاركة التعديلات مع الآخرين ليستمتعوا بها. وتنقل هذه التعديلات الألعاب إلى مستويات غير مسبوقة من حيث الإضاءة ومؤثرات الطقس والانعكاسات والتفاصيل الغنية في البيئة والعناصر المختلفة، وتجعلها أكثر واقعية مما سبق.

• مكتبة ألعاب موسعة. ولدى لاعبي الكومبيوتر ميزة بالغة الأهمية، هي المكتبة الكبيرة والمتنوعة للألعاب المتوفرة. وبإمكان لاعبي الكومبيوتر الاستمتاع بالألعاب المعروفة لأجهزة الألعاب، مثل Halo وGears of War وForza Horizon وForza Motorsport وGod of War وHorizon Zero Dawn وDay Gone وDeath Stranding وUncharted: Legacy of Thieves Collection، والكثير غيرها، مباشرة على كومبيوتراتهم، إلى جانب القدرة على اللعب بألعاب قديمة تمتد لعشرات السنين.

توفير المال

ولدى لاعبي الكومبيوتر الشخصي العديد من منصات توزيع الألعاب الإلكترونية الرقمية للحصول على ألعابهم المفضلة. هذا الأمر يفسح المجال للبحث عن تلك الألعاب عبر تلك المتاجر الرقمية والعثور على تخفيضات أو عروض خاصة لها، مقارنة بمتجر رقمي واحد تديره الشركة المصنعة لجهاز الألعاب. وتوجد العديد من الألعاب المجانية في متاجر ألعاب الكومبيوترات الشخصية، بما فيها ألعاب معروفة ومحببة للاعبين، مثل League of Legends وCounter - Strike: Global Offensive وTeam Fortress 2 وDOTA 2 وEVE Online وStarCraft II: Wings of Liberty وValorant وWorld of Tanks وStar Wars: The Old Republic.

الجدير ذكره أن لاعبي الكومبيوتر الشخصي يستطيعون اللعب مع الآخرين عبر الإنترنت دون دفع أي تكاليف إضافية، وتوفير المال خلال ذلك. أما بالنسبة للاعبي أجهزة الألعاب، فيجب عليهم الاشتراك بخدمات شهرية مدفوعة لقاء الحصول على هذه الميزة.

ولدى لاعبي الكومبيوترات الشخصية خيارات أوسع فيما يتعلق بالملحقات وأسعارها والتي تناسب جميع الاحتياجات والميزانيات، بما فيها نظارات الواقع الافتراضي وأدوات التحكم والسماعات السلكية واللاسلكية، بينما تكون هذه الخيارات محدودة أكثر لمستخدمي أجهزة الألعاب.

وتستطيع وحدات الرسومات المتقدمة تنفيذ الأعمال المتعددة بسبب تقنياتها ومزاياها المتقدمة، حيث يمكن التنقل بين عدة ألعاب ذات رسومات سينمائية وواقعية بأداء ومعدل إطارات في الثانية مرتفعين، والعمل عبر عدة برامج احترافية دون القلق من حدوث بطء أو توقف عمل البرامج وذلك باستخدام تعاريف Studio. كما يمكن استخدام برامج متقدمة للعمل يتم تسريعها باستخدام تقنيات الذكاء الصناعي، بينما يستطيع الطلاب استخدام برنامج Broadcast لحضور دروسهم عبر الإنترنت والتفاعل مع برامج ونماذج العلوم والتقنية والهندسة والرياضيات بشكل فوري، إضافة إلى توفير القدرة لمحبي البث عبر الإنترنت على رفع جودة الصوت والصورة واستخدام الخلفية الخضراء وإلغاء الضجيج، وغيرها من الأدوات الأخرى التي يقدمها برنامج Broadcast.

ولدى مقارنة تقنيات كومبيوترات الألعاب مع أحدث أجهزة الألعاب، نجد أن كومبيوترات الألعاب تتفوق بشكل واضح فيما يتعلق بقدرات الرسومات والمزايا، وبأضعاف عدة من حيث قدرات الحوسبة. وستغير تقنيات رفع الدقة DLSS وتتبع الأشعة الضوئية من مصدرها Ray tracing ورفع سرعة الاستجابة Reflex، وغيرها من التقنيات الثورية الأخرى، من تجربة اللعب لمن يبحث عن انغماس كامل خلال اللعب بألعابه المفضلة، وستقدم للاعبين الأفضلية التنافسية وتجعل رسومات ألعابهم المفضلة أكثر واقعية، مباشرة من اليوم الأول لإطلاقها.

وفيما يتعلق بالألعاب الإلكترونية، فلدى اللاعبين حرية توسيع عالمها بتعديلات واقعية للغاية ترفع جودة الصورة والمؤثرات البصرية. وتشمل مكتبة الألعاب على الكومبيوتر الشخصي مجموعة من أفضل ألعاب أجهزة الألعاب، مع القدرة على الوصول إلى عدة متاجر رقمية للألعاب الإلكترونية للحصول على ألعابهم المفضلة. ولدى لاعبي الكومبيوتر كذلك خيارات أوسع في استخدام أداة التحكم التي تناسب احتياجاتهم، ويستطيعون توفير المال واللعب مع الآخرين عبر الإنترنت مجانا.

ويمكن أخيرا استخدام الكومبيوتر الشخصي للعمل وبث المحتوى عبر الإنترنت والدراسة أيضاً، وبالتالي لن يحتاج المستخدم لشراء عدة أجهزة.