أطلقت نهاية الشهر الماضي لعبة «كونترول» Control التي تقدم قصة ملحمية مليئة بعناصر الخيال العلمي والترقب، إلى جانب تقديمها مرحلة جديدة لمستويات رسومات الألعاب الإلكترونية بفضل دعمها المتقدم لتقنية «تتبع الأشعة» Ray Tracing، في إصدار الكومبيوتر الشخصي. واختبرت «الشرق الأوسط» اللعبة، ونذكر ملخص التجربة.

قصة ملحمية

تدور أحداث اللعبة في ناطحة سحاب غريبة اسمها «المنزل الأقدم» The Oldest House التي تتغير أبعادها داخليا متحدية القوانين الفيزيائية والزمن. ودخلت قوى خارقة للطبيعة اسمها «ذا هيس» The Hiss داخل أجسام البشر في هذا المبنى وتحكمت في عقولهم ومنحتهم قوى إضافية خارقة وحولت بعضهم إلى مخلوقات غريبة.

ويأخذ اللاعب دور شخصية «جيسي» التي اكتشفت في صغرها جهازا غريبا سمح للقوى الغامضة الدخول إلى عالمنا وتدمير مدينتها. وأصبحت «جيسي» مدير مكتب التحقيق في القوى الغامضة بعدما قُتل المدير السابق في ظروف غامضة. ويجب على «جيسي» التحقيق في هذه القوى الغامضة وجلب أي معلومات عنها.

ويعلم اللاعب بوجود أبعاد متعددة مرتبطة بواقع كوكب الأرض الذي يتأثر بتغيرها. وتستطيع «جيسي» الانتقال إلى هذه الأبعاد عبر بوابات داخل ناطحة السحاب لمعرفة المزيد حولها والبحث عن موظفي مكتب التحقيقات الذين اختفوا فجأة دون معرفة مكانهم. العدو الرئيسي في اللعبة هو القوى خارقة للطبيعة («ذا هيس») العدائية التي يجب على «جيسي» إيقافها ومنعها من الانتشار في عالمنا.

مزايا ممتعة

وتركز اللعبة على سرد القصة على شكل مغامرة قتالية مليئة بالألغاز؛ حيث يجب على اللاعب قتال الأعداء باستخدام القدرات الخاصة التي يكتشفها، مثل التحكم بالعناصر بدماغها عن بُعد لحمل الحطام والأثاث ورميها نحو الأعداء أو استخدامها كدرع للحماية.

وبالحديث عن الألغاز، فإن بعضها ليس ظاهرا أو بديهيا، ويجب على اللاعب استخدام أدوات مختلفة خارج عالم اللعبة لاكتشاف بعض الأسرار، مثل استخدام تطبيق على الهاتف الجوال لتسجيل الصوتيات الصادرة من التلفزيون وعكسها والاستماع إليها، أو استخدام تطبيق للترجمة من اللغة الفنلندية إلى الإنجليزية لدى التحدث مع بعض الشخصيات في ناطحة السحاب العجيبة، وغيرها. آليات التفاعل هذه ترفع من مستويات انغماس اللاعبين في قصة اللعبة وعالمها بشكل كبير.

وبعد حصول اللاعب على قدرات إضافية والتقدم في المراحل، يمكنه العودة إلى بعض المناطق السابقة للوصول إلى مناطق جديدة لم يكن بمقدوره سابقا الوصول إليها، الأمر الذي يزيد من متعة اللعب واكتشاف العالم المتغير للعبة. وتوجد منطقة في اللعبة تحتوي على حيد مرجاني على أحد الجدران البعيدة وخلفها فتحة تحتوي على ما يشابه البحر. وإن استطاع اللاعب الوصول إلى تلك الفتحة (باستخدام بعض القدرات الخاصة ومهارات القفز)، فسيكتشف أن شخصيته ما تزال تفتقر إلى تطوير قدراتها لقتال الأعداء ذوي القدرات العالية، الأمر الذي يجبره على العودة وقتال الأعداء العاديين والتقدم في اللعبة، ومن ثم العودة إلى تلك المنطقة العجيبة لاكتشاف ما تخفيه خلفها. وتجدر الإشارة إلى أن آلية القتال تتطور مع تقدم اللاعب؛ حيث سيكون في البداية ضعيفا ويستخدم أدوات بسيطة ويحتاج إلى أن يحمي نفسه من ضربات الأعداء خلف عمود إسمنتي أو خزانة معدنية ما، ليتحول بعد بضع ساعات من اللعب وتطوير القدرات إلى شخص خارق يستخدم العناصر من حوله قتال الأعداء وحماية نفسه بطرق مبهرة.

كما سيشعر اللاعب بالقلق لدى مروره في غرفة تحتوي على مجموعة من الأشخاص يطوفون في الهواء وترتعش أطرافهم، ويجب عليه عبور تلك المنطقة وترقب هجوم منهم في أي لحظة.

وحتى لو أكمل اللاعب اللعبة، فيمكنه معاودة اللعب لاكتشاف المزيد من المناطق المخفية والحصول على القدرات التي لم يستطع الحصول عليها في السابق، إلى جانب قدرته على إكمال الكثير من المهمات الجانبية. وأكدت الشركة المبرمجة أنها ستطلق مراحل إضافية على شكل أجزاء يمكن تحميلها قريبا تطور من قصة اللعبة وتقدم المزيد من التحديات.

مواصفات تقنية

عالم اللعبة مليء بالعناصر الجميلة بصريا، سواء كانت القوى القادمة من بُعد آخر في زوايا الغرف، أو الوقود شبه الشفاف الذي يخلفه الأعداء بعد هزيمتهم، أو الانعكاسات على المناطق اللامعة في الأرض، أو مؤثرات الجسيمات الصغيرة Particle Effects لدى حدوث انفجار ما أو تماس كهربائي. وترفع الإضاءة من عنصر الترقب والحذر والمتعة؛ حيث إنها مدروسة بعناية وتستخدم المناطق المظلمة والظلال لإخفاء بعض الأعداء أو العناصر التي تتفاعل مع اللاعب وتجعله يلتفت نحو كل ركن في أي منطقة جديدة.

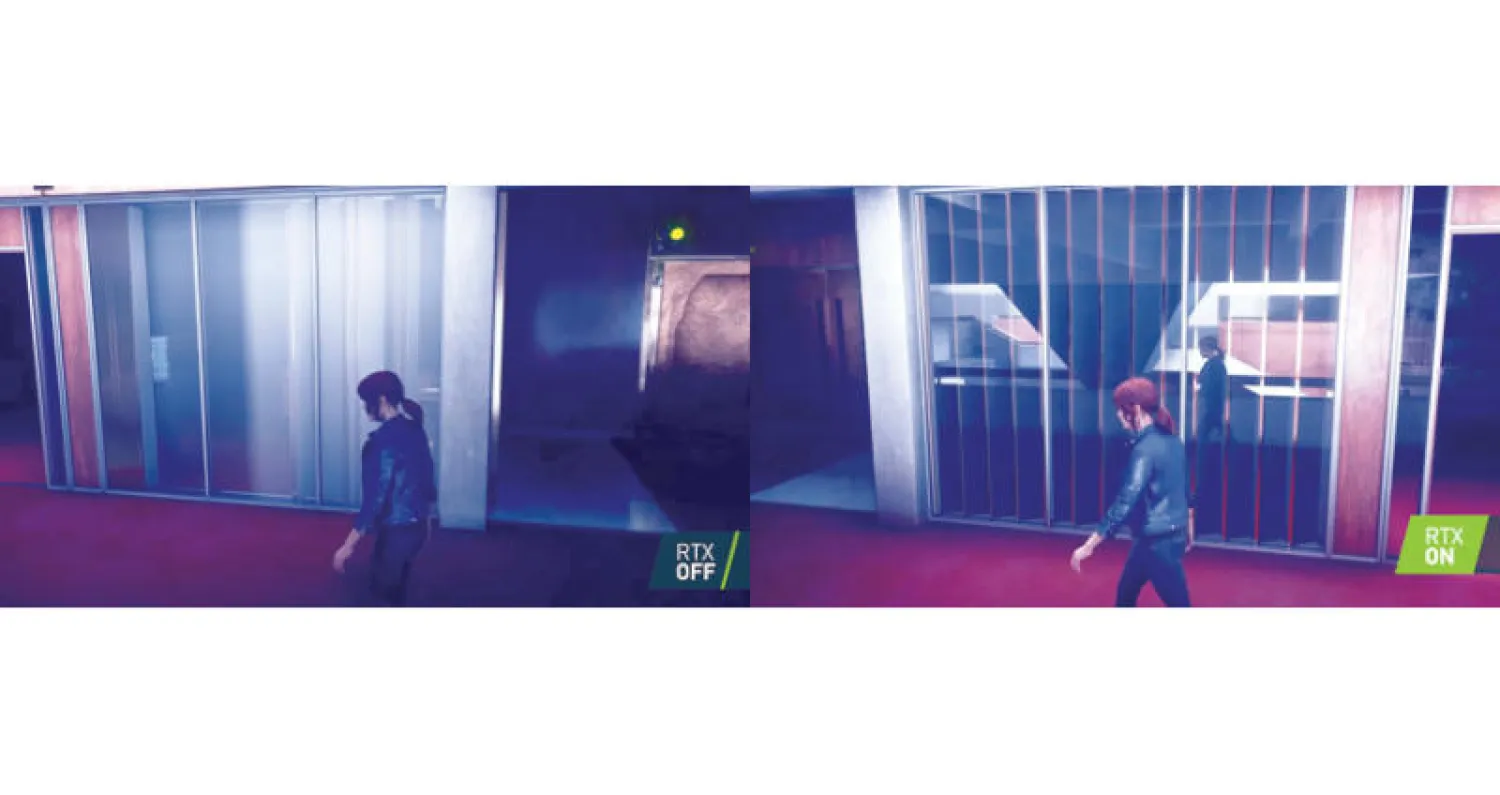

وتعتبر هذه اللعبة أفضل تطبيق لتقنية «تتبع الأشعة» (وهي تقنية اقتفاء أو تتبع الشعاع الضوئي من مصدره) المبهرة إلى الآن، والتي تستخدمها بطاقات «إنفيديا جيفورس» nVidia GeForce 20xx من سلسلة 20، والتي يتوقع أن تدعمها بقية الشركات المطورة لبطاقات الرسومات في العام 2020، وعلى الرغم من وجود ألعاب سابقة تدعم هذه التقنية (مثل Shadow of the Tomb Raider وMetro Exodus وBattlefield 5)، فإن تلك الألعاب استخدمت التقنية بطرق بسيطة، مثل عرض الانعكاسات وتأثير الإضاءة على البيئة في مناطق محددة. ويأتي هنا دور لعبة «كونترول» التي تدعم هذه التقنية على نطاق واسع يشمل الجميع الجوانب البصرية للعبة، مثل الظلال والانعكاسات والشفافية في آن واحد على الأسطح الزجاجية، وانعكاس الحطام، وغيرها، إلى جانب استخدام تقنية DLSS لرفع دقة الصورة والأداء. ويمكن القول بأن مستويات رسومات هذه التقنية وبطاقات الرسومات المتقدمة أصبحت تضاهي مستويات أفلام رسومات الكومبيوتر من «هوليوود» قبل بضع سنوات، وهي بداية عصر جديد في معايير رسومات الألعاب الإلكترونية. ولا يدعم إصدارا «بلايستيشن 4» و«إكس بوكس وان» تقنية «تتبع الأشعة».

وبالنسبة لإصدار الكومبيوتر الشخصي، فتتطلب اللعبة معالج Intel Core i5 - 4690 أو AMD FX 430 (يُنصح باستخدام Intel Core i5 - 7600K أو AMD Ryzen 5 1600X)، وبطاقة رسومات nVidia GeForce GTX 780 أو AMD Radeon R9 280X (يُنصح باستخدام nVidia GeForce GTX 1660 أو 1060 أو AMD Radeon RX 580 للعب دون استخدام تقنية «تتبع الأشعة»، أو بطاقة nVidia GeForce RTX 2060 لتفعيل تقنية «تتبع الأشعة»)، و8 غيغابايت من الذاكرة (يُنصح باستخدام 16 غيغابايت)، ونظام التشغيل «ويندوز 7 64 - بت» (يُنصح باستخدام نظام «ويندوز 10» 64 - بت)، وامتدادات DirectX11 البرمجية (يُنصح باستخدام DirectX12). وستحتاج اللعبة إلى نحو 55 غيغابايت من السعة التخزينية.

معلومات عن اللعبة

> الشركة المبرمجة: Remedy Entertainment www.RemedyGames.com

> الشركة الناشرة: 505 Games www.505Games.com

> موقع اللعبة على الإنترنت: www.ControlGame.com

> نوع اللعبة: مغامرات قتالية Action Adventure

> أجهزة اللعب: «بلايستيشن 4» و«إكس بوكس وان» والكومبيوتر الشخصي

> تاريخ الإطلاق: أغسطس (آب) 2019

> تصنيف مجلس البرامج الترفيهية ESRB: للبالغين بعمر 17 عاما أو أكبر «M»

> دعم للعب الجماعي: لا