تشهد المملكة العربية السعودية تحولاً رقمياً غير مسبوق ضمن «رؤية 2030»، لا يقتصر على البنية التحتية والخدمات العامة، بل يمتد ليعيد تشكيل طريقة تعامل الشركات مع الامتثال والاحتيال والتحقيقات الداخلية. فمع ازدياد التدقيق التنظيمي وتضاعف حجم البيانات الرقمية، أصبحت التقنيات المتقدمة مثل الذكاء الاصطناعي وتحليلات ما يطلق عليه تكنولوجيا «الطب الشرعي الرقمي» والأرشفة الرقمية أدوات أساسية لا غنى عنها. في حديث خاص لـ«الشرق الأوسط» يقول بدر نديم، المدير الأول للاستشارات التقنية في «إف تي آي للاستشارات»، إن التكنولوجيا لم تعد تسرّع التحقيقات فحسب، بل تجعل نتائجها قابلة للدفاع قانونياً، وقابلة للتوسع، ومهيّأة للتدقيق.

اللوائح التنظيمية كمحفّز للتحول

تعمل جهات تنظيمية مثل هيئة الرقابة ومكافحة الفساد (نزاهة) وهيئة السوق المالية والبنك المركزي السعودي على فرض لوائح أكثر صرامة في الحوكمة ومكافحة الجرائم المالية. ومع قوانين مثل قانون مكافحة الجرائم المالية وقانون حماية البيانات الشخصية، تُجبر الشركات على تبني تقنيات تضمن الشفافية وإمكانية تتبع البيانات. يقول نديم إن الجهات التنظيمية تتوقع ردوداً سريعةً ودقيقةً وكاملةً. ويضيف أن الجمع بين المساءلة القانونية والانفجار الرقمي في حجم البيانات يجعل من المستحيل الاعتماد على العمل اليدوي وحده.

صندوق أدوات التحقيق الحديث

بفضل أدوات مثل كشف الشذوذ والنمذجة التنبؤية وتحليل المشاعر، أصبح بإمكان الشركات اكتشاف المخاطر مبكراً وتفعيل الامتثال الاستباقي. ويوضح نديم أن تحليلات البيانات تتيح للمحققين بناء جداول زمنية من مصادر متعددة، واكتشاف أنماط خطيرة بسرعة، وتقليص وقت التحقيق بشكل ملحوظ.

يذكر أنه في إحدى القضايا على سبيل المثال، تم استخدام نموذج تحليل المشاعر لاستخراج رسائل بريد إلكتروني مشبوهة من أكثر من 250 ألف رسالة، مما قلّص التحقيق إلى أقل من 56 ساعة.

التحديات بين البشر والتكنولوجيا

رغم التقدم السريع في استخدام التكنولوجيا ضمن التحقيقات المؤسسية، لا تزال هناك فجوات هيكلية تعوق التكامل الكامل بين التكنولوجيا والعمليات. حسب بدر نديم، فإن التحديات تنبع من تداخل ثلاثة عناصر مترابطة، وهي الأشخاص والعمليات والتكنولوجيا. من جهة، غالباً ما يُلقى عبء إدارة أدوات التحليل والتحقيقات المتقدمة على فرق تكنولوجيا المعلومات، التي قد لا تمتلك الخبرة المتخصصة في «الطب الشرعي الرقمي». فهذه الأدوات، التي كانت تُستخدم سابقاً في حالات محدودة أو ضمن نطاقات ضيقة، تتطلب معرفة فنية وتحقيقية عميقة لا تتوفر دائماً ضمن فرق تقنية المعلومات التقليدية. ويشير نديم إلى أن بناء هذه القدرات إما يتطلب تدريباً داخلياً مكثفاً أو تعاوناً مع مستشارين خارجيين يمتلكون الخبرة اللازمة.

أما من ناحية العمليات، فإن غياب خرائط بيانات شاملة ومركزية يُضعف فاعلية هذه الأدوات بشكل كبير. يعد نديم أن أفضل نتائج التحليلات تعتمد على جودة البيانات المُدخلة إليها، وهو ما يصبح أكثر صعوبة في ظل تضخم حجم البيانات وتنوع مصادرها داخل المؤسسة.

أما على مستوى البنية التحتية، فتُشكل الأنظمة القديمة تحدياً إضافياً، إذ يصعب دمجها مع المنصات الحديثة التي تعتمد على تقنيات الذكاء الاصطناعي والتحليلات المتقدمة. وهنا، تجد المؤسسات نفسها أمام معادلة صعبة بين تكلفة تحديث الأنظمة بالكامل، أو الاكتفاء بحلول مؤقتة تتطلب تكييف البيانات القديمة مع الأنظمة الجديدة في كل مرة.

وفي هذا السياق، يبرز مفهوم «المؤسسة الجاهزة للبيانات» كشرط أساسي لأي تحقيق ناجح. ويؤكد نديم على أهمية بناء مخزون شامل للبيانات، مشيراً إلى أن «غياب خريطة بيانات موثوقة قد يؤدي إلى تفويت أدلة محورية، أو تأخير الاستجابة، مما يعرّض المؤسسة لمخاطر تنظيمية كبيرة».

ويستلزم ذلك تحديد جميع مصادر البيانات داخل المؤسسة، سواء كانت على خوادم محلية أو سحابية أو ضمن أدوات اتصال الموظفين. ويجب تصنيف هذه البيانات بحسب نوعها وحساسيتها، مع تطبيق سياسات واضحة للأرشفة والحذف تتماشى مع متطلبات الجهات التنظيمية، مثل هيئة السوق المالية أو قانون حماية البيانات الشخصية.

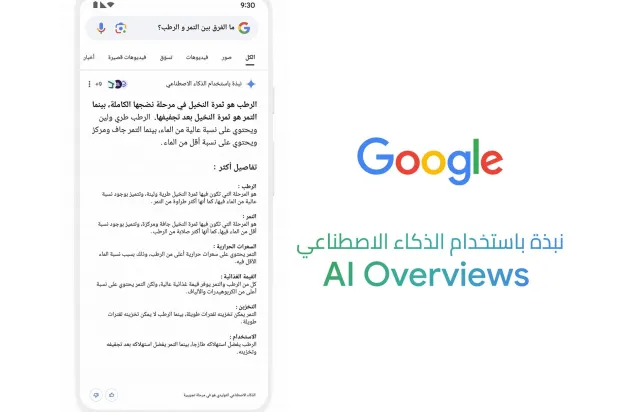

دور الذكاء الاصطناعي

يشيد نديم بإمكانات الذكاء الاصطناعي في تحليل البيانات غير المهيكلة، وبناء الأنماط، والنمذجة التنبؤية، ويقول: «من تحليل المشاعر إلى التلخيص التلقائي للمستندات، أصبحت أدوات الذكاء الاصطناعي ضرورة لا رفاهية»، ويؤكد أيضاً أن «التكنولوجيا لا تحلّ محل المحققين... لكنها تعزز قدراتهم».

ولضمان قبول نتائج التحقيق في المحاكم، يجب الحفاظ على تسلسل الأدلة وسجلات الدخول والتحكم الكامل بالوصول. يعتبر نديم أنه «في ظل التوجهات التنظيمية الجديدة، لا يكفي أن تعرف الحقيقة... بل يجب أن تكون قادراً على إثبات كيف توصلت إليها».

الاستباقية عبر الشراكات الخارجية

الشركات التي تفتقر للخبرات الداخلية في «الطب الشرعي الرقمي» يجب أن تبني علاقات استباقية مع خبراء خارجيين. ويتابع نديم أن وجود طرف ثالث مستقل يعزز المصداقية، وقد يُطلب صراحة من قبل الجهات التنظيمية لتأكيد نزاهة الأدلة. ويتوقع نديم أن يكون الذكاء الاصطناعي الوكيلي «Agentic AI» أحد أكبر التحولات، حيث يمكن لوكلاء الذكاء الاصطناعي اتخاذ قرارات صغيرة بشكل مستقل، مثل رصد نشاط مريب ومقارنته تلقائياً بسياسات الامتثال. ويوضح كيف تتيح تقنيات مثل «راغ» (RAG) للنماذج أن تتفاعل مع مستندات الشركة، وتعتمد عليها كمرجعية قانونية دون تدخل بشري.

البيانات الاصطناعية والأخلاق

يشدد نديم خلال حديثه مع «الشرق الأوسط» على أن البيانات الاصطناعية أكثر أماناً وأخلاقية في بعض الحالات، مثل تدريب نموذج على حوادث المصنع دون الحاجة إلى وقوع حوادث فعلية. ويقول إنه «بدلاً من انتظار وقوع خطر حقيقي، يمكن محاكاته بالذكاء الاصطناعي وتدريب النماذج عليه». هذا يُجنّب المؤسسات انتهاكات الخصوصية، ويحمي الأفراد ويضمن استدامة التدريب على سيناريوهات نادرة، ولكن عالية المخاطر، حسب وصفه.

التحسين المستمر

التعلم من التحقيقات السابقة، وتوثيق الثغرات، وتحديث الخرائط والسياسات بشكل دوري، هو مفتاح التطوير المستمر. ويوضح نديم أن «أفضل نظام تحقيقات هو النظام الذي يتم تحديثه باستمرار». ويضيف أن «التكنولوجيا ليست فقط أداة للتحقيق، بل أيضاً لتحسين الإجراءات نفسها من خلال تتبع الأداء وتحديد مجالات التحسين»، في بيئة تنظيمية سريعة التغيّر، يجب أن تكون الجاهزية الرقمية جزءاً من ثقافة المؤسسة، لا مجرد إجراء استجابة. وبينما تتقدم السعودية بثبات في مسيرتها نحو الشفافية والمساءلة، فإن التكنولوجيا تُعد إحدى أقوى أدواتها للوصول إلى هذا الهدف.