من التحوّل الرقمي إلى «مساحة العمل الوكيلة»، يدخل الخليج مرحلة تعاون بين البشر ووكلاء الذكاء الاصطناعي، وسط تصاعد التهديدات السيبرانية وسعي لحلول أمنية متقدمة.

تواصل حكومات وشركات منطقة الخليج رحلتها في التحوّل الرقمي، من نقل الخدمات إلى السحابة وبناء مراكز بيانات سيادية وأتمتة قطاعات كاملة. واليوم، يبرز أفق جديد قد يتجاوز تلك القفزات، إنه «مساحة العمل الوكيلة (Agentic AI Workspace)»، حيث يعمل البشر ووكلاء الذكاء الاصطناعي جنباً إلى جنب لإنجاز المهام.

وقد تجلّى هذا المستقبل في قمة «Proofpoint Protect 2025» في مدينة ناشفيل الأميركية، وحضرتها «الشرق الأوسط»، حيث كشفت الشركة عن ابتكارات لحماية هذه البيئة.

وبالنسبة للخليج؛ خصوصاً السعودية، التي تضع الذكاء الاصطناعي في صميم «رؤية 2030». يمثل هذا الإعلان خطوة أبعد من مجرد تحديث تقني. إنه دليل على السرعة التي يتحول فيها «الوكلاء» الرقميون إلى واقع ملموس.

أهمية هذا التحوّل للمنطقة

الشرق الأوسط طموح في مشاريعه التقنية، لكنه في الوقت نفسه عرضة لمخاطر سيبرانية متزايدة. أظهر تقرير «IBM X - Force» أن المنطقة جاءت رابعة عالمياً في الهجمات السيبرانية لعام 2024. بنسبة 10 في المائة من إجمالي الحوادث مقارنة بـ7 في المائة، في 2023. وتصدرت قطاعات المالية والتأمين نسبة 61 في المائة من الهجمات، تلتها الطاقة بنسبة 17 في المائة، وهي القطاعات ذاتها التي تعتمد أسرع تدفقات عمل مدعومة بالذكاء الاصطناعي.

وفي معرض «GISEC 2025»، صنّف مجلس الأمن السيبراني الإماراتي هجمات «حقن الأوامر»، حيث تُزرع تعليمات خفية لخداع وكلاء النماذج اللغوية الكبيرة كأولوية وطنية. وفي السعودية، أصدرت هيئة «سدايا» إرشادات دقيقة للاستخدام المسؤول لتقنيات الذكاء الاصطناعي التوليدي، محدِّدة متطلبات واضحة للأنظمة الوكيلة. هذه المؤشرات جميعها تؤكد أن تهديدات الذكاء الاصطناعي ليست مستقبلية بل آنية.

وشدّد سوميت دواهان، الرئيس التنفيذي لشركة «بروف بوينت (Proofpoint)»، في حديثه مع «الشرق الأوسط» على أن هذا التوجُّه عالمي، قائلاً: «نرى اعتماد المساعدين القائمين على الذكاء الاصطناعي يتسع حول العالم». ويضيف: «كنتُ في السعودية والإمارات قبل أربعة أشهر، وإنه موجود بالفعل. قطاعات مثل المالية والتأمين والرعاية الصحية، وحتى أجزاء من التجزئة بدأت (تطبيقات وكيلة) بالفعل. بعض المناطق تقفز إلى الأمام متجاوزة مراحل التطور المعتادة».

ماذا تعني «مساحة العمل الوكيلة»؟

إذا كانت الحوسبة السحابية قد رقمنت عمل المؤسسات، فإن «مساحة العمل الوكيلة» تضيف عنصر الفعل الذاتي؛ فمساعدو الذكاء الاصطناعي لا يكتفون بالاقتراح بل ينفذون، يشاركون ويجدوِلون ويحللون ويتواصلون مع بعضهم. ويصف مسؤولو «بروف بوينت» هؤلاء الوكلاء بأنهم «مصممون للتصرف كبشر»، ما يجعلهم عرضة للخداع أو الاختراق كما يُخدع الإنسان.

هذا الاتساع في سطح الهجوم يمثل جوهر التحدي؛ فالبريد الاحتيالي قد يحمل أوامر خفية تستهدف أدوات مثل «مايكروسوفت كوبايلوت» (Microsoft Copilot) أو «غوغل جيميناي» (Google Gemini)، ويمكن لتعليمات خبيثة أن تُسرّب بيانات حساسة أو تتجاوز الضوابط الداخلية. ومع إنشاء المؤسسات لوكلاء ذكاء اصطناعي خاصين بها، يتضاعف حجم حركة البيانات بين الآلات.

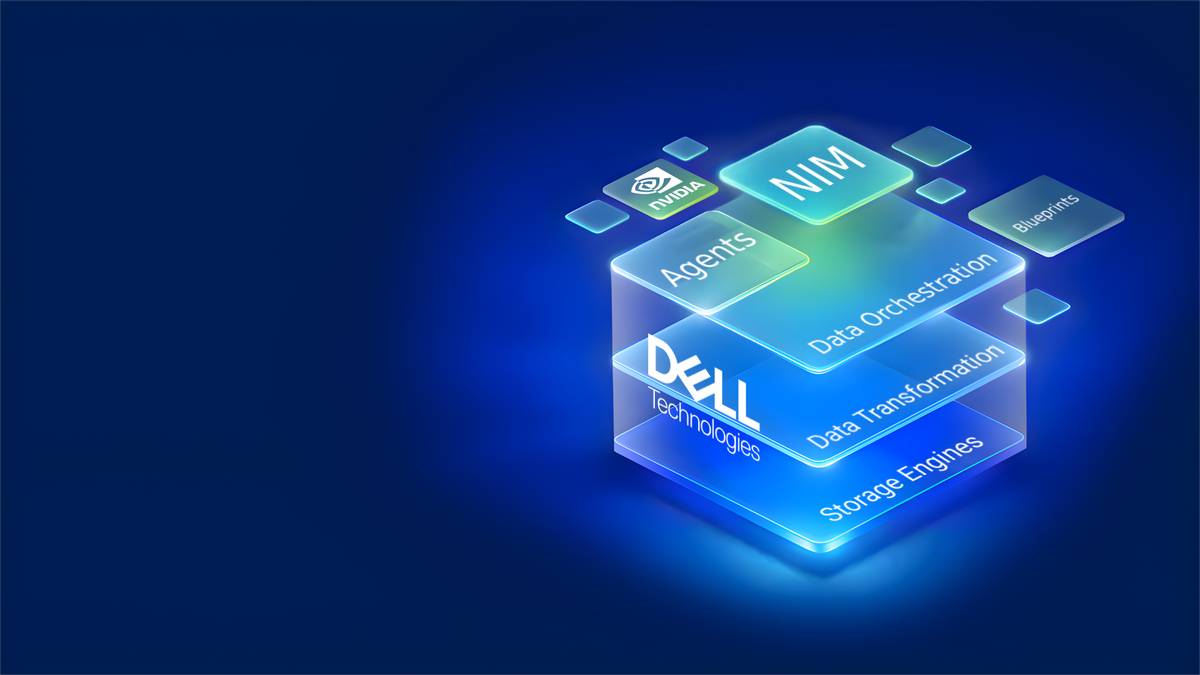

دفاع بأربع ركائز

لمواجهة هذه التهديدات، طرحت «بروف بوينت» منظومة دفاع متكاملة تقوم على 4 ركائز مترابطة. تبدأ المنظومة باكتشاف استغلالات الذكاء الاصطناعي في البريد، عبر قدرات جديدة في منصة «Prime Threat Protection» التي تعيق الأوامر الخبيثة قبل وصولها إلى المستخدمين. وتليها منصة «Data Security Complete»مع حوكمة بيانات الذكاء الاصطناعي؛ حيث تُكتشف البيانات الحساسة وتُصنَّف عبر الأجهزة والبريد والسحابة، مع تطبيق سياسات تلقائية لمنع أي تسرب. ثم تأتي بوابة Secure Agent Gateway المبنية على بروتوكول «Model Context» لمراقبة وصول وكلاء العملاء إلى المعلومات والتحكم بها، بما في ذلك منع أو حجب البيانات قبل مشاركتها. وتتكامل هذه المكوّنات مع وكلاء «Satori™» الذين يؤتْمِتُون مهام الأمن، مثل محاكاة التصيّد وفرز التنبيهات؛ ما يضاعف قدرات مراكز العمليات الأمنية بسرعة تفوق العمل البشري. وتجمع هذه المنظومة بين الحماية الاستباقية وإدارة البيانات والرقابة الدقيقة، لتوفّر ما وصفه الرئيس التنفيذي للشركة بأنه «الجيل التالي من الأمن المتمحور حول الإنسان، من حماية البشر إلى حماية الوكلاء الذين يعملون معهم».

جاهزية سعودية متسارعة

يبني الخليج، وفي مقدمته المملكة العربية السعودية، المواهب والبنية التحتية لتطبيق بيئات العمل الوكيلة على نطاق واسع؛ فقد دخلت المملكة ضمن أعلى 20 دولة عالمياً في مواهب الذكاء الاصطناعي عام 2025. وتوسّع مبادرات النماذج اللغوية الضخمة مثل مشروع «علّام» (HUMAIN ALLAM) يعكس هذا التوجه، إلى جانب نمو الحوسبة السحابية السيادية. وأعلنت «بروف بوينت» عن مركز بيانات محلي يوفّر حلولها الأمنية المتمحورة حول الإنسان، بما يتوافق مع متطلبات الهيئة الوطنية للأمن السيبراني (NCA).

ويؤكد الرئيس التنفيذي سوميت دواهان في حديثه لـ«الشرق الأوسط» أن «تسليم حلولنا عبر مركز بيانات محلي يبرز استثمارنا المستمر في هذه المنطقة المحورية، ويؤكد التزامنا بمواكبة التحوّل الرقمي السريع في المملكة ضمن رؤية 2030».

الإنسان والآلة... هدف واحد

هذا التوسُّع يتقاطع مع بروز جبهة جديدة للهجمات السيبرانية؛ حيث تصبح الثقة سطح الهجوم الجديد. فالتقنيات التوليدية تمكّن المهاجمين من إنشاء رسائل تصيّد دقيقة وصفحات تسجيل دخول مزيفة على نطاق واسع، فيما يتيح «حقن الأوامر» تمرير تعليمات خفية إلى المحادثات لينفذها المساعد الذكي بصمت. وقدّمت «بروف بوينت» خريطة «Threat Interaction Map» التي تتيح لفرق الأمن تصوِّر هذه الهجمات متعددة القنوات، إلى جانب أداة «SSO Password Guard» التي تمنع إدخال بيانات الاعتماد في تطبيقات غير مصرَّح بها، لسد ثغرات لا تغطيها الدفاعات البشرية وحدها.

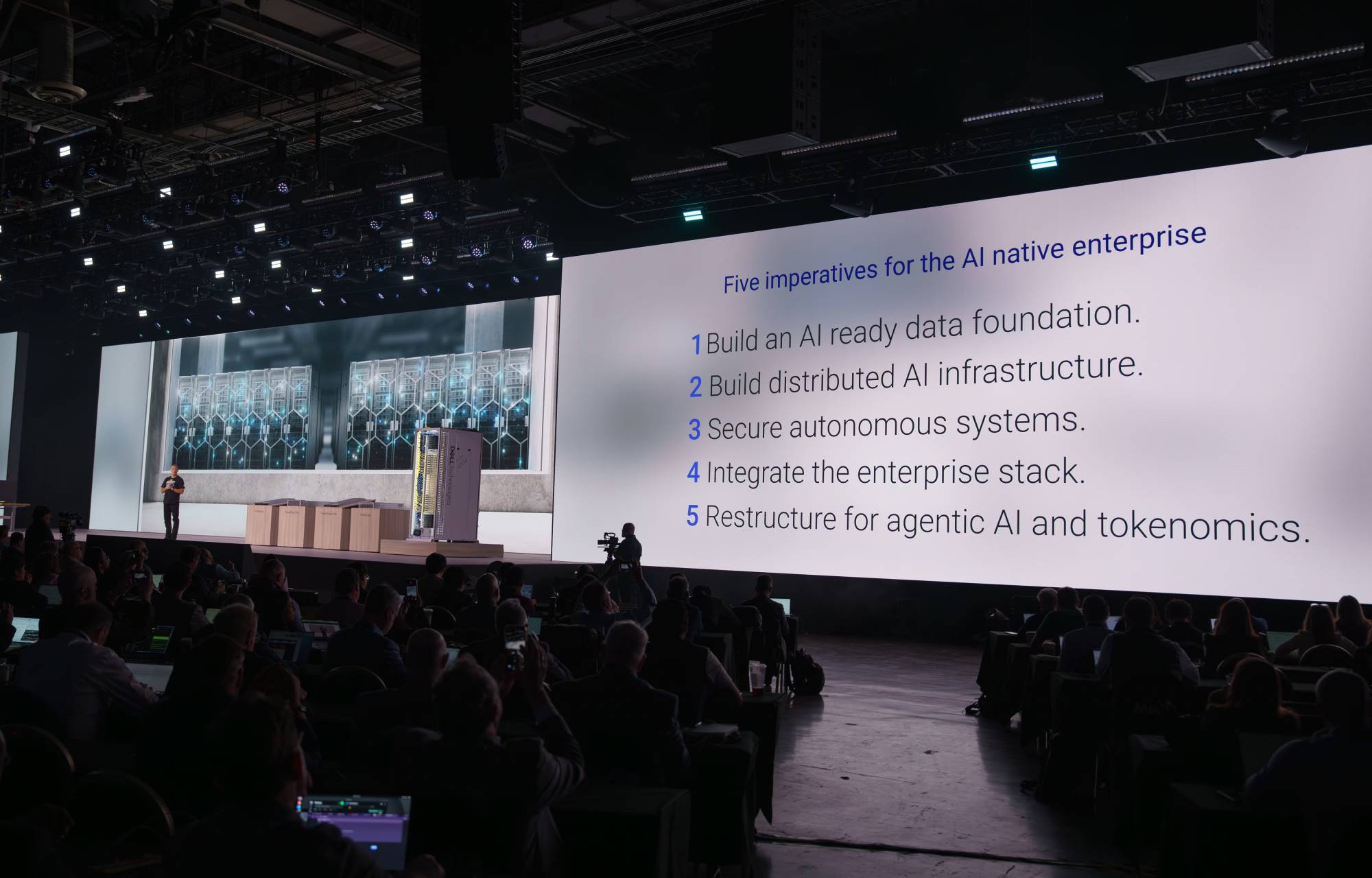

تحوّل جوهري يتجاوز موضة الذكاء الاصطناعي

يؤكد دواهان أن «مساحة العمل الوكيلة» تمثل تحولاً حقيقياً «لا مجرد موجة عابرة». ويشرح في حديثه مع «الشرق الأوسط» أن «أكبر تغيير يقدمه الذكاء الاصطناعي هو طريقة عمل البشر جنباً إلى جنب مع الوكلاء الذكيين؛ ما يمنحنا الحق في توسيع دورنا من حماية الأفراد إلى حماية البشر والوكلاء معاً». ويضيف: «مع التقنيات التوليدية والعملات الرقمية، لم تعد اللغة أو الجغرافيا أو العملة عائقاً أمام المهاجمين. يمكنهم الآن شن هجمات متطورة على نطاق واسع، وهو ما دفعنا للتوسع عالمياً، وجعل أعمالنا الدولية تنمو بمعدل يقارب ضعف أعمالنا في الولايات المتحدة».

أعطت قمة «Proofpoint Protect 2025» انطباعاً بأنها نقطة تحول شبيهة بدخول الخليج عالم الحوسبة السحابية قبل عقد من الزمن، حين سارعت الشركات إلى تحديث بنيتها الرقمية. واليوم، تستعد المنطقة لمرحلة جديدة تسمح للذكاء الاصطناعي بالمشاركة الفعلية في إنجاز العمل. ومع سياسات صارمة لحماية البيانات، واستثمارات ضخمة في الذكاء الاصطناعي، وقوى عاملة شابة تتبنى التقنيات بسرعة، تبدو «رؤية 2030» أرضاً مثالية لتجربة هذا المستقبل.