يشهد العالم تسارعا كبيرا في عالم التقنية، ولكن وجود التقنية شيء، واستخدامها لتطوير المجتمعات والتعليم والخدمات هو أمر آخر يرتبط بإدراك تلك القطاعات للدور الفعال الذي تقوم به نحو تحقيق التطوير، ومن ثم تبني تلك التقنيات بأفضل السبل الممكنة.

تحدثت «الشرق الأوسط» حصريًا في الرياض, مع جان - فيليب كورتوا Jean - Philippe Courtois، رئيس «مايكروسوفت العالمية»، أثناء زيارة قام بها إلى السعودية حول عدة مواضيع مرتبطة، من بينها دور منصات الدردشة الآلية Bots التي بدأت على شكل المساعد الشخصي الذكي في الهواتف الجوالة، لتنتشر الآن في كثير من القطاعات المختلفة، مثل حجوزات الفنادق والتذاكر ومواقع طلبات المطاعم، وغيرها.

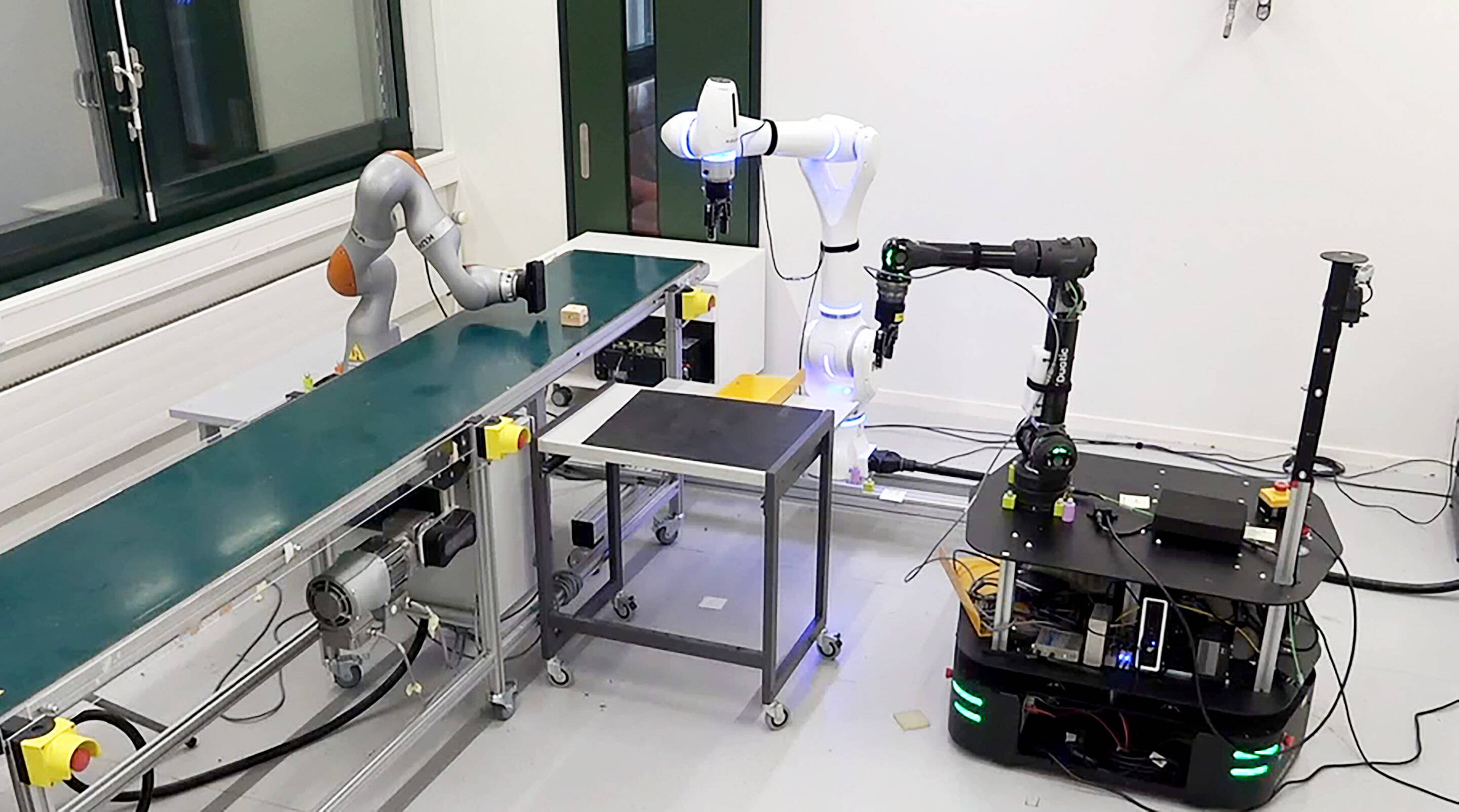

وأكد أن هذه التقنية لن تستبدل البشر وتجعلهم يجلسون من دون عمل، بل ستسمح لهم بالتركيز على أداء المزيد من الوظائف الأكثر أهمية، التي تتطلب الذكاء، عوضًا عن أداء الأعمال الروتينية.

ويتوقع كثير من الخبراء أن هذه المنصات هي جزء من تطور الشبكات الاجتماعية، ليكون لمنصات الدردشة دور فعال فيها، ومن دون علم المستخدمين البشر بوجود تلك البرمجيات الذكية بينهم أثناء التحدث معها.

* إنترنت الأشياء

وحول مستقبل التقنية، يتوقع جان – فيليب أن التركيز في السنوات المقبلة وبشكل أكثر تسارعًا سيكون على تقنية «إنترنت الأشياء» Internet of Things IoT التي تصل الغالبية العظمى للأشياء التي نستخدمها يوميا بعضها ببعض عبر الإنترنت، وذلك لتقديم فائدة أكبر للمستخدم. وستتطلب هذه التقنية تحليلا مهولا للبيانات الضخمة التي يتم تسجيلها في كل ساعة، الأمر الذي يتطلب وجود حوسبة سحابية عالية الأداء للقيام بذلك.

وقد بدأ «ويندوز 10» بهذه العملية، إذ إنه سيكون الإصدار النهائي المستقل من «ويندوز»، حيث سيتم تحميل المزايا الإضافية للنظام على شكل تحديثات دورية عوضا عن الانتظار بضع سنوات للحصول على الإصدار التالي.

ويعمل «ويندوز 10» حاليًا على 300 مليون كومبيوتر التي تشكل 28 في المائة من الأجهزة التي تعمل بنظام «ويندوز» حاليًا، وتتوقع الشركة الوصول إلى مليار مستخدم خلال فترة 3 سنوات.

وبالحديث عن الحوسبة السحابية، أكد أن السعودية ومنطقة الخليج العربي تتمتع بنسبة انتشار كبيرة للاتصال السريع بالإنترنت بلغت 66 في المائة، في نهاية عام 2015، مع ارتفاع المعدل بشكل مستمر، الأمر الذي يساعد قطاع الأعمال والشركات الصغيرة والمتوسطة على تبني تقنيات الحوسبة السحابية بسرعة كبيرة، من دون إضاعة الوقت والتكاليف المرتبطة بتأسيس البنية التحتية التقنية للمؤسسة قبل بدء عملها، والتكاليف المصاحبة لتشغيلها بشكل دوري.

* الحوسبة السحابية

وتسهم الحوسبة السحابية بتسريع عملية بدء تنفيذ الأعمال والتوسع تقنيًا وفقًا للحاجة في بيئة آمنة تمامًا، مع تثبيت أحدث التطويرات البرمجية لنظام التشغيل السحابي (مثل «مايكروسوفت آجر» Microsoft Azure) والبرامج المرافقة (مثل مجموعة «أوفيس 365» Office 365 المكتبية)، والتحديثات الأمنية الفورية من دون أي عناء، أو حتى ملاحظة عملية تثبيتها.

ويستطيع موظفو الشركات الصغيرة والمتوسطة العمل مع بعضهم بعضًا من أي مكان وباستخدام أي جهاز والوصول إلى ملفات العمل ذاتها المخزنة سحابيا، علما بأن السعودية تعتبر في المرتبة الثالثة عالميا من حيث انتشار الهواتف الذكية بنسبة 72.8 في المائة، بعد كوريا الجنوبية بنسبة 73 في المائة، والإمارات العربية المتحدة بنسبة 73.8 في المائة. وتستخدم كثير من القطاعات في السعودية خدمات الحوسبة السحابية لأداء وظائف متقدمة، مثل التنبؤ بالمخاطر والهجمات التقنية، وذلك لتقديم خدمات أفضل للجميع، مع دعم رواد الأعمال الشباب ذوي الأفكار المبتكرة.

وحول انفتاح «مايكروسوفت» على نظم التشغيل الأخرى وإطلاق تطبيقاتها على تلك الأجهزة، فأكد أن «مايكروسوفت» تؤمن بسياسة الانفتاح وتنفذها بهدف تقديم الأدوات والخدمات المهمة لجميع المستخدمين من دون قلقهم، حول نظام التشغيل المستخدم، الأمر الذي يسمح لهم العمل بشكل أفضل وأكثر ابتكارًا باستخدام تلك الأدوات، لتصبح التقنية للجميع وليس حكرًا على نظام تشغيل محدد.

* التقنية في التعليم

وحول دور التقنية في التعليم، قال جان – فيليب إن التقنية في هذا القطاع ليست مجرد تقديم مجموعة من الكومبيوترات والأجهزة اللوحية إلى الطلاب، بل يجب تدريب الطاقم الدراسي على استخدامها وشرح فوائدها للطلاب، بالإضافة إلى تثبيت تقنيات مشاركة أعمال وفروض الطلاب مع بعضهم عبر التطبيقات، والتواصل مع المدرسين للاستفسار عن الأمور التي تثير اهتمامهم.

ومن العوامل المهمة إسهام الأهل في العملية التعليمية من خلال التقنية، وذلك بمراقبة واجبات الطلاب وتقدمهم العلمي من خلال تطبيقات مخصصة لذلك. هذا، ويجب على المدارس مواكبة التقدم العلمي السريع للتقنيات ومجاراتها عوضا عن الاكتفاء بما هو موجود، وذلك لتأسيس أجيال الغد.

وأضاف أن هذه العملية التعليمية تتوافق تمامًا مع رؤية المملكة العربية السعودية لعام 2030، وخصوصا فيما يتعلق باستخدام أحدث التقنيات لتطوير العملية التعليمية، وأن الشركة قد طورت نظاما تعليميا تقنيا متكاملا بدءا من الخدمات السحابية وصولا إلى تطوير تطبيقات مثيرة لاهتمام الطلاب، التي تم تخصيصها للمدرسين لتصبح عملية التعليم أكثر تفاعليه بين المدرسين والطلاب.

وتتعاون الشركة مع القطاع لحكومي والتعليمي لتقديم أفضل الحلول والأدوات والخدمات التعليمية للطلاب في المملكة. واختتم قائلا إنه من الضروري أن يستمتع الطلاب خلال العملية التعليمية باستخدام التقنيات، مع أهمية قياس أدائهم وأداء المدرسين لرفع المستوى عند اللزوم.

10:0 دقيقه

كورتوا: السعودية تتمتع بانتشار كبير للاتصال السريع بالإنترنت

https://aawsat.com/home/article/647436/%D9%83%D9%88%D8%B1%D8%AA%D9%88%D8%A7-%D8%A7%D9%84%D8%B3%D8%B9%D9%88%D8%AF%D9%8A%D8%A9-%D8%AA%D8%AA%D9%85%D8%AA%D8%B9-%D8%A8%D8%A7%D9%86%D8%AA%D8%B4%D8%A7%D8%B1-%D9%83%D8%A8%D9%8A%D8%B1-%D9%84%D9%84%D8%A7%D8%AA%D8%B5%D8%A7%D9%84-%D8%A7%D9%84%D8%B3%D8%B1%D9%8A%D8%B9-%D8%A8%D8%A7%D9%84%D8%A5%D9%86%D8%AA%D8%B1%D9%86%D8%AA

كورتوا: السعودية تتمتع بانتشار كبير للاتصال السريع بالإنترنت

رئيس «مايكروسوفت العالمية» قال إن تقنيات المستقبل تلعب دورًا رئيسيًا في ازدهار المجتمعات

جان - فيليب كورتوا رئيس «مايكروسوفت العالمية»

- الرياض: خلدون غسان سعيد

- الرياض: خلدون غسان سعيد

كورتوا: السعودية تتمتع بانتشار كبير للاتصال السريع بالإنترنت

جان - فيليب كورتوا رئيس «مايكروسوفت العالمية»

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة