التطور التقني و«الذكي» الذي تشهده منازلنا، حدا برئيس الاستخبارات الوطنية الأميركية إلى القول إنه يمكن استخدام البيانات المتضمنة فيها، للمراقبة. ولذا يطرح الكثيرون التساؤلات: هل يمكن لتلفزيونك الذكي التجسس عليك؟ بكل تأكيد،، إذ إن الكم المتزايد والمتسع من الأجهزة الذكية العاملة من خلال الإنترنت والمسماة «إنترنت الأشياء» تعتبر من هدايا الترحيب المفضلة لدى أجهزة الاستخبارات وقوات الأمن القانون، وفقًا لتصريحات جيمس كلابر رئيس الاستخبارات الوطنية.

وقال كلابر في شهادته أمام مجلس الشيوخ قبل أسبوعين: «في المستقبل، يمكن لأجهزة الاستخبارات استخدام (إنترنت الأشياء) في التحديد، والمراقبة، والرصد، وتتبع المواقع، والاستهداف بغرض التجنيد، أو الدخول إلى الشبكات أو البيانات الشخصية لمختلف المستخدمين».

* إنترنت التنصت

تعتبر «إنترنت الأشياء»، كفئة من فئات التكنولوجيا، مفيدة للمتصنتين سواء كانوا من المسؤولين أو غير المسؤولين ولمجموعة مختلفة من الأسباب، وأهمها على الإطلاق هو قابلية البيانات للتسريب. يقول لي تيان، وهو كبير المحامين في مؤسسة «إلكترونيك فرونتير» إن «أحد الجوانب التي يستفيد منها جهات المراقبة هو (إنترنت الأشياء) للقطاع الخاص التي (تتحادث كثيرا)، سواء على بعض الخوادم أو في بعض الأماكن. ويمكن لذلك النوع من ثرثرة البيانات (المنتقلة من الأشياء إلى الكومبيوتر والعكس) أن يكون غير آمن في المحيط العام، أو يتم الحصول عليه من منصات تخزين البيانات».

هناك مجموعة متنوعة من الأجهزة التي يمكن استخدامها للتنصت، إما في بعض الأجهزة المركبة (مثل السيارات) التي يوجد فيها عدد كبير من المعدات المختلفة فإنها تشكل مجموعة فعالة للغاية يمكن بواسطتها إجراء المراقبة. وهناك، بطبيعة الحال، أسباب مشروعة ومبررة قانونيًا لتنفيذ المراقبة من جانب وكالات الأمن القانونية، كما أن هناك شركات تتخذ إجراءات صارمة جدا بشأن تسليم بيانات المستخدمين لديها للأجهزة الحكومية.

ولكن مصنعي الأجهزة غالبًا ما يعجزون عن تنفيذ أدنى تدابير الأمان، أو لعلهم لا يوفرون الخيارات الكافية في ذلك، كما أن المستهلكين في أغلب الأحيان يعرضون أنفسهم كثيرا للمخاطر أكثر مما ينبغي.

* ضعف الأجهزة

يقول تيان: «يوجد معي أحد خبراء التكنولوجيا يردد دوما عبارة (إنترنت الأشياء التابعة للناس الآخرين). حتى إذا اشتريت الجهاز، فهو لن يكون ملكية حصرية تامة لك - فقد يحتاج التواصل مع ماكينات المصنعين لكي يواصل العمل، أو يسلم البيانات الخاصة بك أو بمن حولك لجهات أخرى (إذا كان بالجهاز مستشعرات)، وقد يوجد بالجهاز خواص لا تعلم كيفية السيطرة عليها أو لا يمكنك التحكم فيها بالأساس».

وأجهزة الاستخبارات ليست الجهات الوحيدة المهتمة باختراق المنازل ذات التقنية العالية. إذ إن معرفة أوقات دخولك وخروجك من المنزل، وما الذي تمتلكه وأين تحتفظ به، هي من المعلومات الحساسة والمهمة بالنسبة للصوص. وتصور نوع المعلومات التي يمكن للأجهزة المنزلية التقنية الحديثة نقلها للمحامين إن كنت في مشكلة قضائية!

يقول دان كامينسكي، الباحث الأمني وكبير العلماء في شركة «وايت أوبس»، إنه على الرغم من المخاوف المنتشرة فإن «إنترنت الأشياء» موجودة وستبقى، وأضاف: «هناك الكثير من العمل المطلوب لبناء منصات آمنة وقابلة للصيانة في المستقبل، ولكنني أعتقد أنها سوف تحدث. ندرك أن هذه التكنولوجيا غير مثالية، ولكننا نعلم مقدار الإمكانات البشرية الهائلة التي سوف تستثمرها».

* خطوط الاختراق الكبرى

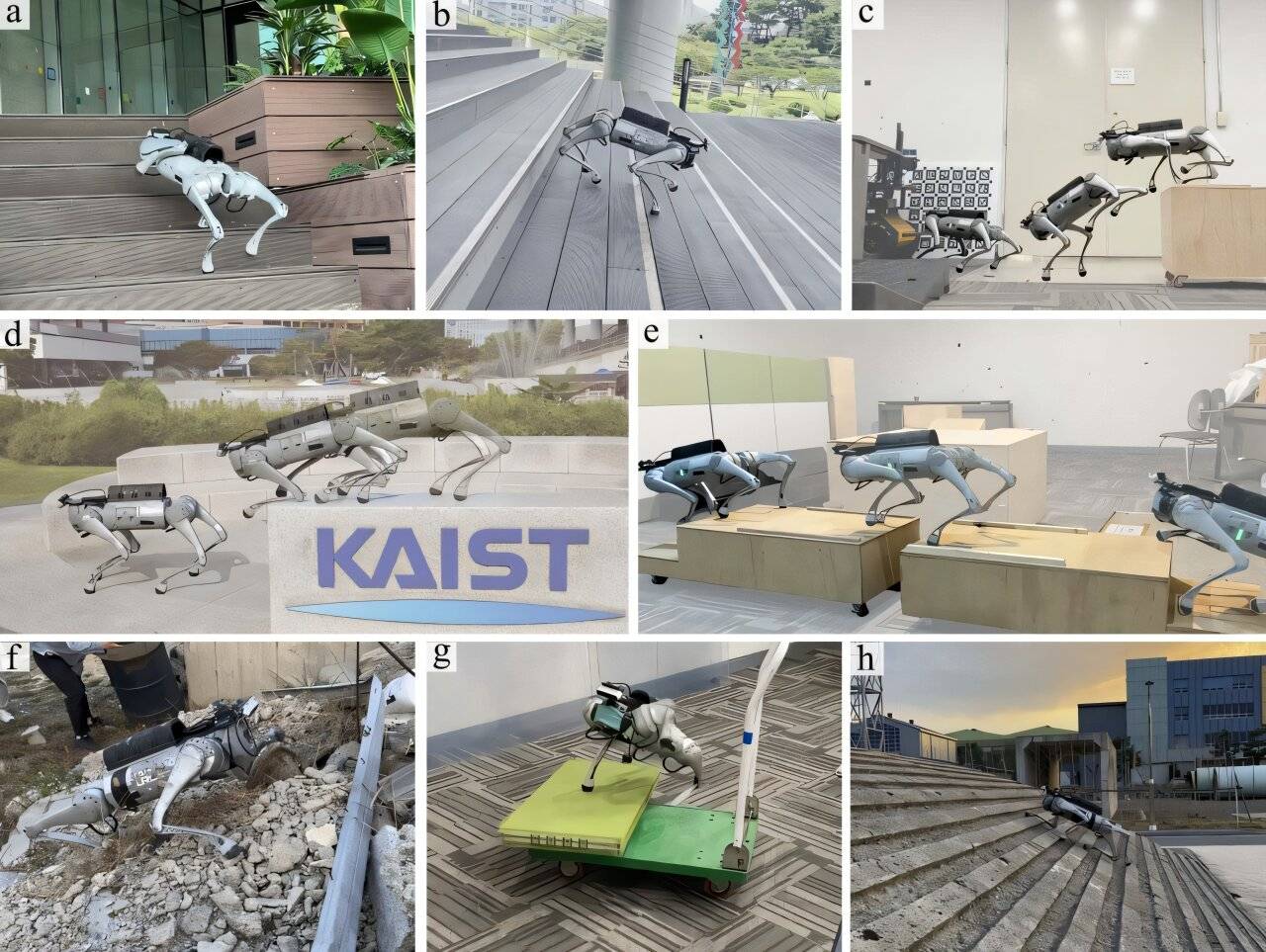

ما الذي يراقبك في منزلك اليوم؟ إليك أهم الأجهزة التي يمكن التسلل نحوها؟

* أجهزة مراقبة الأطفال وكاميرات الفيديو المنزلية. في حالة اختراق قالت هيذر شريك، وهي أم أميركية لقناة «فوكس»: «فجأة، سمعت صوتا يبدو وكأنه صوت رجل ولكنني كنت نائمة ولذا لم أكن متأكدة». ولم تكن تحلم، فلقد تعرضت كاميرا مراقبة طفلها للقرصنة بواسطة أحد الأشخاص الذي ظل يصرخ بألفاظ مختلفة أمامها وأمام طفلها حتى قامت بإغلاق الكاميرا تمامًا.

وتأتي المنتجات الجديدة من تلك الكاميرات بثغرات أمنية، ولكن في هذه الحالة، كانت الكاميرا معرضة بكل بساطة لكل من يريد القرصنة عليها. كما أن هناك تاريخًا طويلاً لوكالات الأمن التي تحاول إجبار الشركات الخاصة على التجسس على المستخدمين.

وفي كثير من الحالات، يكون التحليل الدقيق لتحركاتك من الميزات المتضمنة وليس ثغرة أمنية في الجهاز، حيث توفر كاميرا «نيست» الأمنية من إنتاج شركة «غوغل» خدمة تقوم من خلالها بتسجيل 30 يومًا من الفيديو ورفعها على التخزين السحابي وتحليلها بطلب من المستخدم.

* أجهزة التلفزيون الذكية. ليست هناك طريقة لتجاوز حالة القلق التي تنتابك من تلك الثقوب الصغيرة للكاميرات المثبتة في أجهزة التلفاز الحديثة (وأجهزة «إكس بوكس كينيتك»، و«الكومبيوترات المحمولة»، و«الهواتف الجوالة»)، ولكن ما لا يتنبه إليه الجميع – هو الصوت - الذي قد يكون ذا أهمية قصوى بالنسبة لأي شخص من رجال الأمن الذين يحملون مذكرات قانونية للتنصت والاستماع إليك.

وقد لاحظ مركز بيركمان للإنترنت والمجتمع التابع لجامعة هارفارد أن برمجيات التعرف على الصوت من إنتاج «سامسونغ» والملحقة بأجهزة التلفزيون الذكية تعمل وبصورة روتينية بإرسال مختلف أوامر «المنزل» إلى الخادم عندما يتم معالجتها بمعلومات ذات صلة، كما أن ميكروفون التلفزيون دائمًا ما يكون مشغلاً، في حالة ما رغبت في الحديث إلى التلفزيون. كما أن أجهزة التلفاز أصبحت أسهل كثيرًا في التشغيل عما كان عليه الأمر من قبل.

وهناك ميزة تنتقل ببطء إلى أجهزة التلفاز الحديثة تسمى «التشغيل عبر الإنترنت الداخلي»، وهي تسمح للمستخدمين بتشغيل التلفاز عبر الإنترنت (وهي خاصية معروفة في الكثير من أجهزة الكومبيوتر المكتبية). وقد نشر مركز برينان التابع لجامعة نيويورك مقالة من تأليف مايكل برايس تتعلق بأجهزة التلفاز الذكية يقول فيها إنه «خائف من تشغيل التلفزيون عبر الإنترنت» بسبب الميزات المثيرة للقلق التي لا تعد ولا تحصى، ومن بينها خاصية التعرف على الوجوه. وقال إنه قد لا يستخدمها على الإطلاق.

أدوات ذكية

* الأدوات الرخيصة: لاحظ كامينسكي أن جانبًا كبيرًا من المخاطر الأمنية يوجد في الأجهزة التي لا نفكر فيها ونادرًا ما تشهد تحديثًا برمجيًا. وقال: «هناك عالم من التكنولوجيا الذي يضحِّي بالمتانة والصيانة لصالح الحجم وعمر البطارية والسعر». والناس لا يتجهون بالضرورة إلى شراء أكثر نظم التشغيل أمانًا، وهم يميلون إلى الاحتفاظ بما لديهم حتى يكون عرضة للكثير من المخاطر الأمنية بمرور الوقت.

وأضاف كامينسكي: «لقد بذلنا جهودا خارقة في تأمين أكبر قدر ممكن من أجهزة الكومبيوتر». ولكن قد يكون لديك 3 سنوات من مستندات الضرائب على كومبيوتر محمول يبلغ من العمر 8 سنوات، الذي لا يعمل بنظام تشغيل حديث، أو قد تفضل شراء جهاز «تابلت» رخيص وينتهي الأمر بك بموديل من إنتاج شركة صغيرة نفضت أيديها من أعمالها منذ فترة، وبالتالي لن توفير الصيانة للثغرات الأمنية بحال.

* الأتمتة الكاملة للمنزل: منذ معرض فيوتشراما في عام 1933، تخيل صناع الأجهزة المنزلية بناء المنازل ذات التكنولوجيا المعيشية الفائقة. وتلك هي النغمة التي تلعب على أوتارها أجهزة «أمازون ايكو»، و«غوغل نيست»، والكثير من أجهزة التكنولوجيا المنزلية الأخرى التي تتزامن مع كل شيء لديك من جهاز ضبط الحرارة (الثرموستات) وحتى الثلاجة. ولكن، ومع وجود الأجهزة الذكية الحديثة المذكورة أعلاه، فهي ليست أجهزة فردية في واقع الأمر ويتعين عليها مراجعة الخادم المركزي للاستعلام من قاعدة البيانات الضخمة حول ما يريده المستخدم تحديدا.

على العموم، ورغم كل شيء، تخبر البيانات بالكثير عن الناس الذين يستخدمونها، كما يشير تيان، وأنها عرضة للكثير من المخاطر - سواء من ناحية الاستخدام عبر الإنترنت أو من ناحية الإجبار القانوني.

الألعاب والسيارات

* الألعاب: وقع هجوم إلكتروني على شركة «في - تك» لصناعة الألعاب مما أدى للكشف عن البيانات الشخصية لأكثر من 6.4 مليون طفل العام الماضي، وكان الهجوم بمثابة جرس إنذار واقعي وحقيقي لمدى تعرض الأطفال لمخاطر الإنترنت. ولكن التكنولوجيا لا تنتظر أحدا. وتعمل دمية «باربي» من إنتاج شركة ماتيل بالطريقة ذاتها التي يعمل بها جهاز نيست وأجهزة تشغيل الأصوات من إنتاج «سامسونغ»، من خلال نقل تفاعلات الأطفال إلى التخزين السحابي ثم العودة بالاستجابات اللفظية عبر الميكروفون المثبت في الدمية. صنعت شركة هير - أو ساعة للأطفال تعمل برقاقة تحديد المواقع العالمية (GPS) المثبتة، وتنتج شركة فيشر - برايس لعبة لحيوان تتضمن خدمة إنترنت (Wi - Fi) المدمجة.

* عمل الباحثون الأمنيون في شركة «رابيد - 7» على فحص كلا المنتجين وخلصوا إلى أنه من السهولة تعرض بيانات الشركتين المصنعتين للقرصنة باستخدام اللعب، وفي حالة الساعة المشار إليها، فإنها تستخدم في تحديد موقع مرتديها بسهولة.

* السيارة: ذكر مركز بيركمان تفاصيل تتعلق بقضية للمباحث الفيدرالية وتشير إلى أن مكتب التحقيقات كان مدركًا لهذا الاحتمال منذ فترة طويلة: أثناء أحد التحقيقات، سعت المباحث الفيدرالية إلى استخدام ميكروفون داخل سيارة مجهزة بنظام تجاري للاستجابة الطارئة لتسجيل المحادثات الحالية داخل مقصورة السيارة بين اثنين من كبار أعضاء الجريمة المنظمة.

وفي عام 2001، أصدرت إحدى المحاكم الفيدرالية في ولاية نيفادا أوامر من جانب واحد يطالب الشركة بمساعدة المباحث الفيدرالية في اعتراض المحادثات المذكورة. والآن، وبعد انتشار فيديوهات الرؤية الخلفية في السيارات إلى جانب نظم تحديد المواقع العالمية، فإن عددا كبيرا من النظم المدمجة في السيارات أصبحت أكثر إتاحة واستخداما بالنسبة للمستخدم البعيد.

التلفزيون والسيارة وأجهزة الألعاب الرقمية.. تتجسس عليك

مع انتشار الظاهرة في الإنترنت

التلفزيون والسيارة وأجهزة الألعاب الرقمية.. تتجسس عليك

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة