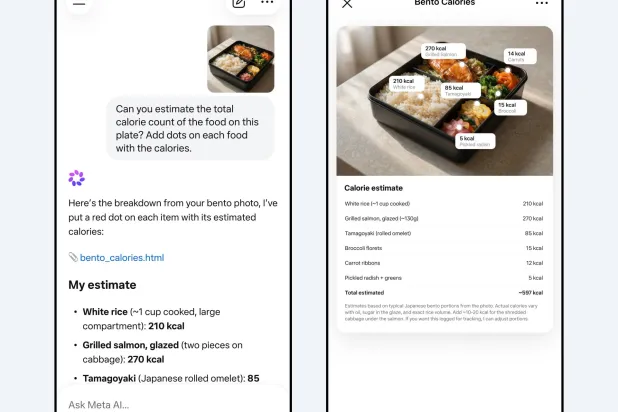

تستطيع فئة جديدة من المعالجات تحويل نفسها إلى متاهة معقدة، وذلك بهدف إحباط محاولات القرصنة وتقديم الحماية الرقمية على مستوى المعالج، وليس البرمجيات. فما هو هذا المعالج؟ وكيف يعمل؟ وما الذي يقدمه لنا؟

اسم هذا المعالج «مورفيوس» Morpheus وهو قيد التطوير منذ العام 2019 في جامعة ميشيغان، وينقسم إلى فئتين؛ الأولى للكومبيوترات الشخصية بدعم لمعمارية x86 القياسية والمستخدمة في معظم الأجهزة الشخصية والمكتبية، والثانية بمعمارية ARM الخاصة بالهواتف الجوالة. وهنا يكمن السر؛ حيث إن القراصنة يحتاجون إلى فهم معمارية المعالج لاختراقه وسرقة معلومات البرامج من الذاكرة وجعل المعالج يشغل البرمجيات الخبيثة. إلا أن «مورفيوس» يقوم داخلياً بتبديل أجزاء من معماريته بشكل عشوائي، ولن يستطيع القراصنة استغلال أي ثغرة أمنية خاصة بالمعالج، لأن معماريته عشوائية وبشكل دوري. ولن يتأثر عمل البرامج التي تستخدم المعالج، ذلك أن العشوائية موجودة على مستوى المعمارية الداخلية، وليس في الواجهات البرمجية Application Programming Interface API.

معالج متغير

ويقوم المعالج بتغيير معماريته كل بضع مئات من الملي ثانية، أي أن الفرصة المتاحة لأي اختراق تتمثل بتحليل معمارية المعالج المتغيرة عشوائياً وتطوير نص برمجي يستغل ثغرة بها، كل ذلك في بضع مئات من الملي ثانية. وهذا يعني أن القرصان سيتعامل مع معالج جديد كلياً لم يسبق له التعرف على مكوناته، ولن يتعامل مع المعمارية نفسها مرة أخرى بعد مرور جزء من الثانية. ويقوم المعالج بتشفير مؤشرات الذاكرة Pointers نحو 10 مرات في كل ثانية، وبشكل مستمر. وعندما يتم تشفير هذه المؤشرات الرئيسية، لن يستطيع أي قرصان فك التشفير وفهم ما يحدث في المعالج وتطوير برنامج يخترقه في الفترة الزمنية المتاحة له (أقل من عُشر الثانية). ويمكن تشبيه المسألة بمحاولة حل مكعب الألوان Rubik’s Cube الذي يغير ترتيب ألوان جوانبه في كل مرة ترمش عينك بها.

إلا أن هذه العملية تحتاج إلى نحو 5 إلى 10 في المائة من قدرات المعالج، وهي نسبة يمكن التعايش معها في بيئة الاستخدام العادية لمعظم المستخدمين والشركات، مقابل الحصول على مستويات حماية مرتفعة جداً دون التأثير سلباً على وظائف البرامج المختلفة. كما يمكن حل هذا الأمر بتقديم معالجات بسرعات أعلى من تلك الحالية بنحو 10 في المائة.

وحاول 580 خبيراً أمنياً رقمياً اختراق هذا المعالج، وفشلوا جميعاً في ذلك، في سلسلة من التجارب المطولة استمرت لنحو 13 ألف ساعة لفريق العمل (بمعدل يتجاوز 22 ساعة من محاولات الاختراق لكل خبير).

أسلوب حماية مكمل

اللافت للنظر في هذه الفئة من المعالجات هي أنها تتجاهل الأخطاء البرمجية وتقوم بتغيير معماريتها عشوائياً لإبطال استغلال الأخطاء البرمجية من الأساس. الأمر الجميل هو أن هذا الأسلوب مكمل لوسائل الحماية الأخرى، أي أنه يمكن استخدام هذه المعالجات مع برامج الحماية والوقاية من الفيروسات والبرمجيات الخبيثة لزيادة مستويات الحماية على جهاز المستخدم. والخطوة التالية في الحماية هي تطوير نظام يقوم بترتيب البيانات في الذاكرة ووحدة التخزين بطريقة عشوائية عدة مرات في الثانية، وذلك لحماية اختراق الذاكرة والعبث بالبيانات لصالح البرمجيات الخبيثة، ودون تصعيب الأمور على المبرمجين وإلقاء المسؤولية عليهم.

ويمكن تشبيه هذه المعالجات بقيادة السيارة؛ حيث إن السائق يحتاج لمعرفة كيفية تحريك عجلة القيادة ومكان دواسات الفرامل والمكابح، وكيفية تعشيق تروس السيارة، ولا يحتاج لمعرفة نوع المحرك أو نوع الزيت المستخدم أو عدد الأنابيب التي تصل وحدة التبريد بالمحرك أو طول الأسلاك الكهربائية بين كومبيوتر السيارة وسائر القطع الموجودة فيها، بل يكفي استخدام الأدوات الرئيسية للوصول إلى الوجهة المرغوبة. والأمر نفسه يحدث في المعالج؛ حيث إن معظم المبرمجين يحتاجون لمعرفة الأدوات الرئيسية التي تتخاطب مع المعالج، وليس من الضروري معرفة المعمارية المتبدلة للمعالج طالما أن البرنامج يعمل بالشكل الصحيح.

وتأتي هذه الفئة من المعالجات بعد مرور فترة طويلة على إلقاء مصنعي المعالجات مهمة الأمن الرقمي على عاتق المبرمجين، ليكتشفوا لاحقاً أن العتاد الصلب والمعالجات قادرة على توفير مستويات حماية أعلى من البرامج، وحماية أضعف البرامج من اختراقات الذاكرة وعدم ترتيب تبادل البيانات مع الملحقات والشبكات (مثلاً) على الشكل الصحيح، الأمر الذي تنجم عنه اختراقات كثيرة لم تخطر ببال المبرمجين، ذلك أن الثغرات الأمنية في برامجهم لا تؤثر على أداء البرنامج أو وظيفته، بل تكون مبهمة لهم، وخصوصاً للمبرمجين غير المخضرمين. ونعود بالذاكرة إلى الثغرات الأمنية Spectre وMeltdown الموجودة في تصميم معمارية ملايين المعالجات اليوم.

8:36 دقيقه

معالجات مضادة للقرصنة «تغيّر هويتها» باستمرار لدرء التسلل

https://aawsat.com/home/article/3028001/%D9%85%D8%B9%D8%A7%D9%84%D8%AC%D8%A7%D8%AA-%D9%85%D8%B6%D8%A7%D8%AF%D8%A9-%D9%84%D9%84%D9%82%D8%B1%D8%B5%D9%86%D8%A9-%C2%AB%D8%AA%D8%BA%D9%8A%D9%91%D8%B1-%D9%87%D9%88%D9%8A%D8%AA%D9%87%D8%A7%C2%BB-%D8%A8%D8%A7%D8%B3%D8%AA%D9%85%D8%B1%D8%A7%D8%B1-%D9%84%D8%AF%D8%B1%D8%A1-%D8%A7%D9%84%D8%AA%D8%B3%D9%84%D9%84

معالجات مضادة للقرصنة «تغيّر هويتها» باستمرار لدرء التسلل

«مورفيوس» تحمي استباقياً من الهجمات الخبيثة بلا تأثير سلبي على وظائف البرامج... وتتكامل مع برامج الحماية الأمنية

معالج «مورفيوس» للحماية من محاولات الاختراق

- جدة: خلدون غسان سعيد

- جدة: خلدون غسان سعيد

معالجات مضادة للقرصنة «تغيّر هويتها» باستمرار لدرء التسلل

معالج «مورفيوس» للحماية من محاولات الاختراق

مواضيع

مقالات ذات صلة

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة