يمكن اعتبار عام 2014 واحدا من أكثر الأعوام أهمية على الصعيد التقني، إذ تم فيه الاستحواذ على عدد من الشركات التقنية المعروفة، وتطورت التقنيات الملبوسة فيه بشكل كبير، مع إطلاق هواتف جوالة وأجهزة لوحية مبتكرة مصحوبة بنظم تشغيل متقدمة. وتمت مداهمة واحد من أكبر مواقع مشاركة الملفات المقرصنة بعد سنوات طويلة من التحقيقات، وأرسلت فيه أول تغريدة «فضائية» إلى حساب في «تويتر»، مع إطلاق معالجات ثورية للكومبيوترات المحمولة والأجهزة الجولة تعمل من دون مراوح للتبريد. وبدأت شاشات الهواتف الجوالة ذات الدقة الفائقة بالانتشار، مع إطلاق عدة هواتف وساعات ذكية بشاشات منحنية.

* أجهزة جوالة ذكية

أطلقت «آبل» هاتفي «آيفون 6» و«آيفون 6 بلاس» اللذين يقدمان شاشات أكبر من السابق وكاميرات أفضل وتصميما ذا أطراف منحنية ومعالجا يعمل بسرعة أعلى من قبل. ولكن طموحات الشركة واجهت مشاكل في جهاز «آيفون 6 بلاس» بالتحديد، إذ اكتشف بعض المستخدمين أنه ينحني بشكل دائم لدى وضعه بالجيب والجلوس لفترة، نظرا لحجمه الكبير واستخدام مادة الألمنيوم القابلة للثني. وطرحت الشركة كذلك جهازي «آيباد إير 2» و«آيباد ميني 3»، حيث يقدم الأول شاشة عالية الدقة وكاميرا أفضل من السابق، بينما يقدم الثاني مستشعرا للبصمات وبطارية أفضل ومستويات أداء أعلى من السابق.

وكشفت الشركة أيضا عن أنها ستطلق ساعتها الذكية «آبل ووتش» بداية العام المقبل، مع إطلاق وحدة برمجية اسمها «عدة الساعة» تستهدف المبرمجين وتسمح لهم بالبدء بتطوير التطبيقات للساعة الذكية قبل إطلاقها، الأمر الذي من شأنه توفير مجموعة كبيرة من التطبيقات فور وصول الساعة إلى الأسواق، الأمر الذي عانت منه الساعات الذكية الأخرى. هذا، ويمكن استخدام الساعة الذكية الجديدة كأداة للتحكم عن بعد بجهاز «آبل تي في» المتصل بالتلفزيون. وقدمت «آبل» كذلك آلية دفع إلكتروني باسم «آبل باي»، تربط جميع البطاقات الائتمانية للمستخدم مع هاتفه الذكي فقط، لإصداري «آيفون 6» و«آيفون 6 بلاس»، للدفع في متاجر الولايات المتحدة الأميركية حاليا. وترى الشركة أن هذه الآلية أكثر أمانا من الدفع باستخدام الطريقة التقليدية الخاصة بالبطاقات الائتمانية، حيث تستخدم تقنية الدفع من خلال المجال القريبة NFC لنقل البيانات إلى نقاط البيع، مع التأكد من هوية المستخدم باستخدام تقنية التعرف على البصمة الموجودة في الهاتف، مع استخدام تقنيات الترميز (التشفير) في هذه الآلية لضمان سرية بيانات المستخدم.

وأنهت «مايكروسوفت» صفقة استحواذها على قسم التقنيات الجوالة في «نوكيا» في أبريل (نيسان) المنصرم لقاء 7.2 مليار دولار أميركي، والذي تحصل من خلال «مايكروسوفت» على حقوق استخدام تقنيات «نوكيا» في قطاع الهواتف الجوالة والأجهزة الذكية المتصلة بالإنترنت (أجهزة «لوميا» و«آشا» و«إكس») لتعزيز وتطوير أجهزة «مايكروسوفت» التي تعمل بنظام التشغيل «ويندوز فون». ولكن «نوكيا» فاجأت الجميع في نوفمبر (تشرين الثاني) الماضي بالإعلان عن جهاز لوحي اسمه «إن 1» يعمل بنظام التشغيل «آندرويد»، ومن دون مخالفة شروط الصفقة مع «مايكروسوفت»، إذ إن الجهاز الجديد لا يتصل بالإنترنت من خلال شريحة اتصالات على الإطلاق. ولاقت هذه الخطة ترحيبا كبيرا بين محبي التقنية، نظرا لجودة أجهزة «نوكيا» وسلاسة عمل «آندرويد».

وطرحت «سامسونغ» جهاز «غالاكسي نوت 4» الذي يتميز بشاشة كبيرة فائقة الدقة ومواصفات تقنية متقدمة وقلم رقمي لاستخدام الهاتف بطرق كثيرة، مع إطلاق إصدار خاص اسمه «غالاكسي نوت إيدج» يقدم شاشة جانبية متصلة بالشاشة الرئيسية. وكانت الشركة قد أطلقت هاتف «غالاكسي إس 5» في وقت سابق من العام الحالي، الذي لاقى مبيعات متوسطة بسبب عدم اقتناع المستخدمين بوجود مزايا تستحق الترقية من هاتف «غالاكسي إس 4». وطرحت كذلك جهاز «غالاكسي تاب إس» اللوحي الذي يتميز بشاشة ذات دقة عالية وألوان مبهرة جدا مقارنة بالأجهزة اللوحية الأخرى، مع تقديم مجموعة من المزايا البرمجية الحصرية في تصميم خفيف الوزن ومنخفض السماكة، وقدرات تقنية متقدمة لتسهيل تنفيذ الأعمال المتعددة.

وكشفت الشركة أيضا عن ساعات «غالاكسي غير 2» و«غير 2 نيو»، وساعة «غير فيت» التي تعتبر أول ساعة في العالم تعمل بشاشة «سوبر آموليد» منحنية تقدم شاشة بقطر 1.84 بوصة وتتميز عن بقية الساعات الذكية بأنها مزودة بمستشعر لمراقبة دقات القلب وتنقل بيانات ممارسة الرياضة إلى تطبيق خاص. وأطلقت كذلك ساعة «غالاكسي غير إس» التي تتميز بتقديم زجاج منحن عالي الوضوح يأخذ شكل معصم المستخدم، وتستطيع الاتصال بشبكات الاتصالات اللاسلكية بشكل منفصل عن الهاتف (من خلال شريحة مدمجة)، أو الاتصال اللاسلكي بهاتف المستخدم واستخدام قدراته المعززة للحصول على المزيد من القدرات.

وأطلقت «مايكروسوفت» جهاز «سيرفس برو 3» اللوحي الذي ينافس أجهزة «آيباد» وكومبيوترات «ألترابوك»، نظرا لقدرته على التحول من جهاز لوحي إلى كومبيوتر محمول بوصله بلوحه مفاتيح خاصة، مع طرح «إتش تي سي» لهاتف «وان إم 8» الذي يستخدم كاميرا أمامية وكاميرتين خلفيتين لتسجيل بعد الأجسام عن الهاتف وإضافة المؤثرات البصرية المختلفة التي تعتمد على ذلك. وكشفت «إتش تي سي» كذلك عن» كاميرا «ري» التي تعتبر أداة للتصوير من دون استخدام عين فاحصة لمعاينة الصورة قبل التقاطها، وتستهدف جميع أفراد العائلة لتصوير اللحظات بسهولة عوضا عن استخدام كاميرا الهاتف الجوال.

من جهتها أطلقت «بلاكبيري» هاتف «بلاكبيري كلاسيك» في الكثير من الأسواق العالمية، والذي يقدم تصميما شبيها بهاتفها «بولد» ولكن مع تطويره وتحديث مواصفاته التقنية. وأطلقت الشركة كذلك هاتف «باسبورت» ذا الشاشة المربعة الكبيرة الذي يستهدف رجال الأعمال والمدونين بسبب تقديمه مساحة كبيرة على الشاشة ولوحة مفاتيح بأزرار ملموسة، بينما أطلقت «أمازون» هاتف «فاير» الجديد الذي يعتبر أول هاتف ذكي لها يعرض الصورة بالأبعاد الـ3 عن طريق الكاميرات الـ4 منخفضة الطاقة ومصابيح «إل إي دي» الـ4 بالأشعة تحت الحمراء.

ولوحظ تزايد إصدار الهواتف التي تعمل بشاشة فائقة الأداء (مثل «غوغل نيكزس 6» و«إل جي جي 3» و«غالاكسي نوت 4» و«غالاكسي نوت إيدج» و«غالاكسي إس 5» و«لينوفو فايب زيد 2 برو» و«موتورولا درويد تيربو» و«أوبو فايند 7»)، مع اختبار بعض الشركات للشاشات المنحنية في الهواتف الذكية، مثل «غالاكسي نوت إيدج» و«إل جي جي فليكس».

* عام «تويتر»

وكان هذا العام مميزا وسيدون في التاريخ على أنه العام الذي أرسلت فيه أول تغريدة «تويتر» من الفضاء الخارجي من حساب الروبوت «فيلاي» @Philae2014 بعد إطلاقه من سفينة الفضاء الأوروبية وهبوطه على سطح مذنب «67 بي - تشريوموف – جيراسييمنكو». وبالحديث عن «تويتر»، أعيد نشر صورة المذيعة «ألين دي جينيريس» مع نجوم هوليوود في حفل الأوسكار أكثر من 3 ملايين مرة في «تويتر»، مما جعلها أكثر رسالة تم مشاركتها في هذه الشبكة. ويذلك هذا الأمر على الشعبية المتزايدة للصور الذاتية («سيلفي»)، إذ إنه اعتبارا من أول يناير (كانون الثاني) 2014، تم استخدام وذكر كلمة «سيلفي» أكثر من 92 مليون مرة في «تويتر»، بزيادة 500 في المائة وأكثر من 12 ضعفا مقارنة بعام 2013. حيث شارك الناس من كافة مجالات الحياة صورهم مع متابعيهم في العالم عبر «تويتر». وشملت أبرز الصور الذاتية التذكارية الأخرى على «تويتر» كلا من لاعب كرة القدم الألماني لوكاس بودولسكي بمناسبة احتفال منتخبه بالفوز بكأس العالم لكرة القدم 2014. وأول صورة ذاتية للأميرين هاري وويليام بمناسبة احتفالهما بجوائز الملكة لشباب القادة في قصر «باكينغهام». وتصدرت الرياضة فئة أبرز اللحظات في «تويتر»؛ فعلى مستوى العالم، شهد عام 2014 رقما قياسيا من التغريدات المرتبطة بنهائيات كأس العالم لكرة القدم في البرازيل وصلت إلى 672 مليون تغريدة.

* ألعاب إلكترونية

وعلى صعيد أجهزة الألعاب الإلكترونية، تراجعت شعبية جهاز «نينتندو وي يو» بشكل ملحوظ بسبب عدم توافر ألعاب مقنعة وتوقف دعم الكثير من الشركات المطورة للألعاب للجهاز نظرا لتدني مواصفاته التقنية مقارنة بجهازي «سوني بلايستيشن 4» و«مايكروسوفت إكس بوكس وان». وبالحديث عن هذين الجهازين، فقد ازدادت شعبيتهما بشكل كبير، مع تفوق «بلايستيشن 4» في المبيعات (11.7 مليون وحدة مبيعة مقارنة بـ6.1 مليون وحدة لـ«إكس بوكس وان» و2.7 مليون وحدة لـ«وي يو» في عام 2014).

وأطلقت «سوني» كذلك جهاز الألعاب الصغير ومنخفض التكلفة «تلفزيون بلايستيشن» الجديد الذي يتصل بالتلفزيون عبر منفذ «إتش دي إم آي» عالي الدقة ويسمح اللعب بالألعاب الإلكترونية إما بوضع بطاقة ذاكرة للعبة جهاز «بلايستيشن فيتا» في جانب الجهاز، أو الاتصال بمتجر «بلايستيشن» الرقمي لتحميل الألعاب المتوافقة معه (ألعاب «بلايستيشن فيتا» و«بي إس بي» و«بلايستيشن 1»)، أو استئجار ألعاب «بلايستيشن 3» عبر الإنترنت باستخدام خدمة «بلايستيشن ناو» السحابية.

وتعمل «سوني» حاليا على تطوير ملحق الواقع الافتراضي المقبل «بروجيكت مورفيوس» لجهاز «بلايستيشن 4»، مع تطوير شبكة «فيسبوك» لنظارات الواقع الافتراضي «أوكيوليس ريفت». هذا، وتعرضت شبكتا «بلايستيشن نيتوورك» و«إكس بوكس لايف» لاختراقات أمنية متعددة خلال العام تسببت بتسريب بيانات المستخدمين وبعض بطاقات الائتمان المستخدمة في الشبكة، الأمر الذي أثار تساؤلات حول البنية التحتية لهذه الشبكات.

* أمن رقمي

وانتهى العام باختراق قراصنة من كوريا الشمالية أجهزة شركة «سوني» للأفلام وسرقة بيانات كثيرة من بينها رسائل بريد إلكتروني داخلية وأفلام قبل عرضها، وتهديد الشركة بعدم عرض فلم «ذا إنترفيو» الساخر الذي يقوم فيه الممثلون بمحاولة اغتيال الرئيس الكوري، الأمر الذي رضخت له الشركة ودور السينما، لتعود وتتراجع عن قرارها وتعرض الفيلم. وتم كذلك إغلاق الموقع الرئيسي المسؤول عن مشاركة الملفات حول العالم («ذا بايرت باي») إثر غارة من الشرطة السويدية، وهو الموقع المفضل للقراصنة لنشر الأفلام والألعاب والموسيقى المسروقة، لتظهر نسخ كثيرة منه بعد 3 أيام من توقفه عن العمل، ذلك أن القراصنة يحتفظون بنسخ من الموقع في بلدان مختلفة.

واستطاعت برمجية «ريغن» الخبيثة التجسس على بيانات الحكومات والشركات والمؤسسات الكبيرة وسرقتها ورفعها إلى الإنترنت، وهي من أكثر البرمجيات الخبيثة تقدما وكفاءة من الناحية التقنية، ويمكن تخصيص آلية عملها من بين مجموعة واسعة من القدرات وفقا لطبيعة الكومبيوتر المستهدف. وتشير قدراتها وحجم الموارد التي احتاجتها إلى أنها قد تكون أداة تجسس أساسية تستخدمها بعض الدول، مستخدمة بنية تقنية معقدة شوهدت في برمجيات «دوغو» و«ستوكس نت». وتضم قائمة الجهات المستهدفة الشركات الخاصة والمؤسسات الحكومية ومراكز الأبحاث، بالإضافة إلى شركات الاتصالات للنفاذ إلى المكالمات التي يتم توجيهها عبر بنيتها التحتية، مع استهداف روسيا والسعودية بشكل رئيسي.

وتعرض العالم التقني لخروق أمنية بسبب ثغرة «هارتبليد» الموجودة في الأجهزة الخادمة للحصول على البيانات الحساسة من ذاكرة الجهاز، مثل صور أو ملف مرفق أو عرض فيديو قصير أو حتى أرقام بطاقة الائتمان والرقم السري الخاص بها. إلا أن العنصر الأكثر خطورة هو قدرة القراصنة على قراءة مفتاح الترميز من الذاكرة الذي يسمح لهم بقراءة جميع البيانات المرمزة بكل سهولة، وخصوصا إن كان مفتاح الترميز لا يتغير بالنسبة للشركات، وبالتالي السماح للقراصنة بالحصول على البيانات لفترات كبيرة. واكتشف الباحثون أن هذه الثغرة موجودة في تقنية «إس إس إل» منذ أكثر من عامين، ولا يمكن تعقب من استخدمها في السابق.

* تقنيات منوعة

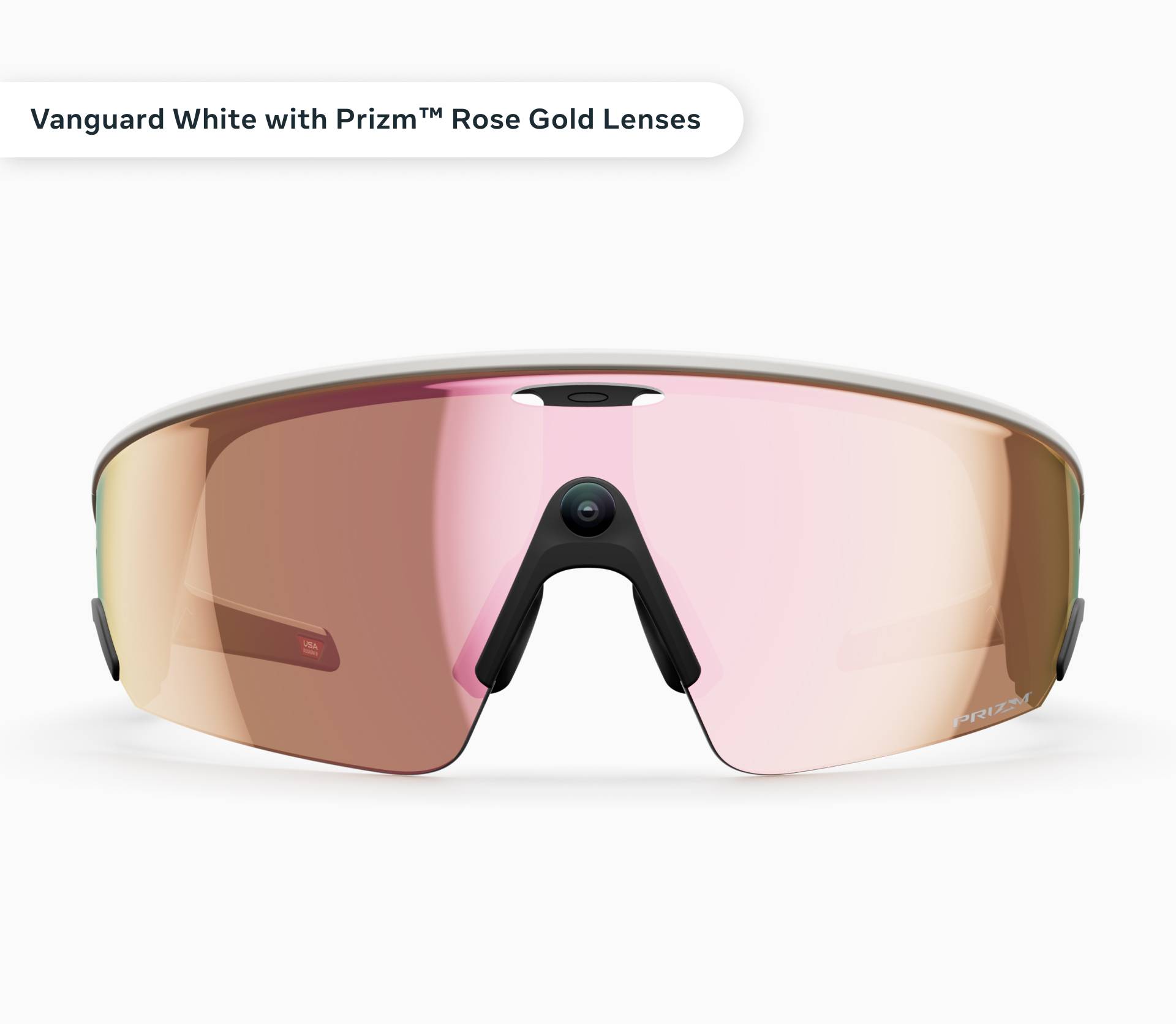

وأطلقت «آبل» نظام «آي أو إس 8» الذي يدعم أجهزتها الجوالة ويقدم مزايا متقدمة ودعما للتقويم الهجري واللغة العربية، بالإضافة إلى قدرته على مشاركة الملفات مع الأهل وتقديم تطبيق جديد للصور وتطوير جديد لمركز التنبيهات ودعم للوحات المفاتيح الرقمية الإضافية وتقديم لغة برمجة جديدة للمطورين لتسريع العمل، وغيرها من المزايا الأخرى. وواجه النظام الجديد بعض المشاكل بعد إطلاقه تتمثل بتوقف الاتصال بشبكات الاتصالات لدى ورود رسائل نصية، ولكن الشركة تداركت الأمر وأطلقت حزمتي تحديثات لتجاوز الأمر. وأطلقت «غوغل» إصدارا خاصا من نظام التشغيل «آندرويد» يستهدف التقنيات الملبوسة التي يمكن ارتداؤها اسمه «آندرويد ووير»، ويقدم الأدوات اللازمة لعمل الأجهزة الصغيرة والتفاعل معها بسهولة وبطاقة منخفضة، مع دعم للشاشات المربعة والمستطيلة والدائرية. وتعمل الساعات التالية بنظام التشغيل هذا: «موتو 360» و«إل جي جي ووتش» و«إل جي جي ووتش آر» و«سامسونغ غير لايف» و«سوني سمارت ووتش 3» و«أسوس زين ووتش».

وأطلقت «مايكروسوفت» نظام التشغيل «ويندوز فون 8.1» على هواتفها الذكية الذي يقدم مزايا كثيرة ودعما لأكثر من شريحة اتصال ومعالجات مختلفة. وكشفت الشركة كذلك عن نظام التشغيل المكتبي المقبل «ويندوز 10» الذي يجمع أفضل مزايا نظامي «ويندوز 7 و8»، ومن دون ذكر سبب تجاوز الإصدار رقم 9. مع تحوله ليصبح نظام تشغيل موحدا يعمل على الكومبيوترات الشخصية والأجهزة الجوالة. وأطلقت معالجات «إنتل كور إم» التي تعتبر الجيل الجديد من المعالجات الخاصة بالكومبيوترات المحمولة والأجهزة اللوحية لتوفير مستويات أداء عالية في تصاميم جميلة منخفضة السماكة، واستهلاك أقل للطاقة الكهربائية ودعم لتشغيل عروض الفيديو فائقة الدقة، وهي لا تستخدم مراوح لتبريدها، الأمر الذي يعني أن فترة استخدام الكومبيوتر المحمول أو الجهاز اللوحي الذي يستخدمها ستكون أكبر مما اعتاد عليه المستخدمون في السابق (تصل لنحو 8 ساعات من مشاهدة عروض الفيديو عالية الدقة، و16 ساعة بالنسبة للأجهزة اللوحية)، مع انخفاض وزنها في الوقت نفسه (بنحو النصف).

وطرحت «سامسونغ» و«إل جي» تلفزيونات كبيرة الحجم ذات شاشات منحنية، مع استحواذ «فيسبوك» على تطبيق «واتس آب» بداية العام لقاء 19 مليار دولار أميركي.