كشفت شركة «هواوي» في مؤتمر افتراضي تم بثه من مدينة برشلونة الإسبانية عن مجموعة من المنتجات التي تعمل بتقنيات شبكات الجيل الخامس، تشمل هاتفا جوالا تنطوي شاشته وأجهزة لوحية بقلم ذكي، ومقويات شبكات «واي فاي» بالإضافة لمودم منزلي وكومبيوترات محمولة جديدة تعمل بمعالجات «إنتل» الجديدة من الجيل العاشر، جميعها تدعم شبكات الخامس للاتصالات. ونذكر ملخص المؤتمر وأبرز ما جاء فيه.

شاشة تنطوي

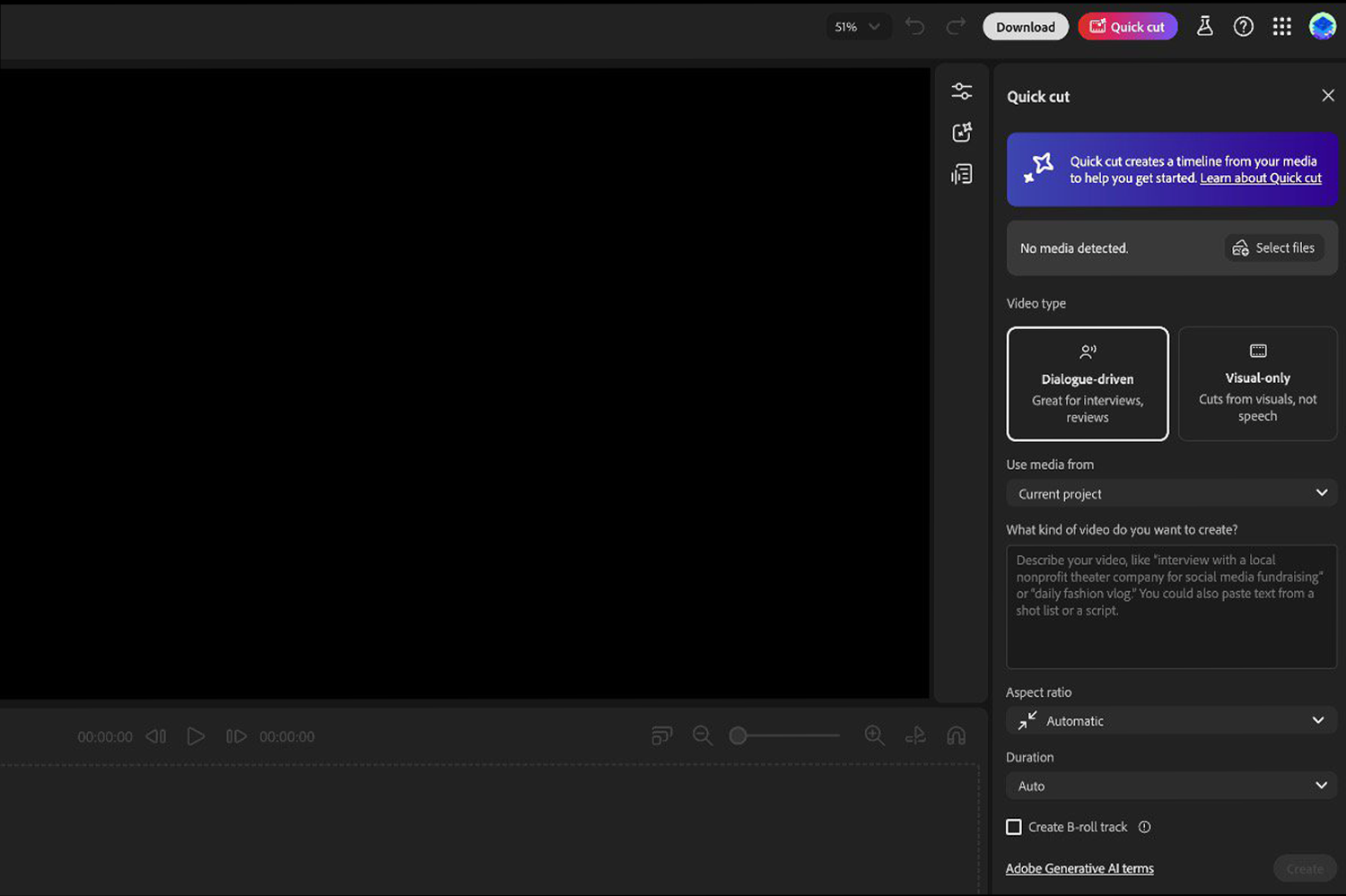

تعود الشركة بهاتف تنطوي شاشته من طراز «مايت إكس إس» Mate Xs يقدم مفصلا مطورا لثني الشاشة، إلى جانب استخدام معالج «كيرين 990 5 جي» Kirin 990 5G الذي يدعم شبكات الجيل الخامس وتقنيات الذكاء الصناعي. ويقدم الهاتف نظام تصوير مكون من كاميرا تعمل بدقة 40 ميغابكسل، وأخرى بدقة 16 ميغابكسل للزوايا العريضة جدا، إلى جانب كاميرا بدقة 8 ميغابكسل للصورة القريبة، وأخرى لقياس بُعد العناصر عنها. وتعمل هذه الكاميرا بتقنيات «لايكا»، وتستفيد من آلية ثني الشاشة لتكون هي نفسها الكاميرات الأمامية والخلفية، وفقا للحاجة، مع دعمها لتقنيات التثبيت البصري لإلغاء أثر اهتزاز يد المستخدم أثناء التصوير. كما يستطيع نظام التصوير تقريب الصورة لغاية 45 ضعفا باستخدام مزيج من التقريب البصري عبر العدسات والتقريب الرقمي، مع دعم لالتقاط الصور في ظروف الإضاءة المنخفضة، وتصوير الأجسام عن قُرب من مسافات تبلغ 2.5 سنتيمتر فقط.

ويبلغ قطر شاشة الهاتف 8 بوصات عندما تكون في الوضعية المفتوحة الكاملة، و6.6 بوصة للشاشة الرئيسية و6.38 بوصة للشاشة الثانية عندما يتم طي الهاتف. ويستخدم الهاتف معالجا ثماني النواة يعمل بسرعة أساسية تبلغ 2.86 غيغاهرتز، مع استخدام معالج رسومات بـ16 نواة لرفع أداء الألعاب الإلكترونية وتشغيل عروض الفيديو المتطلبة، إلى جانب استخدام وحدة للذكاء الصناعي. كما يدعم الهاتف استخدام شريحتي اتصال في آن واحد (شريحة تدعم شبكات الجيل الخامس والأخرى تدعم شبكات الجيل الرابع). ويعمل الهاتف بنظام التشغيل «آندرويد» (مفتوح المصدر) وواجهة الاستخدام EMUI 10 الخاصة بـ«هواوي»، مع دعم لتحميل التطبيقات من متجر تطبيقات «هواوي» AppGallery.

ويقدم الهاتف معالجا بأداء أفضل بـ23 في المائة مقارنة بالجيل السابق، ومعالج رسومات أسرع بنسبة 32 في المائة، مع تطوير قدرات الذكاء الصناعي بنحو الضعف. ويبلغ سمك الهاتف 5.4 بوصة في وضعية المفتوحة كليا، و11 مليمترا لدى إغلاقه. وستطلق الشركة الهاتف بسعر 2710 دولارا أميركيا، ويتوقع إطلاقه في شهر مارس (آذار) المقبل.

أول أجهزة لوحية بشحن لاسلكي

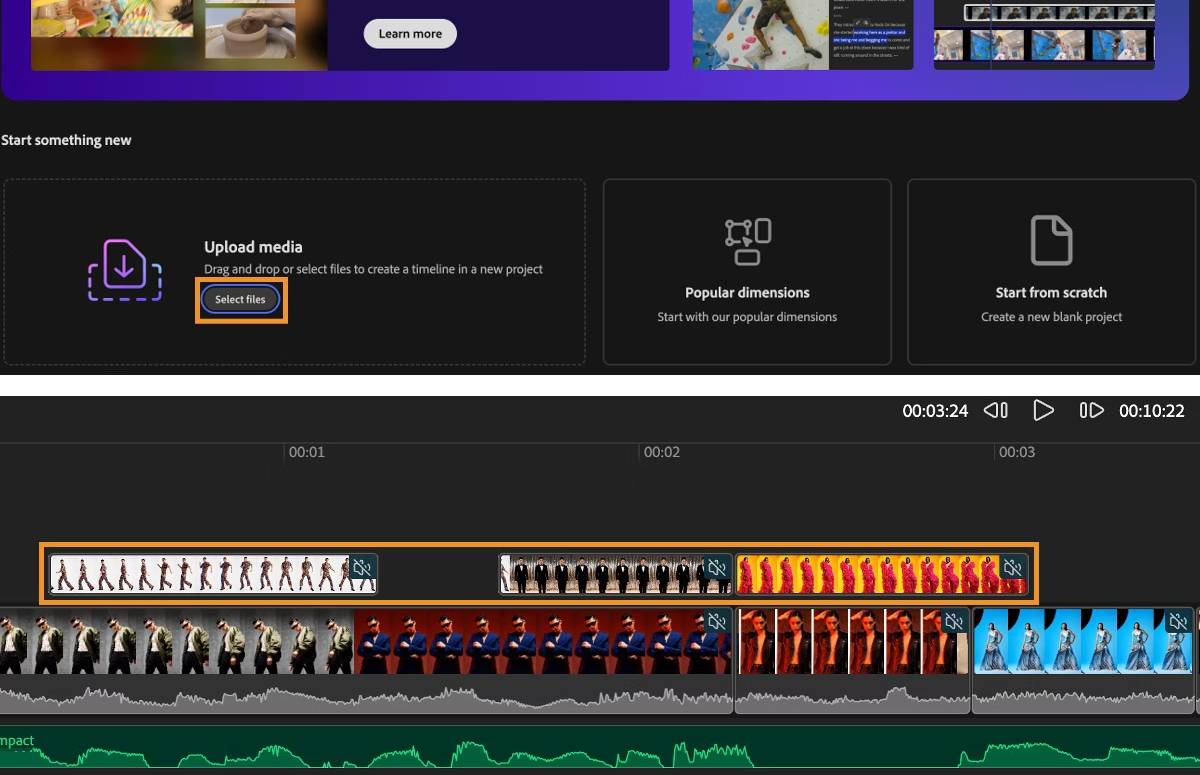

وبالنسبة للأجهزة اللوحية، فألقت الشركة نظرة على جهاز «مايتباد برو 5 جي» MatePad Pro 5G اللوحي الذي يدعم شبكات الجيل الخامس للاتصالات بشاشة يبلغ قطرها 10.8 بوصة تستخدم ألوانا تقدم صورة سينمائية وبأطراف جانبية غير ملحوظة. ويستطيع الجهاز الاتصال بالأجهزة الأخرى والتحكم بها مباشرة من شاشته، بما في ذلك استخدام لوحة المفاتيح والتفاعل مع الملفات الموجودة في تلك الأجهزة والعمل على عدة تطبيقات في آن واحد وإرسال الرسائل النصية، وحتى استقبال المكالمات الهاتفية على الجهاز اللوحي.

ويمكن التفاعل أيضا مع الجهاز عبر قلم «إم - بنسيل» M - Pencil الرقمي (يباع منفصلا) الذي يدعم التعرف على 4096 من المستوى المختلف من الضغط على الشاشة، ومحاكاة أثر ذلك. كما يمكن استخدام لوحة مفاتيح إضافية تلتصق بالجهاز اللوحي عبر مغناطيس قوي مدمج ليتحول الجهاز إلى كومبيوتر محمول خفيف الوزن يعمل بنظام التشغيل «آندرويد». ويُعتبر «ميدياباد برو 5 جي» أول جهاز لوحي في العالم يدعم الشحن اللاسلكي، والشحن اللاسلكي العكسي لشحن الأجهزة الأخرى.

ويستخدم الجهاز 8 غيغابايت من الذاكرة للعمل، مع استخدام تقنيات تبريد متقدمة، وبطارية بشحنة 7250 مللي أمبير - ساعة، ودعم للشحن السريع بقدرة 40 واط. وتعرض شاشة الجهاز الصورة بدقة 2560x1600 بكسل وبكثافة 280 بكسل في البوصة الواحدة، مع تقديم 4 سماعات مدمجة عالية الجودة من «هارمان كاردون» تقدم تجربة متقدمة لصوتيات عروض الفيديو والألعاب الإلكترونية. الجهاز متوافر بدءا من شهر أبريل (نيسان) المقبل بألوان الأبيض والرمادي والبرتقالي والأخضر بأسعار تتراوح بين 595 و800 دولارا. ويعتبر هذا الجهاز منافسا رئيسا لجهاز «آيباد برو» بشاشته وقدراته التقنية وقلمه الذكي.

وتجدر الإشارة إلى أن الشركة تقدم إصدارات متعددة من هذه السلسلة، بعضها يدعم شبكات الجيل الخامس للاتصالات، والبعض الآخر يدعم شبكات الجيل الرابع للاتصالات، بينما يتصل بعضها بالإنترنت عبر شبكات «واي فاي» اللاسلكية فقط، وبسعات تخزينية مختلفة (128 أو 256 أو 512 غيغابايت) وذاكرة بسعة 6 أو 8 غيغابايت، مع اختلاف أسعارها وفقا للمواصفات المرغوبة.

أجهزة محمولة ولاسلكية

وكشفت الشركة كذلك عن كومبيوتر «مايتبوك إكس برو» MateBook X Pro الجديد الذي يستخدم الجيل العاشر من معالجات «إنتل» بسرعات تصل إلى 4.9 غيغاهرتز ويعمل بنظام التشغيل «ويندوز 10»، وتعمل شاشته بدقة 3000x2000 بكسل وبكثافة 260 بكسل في البوصة، وهو متوافر بألوان الأخضر والفضي والرمادي بأسعار تبدأ من 1789 دولارا، ويمكن الحصول عليه بدءا من شهر أبريل المقبل.

كما كشفت الشركة عن كومبيوتري «مايتبوك دي» MateBook D بقطري 14 و15.6 بوصة يستهدفان جيل الشباب بتصميم أنيق. وتعمل هذه الكومبيوترات بالجيل العاشر من معالجات «إنتل» أو معالج «إيه إم دي رايزن 7»، مع توفير مستشعر بصمة مدمج في زر التشغيل، وكاميرا مخفية داخل لوحة المفاتيح. ويبلغ سمك الكومبيوتر 15.9 مليمتر، وتتراوح أسعاره بين 700 و999 دولارا، وفقا للمواصفات المرغوبة، ويمكن الحصول عليهما بدءا من شهر أبريل المقبل.

وكشفت الشركة أيضا عن موجهات منزلية تعمل بشبكات «واي فاي 6 +» التي تدعم شبكات «واي فاي 6» القياسية وتضيف إليها دعما للقنوات اللاسلكية بتردد 160 ميغاهرتز، الأمر الذي من شأنه رفع سرعات الشبكات اللاسلكية ومدى تغطيتها.

وأطلقت الشركة أيضا شريحتي «غيغاهوم 650» Gigahome 650 و«كيرين دبليو 650» Kirin W650، حيث تم استخدام شريحة «غيغاهوم 650» في نظام تقوية الشبكات اللاسلكية المنزلية «واي - فاي إيه إكس 3» Wi - Fi AX3 الذي يدعم استخدام ترديين لكل اتجاه من البيانات في آن واحد، ليستطيع هذا النظام المطور نقل البيانات لاسلكيا بسرعات تصل إلى 3000 ميغابت في الثانية (نحو 375 ميغابايت في الثانية، ذلك أن الميغابايت الواحد يعادل 8 ميغابت). ولدى استخدام هذا النظام مع أجهزة أخرى تدعم شبكات واي فاي 6 + اللاسلكية، فيمكن رفع مدى تغطية الشبكة اللاسلكية وسرعات نقل البيانات بشكل ملحوظ.

وعلى صعيد المودم المنزلي، كشفت الشركة عن الجيل الجديد من وحدة «5 جي سي بي إي برو 2» 5G CPE Pro 2 التي تقدم حجما أصغر بنسبة 30 في المائة مقارنة بالجيل السابق، مع دعم لـ11 ترددا لشبكات الجيل الخامس، وتوفير قدرات متقدمة لتطوير سرعة رفع البيانات وخفض زمن التواصل Latency.