عندما تدير «أليكسا»، الموجودة في المساعد الصوتي الذكي من «أمازون»، أعمال منزلكم، فإن شركة «أمازون» تتعقّبكم بطرق أكثر بكثير مما قد ترغبون. ذلك أن ما يغيب عن معظم الأشخاص أن أليكسا تسجّل كلّ ما يقولونه لها.

عندما يُسأل الناس عمّا إذا كانوا سيسمحون لغريب بالتنصّت على منزلهم والاحتفاظ بالتسجيلات، يجيب معظمهم: «هل أنت مجنون؟» ولكنّ التنصت والتسجيل هو ما كانت أمازون تفعله مع الملايين منّا عبر مساعدها أليكسا والمساعدات الصوتية «إيكو» المجهّزة بالميكروفونات. لقد أصبح الأمر واضحا كما يقول جيفري فاولر المحلل في التكنولوجيا لوسائل الإعلام الأميركية: هدف سيليكون فالي التالي هو التنصّت على منازلنا.

- تنصّت منزلي

قد لا يدرك معظم مالكي مساعدات الصوت الذكية أنّ أمازون تحتفظ بنسخة من كلّ ما تسجّله أليكسا، بعد النطق باسمها. كذلك يحتفظ مساعد «سيري» الصوتي من آبل ومساعد غوغل الصوتي غيابياً بتسجيلات تساعد الشركتين في تدريب تطبيقات الذكاء الصناعي لهذين المساعدين.

يقول فاولر بأنه عندما أستمع إلى أرشيف أليكسا الذي تراكم لديه طوال أربع سنوات، وجد فيه أجزاءً من حياته، مثل طلبات ضبط المؤقت لطهو السباغيتي، وتسجيلات لضيوف يتمازحون، ولمحات عشوائية من سلسلة «داونتاون آبي» التلفزيونية. ووجد أيضاً بعض المحادثات الحسّاسة التي دفعت أليكسا إلى «الاستيقاظ» والبدء بالتسجيل كنقاش بين أفراد عائلته حول أمور طبية.

لهذا السبب، يجب علينا أن نخشى التنصت على منازلنا التي تعتبر الحلقة الأضعف في خصوصيتنا، بقدر ما كنّا نخشى تنصّت التطبيقات الإلكترونية عبر أجهزة الكومبيوتر والهواتف. وقد يسهل على المستخدمين أن يبدّدوا مخاوفهم بمجّرد التفكير أنّ مساعد صوت ذكي أو جهاز واحد ليس كافياً لخرق الخصوصية، ولكنّ مع تزايد أعداد المنازل المتصلة بالإنترنت، تزداد عملية جمع البيانات وقاحة في ظلّ قلة القوانين التنظيمية، والمراقبين، والتطبيقات البديهية لمراقبة هذه الأجهزة.

دعونا لا نكرّر أخطاءنا التي ارتكبناها مع «فيسبوك» في منازلنا الذكية، لأنّ أي بيانات شخصية يتمّ جمعها ستستخدم ضدّنا. ولا شكّ أن أفضل مكان نبدأ منه هو القول: «أليكسا، توقفي عن تسجيل حياتنا».

- مساعد صوت جاسوس

«التنصّت» هو كلمة حسّاسة جداً بالنسبة لشركة أمازون التي حاربت ارتباك الكثير من المستهلكين حول متى وكيف، وحتى من يستمع لهم عندما يستخدمون جهاز أليكسا؟ إلّا أنّ جزءاً كبيراً من هذه المشكلة كان من صنع الشركة نفسها.

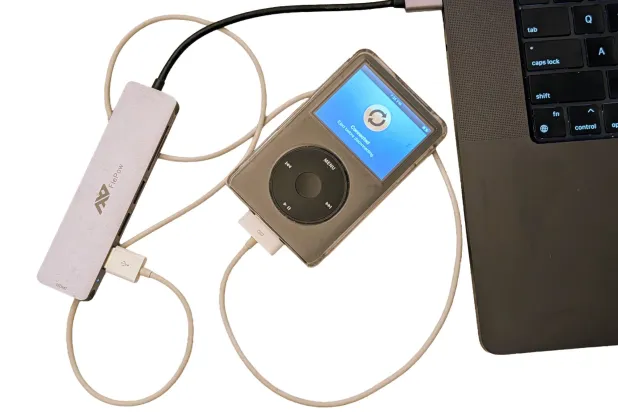

ولكن كيف يمكنكم أن توقفوا أليكسا عن التسجيل؟ تعطي شركة أمازون جواب «فيسبوك» نفسه في هذا الشأن: «يملك الزبائن زمام السيطرة ولكنّ الهدف الأساسي من تصميم المنتج هو تلبية جميع حاجاتهم. يمكنكم حذف التسجيلات القديمة يدوياً إن عرفتم أين تبحثون عنها، وتذكّروا أن تعودوا دائماً إلى الوراء. لا يمكنكم منع أمازون من صناعة هذه التسجيلات، أو إسكات ميكروفون «إيكو» (لأنّه يتعارض مع هدفه الأساسي) أو حتى فصل الجهاز عن الكهرباء».

تقول أمازون إنّها تحتفظ بتسجيلات زبائنها لتحسين منتجاتها وليس لبيع تلك التسجيلات (وهذا ما قالته «فيسبوك» أيضاً). ولكنّ هذا لا ينفي الخطورة الدائمة التي تنطوي عليها عملية جمع البيانات الشخصية. هل تذكرون العائلة التي أرسلت أليكسا تسجيلاً لإحدى محادثاتها إلى جهة اتصال عشوائية؟ هذا دون أن ننسى القضاة الذين أصدروا مذكرات بناء على تسجيلات أليكسا.

تصدّر أرشيف أليكسا الصوتي عناوين الصحف أخيراً بعد اكتشاف وكالة بلومبيرغ أن موظفي أمازون يستمعون إلى التسجيلات لتدريب ذكاء الشركة الصناعي. واعترفت أمازون عندها أن بعضاً من موظفيها يحصلون فعلاً على معلومات الموقع الخاصة بالأجهزة التي صنعت هذه التسجيلات.

لا تنحصر ظاهرة تسجيل الأصوات والاحتفاظ بها بأمازون فحسب، إذ تحتفظ شركة آبل، التي تبدي اهتماماً أكبر بالخصوصية في صناعة أجهزة المنازل الذكية، بنسخ من محادثات الزبائن مع المساعد «سيري». تقول آبل إن البيانات الصوتية يشار إليها كـ«معرّف عشوائي غير مرتبط بالأفراد»، ولكنّ كم يمكن لتسجيل بصوتكم أن يكون فعلاً مجهول الهويّة؟ وما لم يفهمه المرء فعلاً هو لماذا لا تمنحنا آبل خيار رفض حفظ تسجيلاتنا.

أمّا مع مساعد غوغل، فيمكنكم منعه من التسجيل من خلال تحويل «نشاط الصوت والتسجيل» (Voice & Audio Activity) إلى وضع «الإيقاف» في «حسابكم.myaccount.google.com-activitycontrols

ولكنّ الريادة غير المتوقّعة في هذه المسألة كانت من نصيب غوغل، حيث اعتادت الشركة تسجيل جميع المحادثات التي تجرى مع مساعدها. إلّا أنّها عمدت العام الماضي وبصمت، إلى تغيير إعداداتها لمنع المساعد من تسجيل ما يسمعه بعد استدعائه بعبارة «مرحباً غوغل». وفي حال كنتم من الأشخاص الذين سبق لهم أنّ أعدوا مساعدا ذكياً من غوغل، ستحتاجون غالباً إلى تعديل إعداداته لـ«إيقاف» التسجيلات.

ويقول فاولر بأنه ليس الوحيد الذي يظنّ أن الاحتفاظ بالتسجيلات أقرب ما يكون إلى التنصّت. حديثا، تقدّمت لجنة الخصوصية في جمعية ولاية كاليفورنيا بقانون مضاد للتنصّت يلزم صانعي المساعدات الصوتية الذكية بالحصول على موافقة الزبائن قبل حفظ تسجيلاتهم. كما مرّر مجلس الشيوخ في ولاية إلينوي أخيراً قانوناً حول المسألة نفسها. ولكن هذه المبادرات ليست إلّا امتداداً لوجوب الحصول على الإذن لتسجيل محادثات شخص ما بشكل سرّي، المنصوص عليها في قوانين الكثير من الولايات.

وفي حال كنتم تستخدمون مكبرات صوت سونوس مع أليكسا، يجب أن تعرفوا أن سونوس تتعقب وتتتبّع الألبومات ولوائح التشغيل والمحطات التي تستمعون إليها، وتشارك هذه المعلومات مع أمازون.

- أجهزة ذكية متجسسة

بعد بحث في أرشيف أليكسا الصوتي، يطرح تساؤل عن النشاطات الأخرى التي يتمّ تسجيلها من قبل شركات التقنية في المنزل الذكي. وتحديدا يمكن رصد وجود كمية من البيانات الشخصية كافية لجعل أجهزة الاستخبارات السرية تشعر بالخجل من بطء جمع المعلومات.

• منظم حرارة ذكي. عندما تستيقظ في منتصف الليل لتناول وجبة خفيفة، تتلقّى غوغل خبراً بهذا الأمر، لأنّ منظّم الحرارة «نست» Nest من غوغل، يرسل تقارير إلى خوادم البيانات في الشركة كل 15 دقيقة يطلعهم فيها على أحوال المناخ بالإضافة إلى أي حركة تحصل في أرجاء المنزل (وفقاً لجهاز استشعار للوجود يستخدم لزيادة الحرارة). يمكنكم حذف حسابكم، وفي حال لم تفعلوا، سيحتفظ «نست» بهذه البيانات إلى أجل غير مسمّى.

• مصابيح ذكية. ثمّ هناك الأضواء التي تكشف مواعيد خلودكم للنوم والكثير من الأشياء الأخرى. إذ تتعقّب مصابيح «فيليبس هيو» Philips Hue وقت تشغيل وإطفاء كلّ واحدة منها، ويتمّ حفظ هذه البيانات بشكل دائم في حال كانت هذه المصابيح متصلة بخدمتها السحابية (التي لا يمكن الاستغناء عنها إن أردتم تشغيل هذه الأضواء عبر أليكسا أو مساعد غوغل).

• قفل مرآب ذكي. يتحوّل كلّ نوع من أنواع الأجهزة اليوم إلى أداة إلكترونية لجمع البيانات. يتيح جهاز «شامبرلين ماي كيو» Chamberlain MyQ لفتح المرآب للشركة المصنعة الاحتفاظ بسجلّ يظهر كلّ مرّة يفتح أو يقفل فيها باب المرآب، ومجدداً إلى أجل غير مسمّى.

• مكبرات صوت ذكية. بدورها، تتعقّب مكبرات صوت سونوس التي تستخدمها غيابياً جميع الألبومات ولوائح التشغيل والمحطات التي تستمع إليها، بالإضافة إلى كلّ مرّة تضغط فيها على زرّ تشغيل، إيقاف، تجاوز أو رفع الصوت. ولكنّ هذه تحتفظ بتاريخك السمعي لمدة ستة أشهر فقط.

- مشاركة البيانات

والآن، حان دور الجزء الأكثر جنوناً: بعد سؤال هذه الشركات حول ممارساتها في مجال جمع البيانات، علم فاولر أنّ معظمها يشارك ما يحصل في منزله مع أمازون أيضاً، إذ تبيّن أن بياناتنا هي الثمن الذي تدفعه هذه الأجهزة للاندماج مع أليكسا. بمعنى آخر، أمازون لا تتنصّت علينا فحسب، بل تتعقّب كلّ ما يحصل في منازلنا أيضاً.

لا يمكنكم منع أمازون من جمع بياناتكم من أجهزة المنزل الذكي المتصلة بأليكسا، ولكن يمكنكم الطلب منها حذف البيانات التي جمعتها عبر موقع amazon.com-alexaprivacy.

وتقرّ شركة أمازون بجمعها للبيانات حول أجهزة الطرف الثالث حتى في حال عدم استخدام أليكسا لتشغيلها. وتقول أيضاً إنّ أليكسا تحتاج للاطلاع على «وضع» أجهزتكم «لتقديم تجربة منزل ذكي أفضل». ولكن الاحتفاظ بسجل من هذه البيانات الشخصية مفيد لهم أكثر مما هو مفيد لنا.

يعمل مساعد غوغل بدوره على جمع البيانات حول وضع الأجهزة المتصلة بالإنترنت في منزلكم. ولكن الشركة تقول إنّها لا تخزّن تاريخ هذه الأجهزة رغم عدم وجود ما يمنعها من فعل ذلك.

وأخيراً، يبدو أنّ آبل تقوم بعمل يستحق التقدير في هذا المجال عبر جمع أقلّ قدر ممكن من البيانات. إذ لا يبلغ برنامج «هوم كيت» الشركة بأي معلومات حول ما يحصل في منزلكم الذكي، بل تتواصل الأجهزة المتوافقة مع البرنامج عبر التشفير مع جهاز الآيفون الخاص بكم، حيث يتمّ الاحتفاظ بالبيانات.