تزداد وتيرة الهجمات الإلكترونية على أجهزة المستخدمين والبرامج التي يستخدمونها، لكن المجرمين الإلكترونيين يطورون من أساليبهم لجني الأموال بطرق مختلفة. ومن الطرق الجديدة في هذا القطاع استهداف تطبيقات مشاركة السيارات مع الآخرين التي بدأت في الانتشار أخيراً في أوروبا، والولايات المتحدة، وروسيا؛ وذلك لسرقة المركبة ومعلوماتها أو استخدامها في أغراض إجرامية. كما ظهر نوع جديد من هجمات التنقيب عن العملات الرقمية تعمل بلا ملفات، وتستهدف شبكات الشركات حول العالم وأجهزة البيع الآلي، وأجهزة نقاط البيع، وأنظمة إدارة انتظار الزبائن.

استهداف تطبيقات المركبات

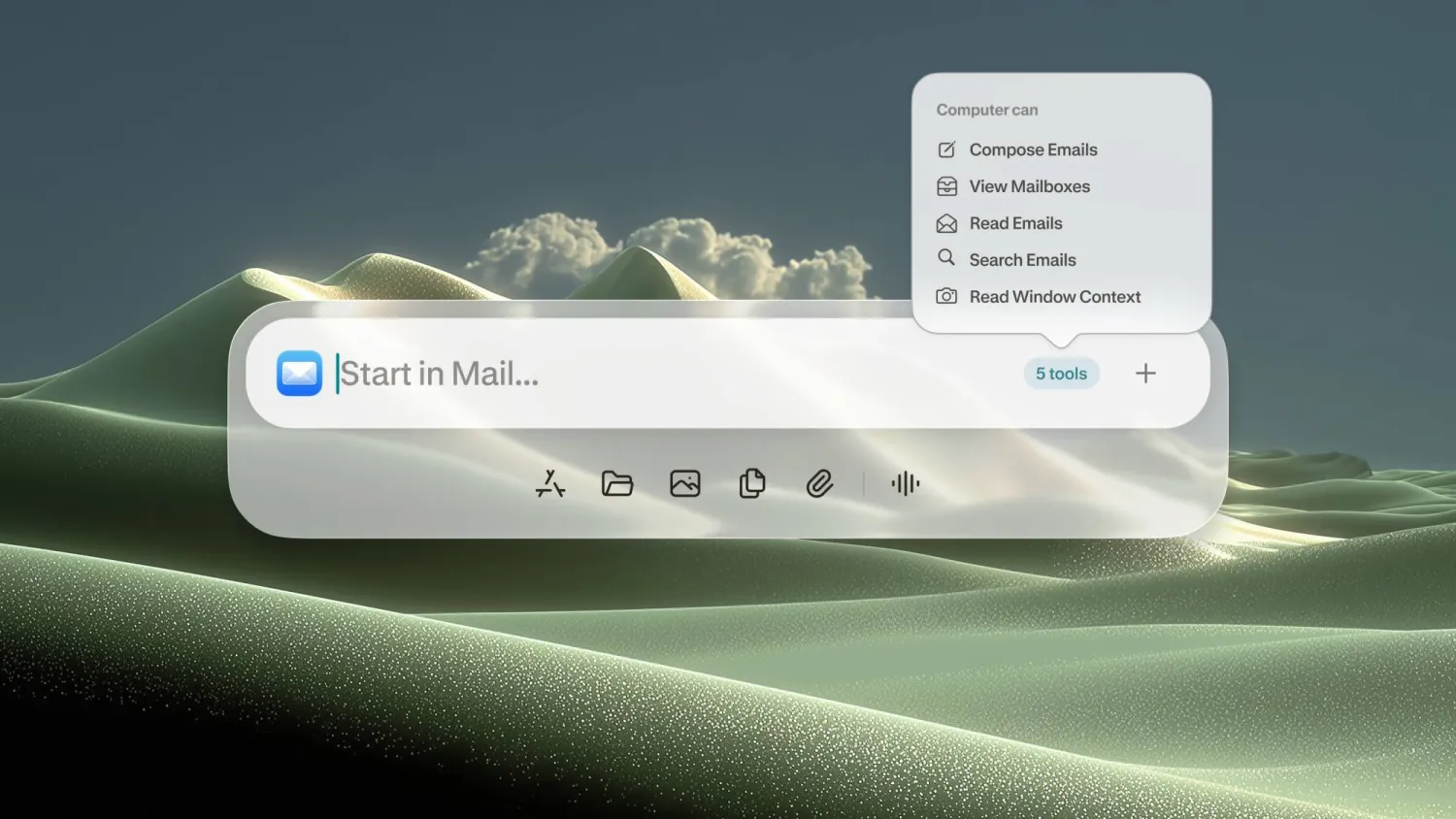

اختبر باحثون في «كاسبرسكي لاب» المتخصصة بالأمن الإلكتروني مجموعة من تطبيقات مشاركة المركبات من شركات معروفة حول العالم للتعرف على مستويات الأمن فيها، بينها تطبيقات من الولايات المتحدة، وأوروبا، وروسيا، ووجدوا أن جميع التطبيقات التي خضعت للفحص تحوي عدداً من المشكلات الأمنية التي قد تسمح للمجرمين بالاستيلاء على التطبيقات وبيانات السائقين والسيارات، إما بالتخفي أو بانتحال شخصية مستخدم آخر. وسيصبح بوسع المجرم فعل أي شيء تقريباً لحظة حصوله على إمكانية الدخول إلى التطبيق، بدءاً من سرقة المركبة ومعلوماتها، ووصولاً إلى إلحاق الضرر بها أو استخدامها في أغراض خبيثة.

ويستطيع المهاجم، بمجرد تمكنه من اختراق التطبيق، التحكم في السيارة بتخف، واستعمالها لأغراض خبيثة، كالركوب مجاناً والتجسس على المستخدمين، وحتى سرقة المركبة وتفاصيلها، وصولاً إلى سيناريوهات أخطر، مثل سرقة بيانات المستخدمين وبيعها في السوق السوداء. وقد يؤدي هذا إلى ارتكاب المجرمين أفعالاً غير قانونية وخطرة على الطرقات بالسيارات المسروقة، متخفين تحت هويات الآخرين.

وقد أجريت الاختبارات على 13 تطبيقاً لمشاركة السيارات لمعرفة مدى عمق هذه المشكلة، جميعها تم تحميلها أكثر من مليون مرة. وظهر أن جميع التطبيقات المفحوصة احتوت على بضع مشكلات أمنية، وأن مجرمي الإنترنت يستغلون حسابات مسروقة في استخدامهم هذه التطبيقات.

وتأتي تطبيقات مشاركة السيارات من المنطلق نفسه الذي أتت منه جميع التطبيقات الأخرى التي صُممت لتسهيل الشؤون المعيشية وإجراء مختلف المعاملات بيسر وسهولة، مثل إتاحة المجال أمام توصيل الطعام ومشاركة السيارات، وطلب سيارات الأجرة، بطريقة تتيح الانتفاع من الخدمات بتكاليف معقولة. وتتسم تطبيقات مشاركة السيارات بإضفائها قيمة عالية على حياة محدودي الدخل؛ كونها تتيح لهم استخدام السيارات المشتركة من دون تحمل التكاليف المرتبطة بامتلاك سيارة وتلبية مستلزماتها وإجراء الصيانة لها، لكن هذه التطبيقات، مع ذلك، قد تنطوي على خطر أمني جديد لكل من المصنعين والمستخدمين.

واشتملت نقاط الضعف الأمنية المكتشفة على انعدام الوسائل الكفيلة بمنع هجمات الوسيط؛ وهذا يعني قدرة المهاجم على تحويل حركة البيانات الخاصة بالتطبيق إلى موقعه الخاص، رغم نزاهة التطبيق واعتقاد المستخدم بأمنه؛ ما يسمح للمجرم بأخذ ما يشاء من بيانات شخصية أدخلتها الضحية، كاسم المستخدم وكلمة المرور والرمز الشخصي، وغيرها. والنقطة الثانية هي انعدام الدفاع ضد الهندسة العكسية للتطبيق، وهي التي تقوم على اكتشاف المبادئ التقنية للتطبيق عبر تحليل بنيته ووظيفته وطريقة عمله؛ ونتيجة لذلك، يستطيع المجرم فهم آلية عمل التطبيق والبحث عن نقطة ضعف تتيح له الدخول إلى البنية التحتية من جهة الخوادم.

نقطة أخرى، هي انعدام أساليب الكشف عن عمليات منح إذن المشرف Rooting لمستخدم الهاتف، وتعطي حقوق التغيير الجذري المستخدم الخبيث إمكانات واسعة من شأنها جعل التطبيق مكشوفاً بلا أي تحصين. ونذكر أيضاً انعدام الحماية مما يعرف بأساليب النقل الكتلي للبيانات Overlaying، وهو ما يتيح للتطبيقات الخبيثة فتح نوافذ للتصيد وسرقة معلومات اعتماد الدخول الخاصة بالمستخدمين. أما النقطة الأخيرة فهي اكتشاف أن أقل من نصف التطبيقات تتطلب كلمات مرور قوية من المستخدمين؛ ما يعني أن المجرمين بإمكانهم مهاجمة الضحية في سيناريو هجوم القوة العمياء الذي يعتمد على محاولة تجربة كل كلمات المفاتيح المحتملة لاختراق التطبيق

وينصح الباحثون مستخدمي تطبيقات مشاركة السيارات باتباع الإجراءات التالية لحماية سياراتهم وبياناتهم الشخصية من الهجمات الإلكترونية المحتملة: عدم منح إذن المشرف للمستخدم؛ لأنه قد يتيح للتطبيقات الخبيثة إمكانات تخريب واسعة، وإبقاء نظام التشغيل على الجهاز محدثاً باستمرار لتقليل الثغرات في البرمجيات وخفض احتمالات وقوع الهجمات، بالإضافة إلى تحميل حل أمني موثوق به لحماية الجهاز من الهجمات الرقمية.

هجمات ضد العملات الرقمية

وعلى صعيد ذي صلة، عثر باحثون في «كاسبرسكي لاب» على نوع جديد من الهجمات الخاصة بالتنقيب عن العملات الرقمية المشفرة Coin Mining، ووجدوا أن الهجوم المسمى «باورغوست» PowerGhost يضرب شبكات الكومبيوترات في الشركات والمؤسسات في مناطق عدة حول العالم. ويشكل هذا الهجوم أحدث تطور في إطار توجه متزايد لدى المجرمين الإلكترونيين على نحو يثير القلق لاستخدام أدوات تنقيب متطورة في هجمات موجهة تتم ضمن مساعيهم الرامية إلى تحقيق مكاسب مالية. ومن شأن تنامي هذا التوجه تعريض الشركات للخطر؛ إذ تخرب هجمات التنقيب شبكات الكومبيوترات وتبطئها ملحقة ضرراً كبيراً بالعمليات التجارية وخسائر مادية بالشركات.

وتشكل هجمات تنقيب العملات الرقمية المشفرة أحد الموضوعات الساخنة في مجال الأمن الإلكتروني في الوقت الراهن؛ إذ تقوم برمجية التنقيب المتخصصة بتوليد عملات معدنية باستخدام قوة الحوسبة الخاصة بالكومبيوترات والهواتف الجوالة التابعة للجهة التي وقعت ضحية لهجوم التنقيب. وتنشئ الجهات التي تقف خلف تلك الهجمات العملات الجديدة على حساب مستخدمين آخرين، مستغلة قدرات أجهزتهم من دون علمهم. وتصاعد هذا النوع من التهديدات في الآونة الأخيرة ليحل محل هجمات طلب الفدية بوصفه النوع الأبرز من البرمجيات الخبيثة. إلا أن ظهور «باورغوست» يضيف بعداً جديداً لهذا التوجه؛ فهو يدل على أن الجهات الخبيثة التي تقف وراء هجمات التنقيب باتت تتحول إلى استخدام الهجمات الموجهة؛ بُغية تحقيق مكاسب مالية أكبر.

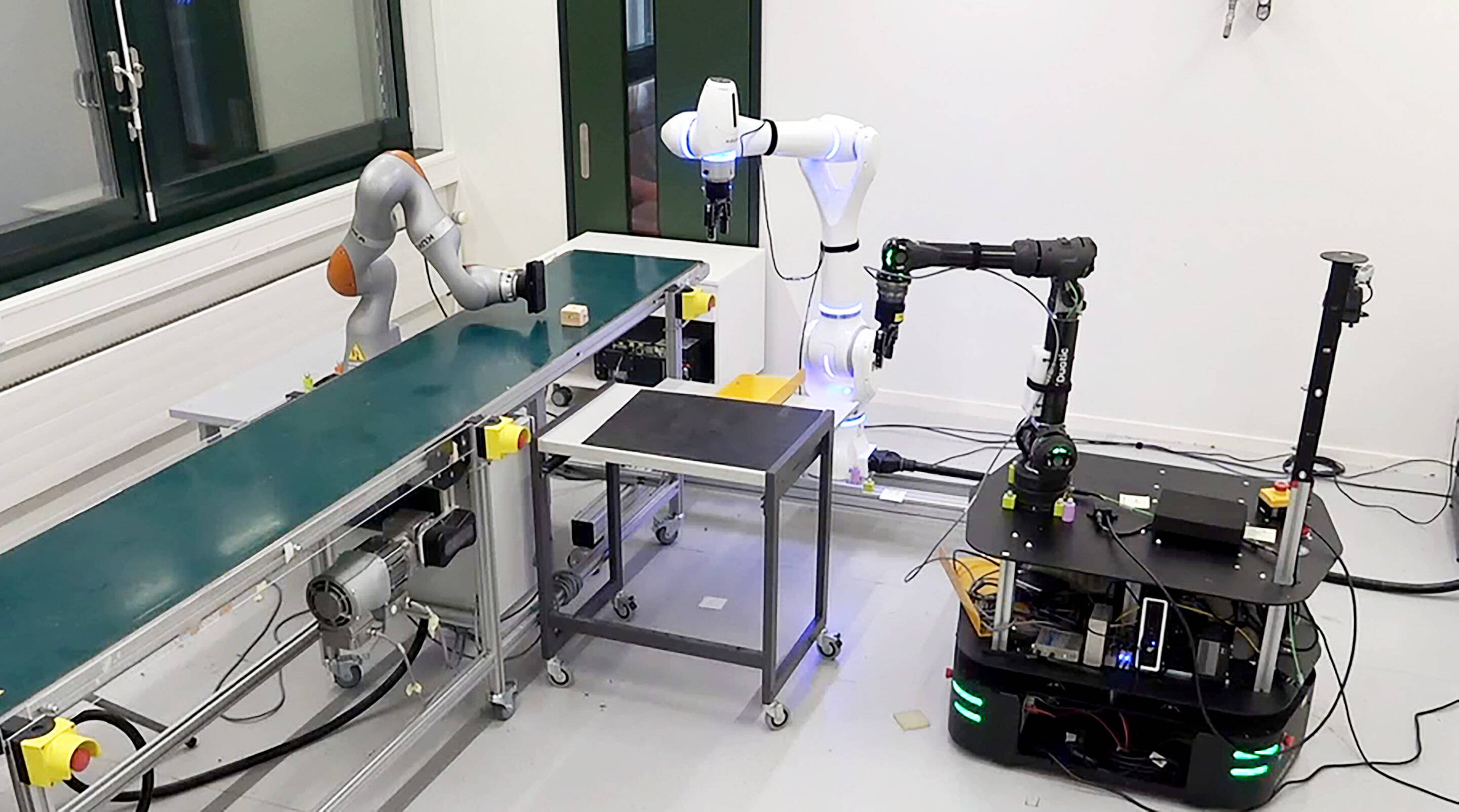

ويجري توزيع برمجية «باورغوست» داخل شبكات الشركات، لتصيب محطات العمل والأجهزة الخادمة على حد سواء. وتضم أبرز البلدان المستهدفة حالياً بهذا الهجوم، حتى الآن، البرازيل، وكولومبيا، والهند، وتركيا. ومن المثير للاهتمام أن «باورغوست» يستخدم أساليب متعددة لا تعتمد على الملفات للحصول بطريقة خفية على موطئ قدم في الشبكات المؤسسية؛ مما يعني أن أداة التنقيب لا تخزن نفسها مباشرة على القرص الصلب في الجهاز؛ الأمر الذي يعقد عملية الكشف عنها والتعامل معها. وتتم إصابة الجهاز عن بعد عبر محاولات اختراق أو باللجوء إلى أدوات إدارة تعمل عن بعد، وعند إصابته يتم تحميل أداة التنقيب الرئيسية وتشغيلها من دون تخزينها على القرص الصلب. وبمجرد حدوث ذلك، سيصبح بإمكان المجرمين الإلكترونيين إعداد الأداة لتتلقى التحديثات وتنتشر داخل الشبكة وتشرَع في عملية التنقيب تلقائياً.

خطوات مضادة

ويمكن اتباع الخطوات التالية لخفض خطر الإصابة بهجمات التنقيب: الحرص دائماً على تحديث البرمجيات والأنظمة على جميع الأجهزة لمنع هجمات التنقيب من استغلال الثغرات الأمنية، واستخدم الأدوات التي يمكنها اكتشاف الثغرات وتنزيل الإصلاحات الخاصة بها وتثبيتها تلقائياً. الخطوة الثانية هي عدم تجاهل الأهداف الأقل وضوحاً، مثل أنظمة إدارة انتظار الزبائن ونقاط البيع، وحتى أجهزة البيع الآلية؛ إذ يمكن أن تكون هذه الأجهزة مستغلة في عمليات التنقيب. وينصح باستخدام حل أمني مخصص يتم تمكينه من التحكم في التطبيقات وكشف السلوك، يكون مشتملاً على مكونات الوقاية من الاستغلال التي تراقب الإجراءات المشبوهة للتطبيقات وتمنع تشغيل الملفات الخبيثة، بالإضافة إلى ضرورة توعية الموظفين وفرق تقنية المعلومات، والحفاظ على البيانات الحساسة منفصلة وفرض قيود تقنية صارمة على الوصول إليها لضمان حماية بيئة الشركات.

وتشمل برمجية «باورغوست» التهديدات التالية PDM:Trojan.Win32.Generic وPDM:Exploit.Win32.Generic وHEUR:Trojan.Win32.Generic وnot - a - virus:HEUR:RiskTool.Win32.BitMiner.gen.

ويمكن الاطلاع على المزيد عن التهديدات المحدقة بتطبيقات مشاركة السيارات وتهديد «باورغوست» من مدونة www.securelist.com.