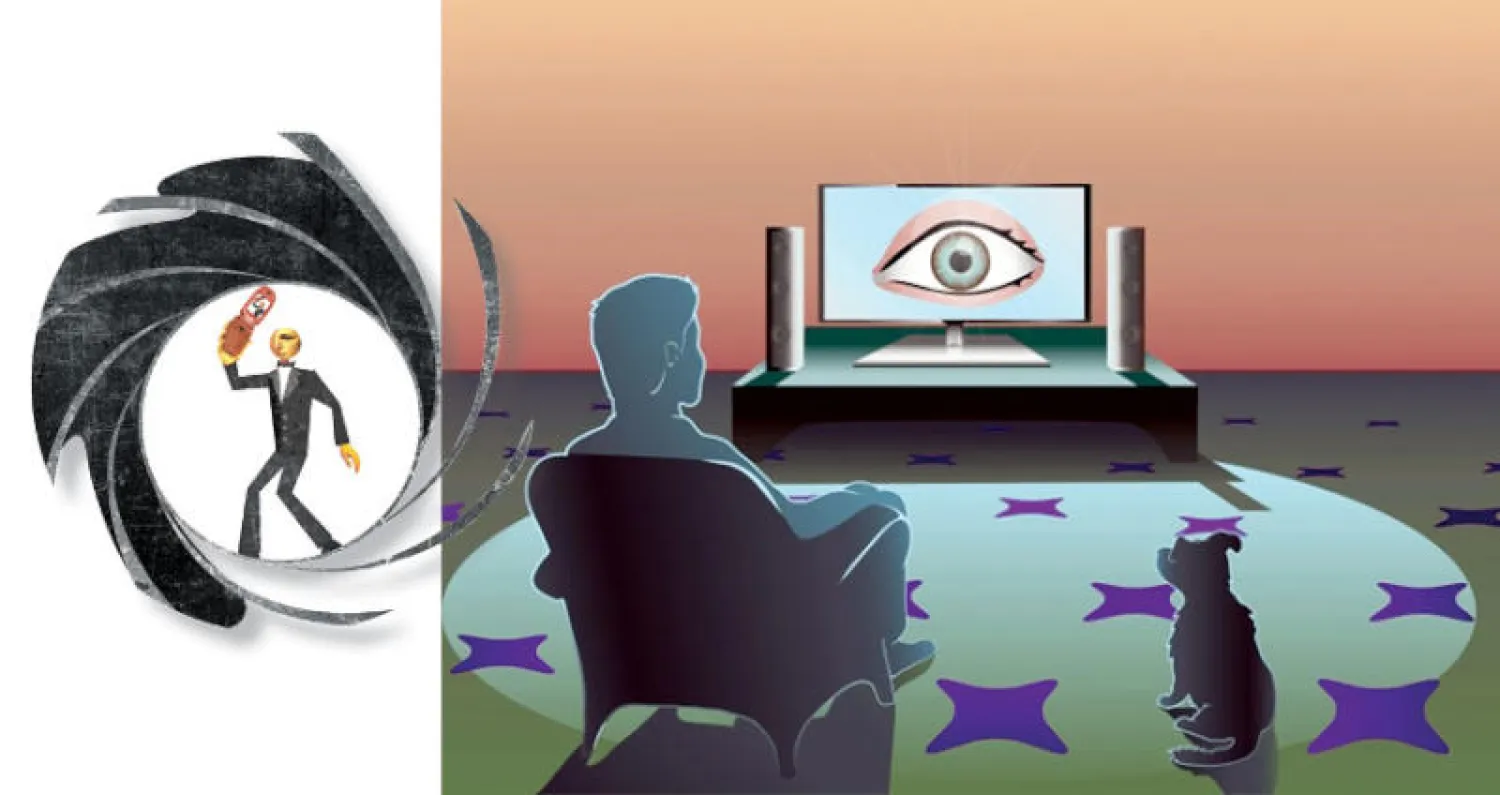

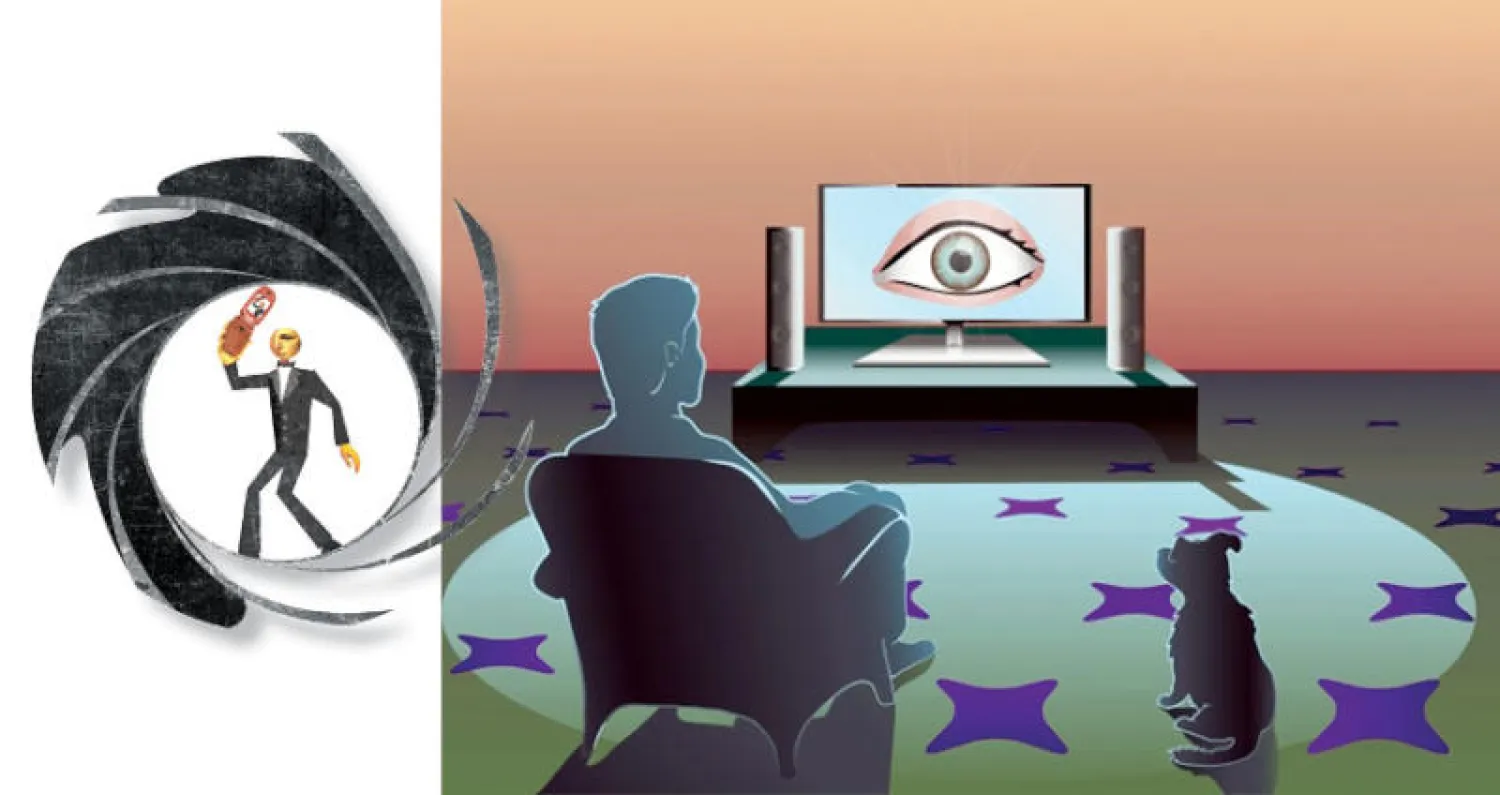

لم تعد مسألة التجسس الإلكتروني محصورة بـ«غوغل» و«فيسبوك» فحسب، إذ تبيّن أنّ أجهزة التلفزيون، ومزوّدي خدمات الهواتف الخلوية، وحتى حساباتكم على «لينكد إن» لها حصّة أيضاً في عملية استغلال بياناتكم الخاصّة. ولكن في حالات كثيرة، يمكنكم حماية أنفسكم من هذا الاستغلال إن ضبطتّم إعداداتها بالشكل الصحيح.

- إجراءات مضادة

أنا شخصياً عرفت أخيراً أنه وعلى الرغم من الفصاحة التي تتحدث بها الكثير من شركات التقنية، فإن قلّة منها فقط تتيح فعلياً للمستخدم أن يتحكّم ببياناته، في حين يختبئ معظمها خلف لوائح الخيارات الغامضة والمربكة. ومع أنني أعمل خبير تقنية محترفا، اكتشفت أنني تعرّضت للخداع وسلّمت بياناتي مرّات كثيرة للشركة المصنعة لجهاز التلفزيون الخاص بي، وإلى مزوّد خدمات جوالي الذكي.

يعمل الكثير من هذه الشركات على جمع البيانات حتى تتمكن من بيع إعلانات تتمحور حول سلوكياتنا ومجالات اهتمامنا.

فيما يلي، سأعرض عليكم بعض الخطوات التي تساعدكم على مقاومة هذا الاستغلال:

- أجهزة التلفزيون

- تلفازكم يراقبكم. تتيح إعدادات الضوابط الافتراضية التلقائية default غالباً (أو الشاشات التي نقرتم عبرها على كلمة «موافق» أثناء ضبط الجهاز) للتلفزيونات الذكية، وصناديق العرض وخدمات الكابل أن تتعقّب كمّاً معيناً من المعلومات الشخصية، لتتعرف إلى البرامج التي تشاهدونها والتطبيقات التي تستخدمونها.

- يعمل أحدث تلفزيون ذكي من سامسونغ، العلامة التجارية الأكثر مبيعاً، على تعقّب كيفية استخدامكم لتلفزيونكم لاستهدافكم بالإعلانات التي تبثها سامسونغ على لوائح خيارات شاشاتها. خلال الضبط، يشجعكم التلفزيون على الموافقة على مجموعة من الشروط والأحكام التي تتضمّن السماح بعرض «الإعلانات المبنية على مجالات اهتماماتكم». يمكنكم أن ترفضوها، ولكن في حال لم تلاحظوا ما هو الهدف منها، أو كنتم غير واثقين ما إذا كنتم تريدون الموافقة عليها، عليكم أن تدخلوا إلى عمق إعدادات التلفزيون لإيقاف هذا التعقب.

بواسطة جهاز التحكّم، اذهبوا إلى «إعدادات», «دعم», «شروط وسياسة», «إعلانات معروضة بناء على مجالات اهتماماتكم», واختاروا «تعطيل الخدمات التفاعلية». (على الإصدارات الأقدم من تلفزيونات سامسونغ، قد تجدون هذه الخطوات تحت عنوان لائحة «مركز الذكاء الرئيسي»).

وستجدون إعدادات شبيهة على التلفزيونات الذكية التي تصنّعها شركات إل جي، وسوني، و«فيزيو». وكل ما تخسرونه هو الإعلانات.

- موقع «لينكد إن»

يعتبر «لينكد إن» مصدر التطفّل في المكتب. وبناء على افتراض هذا الموقع بأنّكم ترغبون بعرض حياتكم العملية للآخرين، تكشف إعدادات الضوابط الافتراضية التلقائية للشبكة الاجتماعية الكثير عنكم.

تملك منصّة «لينكد إن» نحو 60 إعداداً خاصاً بالبيانات والخصوصية والإعلانات يمكنكم أنتم التحكّم بها. للوصول إلى هذه الإعدادات عبر تطبيق المنصّة بواسطة جوالكم، اضغطوا على صورتكم الموجودة في الزاوية اليسرى العليا، ثمّ انقروا على رمز الترس الموجود في الزاوية اليمنى.

ولتعديلها عبر موقع لينكد إن، اذهبوا من شاشة الجوال إلى «أنا»، وبعدها إلى «إعدادات».

يعتبر ملفّكم الشخصي على هذه المنصة مكشوفاً للجمهور ويمكن البحث عنه عبر غوغل. تتضمّن البيانات التي تتمّ مشاركتها غيابياً الاسمين الأول والثاني، وعدد جهات الاتصال، ومنشوراتكم على لينكد إن وتفاصيل عن تجاربكم المهنية الحالية والسابقة. يمكنكم تقليص هذه المعلومات الظاهرة بسهولة أكبر عبر موقع لينكد إن. اذهبوا إلى صفحة المنصة، اضغطوا على «إعدادات» وثمّ على «خصوصية»، وبعدها انقروا على «تغيير» و«تعديل» ملفّكم الشخصي. وهنا، يمكنكم تغيير ملفّكم الشخصي بشكل كامل واختيار التفاصيل التي لا مانع لديكم بمشاركتها.

- في كلّ مرّة تقومون فيها بتعديل ما على ملفّكم، تعرض منصّة «لينكد إن» التغييرات التي قمتم بها للجهات التي تتواصلون معها. يمكنكم أن تضعوا حداّ لهذه المشاركة المفرطة عبر الذهاب إلى «إعدادات» ثمّ «خصوصية» وبعدها انقروا على «تعديل الملف المشارك» وغيّروا الخيار إلى «لا».

- يصوّب «لينكد إن» إعلاناته بناء على بياناتكم الشخصية التي تدخلونها ومن خلال تعقّب مواقع إلكترونية أخرى تزورونها.

ويستخدم أيضاً بياناتكم لتصويب الإعلانات التي ترونها في منصات أخرى. يمكنكم أن تضعوا حداً لمعرفة المنصة بهذه الإعلانات من خلال الذهاب من الإعدادات إلى الإعلانات في التطبيقات. في هذا القسم، أنصحكم بأنّ تنقروا «لا» في غالبية الخيارات، من بينها «أفكار» (Insights) على المواقع التي زرتموها، والإعلانات خارج «لينكد إن» (جهات الاتصال، والموقع، والديموغرافيا، والشركات التي تتابعونها...) بالإضافة إلى التفاعلات مع الأعمال في أسفل الشاشة. أما الأمور التي ستخسرونها، فهي الإعلانات ذات الصلة والخصوصية التي قد تضمّ فرص عمل مهمة لكم.

- «تويتر»

على عكس منصات التواصل الاجتماعي الأخرى، يعرف معظم الناس سلفاً أنّ ما يفعلونه على «تويتر» مكشوف للجميع. لذا، لعلّكم لن تتفاجأوا إن عرفتم أن هذه المنصّة تبيع بدورها اهتماماتكم للمعلنين، تماماً كما يفعل «فيسبوك» و«لينكد إن».

- سيحاول موقع «تويتر» أن يستهدفكم بإعلاناته ليس بالاعتماد على ما تقومون به عبره فقط، بل أيضاً عبر نشاطكم خارج التواصل الاجتماعي، بواسطة المعلومات التي يشتريها من وكلاء بيع البيانات. عطلوا هذه العملية في تطبيق المنصّة الهاتفي من خلال الضغط على صورتكم الشخصية، ثمّ انقروا على «إعدادات» و«خصوصية», «خصوصية» و«سلامة», ثمّ ابحثوا في الخيارات للعثور على «إضفاء طابع شخصي» وانقروا على «بيانات»، ثمّ حوّلوا خياراتكم إلى «تعطيل» في كلّ الأقسام.

وما ستخسرونه، هو الإعلانات التي ترونها على «تويتر»، وأمور غيرها كالتوصيات وأخبار المناسبات، ستكون أقلّ صلة باهتماماتكم.

- خدمات الجوالات

- موقع «ياهو». لا يزال موقع ياهو، الذي يشكّل اليوم جزءا من شركة «أوث» وتملكه شركة «فيريزون»، يستخدم من قبل الملايين لخدمات البريد الإلكتروني، ولمتابعة الأخبار والبحث في الشبكة. وكما يفعل منافسه غوغل، يعمل ياهو على بيع المعلومات الخاصة بكم للمعلنين بهدف تحقيق المكاسب المادية.

ولكنّ الخبر الجيّد هنا هو أن ياهو يحتفظ بمعظم إعداداته في لوحة واحدة لإدارة الخصوصية: yahoo.mydashboard.oath.com

- خطط خدمات الجوال من شركات الاتصالات الأميركية. عند الاشتراك بشبكة إحدى الشرطات مثل AT&T، و«فيريزون»، و«تي - موبايل» و«سبرينت»، فإنها تستخلص البيانات عنكم.

لا أحد يملك معلومات عن الأماكن التي تزورونها وعن ما تقومون به أكثر من مزودي الخدمات الخلوية.

وعلى الرغم من أنّكم تدفعون لهم مقابل خدماتها مسبّقاً، يسعى البعض منها إلى تحقيق الأرباح من مبيع بياناتكم الخاصة أيضاً. ألا يجب أن تكون هي من تدفع لنا مقابل بياناتنا؟

في هذه الحالة، يجب أن تحرصوا على تعطيل «الإعلانات ذات الصلة» و«الإعلانات ذات الصلة المعززة» لجميع أرقام الجوال المسجّلة لديكم.

- موجه الإشارة

- أجهزة موجه الإشارة لاتصال الواي - فاي. تشمل المخاوف من موجه الإشارة مسألتي الأمن والخصوصية على حدّ سواء، إذ يختار معظم الناس «password» ككلمة مرور لموجّه الإشارة لديهم، الأمر الذي يعتبر مشكلة جدية، لأنّ أي شخص يملك الحدّ الأدنى من الخبرة التقنية يمكنه أن يدخل إلى إعدادات موجه الإشارة الذي تملكونه ويغيرها - أو أسوأ من ذلك، يمكنه أن يخترق أجهزتكم المتصلة بها.

يأتي الكثير من أجهزة موجه الإشارة بكلمة مرور عامة ويترك للمستخدمين مهمّة استبدالها، ولو أنّ معظم الناس لا يعلمون ذلك.

وتجدر الإشارة إلى أن كلمة المرور هذه ليست التي تستخدمونها للالتقاط إشارة الواي - فاي، بل الكلمة التي تدخلون فيها إلى لوحة التحكّم التي تشغّل الموجه. غالباً ما يكون اسم المستخدم المعيّن لها: Admin وكلمة المرور: Password.

إن الطريقة الوحيدة والشائعة التي يمكنكم عبرها الدخول إلى لوحة التحكّم الخاصة بموجه الإشارة خاصتكم هي الانضمام إلى شبكة المنزل ومن ثمّ إدخال العنوان الإلكتروني التالي إلى محرّك البحث الخاص بكم: http:--192.168.1.1-، وفي حال لم يعمل، أدخلوا الرابط التالي: http:--10.0.0.1- أو http:--routerlogin.net. وفي حال لم يعمل أي من الروابط المذكورة، حاولوا البحث عن اسم العلامة التجارية الخاص بموجه الإشارة خاصتكم على موقع غوغل وسجلوا دخولكم.

بعد الوصول إلى لوحة موجه الإشارة، حاولوا إدخال المعلومات التالية: اسم المستخدم: Admin وكلمة المرور: Password. وفي حال لم تسر الأمور كما يجب، هذا يعني أنكم على الأرجح استبدلتم كلمة المرور في وقت ما! أو ربّما يكون لموجه الإشارة لديكم كلمة مرور من الضوابط التلقائية، غير مألوفة، لذا يجب أن تبحثوا عبر غوغل عن اسم المستخدم التلقائي الذي تستخدمه العلامة التجارية المصنعة له. عندما تدخلون، اذهبوا إلى إعدادات، واستبدلوا كلمة المرور من خلال أخرى غير مألوفة.

وأثناء وجودكم على صفحة الإعدادات، حدّثوا البرنامج الخاص بموجه الإشارة (الذي يعرف بالـ«فيرموير»، لحماية أنفسكم من القراصنة.

- خدمة «بلومبيرغ»

حصّن نفسك ضد تجسس الأجهزة الإلكترونية

نصائح لتعديل إعدادات الخصوصية في الجوالات والتلفزيونات الذكية ومواقع التواصل الاجتماعي

حصّن نفسك ضد تجسس الأجهزة الإلكترونية

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة