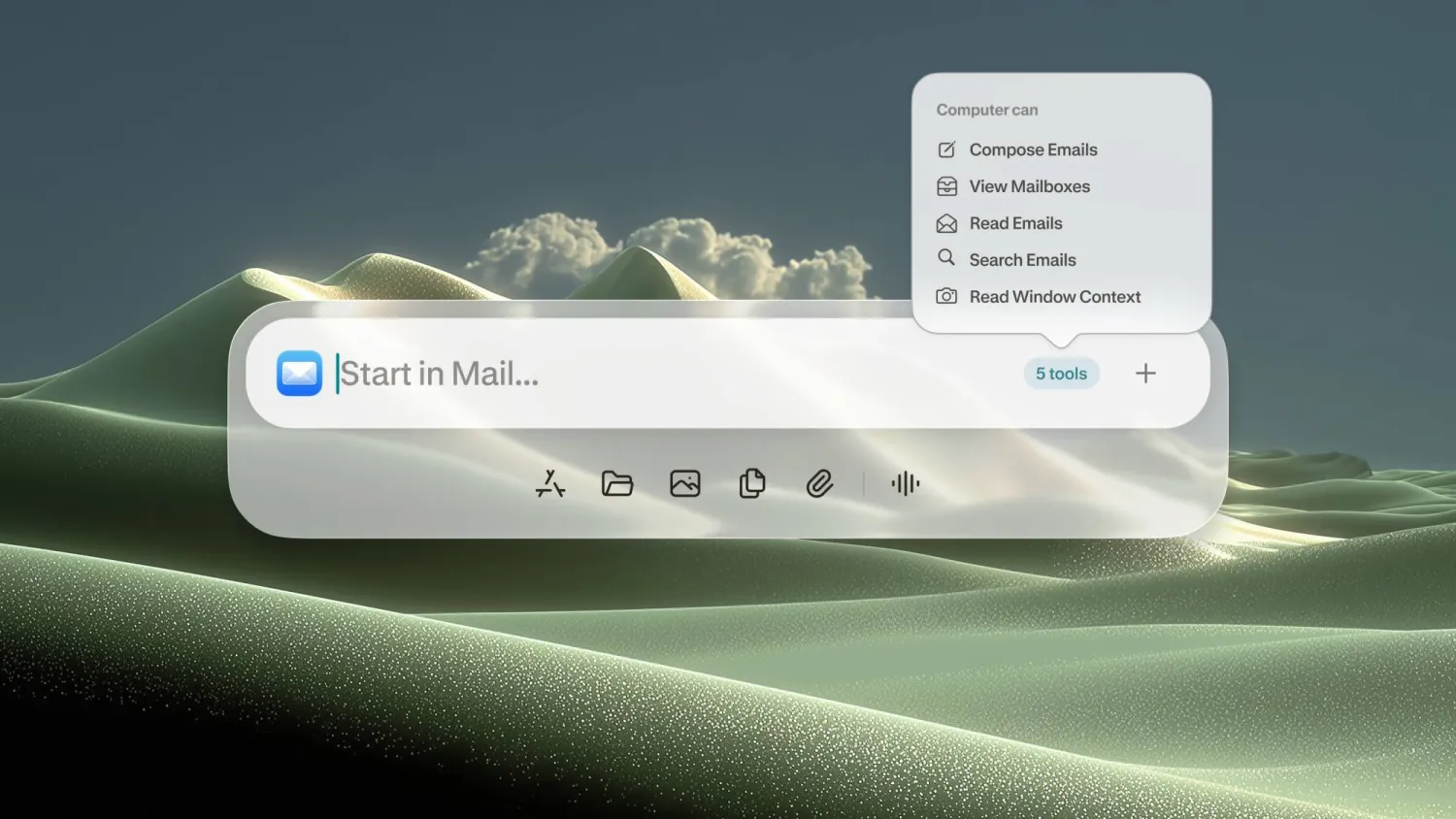

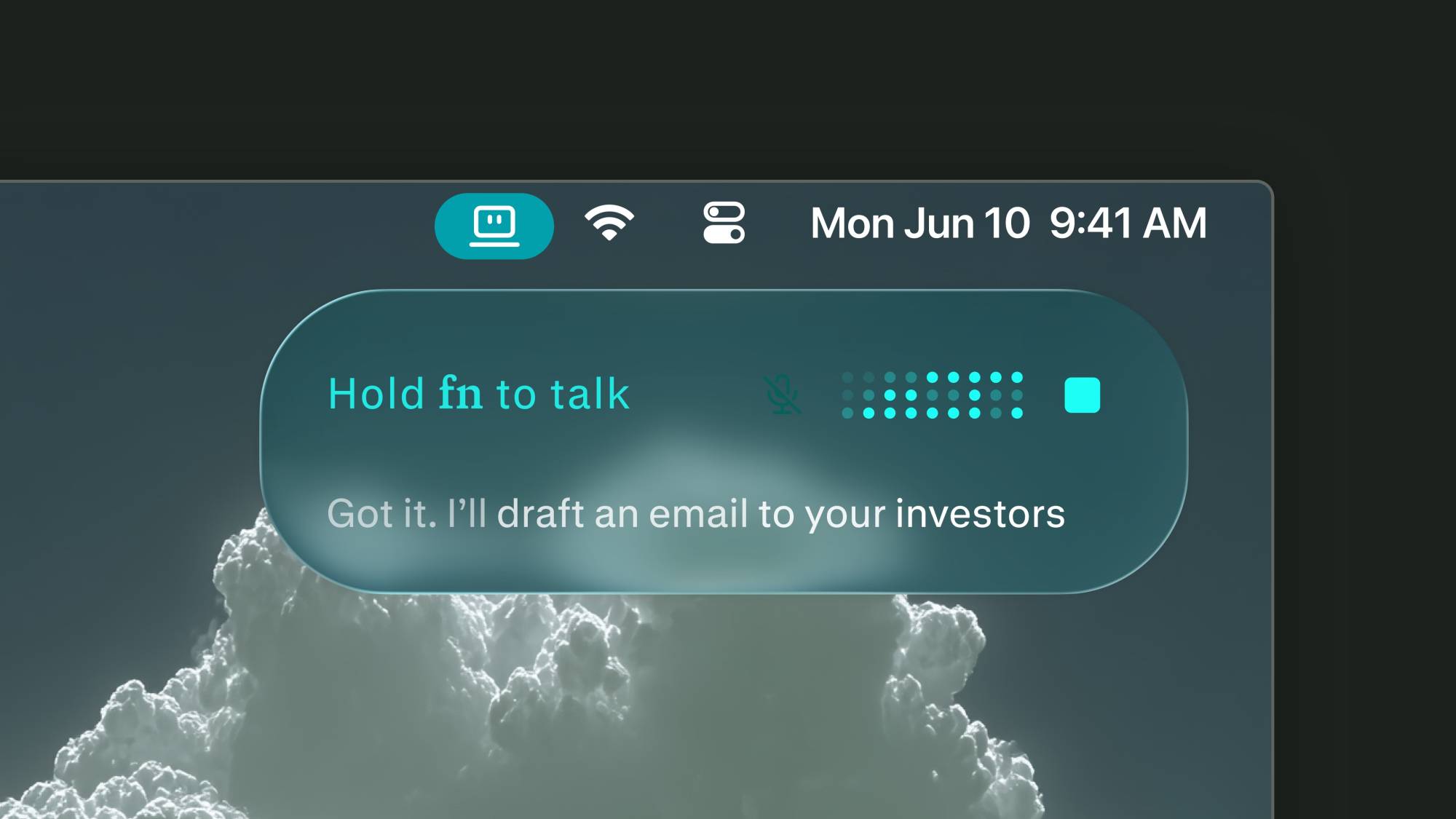

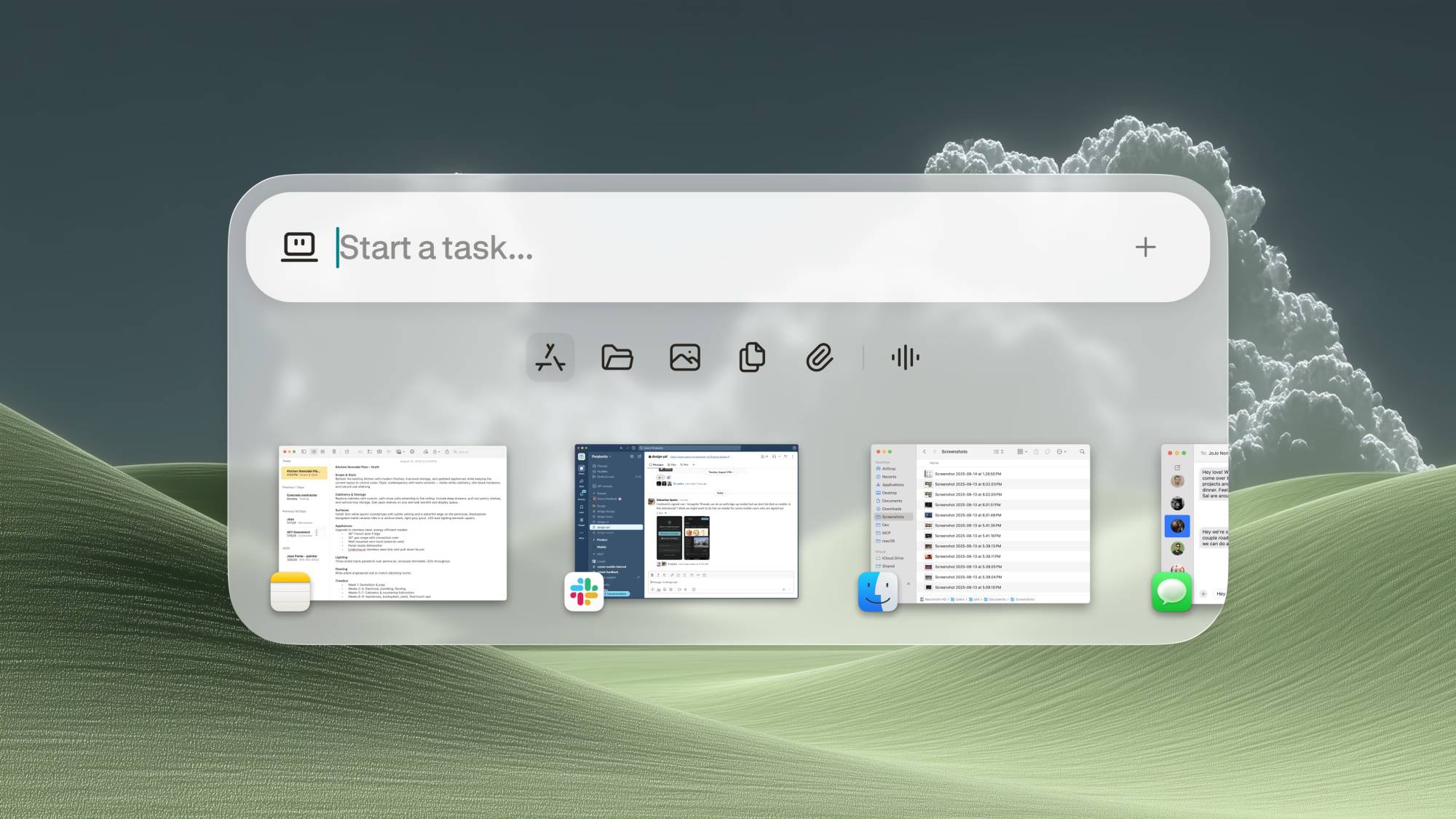

قد نشهد في المستقبل القريب إطلاق جهاز آيفون بتصميم منحنٍ يعمل بالتحكّم بواسطة الإيماءات أو إشارات اليد، فقد أوردت وكالة «بلومبيرغ» الإعلامية أخيراً أنّ شركة آبل تعمل حالياً على اختبار هذه الميزات الجديدة التي من المرجّح أن نراها في هاتفها خلال سنتين أن ثلاث. ومن المفترض أن يتيح التحكّم بالجهاز عن طريق الإيماءات للمستهلكين فرصة تنفيذ أي مهمة يريدونها دون الاضطرار إلى لمس الشاشة.

- تجربة متنوعة

لفت المحلّل توونج نجويين من «غارتنر» إلى أن هذه التقنية يمكن استخدامها في مهام أكبر من إجراء الاتصالات وفتح التطبيقات، لافتاً أنّها قد تفيد في تقديم تجربة أوسع للمستخدم. وفي حديث لموقع «تك نيوز وورلد»، قال نجويين: «قد تتحوّل هذه التقنية إلى مظلّة تقدّم للمستخدم تجربة متعدّدة الأشكال... وفهم ما يريده عبر إيماءة أو لمسة أو صوت أو حتى بصمة. ولكنّ دور الإيماءة سيكون أكبر بكثير من مجرّد تجاهل اتصال عبر التلويح باليد».

ويرى دايفيد ماك كوين، مدير البحث في «إي بي آي ريسرتش» إنّ مجال صناعة الهواتف الذكية يبحث عن وسائط مبتكرة للمستخدم، لبثّ حياة جديدة في السوق، لافتاً إلى أن ميزة التحكّم عبر الإيماء قد تساهم بشكل كبير في هذا الأمر. وأضاف: «سنرى تطوّر الكثير من الوسائط التي يتصدّرها الصوت، والذكاء الصناعي، والواقعين المختلط والمعزز، وتجارب الإيماء».

ولكن تطبيقات التحكّم عبر الإيماء قد تبح متداولة بشكل واسع أيضاً. فقد قال كيفن كريويل، محلّل رئيسي من شركة «تيرياس ريسرتش»: «لا شكّ أن المستهلك سيستفيد من هذه التقنية عندما يرتدي قفازات أو عندما تكون يديه متسختين. أتوقّع أن تكون هذه الميزة تجريبية ومرحة، ولكن الناس لن يستخدموها طوال الوقت».

أمّا رامون ل. لاماس، من شركة «آي دي سي»، فقد رأى أنّ التحكّم عن طريق الإيماء لن يسهّل بالضرورة استخدام الهاتف. وأضاف: «إنّ أسهل الوسائط وأكثرها طبيعية بالنسبة للمستخدم هي تلك التي لا تتطلّب منه أن يعتمد على اللمس والإيماء، بل على صوته. أنا شخصياً لم أرَ في ميزة التحكّم عبر الإيماء ما يوحي بأن المستخدم سيرغب في الاعتماد عليها».

- شاشات منحنية

لا تعتبر شاشات العرض المنحنية ابتكاراً جديداً في هذا المجال، خاصة وأنّ أحدث إصدارات هاتف غالاكسي من سامسونغ، الS9 والS9+ يتضمن تصميمهما بعض الانحناء، هذا فضلاً عن أنّ تصميم الآيفون 10 منحنٍ بعض الشيء في الأسفل. ولكن يبدو أنّ «آبل» تعمل على تجربة تصميم شاشة عرض تدريجية الانحناء من أعلى إلى أسفل الجهاز. في المقابل، عملت شركة سامسونغ على إبراز منحنيات هواتفها في الأطراف.

يمنح استخدام شاشات الـ«أوليد» صنّاع الهواتف القدرة على التحكّم بانحناء واجهة العرض في الأجهزة.

وشرح كريويل من شركة «تيرياس»: «تتيح القدرة على تصميم شاشات منحنية فرصة الخروج بتصاميم أكثر مرونة للهواتف. أتوقّع أنّ يقدّم هذا الابتكار تصميماً أكثر راحة وعضوية في اليد». ولكن يقال إن مزايا الشاشات المنحنية لم تحصل على كثير من الاهتمام.

وبالعودة إلى ماك كوين من «إي بي آي»، فقد قال: «تمّت في السابق تجربة الشاشات المنحنية في الهواتف الذكية وأجهزة التلفزيون، ولكنها لم تترك على ما يبدو صدى كبيرا بين المستهلكين». وأضاف: «أظنّ أنّ اعتماد (آبل) على شاشات منحنية في مسيرتها سيكون نوعاً من المخاطرة، إلّا في حال عملت الشركة على تقديمها بطريقة لم نرها من قبل، تكون بالطبع أكثر إتقاناً من التجارب السابقة، الأمر الذي تبرع به (آبل) بشكل كبير».

عندما بدأت شركة سامسونغ بتصميم شاشات منحنية، كانت تهدف إلى تغيير وسائط أجهزتها، بحسب ما أفاد جيريت شنيمان، محلّل من شركة «آي إتش أس ماركيت تكنولوجي». وأضاف: «في هذه المرحلة، يعتبر الانحناء مجرّد تصميم تجميلي، لا يحمل أي ميزة إضافية».

وفي حال عزمت «آبل» على إضافة منحنيات إلى تصميم الآيفون، قد يكون الأمر متأخراً بعض الشيء، ولكنّ التأخير لم يكن مشكلة بالنسبة للشركة في الماضي.

ورأى نجويين من «غارتنر» أنّ «آبل» ستفاجئ الناس. وقال: «قد تدخل (آبل) عالم الشاشات المنحنية متأخرة، ولكنّها دون شك ستقدّم شيئاً جديداً، مثيراً للاهتمام وقيّم بالنسبة للمستهلك. أتطلّع بشوق لهذه المفاجأة».

من جهته، اعتبر أندرياس شيرير، الشريك الإداري في شركة «سالتو بارتنرز» أنّه وفي سوق الهواتف الذكية التي أصبح فيها التمييز بين أشهر الأجهزة أكثر صعوبة، يمكن للتقنيات الإضافية كالتحكم عبر الإيماء والشاشات المنحنية أن تساهم في فصل الآيفون عن الاتجاه السائد. وأضاف: «ولكن السؤال الكبير هو: إلى أي درجة ترغب هذه السوق فعلاً في الإنفاق على تحسينات إضافية قد لا يكون لها تأثير كبير على تجربة المستخدم بشكل عام؟» وأخيراً، قال سيرير: «تبنت شركت (آبل) استراتيجية (أعلى سعر) منذ إطلاقها لأوّل آيفون، ومن غير الواضح ما إذا كانت هذه الميزات الجديدة ستساعد في تثبيت تفوق آبل في المستقبل».

10:21 دقيقه

تصاميم الآيفون المستقبلية: التحكم بالإيماءات وشاشات متدرجة الانحناء

https://aawsat.com/home/article/1260861/%D8%AA%D8%B5%D8%A7%D9%85%D9%8A%D9%85-%D8%A7%D9%84%D8%A2%D9%8A%D9%81%D9%88%D9%86-%D8%A7%D9%84%D9%85%D8%B3%D8%AA%D9%82%D8%A8%D9%84%D9%8A%D8%A9-%D8%A7%D9%84%D8%AA%D8%AD%D9%83%D9%85-%D8%A8%D8%A7%D9%84%D8%A5%D9%8A%D9%85%D8%A7%D8%A1%D8%A7%D8%AA-%D9%88%D8%B4%D8%A7%D8%B4%D8%A7%D8%AA-%D9%85%D8%AA%D8%AF%D8%B1%D8%AC%D8%A9-%D8%A7%D9%84%D8%A7%D9%86%D8%AD%D9%86%D8%A7%D8%A1

تصاميم الآيفون المستقبلية: التحكم بالإيماءات وشاشات متدرجة الانحناء

الإشارات إضافة إلى اللمس والصوت توفر تجربة متنوعة ممتعة

«آيفون 10» أحدث مبتكرات «آبل»

تصاميم الآيفون المستقبلية: التحكم بالإيماءات وشاشات متدرجة الانحناء

«آيفون 10» أحدث مبتكرات «آبل»

مواضيع

مقالات ذات صلة

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة