لم يعد الذكاء الاصطناعي محصوراً في النماذج التجريبية أو التطبيقات المحدودة. اليوم، يعيد تشكيل كل شيء بدءاً من خدمة العملاء إلى الأمن السيبراني وعمليات الشبكات. ومع الدخول إلى عصر «وكلاء الذكاء الاصطناعي «(Agentic AI)، أصبح من الضروري أن تخضع البنية التحتية الداعمة له لتحول جذري.

يقول كيفن وولينويبر، نائب الرئيس الأول والمدير العام لمركز البيانات والبنية التحتية للإنترنت في «سيسكو»، إن هناك تحدياً كبيراً أمام تطور الشبكات والحوسبة والتخزين لمواكبة النمو المتسارع للذكاء الاصطناعي. ويوضح خلال حديث خاص لـ«الشرق الوسط» على هامش مؤتمر «سيسكو لايف 2025» في مدينة سان دييغو الأميركية أن مكونات شبكات الذكاء الاصطناعي ليست جديدة وأنها لا تزال تتضمن الحوسبة والتخزين والشبكات، لكن يجب أن تعمل كلها كنظام موحد. ويضيف وولينويبر أن بنية مراكز البيانات التقليدية لم تعد كافية وأن عمل مليارات من الوكلاء المستقلين في وقت واحد داخل الشبكة، يتطلب مستويات أعلى من الأتمتة والمراقبة التليمترية والمرونة. ويقول وولينويبر: «طريقة تشغيلنا للشبكات يجب أن تتغير. لا يمكن للبشر إدارة هذا الكم من البيانات والتعقيد القادم».

المرونة الرقمية

أحد المواضيع الأساسية التي نوقشت خلال اللقاء تعلقت بمفهوم المرونة الرقمية، أي قدرة البنية التحتية على تحمل الضغوط والتكيف معها. يرى وولينويبر أن أعباء الذكاء الاصطناعي تفرض أنماطاً جديدة من حركة البيانات، خاصة مع ظهور «وكلاء الذكاء الاصطناعي». ويعدّ أنه عند استخدام روبوت محادثة، تحدث ذروة في حركة البيانات، لكن الوكلاء يعملون باستمرار، يجمعون البيانات من مصادر متعددة، بشكل نشط دائماً. ويضيف: «هذا النوع من النشاط المستمر يتطلب شبكات أكثر ديناميكية وتكيفاً». ويشدد الخبير التقني على أهمية الأتمتة والمراقبة الذكية والحاجة إلى وصول أفضل إلى البيانات، أتمتة العمليات من البداية للنهاية.

بناء الشبكات

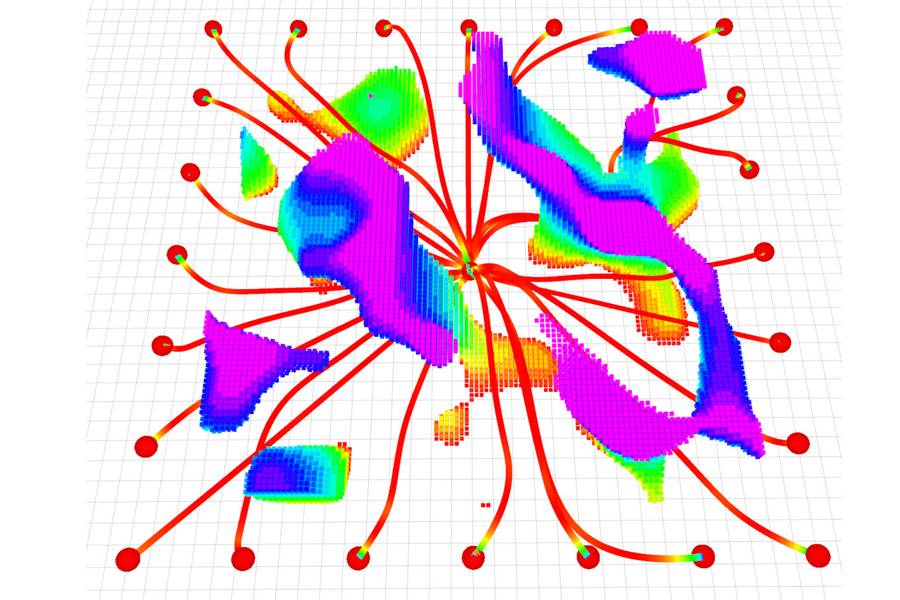

تنقسم بنية الذكاء الاصطناعي الحديثة إلى طبقتين، الأولى أمامية يتفاعل فيها المستخدمون والتطبيقات مع النظام. أما الشبكة الثانية فتكون خلفية وتتضمن مجموعات ضخمة من «معالجات الرسومات» (GPU) لتدريب وتشغيل النماذج. ويرى وولينويبر نمواً هائلاً في القدرة بين هاتين الطبقتين وأن حتى المؤسسات التي لا تعتمد بعد على «معالجات الرسومات» يجب أن تستعد. ويؤكد على أن «الأنماط المرورية التي نراها اليوم في شبكات الحوسبة السحابية ستصل في نهاية المطاف إلى مراكز بيانات المؤسسات». ويشدد على ضرورة مواكبة التطوير الآن لتجنب الاختناقات لاحقاً.

الأمن من التصميم

يشكّل الانتشار السريع لنماذج الذكاء الاصطناعي تهديدات أمنية جديدة، خاصة مع ظهور نماذج «مارقة» داخل المؤسسات. ويفصل وولينويبر ذلك أكثر بالقول: «أصبح من السهل جداً على الموظفين استخدام أدوات خارج إشراف تكنولوجيا المعلومات، وقد يرسلون معلومات حساسة عبر واجهات برمجة التطبيقات دون أن يدركوا أن هذه البيانات تُستخدم لتدريب النموذج».

وللتعامل مع هذا التهديد، قدمت «سيسكو» إطاراً أمنياً يُدعى «الدفاع بالذكاء الاصطناعي» (AI Defense). يشبّه وولينويبر ذلك «بجدار حماية مخصص للنماذج»، يتضمن هذا النظام اختبارات اختراق ومراقبة الاستخدام غير المصرح به وتحديد «الضوابط» التي تحكم سلوك النموذج. ويضيف وولينويبر: «النماذج مثل أذكى طفل في العاشرة من العمر، تحتاج إلى تعليمها القواعد ومراقبتها باستمرار».

دمج الأمن في صميم الشبكة

مع انتشار «وكلاء الذكاء الاصطناعي»، لم تعد جدران الحماية الطرفية كافية. ويؤكد وولينويبر على «الحاجة إلى حماية الشبكة بسرعة الشبكة نفسها». ولتحقيق ذلك، طورت «سيسكو» محولات ذكية (Smart Switches) مزودة بـ«وحدات معالجة بيانات» (DPU) مضمنة. فبدلاً من إرسال حركة المرور إلى جدار حماية خارجي، تقوم هذه المحولات بتحليل وتنفيذ السياسات داخلياً، ما يُحسّن الرؤية الأمنية ويُقلل التكاليف.

خريطة طريق ترقية البنية التحتية

وفي رده على سؤال «الشرق الأوسط» عن الخيارات المتاحة أمام المؤسسات للتعامل مع معدّاتها القديمة وضرورة استبدالها مع إدخال «وكلاء الذكاء الاصطناعي» إلى الأنظمة، أجاب وولينويبر: «ليس الهدف هو استبدال كل شيء دفعة واحدة حيث إن التحول نحو البنية التحتية الداعمة للذكاء الاصطناعي سيكون تدريجياً، يمتد من 5 إلى 10 سنوات». وفيما تستخدم الخوادم التقليدية محولات بسرعة 10 إلى 25 غيغابت في الثانية، فإن الخوادم المعتمدة على «GPU» تتطلب 400 إلى 800 غيغابت في الثانية. توفر «سيسكو» خيارات ذكية مثل محولاتها الجديدة التي تجمع بين الاتصال التقليدي والصعود إلى 100 غيغابت.

«هايبر فابريك» لتبسيط التعقيد

لتسهيل هذا التحول، تقدم «سيسكو» طبقة إدارة تُسمى «هايبر فابريك» ( HyperFabric). تقوم هذه الطبقة بأتمتة تصميم الشبكة والنشر والتشغيل حتى في بيئات تعتمد على «GPU». يقول وولينويبر إن شركته تشغل عوامل «هايبر فابريك» مباشرة على بطاقات «إنفيديا» (Nvidia) الذكية للمساعدة في إدارة الجداول والاختناقات. والهدف من ذلك هو تسهيل تبني الذكاء الاصطناعي دون الحاجة إلى خبرات على مستوى الحوسبة السحابية الفائقة.

الشراكة بين «سيسكو» و«إنفيديا»

يشير وولينويبر إلى أن الشراكة مع شركة «إنفيديا» تتجاوز مجرد التوريد وأن «سيسكو» تدمج تقنياتها مباشرة في البنية المرجعية الخاصة بـ«إنفيديا».

تشمل هذه الشراكة تطوير محركات التحويل ودعم مشترك لرقائق «سبكتروم إكس» (Spectrum-X) ومنصات تشغيل موحدة. لكن الأهم هو قدرة «سيسكو» على الوصول إلى السوق من خلال شبكة شركائها الواسعة. ويصف وولينويبر «إنفيديا» بالشركة الهندسية، أما «سيسكو» فتعمل على إيصال التقنية إلى السوق.

جاهزية التبني

يقر وولينويبر بأن تبني الذكاء الاصطناعي في المؤسسات لا يزال في مراحله الأولى. يقول: «لقد رأينا تبنياً ضخماً في السحابة الفائقة، لكن المؤسسات متأخرة». السبب لا يعود فقط للتكلفة، بل لغياب الجاهزية والرؤية الواضحة للعائد على الاستثمار. الشركات التي تعتمد على تطبيقات حاسمة بدأت بالفعل التبني. أما الشركات ذات الأنظمة العامة، فلا تزال تدرس التوقيت والطريقة.

إذن، ماذا سيحدث في السنوات الثلاث المقبلة؟

يستشهد وولينويبر برؤية «أوبن إيه آي» (Open. AI) قائلاً إن «التحولات تحدث كل 3 أشهر، ومن الصعب التنبؤ بثلاث سنوات». ومع ذلك، يرى مساراً واضحاً وهو أن الاستقرار يكمن في تطوير النماذج وصعود وكلاء الذكاء الاصطناعي والروبوتات. ويصرح بأن (سيسكو) «تبني النماذج الضخمة والآن تقلّصها وتخصصها وأن المرحلة القادمة هي تدريب الروبوتات للعمل في العالم الحقيقي». هذا التغير يتطلب بنية تحتية ذكية وتخطيطاً أكثر ذكاءً.

البنية التحتية هي الاستراتيجية

صعود الذكاء الاصطناعي أمر حتمي والبنية التحتية هي ساحة المعركة التي ستحسم فيها ميزة التنافس. سواء عبر دمج الأمان في المحولات، أو أتمتة أعباء عمل الذكاء الاصطناعي، أو تصميم نماذج مخصصة، فإن قادة الغد هم من يستثمرون اليوم. يختتم وولينويبر حديثه لـ«الشرق الأوسط» بالقول إن «كل صناعة ستتغير. لا تحتاج لكتابة (كود) بل لتعلّم كيف تطرح الأسئلة الصحيحة».

ففي عصر «وكلاء الذكاء الاصطناعي» لم تعد الشبكات مجرد أنابيب ناقلة بل منصات للإدراك، والبنية التحتية لم تعد مجرد أجهزة، بل هي المُمكّن الاستراتيجي لمؤسسة مدفوعة بالذكاء الاصطناعي.