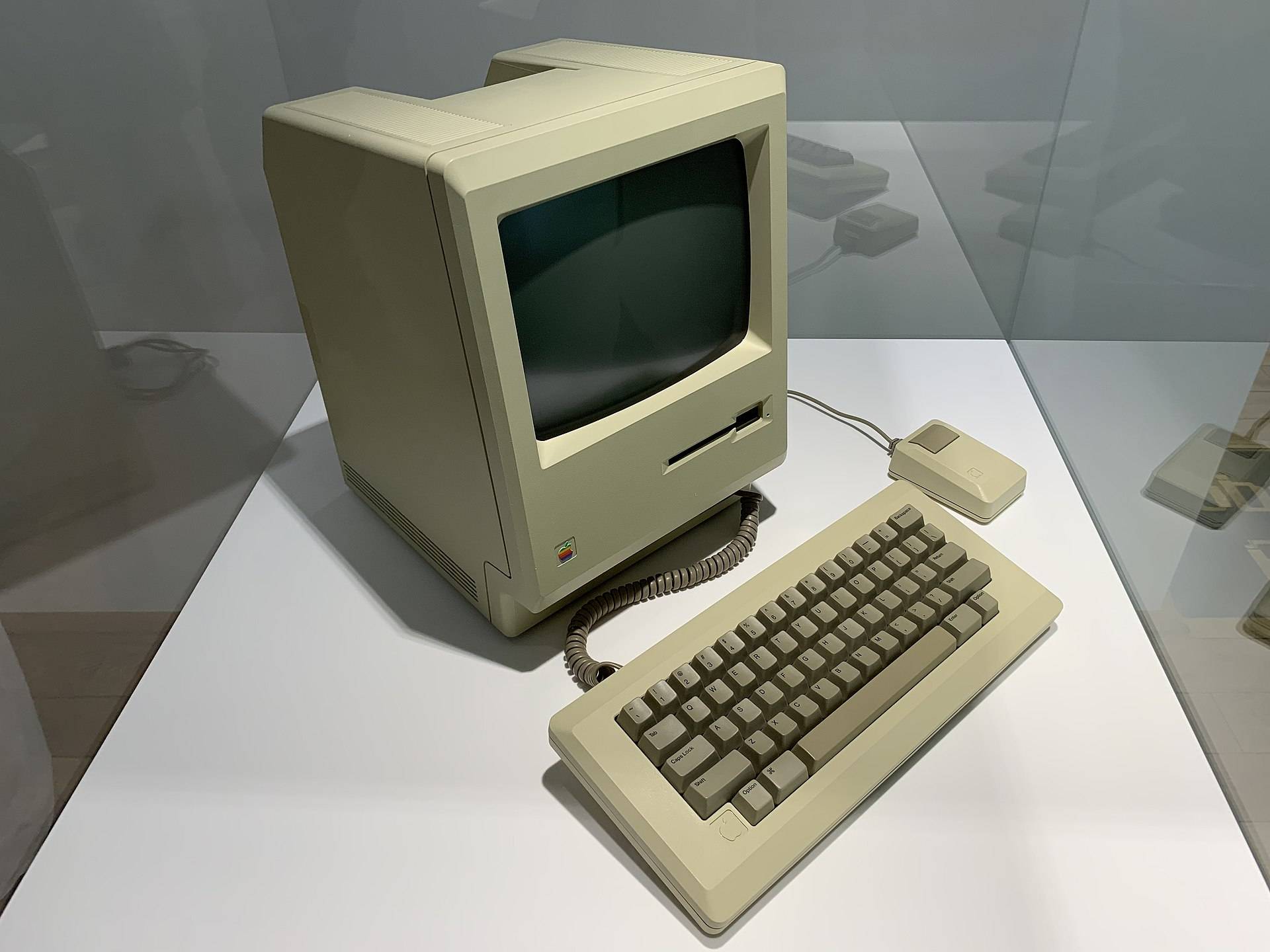

سوف تأتي أجهزة الكومبيوتر المحمولة من إنتاج «إيسر» و«أسوس» مع تقنيات «WiGig»، ومنتجات الشحن اللاسلكية التي ظهرت في معرض إلكترونيات المستهلكين في لاس فيغاس أوائل هذا الشهر.

يريد صناع الكومبيوتر المكتبي، في المستقبل القريب، تحرير الكومبيوتر المحمول من الأسلاك والكابلات، ووداع محولات الطاقة الضخمة، وتسهيل شحن الأجهزة بقدر الإمكان. ومن الأهداف الأخرى إيجاد الاتصالات اللاسلكية السريعة بين الكومبيوتر المحمول والأجهزة الطرفية الخارجية، والذي من شأنه أن يحد من استخدام المنافذ السلكية مثل (USB) و(HDMI) من الكومبيوتر المكتبي.

وكانت شركة «إنتل» عرضت تصميما أوليا لجهاز كومبيوتر محمول لاسلكي العام الماضي. ويتم شحنه لاسلكيا من خلال وضعه على السطح. وتتصل الشاشة وغيرها من وحدات التخزين الأخرى بالجهاز عن طريق تكنولوجيا «WiGig» الناشئة، والتي تعتبر أسرع كثيرا من تكنولوجيا «Wi-Fi» الحالية.

ولم يتم الإعلان في المعرض عن منتج بعينه يحمل الخصائص اللاسلكية الرئيسية. ولكن تم الإعلان عن بعض أجهزة الكومبيوتر المحمولة مع تقنية «WiGig» المدمجة. وقال تحالف «AirFuel» لمعايير الطاقة اللاسلكية إن المنتجات القادرة على شحن أجهزة الكومبيوتر المحمولة سوف تكون متاحة خلال هذا العام.

* كومبيوتر لاسلكي سريع

وقالت شركة «إيسر» أن سلسلة أجهزة الكومبيوتر المحمولة «ترافيل مايت بي 648» (TravelMate P648) كانت الأولى من نوعها التي ضمت تكنولوجيا «WiGig» الجديدة، والتي يتوقع أن تكون أسرع 10 مرات من تكنولوجيا «Wi-Fi» الحالية. بسرعة «802. ac11». والكومبيوتر المحمول الذي يستهدف المستخدمين من رجال الأعمال سوف يُعرض للبيع بسعر 799 دولارا عند بداية طرحه في الأسواق في أبريل (نيسان) المقبل. ويأتي الكومبيوتر المحمول ذو الشاشة 14 بوصة محملا بأحدث التقنيات، مثل رقاقات «إنتل» الاختيارية طراز «سكاي ليك»، ومنافذ «ثاندربولت 3»، وذاكرة «دي دي آر 4»، وغرافيكس طراز «إنفيديا جي فورس 940 إم».

كما قالت شركة «أسوس» أيضا إنها سوف تستخدم تكنولوجيا «WiGig» في بعض أجهزة الكومبيوتر المحمولة من إنتاجها خلال هذا العام، مع الرقاقات اللاسلكية للنظم المقدمة من شركة «كوالكوم». وترى «أسوس» أن اللاعبين يستفيدون من ميزة تكنولوجيا «WiGig» الجديدة في الاتصالات السريعة بين أجهزة الكومبيوتر المحمولة والأجهزة الخارجية.

لا تستخدم تكنولوجيا «WiGig» نفس نطاق «Wi-Fi»، والاتصالات من خلالها مقصورة على الأجهزة داخل الغرفة الواحدة. ويجري نقل البيانات على طيف «60 غيغاهرتز» غير المرخص. وقدرت شركة «كوالكوم» أن رقاقات «WiGig» تنقل البيانات بمعدل «4.6 بت/ ثانية». لكن هناك مشكلة، وهي أن الأجهزة المتوافقة مع تكنولوجيا «WiGig» ليست متاحة في الأسواق حتى الآن. والأجهزة مثل الشاشات ووحدات التخزين الخارجية في حاجة للتحديث السريع لتتوافق مع منصة «WiGig» والحصول على مميزاتها.

عرضت شركة «لينوفو» شاشة «Thinkvision X24 Pro» والتي يمكن توصيل شريط «WiGig» اختياريا بها. وتوجد بالشاشة ذات 23.8 بوصة كاميرا «ريل سينس» ثلاثية الأبعاد، وسوف تُباع بسعر 399 دولارا في يونيو (حزيران). وقال المديرون التنفيذيون من شركتي «إتش بي» و«ديل» إن تكنولوجيا «WiGig» يمكن دمجها داخل الشاشة، ولكن لا يمكنهم التصريح بمواعيد محددة لإطلاق تلك المنتجات الجديدة.

وفي مجال الشحن اللاسلكي، قال تحالف «AirFuel» لمعايير الطاقة اللاسلكية إن العديد من المنتجات سوف تُطرح في الأسواق خلال العام الحالي بعد حصولها على الموافقة التنظيمية في جميع أنحاء العالم لبرامج الاعتماد. وسوف يقدم بعض صُناع المنتجات منصات الشحن اللاسلكي للأجهزة حتى مستوى 70 واط، وهو مستوى الطاقة الذي يمكن من خلاله شحن الهواتف الذكية، والتابلت، وأجهزة الكومبيوتر المحمولة متوسطة المدى حتى الشاشة ذات 15.6 بوصة.

10:22 دقيقه

كومبيوترات محمولة لاسلكية بتقنيات اتصال متطورة

https://aawsat.com/home/article/557816/%D9%83%D9%88%D9%85%D8%A8%D9%8A%D9%88%D8%AA%D8%B1%D8%A7%D8%AA-%D9%85%D8%AD%D9%85%D9%88%D9%84%D8%A9-%D9%84%D8%A7%D8%B3%D9%84%D9%83%D9%8A%D8%A9-%D8%A8%D8%AA%D9%82%D9%86%D9%8A%D8%A7%D8%AA-%D8%A7%D8%AA%D8%B5%D8%A7%D9%84-%D9%85%D8%AA%D8%B7%D9%88%D8%B1%D8%A9

كومبيوترات محمولة لاسلكية بتقنيات اتصال متطورة

مصممة بتقنيات «واي غيغ» الأسرع 10 مرات

الكومبيوتر المحمول «ترافيل مايت بي 648» من «إيسر»

كومبيوترات محمولة لاسلكية بتقنيات اتصال متطورة

الكومبيوتر المحمول «ترافيل مايت بي 648» من «إيسر»

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة