لا تخلو التكنولوجيا من العيوب، ومن وقت إلى آخر، لا بد للجهاز الذي نعتمد عليه أن يخذلنا. وعلى اعتبار أن حياتنا الرقمية موجودة بكاملها على هواتفنا الذكية، لا بد لنا أن نعرف كيف نتصرف عندما تسوء الأحوال.

جهاز آمن

ومن الضروري أن يعرف المستهلك كيف يتعامل مع الجهاز، خصوصاً بعد إطلاق «آبل» لجهازيها الجديدين «أيفون 8» و«8 بلاس» (إلى جانب الآيفون إكس الذي سينطلق في الشهر المقبل). وهذا يعني أن ملايين من مستخدمي آيفون سيغيرون هواتفهم، ويحدثون أجهزتهم حسب برنامج «آي.أو.أس 11» الجديد، الذي أطلق أخيراً.

في حال كان المستهلك يعاني من بعض المشاكل في هاتفه الخاص، فيما يلي سيجد الطريقة التي يصحح بها هذه المشكلة، بالإضافة إلى كيفية تشغيل «وضعية التعافي recovery mode»، إن احتاجها.

في حال بدل المستهلك هاتفه بآخر جديد، وحمل آخر تحديث لنظام «آي.أو.أس.»، وأبلغه الجهاز بأن التحميل نجح، هذا يعني أن الأمور بخير. يجب فقط أن يتأكد من أن شبكات الأمان تعمل، وبمعنى آخر، التأكد من أن بياناته يتم نسخها احتياطياً بشكل دوري، حتى لا يخسر أياً منها في حال واجه مشكلة ما في جهازه لاحقاً.

لذا، عليه أن يبدأ بالتأكد من أن النسخ الاحتياطي السحابي «آي كلاود» مدعّم ويعمل كل ليلة. وبعد التأكد من أن النسخ الاحتياطية محدثة وتعمل ليلاً، كيف يجب أن يتعامل مع أعطاب الآيفون التي تحتاج إلى تصحيح؟

إعادة حيوية «آيفون 7»

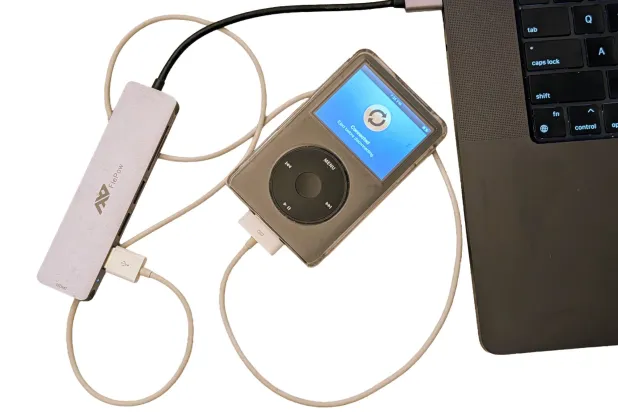

*كيف يتم إعادة عمل «آيفون 7» و«آيفون 7 بلاس»؟ أولاً، إن كان الهاتف يعمل، يجب أن يبدأ بإطفاء الهاتف عبر الضغط على زر التشغيل لثلاث ثوان، ومن ثم يحرك عبارة «إطفاء» الضوئية على الشاشة إلى جهة اليمين. ثم، يجب أن يشغل برنامج «آيتيونز» على جهاز ماك أو اللابتوب الخاص به، وأن يصل الهاتف بالكومبيوتر، وأن يعيد تشغيل الهاتف من خلال الضغط المتواصل لبضع ثوان على زر خفض الصوت.

أما في الحالات التي يكون فيها الهاتف مضاء، ولكن لا يستجيب للضغط والنقر على الشاشة، فعلى المستهلك أن يضغط على زر التشغيل وزر خفض الصوت معاً لبعض الوقت، حتى يعيد الهاتف تشغيل نفسه من جديد. في هذه الحالة، يفضل أن يقوم المستخدم بهذه الخطوة بعد وصْل هاتفه إلى كومبيوتر يشغل برنامج «آيتيونز».

حين تظهر على شاشة الهاتف عبارة «صله بشاشة آيتيونز»، على المستهلك أن يرفع إصبعه عن زر خفض الصوت.

بعدها، سيعلمه الكومبيوتر بأنه تمكن من رصد هاتف آيفون في «وضيعة التعافي recovery mode»، وسوف يرشده في عملية تجديد الهاتف نحو وضعية العمل. بعد انتهاء الآيفون من التجشديد، سيعود كما كان عند شرائه. عندها، سيصبح بإمكان المستهلك أن يبرمج الهاتف من نسخة احتياطية حديثة. وفي حال كان المستهلك بحاجة لإعادة تنزيل بيانات هامة يحتاجها، ولا يستطيع أن يعثر عليها على الإنترنت، عليه أن يعيدها من النسخة الاحتياطية.

تفرض هذه العملية المسؤولية التالية: في حال كانت النسخ الاحتياطية تحتوي على بيانات فاسدة، ستنتقل هذه الأخيرة أيضاً إلى الجهاز الذي تم تجديده حديثاً. في هذه الحالة، قد يفضل المستهلك أن يعيد ضبط هاتفه ابتداء من الصفر.

أجهزة «آيفون» قديمة

* كيف يتم تجديد هاتف «آيفون 6» أو إصدارات أقدم، كما في «آيفون 7»؟ الخطوة الأولى التي يجب القيام بها هي إطفاء الهاتف، ومن ثم تشغيل الـ«آي تيون» على الكومبيوتر، ووصل الآيفون بالأخير، وإعادة تشغيل الآيفون من خلال الضغط على زر الإضاءة في الوسط. حين يظهر على شاشة الهاتف عبارة «صل الجهاز بشاشة آي تيون»، على المستهلك أن يرفع يده عن زر التشغيل. ثم سيعلمه الكومبيوتر بأنه رصد آيفون بـ«وضعية التعافي»، وسوف يرشده في تفاصيل عملية التجديد حتى يستأنف العمل.

*كيف يتم تجديد آيفون مستعمل؟ هذه الملاحظات خاصة بالمستهلك الذي ابتاع هاتف آيفون كان يستخدمه شخص آخر قبله. يجب على المستهلك في هذه الحالة أن يعي أنه حتى ولو اتبع الخطوات المذكورة أعلاه، وأعاد ضبط الهاتف على معايير التصنيع الأولى، هذا لا يعني أنه تخلص من قفل التشغيل السحابي الخاص بالمالك القديم. (يمكن إبطال هذا القفل من خلال الدخول إلى موقع البريد الإلكتروني الخاص بالـ«آي كلاود»، ووضع كلمة المرور الخاصة، قبل بدء عملية التجديد). لتفادي هذه الخطوة في المستقبل، على المستهلك أن يحرص على إبطال خاصية «اعثر على آيفون» قبل تجديد الجهاز.

وفي حال كان المستهلك قرر شراء هاتف آيفون مستعمل يحتاج إلى تجديد، من الضروري جداً أن يعلم أنه ما من طريقة للدخول إلى خصائص الأمن السحابي (آي كلاود) ما لم يبطل تشغيلها المالك الأساسي. لهذا السبب، على الزبون أن يطلب من المالك القديم إبطاله قبل أن يشتري الهاتف منه.