كشفت «أبل» الثلاثاء الماضي عن أحدث ما بجعبتها من الأجهزة، وهي هواتف «آيفون 10» و«آيفون 8» و«آيفون 8 بلاس»، حيث يتميز «آيفون 10» بشاشته الكبيرة التي تشغل الواجهة وتصميمه الجميل وقدرته على تشغيل تقنيات الواقع المعزز، بينما حافظت الشركة على التصميم السابق في هاتفي «آيفون 8» و«آيفون 8 بلاس». إلى جانب ذلك استعرضت الشركة جيلا جديدا من ساعتها الذكية «أبل ووتش» يرتبط بشبكات الاتصالات دون الحاجة لوجود هاتف المستخدم بالقرب منها، بالإضافة إلى الكشف عن جهاز «أبل تي في» لبث المحتوى عبر الإنترنت وعرضه على التلفزيون بالدقة الفائقة وبألوان أفضل من السابق.

- 3 هواتف «آيفون»

ويقدم «آيفون 10» iPhone X تغييرا كبيرا في التصميم، حيث تمتد الشاشة إلى الطرفين العلوي والسفلي للهاتف، مع إزالة زر الشاشة الرئيسية بالكامل. ويقدم الهاتف شريطا في المنطقة العلوية يحتوي على نظام الكاميرا والميكروفون ومستشعرات التعرف على وجه المستخدم. ويدعم الهاتف كذلك تقنية الشحن اللاسلكي لدى وضعه فوق منصة شحن خاصة، دون الحاجة لوصله بسلك الشاحن الكهربائي، وهو يستخدم خلفية زجاجية لعدم إعاقة عملية الشحن اللاسلكي. كما واستمرت «أبل» بنهجها الجديد بعدم تقديم منفذ للسماعات الرأسية والاعتماد على السماعات اللاسلكية عوضا عن ذلك.

- التعرف على الوجه. وتدعم تقنية التعرف على «بصمة» وجه المستخدم عمليات الدفع الرقمي في المتاجر المعتمدة، عوضا عن استخدام البصمة التي أزيلت من الهاتف لتوفير مساحة للشاشة الأكبر. ويستطيع الهاتف معالجة بيانات وجه المستخدم من خلال نواتين متخصصتين لهذا الغرض. وتأتي هذه التقنية في ظل تسريبات لشركة «هواوي» بأنها ستطلق هاتفها المقبل «مايت 10» بتقنية الذكاء الصناعي داخل المعالج لأول مرة، ليس للتعرف على وجه المستخدم فقط، بل لأداء الكثير من الوظائف اليومية المفيدة للمستخدم، إلى جانب انتشار المساعدات الشخصية المنزلية الذكية التي تتفاعل صوتيا مع المستخدم، وهي نزعة بدأت بالانتشار بكثرة في الفترة الأخيرة بسبب انخفاض تكاليف الأجهزة التي تدعم نوعا من تقنيات الذكاء الصناعي.

ويكمن التخوف في هذا المجال، من قدرة القراصنة على سرقة بيانات هاتف المستخدم وفك تشفيرها لتهديد هويته الرقمية وشراء أي منتجات يبحث عنها القراصنة، أو حتى تحويل رصيد المستخدم إلى حساب آخر دون معرفته. ومن الممكن أن يضع القراصنة قاعدة بيانات لملامح أوجه المستخدمين حول العالم وينشرونها بين بعضهم البعض، الأمر الذي قد يجعل إلغاء هذه الفئة من الاختراقات صعبة بسبب عدم القدرة على تغيير ملامح وجه المستخدم مقارنة بتغيير كلمة السر في حال سرقتها.

وبالحديث عن عملية الدفع الرقمي «أبل باي» Apply Pay، أكدت «أبل» أن هذه الميزة ستعمل في الإمارات العربية المتحدة بمشاركة 6 مصارف محلية ودولية، دون ذكر تاريخ الإطلاق.

- الكاميرات الخلفية. يستخدم الهاتف كاميرتين تعملان بدقة 12 ميغابيكسل وتسمحان بالتعرف على أوجه المستخدمين وتعديل الإضاءة وفقا للرغبة، وحتى إزالة الخلفية. كما وتستطيع الكاميرتان التقاط الصور وتسجيل عروض الفيديو بتقنية المجال العالي الديناميكي High Dynamic Range HDR للحصول على ألوان غنية أكثر يمكن عرضها على شاشة الهاتف، بينما تبلغ دقة الكاميرا الأمامية 7 ميغابيكسل.

- مواصفات تقنية

وبالنسبة للمواصفات التقنية للهاتف، فيبلغ قطر الشاشة 5.8 بوصة وهي تعرض الصورة بدقة 1125 × 2436 بيكسل وبكثافة تبلغ 458 بيكسل في البوصة. ويستخدم الهاتف معالجا سداسي النواة (نواتان بسرعة عالية و4 أخرى بسرعة أقل، وفقا للحاجة)، وهو متوافر بسعتي 64 و256 غيغابايت، مع استخدام 3 غيغابايت من الذاكرة للعمل. ويدعم الهاتف تقنية الواقع المعزز Augmented Reality AR، ويبلغ وزنه 174 غراما ويبلغ سمكه 7.7 مليمتر، وهو مقاوم للمياه والغبار وفقا لمعيار IP68 (لعمق 1.5 متر ولمدة 30 دقيقة). ويبلغ سعر الهاتف 999 و1149 دولارا أميركيا، وفقا للسعة المرغوبة، ولكن سعره الرسمي في المنطقة العربية سيبدأ من 1093 دولارا، وسيُطلق في الأسواق في 3 نوفمبر (تشرين الثاني) المقبل بألوان الفضي والذهبي.

ويمكن ملاحظة نزعة تقنية جديدة تتمثل بطرح هواتف بأسعار مرتفعة مقارنة بالأعوام السابقة، حيث يبلغ سعر «آيفون 10» بسعة 256 غيغابايت 1149 دولارا، مع إطلاق «سامسونغ» هاتف «غالاكسي نوت 8» منتصف الشهر الحالي بسعر 930 دولارا.

- نقطة تحول محورية

ويمثل هذا الهاتف نقطة تحول محورية في تاريخ الشركة، بحيث لم تعد تطلق منتجا واحدا تعتبره الأفضل في أي مؤتمر كما هو الحال منذ إطلاق أول «آيفون» وقول الشركة مرارا وتكرارا إنه أفضل هاتف في العالم. ومع إطلاق «آيفون 10» إلى جانب «آيفون 8» و«آيفون 8 بلاس»، سيجد المستخدمون أنفسهم في حيرة: هل يشترون الهاتف الأكثر تقدما بسعر أم يقبلون بهاتف أقل مستوى ولكن بسعر معتدل نسبيا؟ هل سيعزف المستخدمون عن الترقية من هواتفهم الحالية إلى «آيفون 8» نظرا لأن التصاميم متشابهة وعدم حاجتهم إلى فوائد الترقية في المواصفات التقنية والانتظار إلى الجيل التالي من هواتف «آيفون»؟

ولكن «أبل» لن تعتمد على «آيفون 10» لجني الأرباح الكبيرة التي تستهدفها في كل عام، ذلك أن إنتاج هاتف بشاشة فائقة الجودة بكميات كبيرة يتطلب تقنيات تصنيعية مكلفة ولن تستطيع المصانع الخبيرة القليلة توفير الكميات المرغوبة من الهواتف. والأمر المثير للاهتمام هو أن نسبة من يشتري «آيفون 10» ستكون أقل بكثير مقارنة بـ«آيفون 8» أو «آيفون 8 بلاس» بسب سعره المرتفع، وقد يكون هذا الجيل مرحلة لتجربة قبول المستخدمين للهاتف الجديد ولقدرات المصانع على إنتاج كميات أكبر بجودة عالية. وقد تقوم «أبل» بإلغاء الفئة الأقل تكلفة في العام المقبل، ذلك أن طرح «آيفون 9» سيكون مربكا للمستخدمين غير التقنيين الذين يعتقدون أن الإصدار الجديد يجب أن يحمل الرقم 11 وليس 9.

وفي حال عدم شراء المستخدمين للهاتف وعدم نجاحه في الأسواق، فقد تقول «أبل» بأن «آيفون 10» كان إصدارا خاصا بمناسبة مرور 10 أعوام على إطلاق أول «آيفون»، وتعود بعدها إلى التركيز على سلسلة الهواتف الأقل تكلفة نسبيا.

- «آيفون 8»

أما بالنسبة لهاتفي «آيفون 8» و«آيفون 8 بلاس»، فيقدمان مواصفات تقنية مشابهة لـ«آيفون 10»، ولكن شاشتهما قياسية مع وجود زر الشاشة الرئيسية ومستشعر البصمة. ويبلغ قطر الشاشة 4.7 و5.5 بوصة، وفقا للإصدار، وهما متوافران بسعتي 64 و256 غيغابايت ويدعمان تقنية الشحن اللاسلكي بأسعار تبدأ من 630 دولارا وتصل إلى 799 دولارا، ولكن السعر الرسمي في المنطقة العربية سيبدأ من 759 دولارا. ويتميز «آيفون 8 بلاس» عن «آيفون 8» بشاشته الأكبر قليلا وتقديم كاميرتين خلفيتين مقارنة بكاميرا واحدة، ولكن تصميمهما يشابه تصميم هواتف «أبل» في آخر 3 أعوام، عدا عن استخدام خلفية زجاجية.

وستعمل الهواتف الجديدة بنظام التشغيل الجديد «آي أو إس 11» الذي سيطلق في 19 سبتمبر (أيلول) الحالي لترقية الهواتف التي تدعمه.

ويتميز النظام الجديد بتقديم رسوم تعبيرية متحركة اسمها «أنيموجي» Animoji تستطيع التعرف على تعبيرات وجه المستخدم وعكسها على الرسمة نفسها ومشاركتها مع الآخرين من خلال تطبيق الدردشة الفورية «آي ميسج» iMessage، وهي ميزة حصرية حاليا على هاتف «آيفون 10» بسبب دعمه لتقنية التعرف على ملاح وجه المستخدم وترجمتها إلى حركات في الصور التعبيرية.

-- منتجات جديدة

- ساعة ذكية مطورة. وكشفت الشركة كذلك عن الجيل الثالث لساعتها الذكية «أبل ووتش» Apple Watch الذي يتميز بالارتباط بشبكات الاتصالات دون وجود هاتف المستخدم بالقرب من الساعة، مع عدم الحاجة لإضافة شريحة اتصالات داخلها، ذلك أن الساعة تحتوي على دارة إلكترونية تعرف رقم المستخدم وتتصل بشبكة الاتصالات لترتبط بهاتف المستخدم أينما كان.

وسيستطيع المستخدمون في الدول التي تسمح شركاتها بتفعيل هذه الميزة استقبال المكالمات والتحدث عبر الساعة مباشرة، بالإضافة إلى القدرة على الاستماع إلى الموسيقى عبر الإنترنت من خلال السماعات اللاسلكية.

ولكن هذه الميزة لن تكون متوافرة في المنطقة العربية، وذلك لاتفاقيات بين «أبل» وشركات الاتصالات. وعوضا عن ذلك، ستطلق «أبل» الساعة نفسها دون وجود ميزة الاتصال بالهاتف عن بُعد، وهي مطابقة لمواصفات الإصدار الأول في النواحي الأخرى.

وتستطيع الساعة قراءة العلامات الحيوية للمستخدم وقياس ارتفاعه عن سطح البحر وتتبع نشاطه البدني من خلال تطبيق خاص، والاستماع إلى إجابات المساعد الشخصي «سيري» من خلال السماعة المدمجة. ويبدأ سعر إصدار شبكات الاتصالات 399 دولارا، بينما تبدأ أسعار الإصدار الآخر في المنطقة العربية من 346 دولارا.

وتسلط هذه الساعة الضوء على محاولات الكثير من الشركات إيجاد شريحة افتراضية للمستخدمين عوضا عن شريحة الاتصال القياسية المستخدمة حاليا، بحيث يكفي إدخال اسم المستخدم وكلمة السر لتبدأ عملية الاتصال بالإنترنت وربط المستخدم مع الآخرين من خلال رقم إنترنت IP خاص به. وقد تشكل هذه الساعة الخطوة الأولى في التحول نحو هذه الفئة من آليات الاتصال في حال تجاوبت كبرى شركات الاتصالات معها.

- «ملحق أبل تي في Apple TV» وهو الملحق الآخر الذي استعرضته الشركة الذي يدعم عرض الأفلام من الإنترنت بالدقة الفائقة 4K وبتقنية المجال العالي الديناميكي HDR للحصول على تجربة ترفيهية أفضل من السابق. وستقدم «أبل» محتوى يدعم هذه الدقة والتقنية من خلال متجرها «آيتونز»، مع وعدها بترقية الأفلام التي اشتراها المستخدمون إلى الدقة الفائقة وتقنية HDR مجانا، بالإضافة إلى تحالفها مع خدمات «نتفليكس» و«أمازون برايم فيديو». ويمكن كذلك استخدام المساعد الشخصي «سيري» واللعب ببعض الألعاب الإلكترونية على الجهاز من خلال أداة التحكم عن بُعد وربطه بنظام لتجسيم الصوتيات سيطلق في وقت مقبل من العام الحالي.

وتبدأ أسعار الجهاز في المنطقة العربية من 186 دولارا، وفقا للسعة التخزينية المدمجة (32 أو 64 غيغابايت). كما واستعرضت الشركة شاحن «إيرباور» AirPower اللاسلكي الذي سيُطلق في 2018 ويسمح بشحن 3 أجهزة لاسلكيا في وقت واحد.

-- كيف تعمل تقنية بصمة الوجه في «آيفون 10»؟

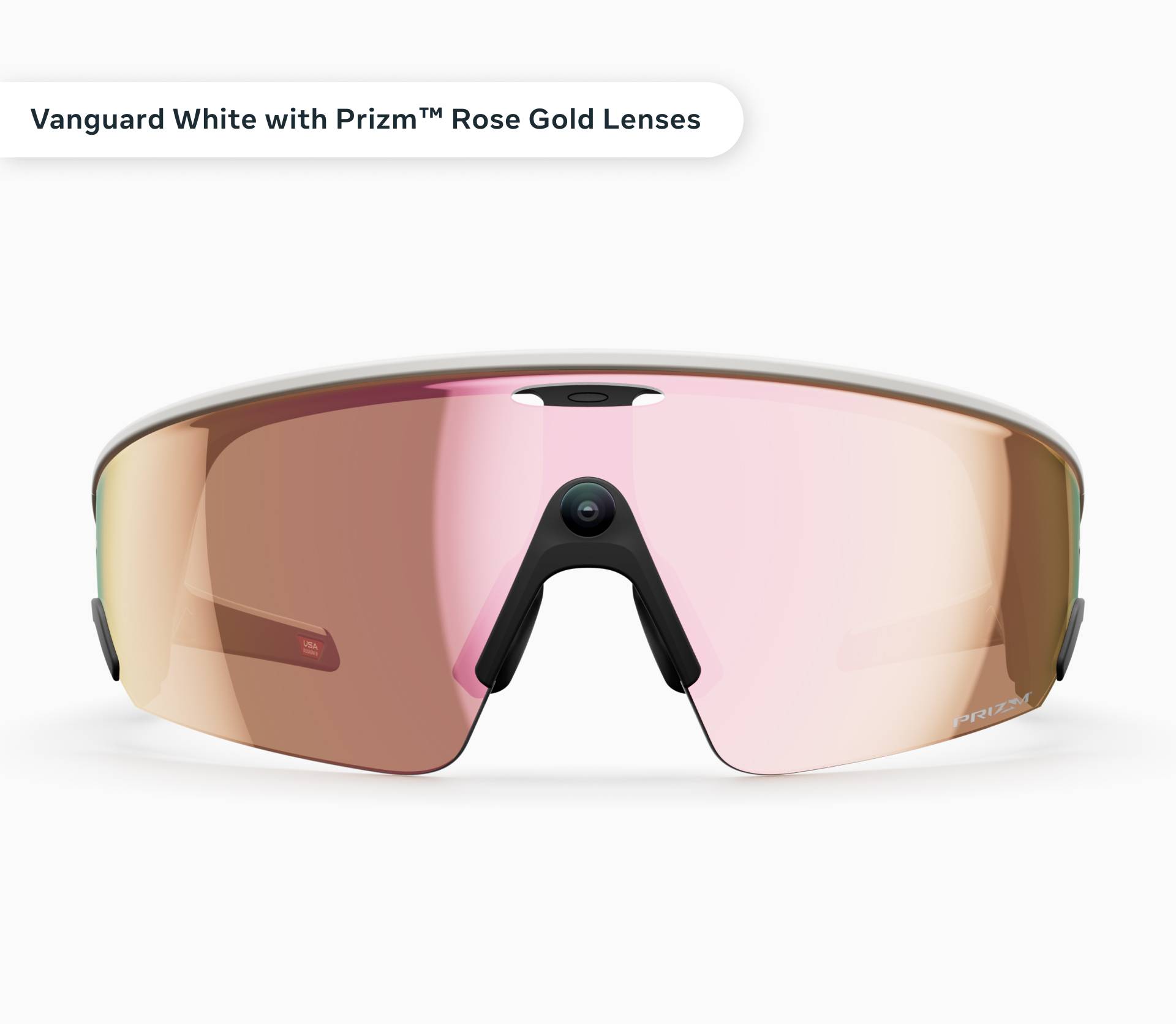

يتميز «آيفون 10» بتقديمه تقنية التعرف على «بصمة» وجه المستخدم المسماة «فيس آي دي» FaceID. وتعمل هذه التقنية من خلال نظام متقدم للكاميرات موجود في الشريط العلوي في المنطقة الأمامية للهاتف، والذي يتضمن الكاميرا الأمامية، وكاميرا للأشعة تحت الحمراء IR Camera، ووحدة تحديد نقاط الوجه «بروجكتور» من خلال ضوء غير مرئي Dot Projector، بالإضافة إلى وحدة إضاءة خاصة لتسليط الضوء غير المرئي على وجه المستخدم Flood Illuminator.

ولدى النظر إلى الشاشة، ستبدأ وحدة إضاءة خاصة بتسليط الضوء غير المرئي على وجه المستخدم، لتقوم بعد كاميرا الأشعة تحت الحمراء بالتقاط صورة للوجه، ولتستخدم بعدها وحدة تحديد نقاط الوجه أكثر من 30 ألف نقطة على وجه المستخدم لصُنع قالب رقمي له. ويعتمد القالب على عُمق كل ملليمتر من وجه المستخدم للحصول على قالب عالي الدقة. ويجب على المستخدم في البداية تصوير وجهه من مختلف الجهات والزوايا قبل تسجيل بصمة وجهه في النظام، ليتم مطابقة كل قالب رقمي لمحاولات الدخول اللاحقة إلى الهاتف مع القالب الأساسي.

ويتم بعد ذلك إرسال الصورة الملتقطة بالأشعة تحت الحمراء والقالب الرقمي لوجه المستخدم إلى وحدة معالجة خاصة لمقارنتها مع وجه المستخدم المسجل في النظام باستخدام معادلات رياضية للتعرف ما إذا كان الشخص الذي ينظر إلى الشاشة هو صاحب الهاتف أم غيره. وتحتاج هذه العملية إلى فترة قصيرة جدا لن يلاحظها المستخدمون وفقا لتأكيدات «آبل»، وهي تقنية تعمل في الظلام بسبب استخدام الأشعة تحت الحمراء، ولن يستطيع أحد خداعها باستخدام صورة شخصية للمستخدم أو حتى قناع له، ولن تتأثر لدى ارتداء المستخدم النظارات أو تغيير أسلوب أو شكل أو كثافة شعر وجهه، ولن تتأثر كذلك لدى وضع مساحيق التجميل أو إزالتها.

كما تؤكد الشركة أن هذه التقنية أكثر أماناً، مقارنة بالتعرف على بصمة الإصبع، حيث إن احتمال نجاح بصمة إصبع شخص بالدخول إلى هاتفك هي 1 من بين 50 ألف مستخدم، بينما ترتفع النسبة إلى 1 من بين مليون مستخدم في تقنية بصمة الوجه. وبالنسبة لمستويات الأمان، فتقول «آبل» بأن هذه البصمة ستبقى موجودة في هاتف المستخدم ولن تنقلها الشركة إلى أجهزتها الخادمة عبر الإنترنت.

إبداعات «أبل الجديدة» بعد 10 أعوام على إطلاق أول «آيفون»

«آيفون 10» بتصميم جديد كلياً وتطوير المواصفات في «آيفون 8» وساعة ذكية ترتبط بالهاتف أينما كان

شاحن لاسلكي لـ«آيفون 10» وساعة «أبل ووتش» وحافظة السماعات اللاسلكية

إبداعات «أبل الجديدة» بعد 10 أعوام على إطلاق أول «آيفون»

شاحن لاسلكي لـ«آيفون 10» وساعة «أبل ووتش» وحافظة السماعات اللاسلكية

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة