أطلقت «سامسونغ» هاتفها الجديد «غالاكسي نوت 8» Galaxy Note 8 في الأسواق العربية بشاشة كبيرة منحنية من الجانبين وفي تصميم يسمح للمستخدمين التفاعل مع الهاتف بيد واحدة على الرغم من قطر الشاشة الكبير. ويقدم الهاتف أيضا قلما ذكيا للكتابة والرسم وتدوين الملاحظات بكل سهولة، مع استخدام كاميرتين خلفيتين لالتقاط الصور بوضوح كبير. ويأتي إطلاق الهاتف في فترة تشهد طرح هواتف متقدمة للكثير من الشركات، مثل «آيفون 8» و«هواوي مايت 10» و«نوكيا 8»، وغيرها. واختبرت «الشرق الأوسط» الهاتف، ونذكر ملخص التجربة.

- شاشة مميزة

سيلاحظ المستخدم أن شاشة الهاتف كبيرة ومنحنية من الجانبين وتعرض الصورة بوضوح كبير، ذلك أنها تستخدم تقنية «سوبر أموليد» Super AMOLED بالدقة الفائقة Quad HD+. ويبلغ قطر الشاشة 6.3 بوصة، وهي تشغل غالبية الجهة الأمامية من الهاتف بسبب إزالة زر الشاشة الرئيسية من أسفل الشاشة.

وبسبب القطر الكبير للشاشة، فإنها تسمح بالعمل على أكثر من تطبيق في آن واحد بفضل ميزة العرض المزدوج، مثل مشاهدة عروض الفيديو أثناء الدردشة مع الأهل والأصدقاء، أو الاتصال مع أكثر من شخص وقراءة وثيقة مرتبطة بالعمل.

وتسمح ميزة العرض الدائم Always On Display البقاء على معرفة دائمة بالتنبيهات دون الحاجة لفتح الهاتف، وذلك من خلال عرض التنبيهات على الشاشة المقفلة للاطلاع على ما يصل إلى مائة صفحة من الملاحظات بمجرد إزالة القلم وتمرير الملاحظات إلى وضع العرض الدائم على الشاشة وإجراء التعديلات بشكل مباشر.

كما ويمكن استخدام القلم الذكي لكتابة الملاحظات على الشاشة حتى ولو كانت مقفلة، وكتابة النصوص والرسم ومشاركة ذلك على شكل صور متحركة في الرسائل المتبادلة، وترجمة النصوص المختلفة والتحويل بين العملات المذكورة في النص بكل سهولة. وعند زيارة موقع إلكتروني بلغة أجنبية، تتيح ميزة الترجمة المطورة في القلم المرور على النص ترجمة جمل كاملة إلى 71 لغة. ويمتاز القلم برأس أدق من الإصدار السابق مع حساسية ضغط معززة ومزايا إضافية تسمح للمستخدم التعبير عن نفسه بسهولة.

- كاميرات متقدمة

ويعتبر هذا الهاتف الأول في سلسلة الهواتف المتقدمة لـ«سامسونغ» من حيث تقديم كاميرتين خلفيتين، وهي نزعة منتشر هذه الفترة بين الهواتف الذكية الحديثة، مثل هواتف «آيفون 7 بلاس» و«هواوي» و«نوكيا 8» و«إل جي جي 6» و«وان بلاس 5»، وغيرها. وتبلغ دقة كل كاميرا 12 ميغابيكسل مع توفير خاصية تثبيت الصورة بصريا Optical Image Stabilization OIS في عدسات الزاوية الواسعة والقريبة لالتقاط الصور بدقة ووضوح أكبر. كما وتتيح ميزة التركيز التحكم بشكل أكبر بالصور الملتقطة بالسماح بإمكانية معاودة ضبط مؤثرات الصورة في وضع المعاينة أو بعد الالتقاط.

وفي وضع الالتقاط المزدوج، تقوم الكاميرتان الخلفيتان بالتقاط صورتين مزدوجتين وحفظهما بالوقت نفسه، حيث يتم التقاط الصورة الأولى عن قُرب بواسطة العدسة المقربة، أما الصورة الثانية فتكون بواسطة العدسات الواسعة، الأمر الذي يُظهر الخلفية بأكملها. وتحتوي عدسات الزاوية الواسعة على مستشعر مزدوج مع خاصية التركيز التلقائي السريع، مما يتيح للمستخدم التقاط صور أكثر وضوحا حتى في ظروف الإضاءة المنخفضة. وننقل إلى الكاميرا الأمامية التي دقتها 8 ميغابيكسل، وهي دعم خاصية التركيز التلقائي لالتقاط صور ذاتية «سيلفي» أفضل وإجراء المكالمات المرئية بوضوح.

- مزايا متنوعة

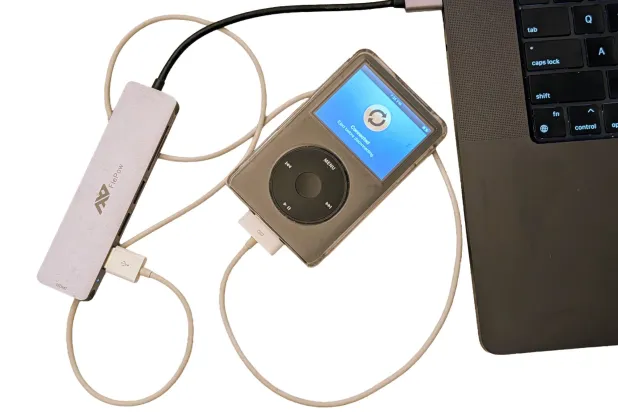

الهاتف مقاوم للمياه والغبار وفقا لمعيار IP68 مع دعم القلم لهذه الميزة بحيث يمكن استخدامه حتى عندما تكون الشاشة مبللة. ويدعم الهاتف كذلك ميزة الشحن اللاسلكي السريع لشحن مريح دون الحاجة إلى أي أسلاك. كما وتسمح قاعدة «ديكس» DeX تحويل الهاتف إلى كومبيوتر مكتبي يعمل بنظام التشغيل «آندرويد» وإنجاز مهام العمل أثناء السفر، وذلك بوصل الهاتف بشاشة كبيرة واستخدام لوحة مفاتيح وفأرة منفصلتين.

ويضيف الهاتف دعم مسح قزحية العين وبصمات الأصابع، مع توفير منصة «نوكس» Knox مستويات حماية متعددة المستويات لتشفير (ترميز) البيانات وحماية الملفات الشخصية والوثائق المهمة. كما ويقدم الهاتف المساعد الصوتي الجديد «سامسونغ بيكسبي» Bixby للتفاعل صوتيا مع المستخدم.

- مواصفات تقنية

وبالنسبة للمواصفات التقنية، فيستخدم الهاتف معالج «إكسينوس 8895» ثماني النواة في المنطقة العربية ومعالج «سنابدراغون 835» ثماني النواة في الولايات المتحدة الأميركية والصين، وتبلغ دقة شاشته 1440 × 2960 بيكسل وتعرض الصورة بكثافة 521 بيكسل في البوصة ويبلغ قطرها 6.3 بوصة، وهي تدعم تقنية «إتش دي آر بريميوم» HDR Premium لعرض المحتوى بتقنية المجال العالي الديناميكي. الهاتف مقاوم للمياه والغبار وفقا لمعيار IP68، ويستخدم منفذ «يو إس بي تايب - سي» ويقدم مستشعر بصمة في المنطقة الخلفية إلى جانب الكاميرتين، مع توفير منفذ للسماعات الرأسية وتوفير زر خاص لتشغيل المساعد الصوتي «بيكسبي».

ومن خلال تجربة الهاتف قبل إطلاقه في المنطقة العربية بنحو الأسبوعين، وجدنا أنه يستطيع العمل ليوم كامل من الاستخدام العادي دون معاودة شحنه، الأمر الذي فاق التوقعات نظرا لقدرة البطارية مقارنة بالدقة الفائقة للشاشة وكثافة العرض الكبيرة. ولكن إن كنت تستخدم الهاتف لمشاهدة عروض الفيديو بكثرة أو اللعب بالألعاب الإلكترونية أو أي أعمال متطلبة أخرى، فقد تحتاج لمعاودة شحنه في منتصف يومك، أو استخدام ميزة الشحن اللاسلكي السريع أثناء وجوده على منضدتك.

وتجدر الإشارة إلى أن الهاتف يعمل بنظام التشغيل «آندرويد 7.1.1 نوغا» وليس «آندرويد 8 أوريو» الذي أطلق في شهر أغسطس (آب) الماضي، ولكن يتوقع أن تطلق «سامسونغ» تحديثا برمجيا لنظام التشغيل بعد تعديل النظام الخام ليتوافق مع مزايا الهاتف الجديد. ويبلغ وزن الهاتف 195 غراما، ويبلغ سعره في المنطقة العربية 3399 ريالا سعوديا (نحو 906 دولارات أميركية) وهو متوافر بألوان الأسود والرمادي والذهبي والأزرق.

- منافسة «غالاكسي نوت 8» مع هواتف «آيفون» الجديدة

> لدى مقارنة «غالاكسي نوت 8» مع «آيفون 8 بلاس»، نجد أن «غالاكسي نوت 8» يتفوق في قطر الشاشة (6.3 مقارنة بـ5.5 بوصة) ودقة الشاشة (2960x1440 مقارنة بـ1080x1920 بكسل) وكثافة العرض (521 مقارنة بـ401 بكسل في البوصة) والوزن (173 مقارنة بـ202 غراما) ودعم لاستخدام شريحتي اتصال (في بعض الإصدارات) والمعالج (ثماني النواة مقارنة بسداسي النواة) ودعم بطاقات الذاكرة الإضافية «مايكرو إس دي» لرفع السعة التخزينية، والكاميرا الأمامية (8 مقارنة بـ7 ميغابكسل) وتقديم منفذ للسماعات الرأسية. ويتعادل الهاتفان في دقة الكاميرتين الخلفية، بينما يتفوق «آيفون 8 بلاس» في السماكة (7.5 مقارنة بـ8.1 مليمتر) والسعر (799 مقارنة بـ930 دولارا).

> أما عندما نقارن «غالاكسي نوت 8» مع «آيفون 10»، فسنجد حالة مشابهة جدا للمقارنة مع «آيفون 8 بلاس»، مع تفوق «غالاكسي نوت 8» في قطر الشاشة (6.3 مقارنة بـ5.8 بوصة) ودقة الشاشة (2960x1440 مقارنة بـ1125x2436 بكسل) وكثافة العرض (521 مقارنة بـ458 بكسل في البوصة) والوزن (173 مقارنة بـ174 غراما) والسعر (930 مقارنة بـ999 دولارا)، بينما يتفوق «آيفون 10» في السماكة (7.7 مقارنة بـ8.1 مليمتر).

> ولا توجد معلومات حاليا حول سرعة معالج هواتف «آبل الجديدة أو قدرة بطارياتها للمقارنة. وفي الواقع العملي، فعلى الرغم من أن عدد الأنوية في هواتف «آيفون» الجديدة أقل وقد تكون سرعتها أبطأ مقارنة بالهواتف الأخرى، فإن ميزة هواتف «آيفون» بشكل عام هي أن الشركة تطور نظام التشغيل والهاتف بشكل متكامل، وتستخدم عددا محدودا من إصدارات الهواتف، الأمر الذي يتم ترجمته على شكل سرعة أداء واستجابة أعلى لأوامر المستخدم مقارنة بهواتف «آندرويد» التي يعمل نظامها على مئات الإصدارات المختلفة في المواصفات، والتي تقوم بعض الشركات المصنعة بإضافة واجهة استخدام إضافية خاصة بها لتتميز عن غيرها، الأمر الذي يحتاج إلى سرعة أعلى أو عدد أكبر من الأنوية للعمل بسرعات عالية.

«الشرق الأوسط» تختبر «غالاكسي نوت 8»

شاشة مبهرة وأداء مرتفع في تصميم جميل لأحدث هواتف «سامسونغ»

يمكن تحويل الهاتف إلى كومبيوتر متكامل من خلال منصة «ديكس» الإضافية

«الشرق الأوسط» تختبر «غالاكسي نوت 8»

يمكن تحويل الهاتف إلى كومبيوتر متكامل من خلال منصة «ديكس» الإضافية

لم تشترك بعد

انشئ حساباً خاصاً بك لتحصل على أخبار مخصصة لك ولتتمتع بخاصية حفظ المقالات وتتلقى نشراتنا البريدية المتنوعة