محرك «غوغل» للبحث ملأ آفاق الإنترنت بـ«عمق علمه» بعد جمعه لشذرات البشرية، ووقائع عن ملايين الأحداث والأشخاص وعن شتى جوانب الحياة والعمل والكون. إلا أن مارك هاكمان المحرر الأقدم في مجلة «بي سي وورلد» يرى أن الأوان قد حان لتغييره، والتوجه لاستخدام محرك «بينغ» من «مايكروسوفت» للبحث. ويقول هاكمان إنه قد استبدل قبل ثلاث سنوات، محرك غوغل الذي كان يستخدمه بمحرك «بينغ».

محركات البحث

في التسعينات، كان محررو الأخبار التقنية والخبراء يتلقون أحيانا عروضاً لتجربة محركات البحث الجديدة. وعلى مر السنوات، أصبح محرك غوغل أذكى وأكثر استجابة، وبات غوغل الفوري يقترح نتائج البحث بشكل أوتوماتيكي حتى قبل الانتهاء من الكتابة، وتحولت «الغوغلة» إلى جزء من العمل اليومي.

وفي ذلك الوقت، لم يحصل محرك «بينغ» من مايكروسوفت على أي احترام أو قيمة. ولكن «بينغ» تابع تطوره وأضاف على خدماته روابط اجتماعية و«بطاقات» تحدد المواضيع الرئيسية والأبحاث المرتبطة بها. كما أنه حسّن سرعته ومصداقيته. ويقول هاكمان إنه حاول في أحد الأيام، البحث عن قصص قديمة جداً سبق أن حاول البحث عنها على غوغل، وحالفه الحظ بالعثور عليها على «بينغ». ولهذا السبب، حول عمله إلى محرك مايكروسوفت.

أسباب التحول

1- ابحث واحصل على مكافآت «مايكروسوفت». السبب الأول هو أن مايكروسوفت تدفع للمستخدم. لذا إن كنت تحب التوفير، وفي حال كانت مايكروسوفت تريد أن تدفع خمسة دولارات في الشهر للقيام بالبحث فعليك استخدام محرك «بينغ».

والمبدأ الذي تهدف إليه المكافآت المسماة «مايكروسوفت ريواردز» (بينغ ريواردز سابقاً) بسيط جداً: عندما تبحث، تسجل لك مايكروسوفت النقاط. وفي حال كان المستخدم يملك حساباً على مايكروسوفت (لا بد أن لديه حسابا مجانيا من مايكروسوفت)، يمكنه أن يكسب خمس نقاط في كل مرة يبحث فيها على محرك بينغ على جهاز كومبيوتر، أي ما يقارب 150 نقطة في اليوم. بالطريقة نفسها، يمكن للمستخدم أن يكسب ما يقارب مائة نقطة في اليوم عند استخدامه للمحرك على الهاتف المحمول، بخمس نقاط للمستخدم مع كل بحث. (يجب على المستخدم ألا يقلق في حال لم تطابق هذه الأرقام ما يظهر أمامه على الحساب، لأن مايكروسوفت غالباً ما تغير قيم النقاط). وتنطلق أبحاث «بينغ» أوتوماتيكياً عبر كورتانا على هاتف ويندوز، وعبر تطبيق البحث «بينغ» على آندرويد وآي أو أس.

في حال كان هذا الأمر غير كاف، يستطيع المستخدم أيضاً مراكمة النقاط من خلال استخدام «ويندوز 10 إيدج»، ما يعادل 900 نقطة في الشهر. وفي حال كان هذا الأمر أيضاً غير كاف، سيحصل على دولار ينفقه في «مايكروسوفت ويندوز» ومتاجر «إكس بوكس أونلاين»، وفي متجر مايكروسوفت.

ولكن ما هو الجزء الأفضل في كل هذا الموضوع؟ الجواب: أن هذه النقاط تستبدل بأمور مفيدة فعلاً. فمقابل رصيد يحتوي على 475 نقطة (ومن جديد يجب التذكير بأن قيمة النقاط تتغير) يقدم مايكروسوفت مبلغ خمسة دولارات يمكن إنفاقها في المتاجر مثل: أمازون: «برغر كينج»، و«ستاربكس»، بالإضافة إلى متاجر أخرى. كما يمكن للمستخدم أن يستبدل نقاطه بقسيمة خصم 5 في المائة في متجر مايكروسوفت، على تطبيقات ويندوز، أو حتى شهر مجاني من «إكس بوكس لايف غولد». يجب على المستخدم أن يستعين بـ«بينغ» دائماً حتى يرتقي إلى الوضع الفضي أو الذهبي، الذي يقدم خصومات على استبدال النقاط.

2- نتائج البحث. إنها جيدة بقدر نتائج غوغل، بل وأفضل أحيانا. ويوصل «بينغ» كماً أكبر من المعلومات المفيدة من تلك التي يحصل المستخدم عليها أثناء البحث على غوغل. ولكن للإنصاف، كما يقول هاكمان فإنه شخصياً يبحث على محرك غوغل في حال عجز عن العثور على النتائج المرجوة من خلال البحث عبر «بينغ». ويشير إلى أنه يريد لفت الانتباه إلى أنه وعلى الرغم من تراجع قدرة بينغ منذ أغسطس (آب) 2017 قليلاً في العثور على قصص قديمة، يمكن القول إنها لا تزال تعتبر جيدة جداً. ويجب على المستخدم ألا يقلق إذ إن استخدام «بينغ» لا يمنعه من استخدام خدمات أخرى من غوغل كـ«جي ميل» وبالقدر الذي يريده.

ويتضح تفوق «بينغ» أكثر حين يبحث المستخدم عن المشاهير، لأن المحرك يتضمن مقاطع فيديو إلى جانب الصور ومعلومات السيرة الذاتية. ولأن مايكروسوفت تقدم عرضاً أفضل للمعلومات، يوفر «بينغ» وبنقرة واحدة، روابط لصفحات التواصل الاجتماعي الخاصة بالمشاهير وما يفكرون به في الوقت الحالي.

بالطبع هناك بعض الاستثناءات. ولكن يمكن القول إن أداء «بينغ» في الأمور البحثية اليومية يوازي غوغل جودة.

الصور والفيديو

3- يوفر «بينغ» ميزة تغيير الصور. الأداء نفسه يقدمه «بينغ» في البحث عن الصور أيضاً. فقد كان محرك مايكروسوفت سباقاً في تطبيق ميزة «الاستعراض اللانهائي» في صور «بينغ»، حيث يمكن للمستخدم أن يستعرض، ثم يستعرض، دون أن يصل إلى نهاية في البحث.

اليوم، يضيف بحث الصور في «بينغ» طبقة إضافية من فلترات البحث التي لا يستطيع مستخدم غوغل الحصول عليها إلا بعد الغوص في أعماق محركه. تتضمن هذه الفلترات خصائص كعرض صور بوجوه فقط مثلاً، أو حتى عرض صور بنسق محدد. وفي حال كان المستخدم يحتاج إلى صورة مرخصة لوضعها في نشرة إخبارية مثلاً، يسهل «بينغ» الحصول على هذا النوع من الصور أكثر من غوغل.

أما الهدف الوحيد الذي يفضل استخدام بحث غوغل للصور فيه، هو البحث عن صور متحركة «جيف GIF»، لأن «بينغ» لم يتح هذه الميزة لمستخدميه حتى اليوم.

4. «بينغ» يعرص مقاطع فيديو أكثر. لأي سبب كان، يعتبر «بينغ» الخيار الأول في البحث عن أي مقطع فيديو يريده الباحث. يكفي أن يتجول في بعض منتديات «ريديت مايكروسوفت» Reddit’s Microsoft forums، وسيعثر أخيراً على المقطع الذي يريده.

ويتمتع «بينغ» بالأفضلية هنا لأن غوغل اليوم، وحتى في حالة إطفاء ميزة التصفية (فلترينغ - الترشيح)، يتخذ مزيداً من الإجراءات المتشددة تجاه مقاطع الفيديو المفلترة وذات حقوق النشر المحفوظة، في حين أن مايكروسوفت تعتمد مقاربة أكثر تحرراً، إذ يظهر «بينغ» وببساطة مقاطع الفيديو المرتبطة بموضوع البحث من جميع أنحاء الشبكة، مهما كان الموضوع.

إجراء التحول

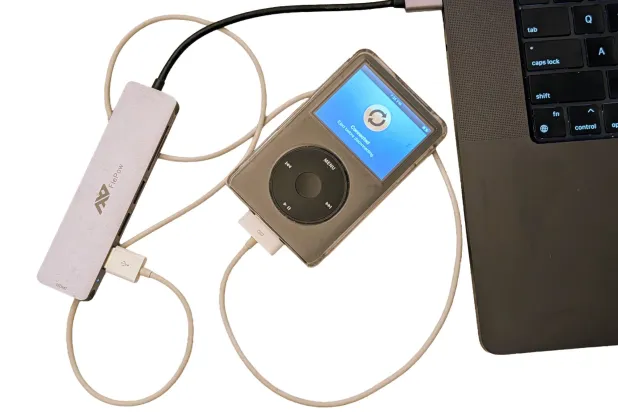

في حال كان المستخدم من الأشخاص الذين يعتمدون على محرك غوغل منذ زمن طويل، ولكنه يشعر بإغراء ميزات «بينغ»، كيف يتم التحويل؟ كما يعرف الجميع، يقدم كل من غوغل ومايكروسوفت متصفحا خاصا ليواكب محرك البحث الخاص به. فمع «مايكروسوفت إنترنت إكسبلورر» أو «إيدج» و«غوغل كروم»، صُممت المتصفحات مسبقاً للاستخدام تلقائياً مع محرك البحث المناسب، والذي يمكن الوصول إليه عبر شريط البحث في أعلى الشاشة. (بالطبع، يمكن للمستخدم أن يزور بينغ.كوم أو غوغل.كوم للبحث عبرهما في أي وقت يريده).

إلا أن التحول من محرك غوغل للبحث، إلى محرك بينغ هو أمر بسيط: في الزاوية اليمنى العليا في المتصفح، يرى المستخدم رمز لائحة صغيرا يبدو وكأنه كثلاثة خطوط أفقية فوق بعضها البعض، يجب أن ينقر عليها. بالقرب من زر اللائحة، يرى كلمة «إعدادات»، وفي منتصف صفحة الإعدادات، يرى صندوقاً يختار عبره «محرك البحث».

تعمل مايكروسوفت أيضاً على إخفاء ترتيب محركات بحثها أيضاً. في حال كان محرك «إنترنت إكسبلورير» مضبوطا على استخدام غوغل، يجب أن يذهب إلى عمود «عنوان الإنترنت URL» وينقر على رمز العدسة المكبرة. في أسفل رمز لائحة الخيارات، يجب أن يضغط على «أضف». ومن ثم يجب أن ينقر على رزم «بينغ» الصغير في أسفل يسار الشاشة لضبط «محرك مايكروسوفت للبحث» مرة أخرى كالمحرك التلقائي.