خلال الأسابيع القليلة الماضية، أصدرت شركات «ديل»، و«إتش بي»، و«سامسونغ»، و«لينوفو»، وغيرها من شركات تصنيع أجهزة الكومبيوتر الشخصي ما يقرب من عشرة أجهزة كومبيوتر محمولة جديدة تعمل بنظام «ويندوز»، جميعها مزودة بمعالجات وميزات الذكاء الاصطناعي، التي تطلق عليها شركة «مايكروسوفت» اسم أجهزة «Copilot» وذلك في إشارة إلى برنامج الدردشة الآلي الخاص بها «Copilot AI». ومن المتوقع أن نرى كثيراً من هذه الأجهزة هذا العام، سواء عبر الإنترنت أو في متاجر البيع بالتجزئة.

ويقول كريس فيلازكو المحلل التقني إنه مع الأسعار التي تبدأ من 999 دولاراً، فإنه يمكن أن تبدو بعض هذه الأنواع الجديدة من أجهزة الكومبيوتر المحمولة صفقة مغرية، سواء بالنسبة للناس العاديين أو للطلاب الذين سيذهبون إلى المدارس والجامعات هذا الخريف.

ولكن بعد اختبار كل من جهاز «Surface Laptop» من شركة «مايكروسوفت»، وجهاز «Yoga Slim 7x» من شركة «Lenovo»، فإنه يبدو وجود شيء واحد واضح، وهو أن السبب الرئيسي الذي يجعل الكومبيوتر الشخصي الذي يعمل بتقنية الذكاء الاصطناعي مناسباً لك قد لا يكون له أي علاقة بتقنية الذكاء الاصطناعي نفسها على الإطلاق.

كومبيوترات مدعمة بالذكاء الاصطناعي

إليك ما يجب أن تعرفه عن هذه الأجهزة الجديدة قبل أن تتجه إلى شراء أحدها.

- وحدة المعالجة العصبية. وهي جوهر الكومبيوتر الشخصي المدعم بتقنية الذكاء الاصطناعي. ويشير هذا التعبير إلى جهاز كومبيوتر مزود بمعالِج يحتوي على جزء متخصص يسمى NPU، أو وحدة المعالجة العصبية neural processing unit (التي لديها بنية تحاكي الشبكة العصبية للدماغ البشرية، إذ تعالج كميات هائلة من البيانات في آن واحد، وتؤدي تريليونات العمليات في الثانية الواحدة، وكل هذا باستخدام طاقة أقل)، والتي تم تصميمها لتشغيل ميزات الذكاء الاصطناعي على جهاز الكومبيوتر الخاص بك بشكل مباشر.

فكر في الأمر بهذه الطريقة: تخيل أنك عدت إلى مرحلة الدراسة مرة أخرى، وأنك في حاجة ماسة إلى الحصول على المساعدة في بعض المسائل الحسابية، ومن الممكن أن تحاول حلها بنفسك. لكن الخطوة الذكية هي الاستعانة بصديق مهووس بالرياضيات لمساعدتك في حساب هذه الأرقام، وفي هذه الحالة، فإن هذا الصديق هو وحدة المعالجة العصبية، إلا أنه بدلاً من المساعدة في إجراء العمليات الحسابية، فإنه سيقوم بإجراء كل ما تطلبه منه وبسرعة هائلة.

وعلى الرغم من أن الكومبيوترات الجديدة لا تبدو جديدة، فإن الإصدار الحالي من أجهزة الكومبيوتر «Copilot» من «مايكروسوفت» يختلف تماماً عن إصدار أجهزة الكومبيوتر التي تعمل بنظام «ويندوز»، والتي استخدمتها من قبل. ويرجع الفضل في ذلك إلى اختيار رقائق جديدة رائعة، إذ تستخدم أجهزة الكومبيوتر هذه معالجات من «Qualcomm» بدلاً من «Intel» أو «AMD»، وهو ما يعني أنها تعمل بشكل مختلف قليلاً. ويعد هذا أمراً جيداً بشكل عام، لكن هناك بعض الجوانب السلبية سنتحدث عنها في وقت لاحق.

فوائد الذكاء الاصطناعي للمستخدم

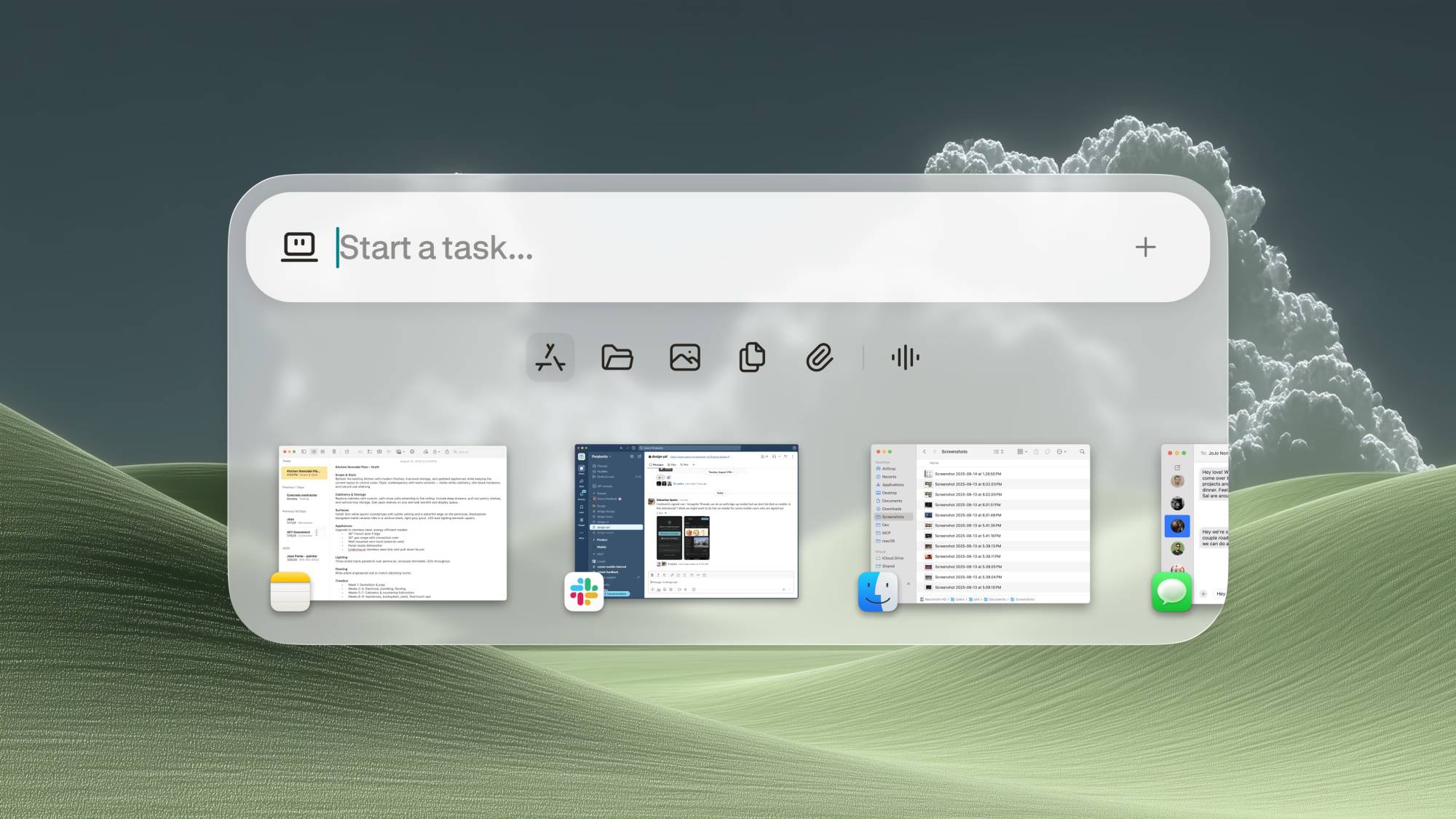

ما الذي يمكن أن يفعله الذكاء الاصطناعي من أجلي؟ إليك ما يمكنك أن تتطلع إليه... من الميزات الأكثر استخداماً إلى الأقل استخداماً.

- تأثيرات الاستوديو لكاميرا الويب الخاصة بك: صحيح أن بعض أجهزة الكومبيوتر التي تعمل بنظام التشغيل «ويندوز 11» تحتوي على هذه الميزة بالفعل، والتي يمكنك استخدامها لطمس الخلفية أثناء إجراء مكالمات الفيديو، لكن «مايكروسوفت» قامت بتعديل هذه الميزة في أجهزة الكومبيوتر «Copilot» لتشمل وجود أداة تجعل العين تبدو كما لو أنك كنت تنظر للأمام مباشرة، وذلك حتى أثناء إلقاء نظرة خاطفة على الجانب لقراءة ملاحظاتك بصوت عالٍ.

هل يبدو الأمر غريباً بعض الشيء؟ ربما، لكنني لا أعتقد أن أي شخص على الطرف الآخر من المكالمات بالفيديو التي أجريها عبر تطبيق «زووم» قد لاحظ الأمر حتى الآن.

رفيق الدردشة الآلي

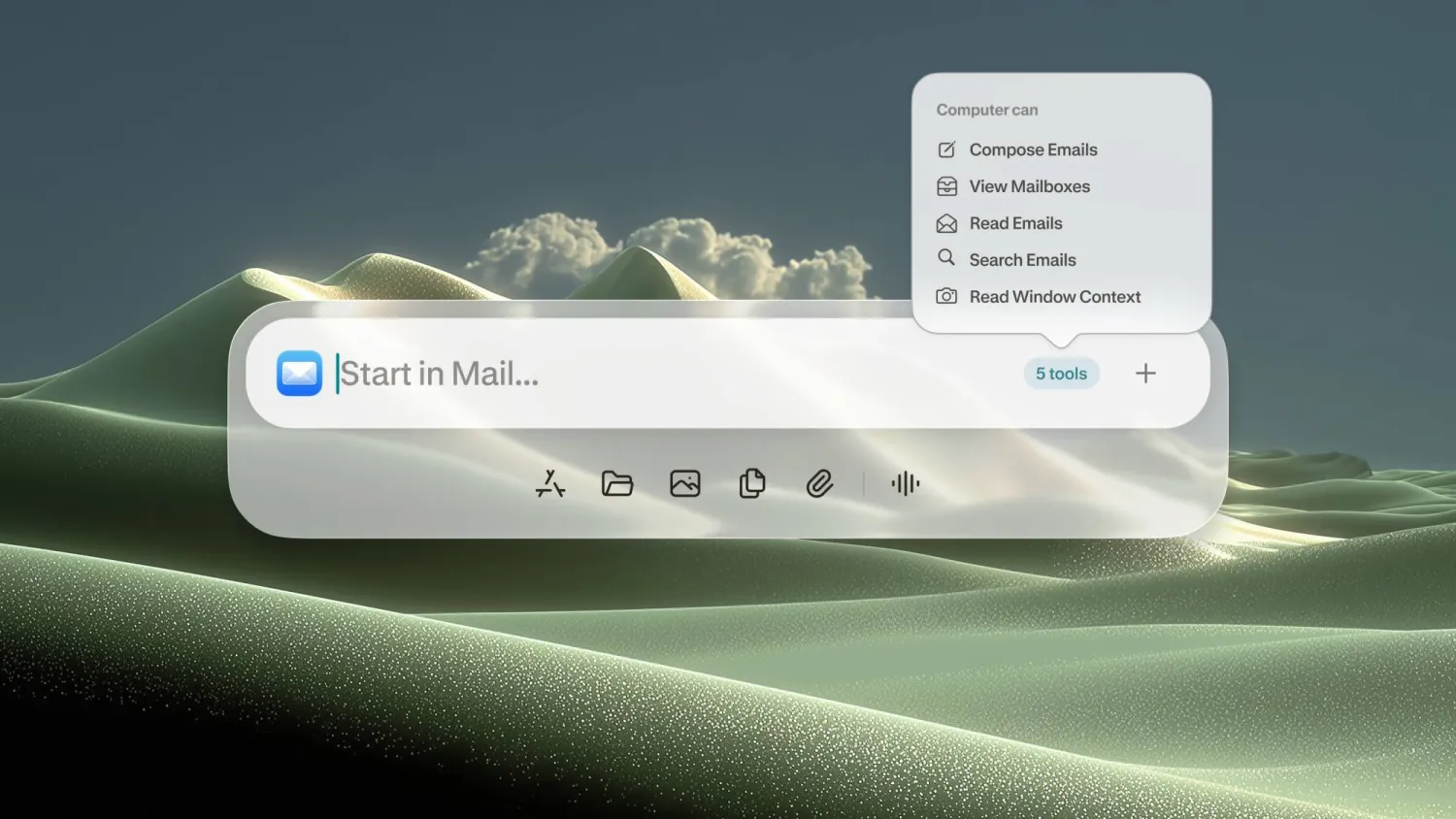

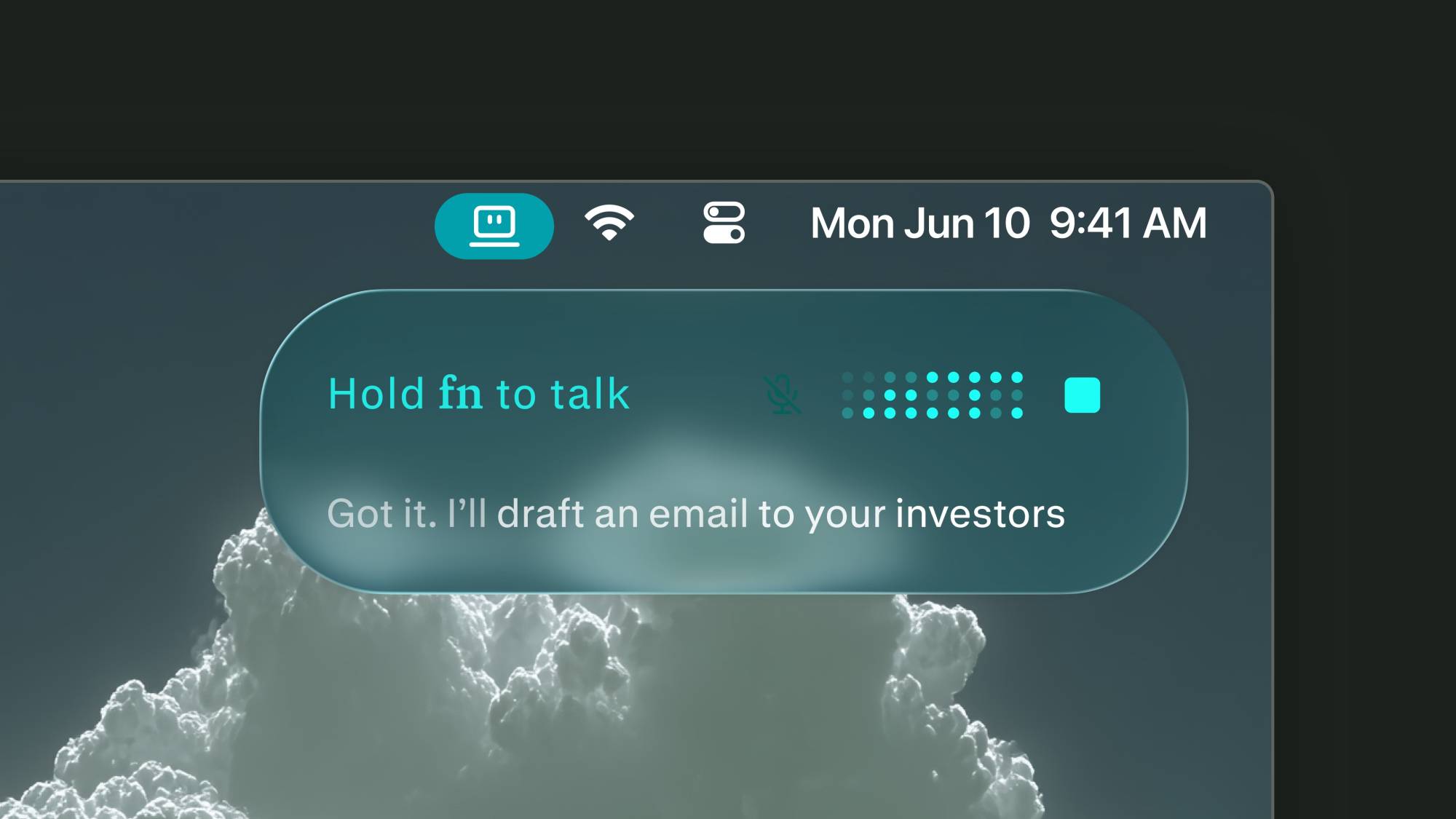

- رفيق الدردشة الآلي: يعد برنامج «Copilot chatbot» من «مايكروسوفت» جزءاً بالفعل من نظام التشغيل «ويندوز 11»، ولكن الآن بات يمكنك الضغط على زر مخصص على لوحة المفاتيح للبدء في التحدث معه، إلا أن الأمر لا يختلف كثيراً عن التحدث إليه عبر مواقع الويب العادية، حتى أنه في بعض الأحيان، يكون «Copilot» أقل قدرة في هذه الأجهزة مما كان عليه في السابق.

ويمكنك في أجهزة الكومبيوتر التي تعمل بنظام التشغيل «ويندوز 11»، والتي لا تحتوي على مثل هذه الرقائق الجديدة المتقدمة، أن تطلب من «Copilot» التفاعل مع بعض إعدادات جهاز الكومبيوتر الخاص بك، فعلى سبيل المثال، يمكنك أن تطلب منه التبديل إلى الوضع الداكن أو ضبط المؤقتات، لكن كل هذا اختفى تماماً من أجهزة الكومبيوتر الشخصية «Copilot» ، وهو ما سيكون أمراً مُحبِطاً لأي شخص كان يأمل في أن يتمكن والداه من الطلب من الذكاء الاصطناعي القيام بضبط أجهزة الكومبيوتر الخاصة بهما بدلاً من الاتصال به مراراً وتكراراً للسؤال عن كيفية القيام بذلك.

ترجمة حية ومساعدة محبي الرسم

- التسميات التوضيحية والترجمات الحية: تماماً مثل ميزة تأثير الاستوديو، فإنه يمكن لبعض أجهزة الكومبيوتر التي تعمل بنظام «ويندوز 11» إنشاء تسميات توضيحية live captions بشكل مباشر لأي صوت يتم تشغيله. ومن المفترض أن هذه الميزة ستقوم بترجمة الصوت من 44 لغة مختلفة إلى الإنجليزية بسرعة، أو على الأقل هذه هي الفكرة، لكنها في أفضل حالاتها، تكون الترجمات بلغة رسمية بعض الشيء.

- المساعدة الفنية بواسطة تقنية الذكاء الاصطناعي: إذا كانت مهاراتك في تطبيق «MS Paint» أو «الرسام» من «مايكروسوفت» غير كافية، فيمكنك الآن استخدام أداة الإنشاء المشارك في تطبيق «Paint» للمساعدة، كل ما عليك هو شرح ما تريد أن تراه، واستخدام الفرش والألوان المعتادة لتوجيه الذكاء الاصطناعي، وصحيح أنها ميزة مثيرة حقاً، ويمكن أن يعتاد الأطفال على استخدامها، لكنها بعيدة كل البُعد عن أن يتم النظر إليها باعتبارها ميزة ضرورية.

كما يمكنك أيضاً تحويل الأمر بشكل كامل إلى الذكاء الاصطناعي باستخدام ميزة «Image Creator»، باستثناء أنه يجب أن تكون متصلاً بالإنترنت ولديك حساب على «مايكروسوفت» للقيام بذلك، إلا أنه يمكنك، بدلاً من ذلك، أن تطلب من تطبيق الدردشة الآلي «تشات جي بي تي» القيام بذلك نيابة عنك من البداية.

- الاسترجاع Recall. كان من المفترض أن تكون هذه الأداة، التي تقوم بالحصول على لقطات الشاشة لكل ما تقوم به على جهاز الكومبيوتر الخاص بك حتى تتمكن تقنية الذكاء الاصطناعي من مساعدتك في تذكر الأمور، هي الميزة الرئيسية لأجهزة الكومبيوتر «Copilot» هذه، لكن، للأسف، هذه الميزة لم تصل إلى هذه الأجهزة بعد؟ وقد اندلعت موجة من الاستنكار من قبل الباحثين في مجال الأمن الذين اكتشفوا أن الميزة تم تفعيلها بشكل تلقائي، وأن البيانات الحساسة ربما يتم تخزينها بشكل غير آمن، مما دفع شركة «مايكروسوفت» إلى إيقاف هذه الميزة.

اقتناء الأجهزة الجديدة

أخيراً، هل تستحق أجهزة كومبيوتر التي تعمل بالذكاء الاصطناعي الشراء؟ يمكن أن تكون كذلك، حتى لو كانت الميزات المتعلقة بتقنية الذكاء الاصطناعي مخيبة للآمال.

إذن ونظراً للرقائق التي ستجدها في أجهزة كومبيوتر «Copilot» هذه، فإنه يمكنك أن تتوقع أداء ممتازاً بشكل حقيقي للبطارية، فعلى سبيل المثال فإن جهاز «Surface Laptop» (بسعر يبدأ من 999 دولاراً أميركياً) بعد تجربته، واستخدامه طوال يوم كامل في الكتابة وإجراء مكالمات بالفيديو وتجربة الألعاب وتحرير الصور، فإنه كان غالباً ما يكون هناك ما بين 20 إلى 30 في المائة من الشحن المتبقي قبل أن إغلاقه ليلاً. أما في الأيام التي تقضيها غالباً في تصفح الويب، فإن بالإمكان استخدام الكومبيوتر المحمول لمدة ثماني ساعات متواصلة دون حتى الوصول إلى نسبة الـ50 في المائة.

وهذا أمر رائع بالنسبة لجهاز كومبيوتر محمول يعمل بنظام «ويندوز»، لأنك لن تشعر بالقلق بشأن البطارية. وبدا جهاز «Surface Laptop» ذو المواصفات العالية، ذا أداء سريع، وكان مستجيباً في معظم الأوقات تقريباً، لأن بعض الأشياء ببساطة لم تعمل.

ويمكننا أن نلقي باللوم على الرقاقة المُستخدمة في الجهاز، فجميع التطبيقات التي استخدمت على أجهزة الكومبيوتر التي تعمل بنظام «ويندوز» تم تصميمها على أساس واحد، أو بنية أساسية واحدة، ولكن رقائق «Qualcomm» تستخدم أساساً مختلفاً، وهذا يعني أن بعض التطبيقات التي قد ترغب في استخدامها قد لا تعمل في هذه الأجهزة الجديدة بعض الأحيان. وكان هذا في الغالب يتعلق بالألعاب.

وإذا كان الاستخدام الأساسي يتمثل في استخدام متصفح الويب، فلا داعي للقلق كثيراً، ولكن إذا كنت تعتمد على أي تطبيقات أو أدوات مساعدة تعمل بنظام التشغيل «ويندوز»، وخاصة القديمة منها التي قد لا تتمكن من تحديثها، فإنك ستحتاج إلى الانتظار قليلاً قبل شراء جهاز كومبيوتر المحمول «Copilot» حتى تتمكن من التأكد من أن البرامج التي تحتاجها تعمل بالطريقة الصحيحة.

وقد واجهت شركة «أبل» مشاكل مماثلة في التطبيقات عندما قامت بالانتقال إلى استخدام رقائق «أبل سيليكون» في الأجهزة الخاصة بها في عام 2020، لكنها باتت تعمل بشكل جيد الآن، والآن باتت «مايكروسوفت» وشركاؤها في وضع مماثل، لكن حتى من دون أدوات الذكاء الاصطناعي الرائعة، فإنه لا يمكن إنكار أن ما يُسمى أجهزة كومبيوتر الشخصية المدعومة بالذكاء الاصطناعي جيدة في الأشياء المهمة، وأنها ستتحسن بمرور الوقت.